- •Название курсовой работы

- •230201 20090207 001 Пз

- •Содержание

- •Введение

- •1. Генераторы случайных чисел

- •1.1. Линейный конгруэнтный метод

- •1.2 Метод фибоначчи

- •1.3 Метод bbs

- •1.4 Сравнительная таблица методов

- •1.5. Требования к генераторам случайных чисел

- •2. Реализации генератора последовательности случайных чисел

- •2.1. Разработка программы

- •Заключение

- •Список использованных источников

- •Приложение а

1.3 Метод bbs

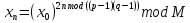

Данный метод псевдослучайных чисел был предложен в 1986 году Ленор Блюм,Мануэлем БлюмомиМайклом Шубом. Для генерации чисел используется следующая формула:

|

|

|

(1.3) |

где M=p*q является произведением двух больших простыхpиq[4].

Вначале выбираются два больших простых числа p и q. Числа p и q должны быть оба сравнимы с 3 по модулю 4, то есть при делении p и q на 4 должен получаться одинаковый остаток 3. Далее вычисляется число M = p*q, называемое целым числом Блюма. После чего выбирается другое случайное целое число х, взаимно простое (то есть не имеющее общих делителей, кроме единицы) с М. Число x0вычисляется следующим образом:

|

|

x0=x2 mod M, |

(1.4) |

Число x0называется стартовым числом генератора. На каждом шаге алгоритма выходные данные получаются из xnпутём взятия либобита чётности, либо одного или больше наименее значимых бит xn. Интересной особенностью этого метода является то, что для получения xnнеобязательно вычислять все n-1 предыдущих чисел, если известно начальное состояние генератораx0и p и q числа. Значениеnможет быть вычислено «напрямую» используя формулу:

|

|

|

(1.5) |

Алгоритм BBSрекомендуется использовать только в криптографии. Возможность «прямого»получения хnпозволяет использовать алгоритм BBS при потоковой шифрации, например, для файлов с произвольным доступом или фрагментов файлов с записями базы данных.

1.4 Сравнительная таблица методов

На основании выше описанных методов генерации была составлена сравнительная таблица:

Таблица1.1. Сравнение методов реализации генераторов случайных чисел

|

Параметр |

Линейный конгруэнтный метод |

Метод Фибоначчи с запаздываниями |

Метод BBS |

Метод «Вихрь Мерсенна» |

|

Год создания |

1949 |

1950 |

1986 |

1997 |

|

Высокая скорость выполнения |

+ |

+ |

- |

+ |

|

Криптостойкость |

- |

+ |

+ |

- |

|

Проверка исходных данных |

- |

+ |

+ |

+ |

продолжение табл. 1.

|

Статическая зависимость |

+ |

- |

- |

- |

|

Сфера применения |

Моделирование, математическая статистика |

Простые алгоритмы, статические алгоритмы, требующие высокое разрешение |

Криптография, не применяется в моделирование |

Криптография |

Согласно таблице самым ранним методом является линейный конгруэнтный метод. Он отличается от других тем, что у него отсутствует проверка исходных данных, и он статически зависимый. Эти недостатки исправлены в более поздних методах. Практически все методы применяются в криптографии и обладают высокой скоростью выполнения алгоритма.

,

, ,

,