- •Памятка Packet Tracer Настройка портов маршрутизаторов

- •Int range fa 0/5-10 – задает диапазон адресов

- •Настройка протокола покрывающего дерева stp

- •Настройка агрегированных линий связи

- •Полезная литература:

- •Настройка vLan в Packet Tracer

- •Полезная литература:

- •Настройка nat Пример настройки динамического nat:

- •Пример настройки динамического nat на несколько внешних ip адресов: (схема сети та же)

- •Пример настройки статического nat: (схема сети та же)

- •Полезная литература:

- •Настройка dhcp

- •Настройка dhcp в сети с vLan Задание: Собрать схему используя ранее полученные навыки.

- •Настройка dhcp в сети с vLan Инструкция.

- •Настройка базовых конфигураций VoIp

- •Настройка VoIp в сети с vlan

- •Полезная литература:

- •1) Настраиваем Vlans Для роутера 0:

- •Последний шаг - настройка статической маршрутизации

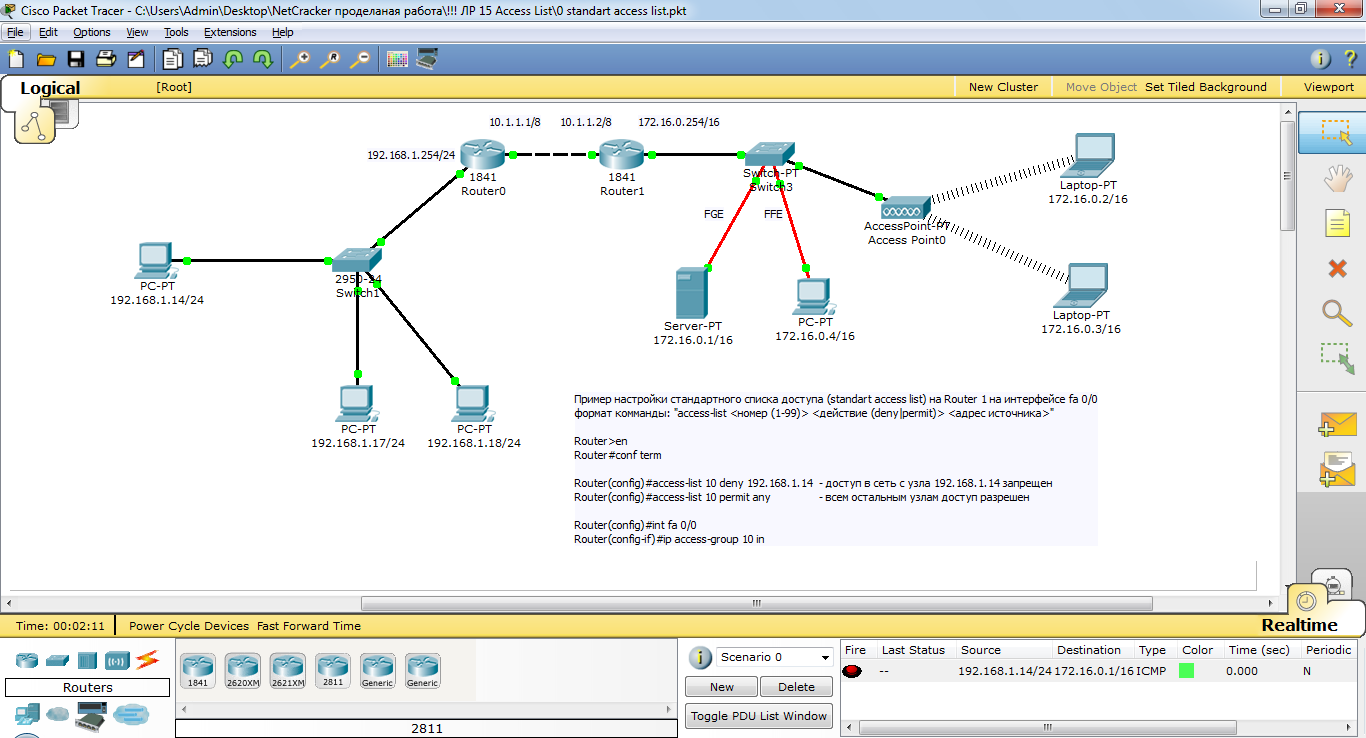

- •Access Lists Конфигурирование стандартных Access Lists-тов

- •Конфигурирование расширенных Access Lists-тов

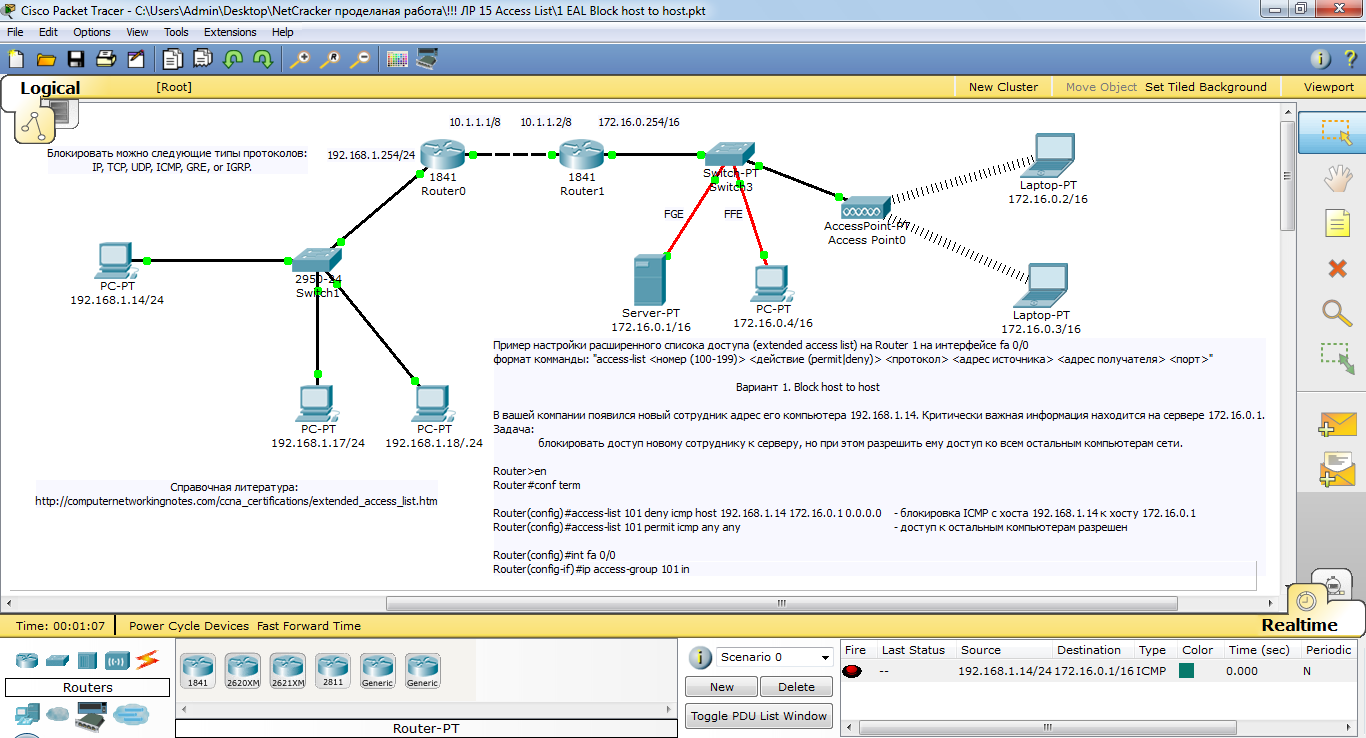

- •Вариант 1. Block host to host

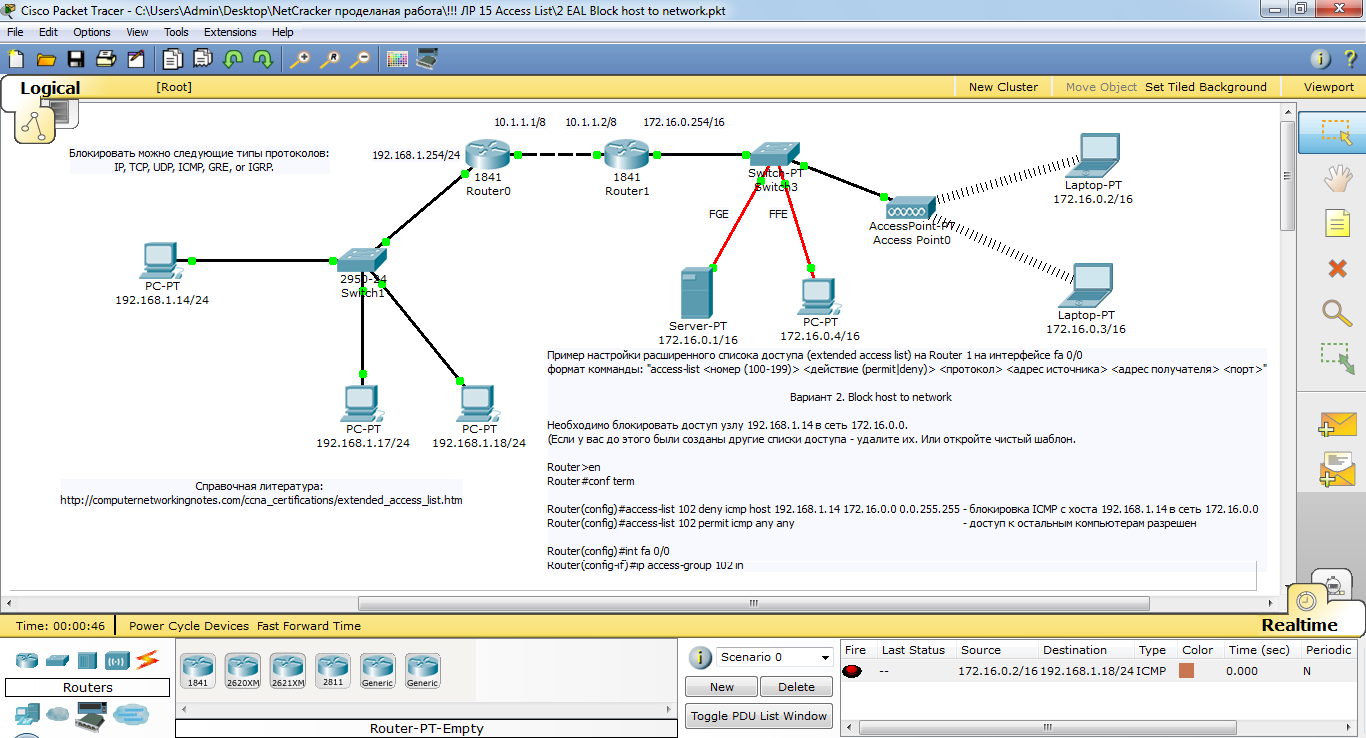

- •Вариант 2. Block host to network

- •Вариант 3. Network to Network Access List

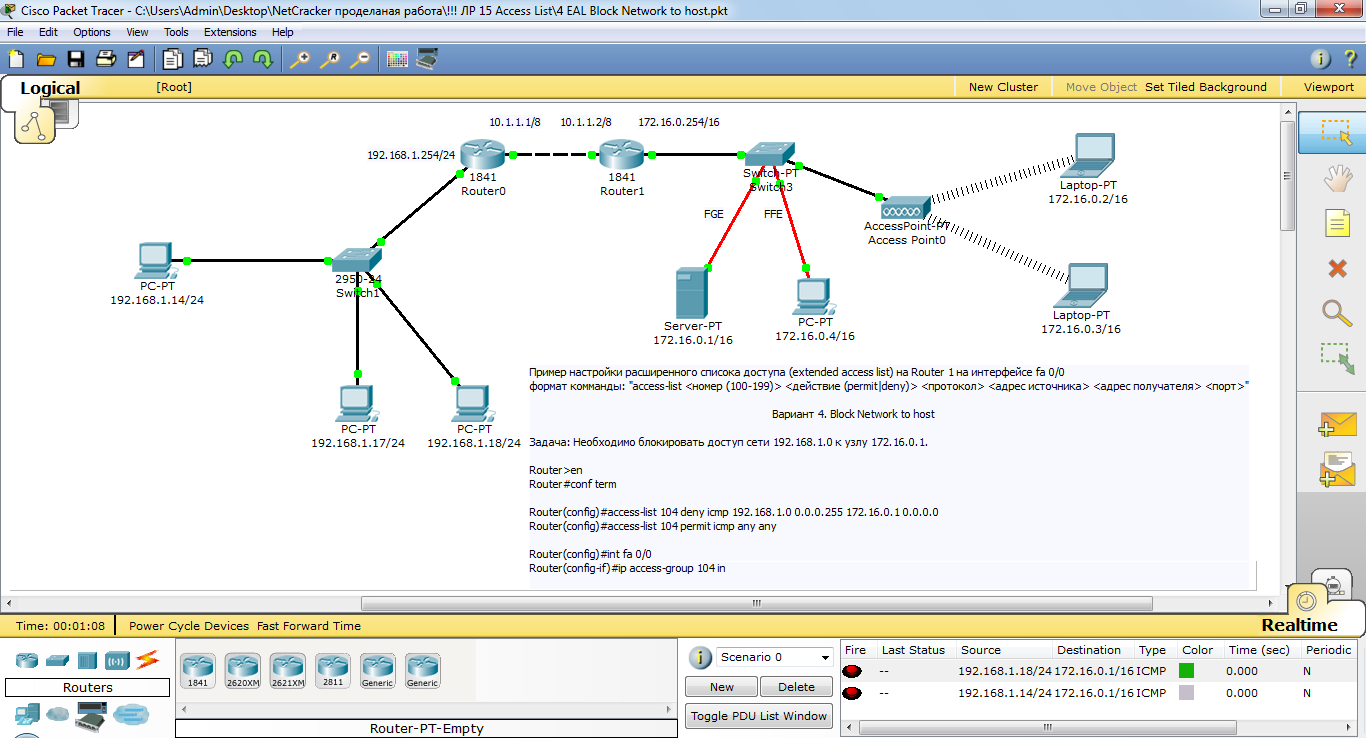

- •Вариант 4. Block Network to host

- •Полезная литература:

Вариант 4. Block Network to host

Необходимо блокировать доступ сети 192.168.1.0 к узлу 172.16.0.1.

Router>en

Router#conf term

Router(config)#access-list 104 deny icmp 192.168.1.0 0.0.0.255 172.16.0.1 0.0.0.0

Router(config)#access-list 104 permit icmp any any

Router(config)#int fa 0/0

Router(config-if)#ip access-group 104 in

Для удаления Access Lists-тов следует использовать следующие команды:

Router (config)#int fa 0/0

Router (config-if)#no ip access-group 103 in

Router (config-if)#exit

Router (config)# access-list 103 deny icmp 192.168.1.0 0.0.0.255 172.16.0.0 0.0.255.255

Остальные варианты настроек Application based Extended Access list:

The established keyword;

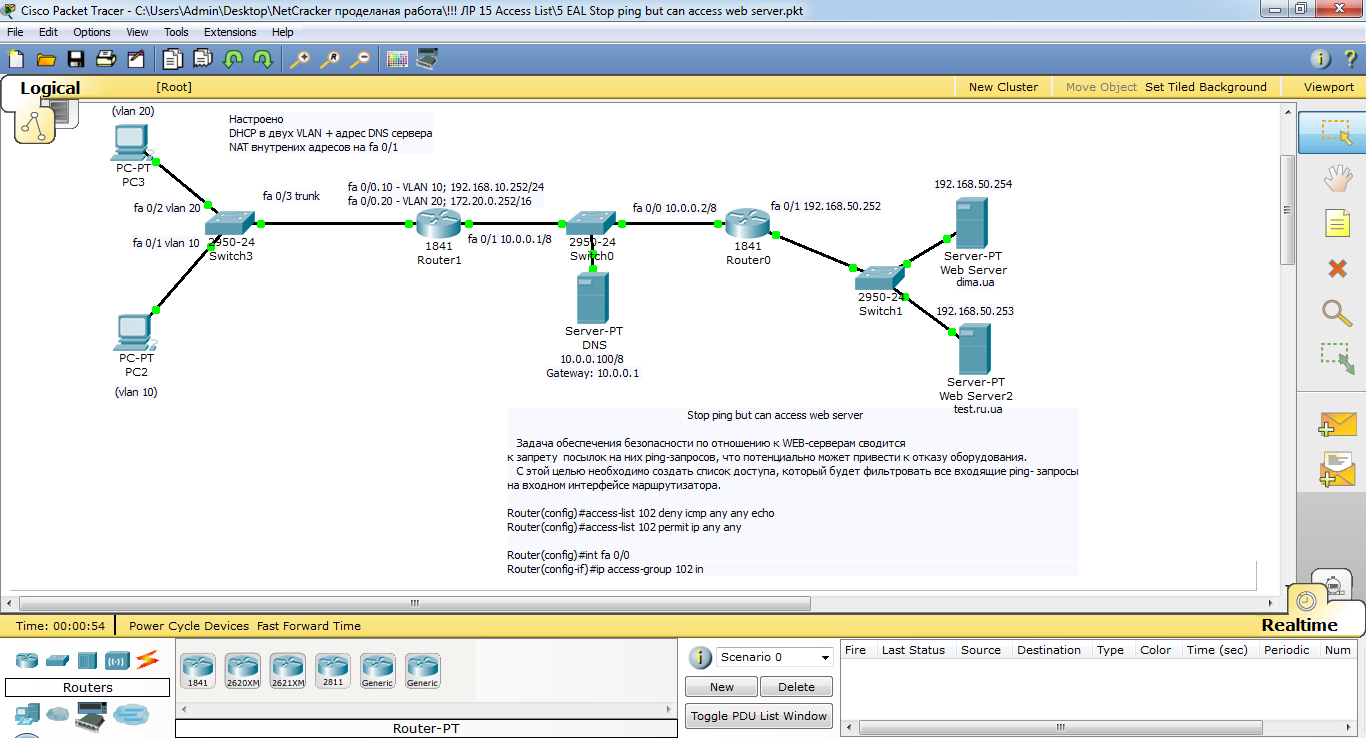

Stop ping but can access web server

Grant FTP access to limited user

Grant Telnet access to limited user

можно найти на сайте http://computernetworkingnotes.com/ccna_certifications/extended_access_list.htm

Наиболее интерестная из настроек Stop ping but can access web server

Задача обеспечения безопасности по отношению к WEB-серверам сводится к запрету посылок на них ping-запросов, что потенциально может привести к отказу оборудования.

С этой целью необходимо создать список доступа, который будет фильтровать все входящие ping- запросы на входном интерфейсе маршрутизатора.

Router(config)#access-list 102 deny icmp any any echo

Router(config)#access-list 102 permit ip any any

Router(config)#int fa 0/0

Router(config-if)#ip access-group 102 in

Полезная литература:

http://computernetworkingnotes.com/ccna_certifications/extended_access_list.htm - Configure Extended Access Lists

http://alexsplanet.blogspot.com/

Конфигурирование стандартных Access Lists-тов

Конфигурирование расширенных Access Lists-тов

Вариант 1. Block host to host

Конфигурирование расширенных Access Lists-тов

Вариант 2. Block host to network

Конфигурирование расширенных Access Lists-тов

Вариант 4. Block Network to host

Stop ping but can access web server

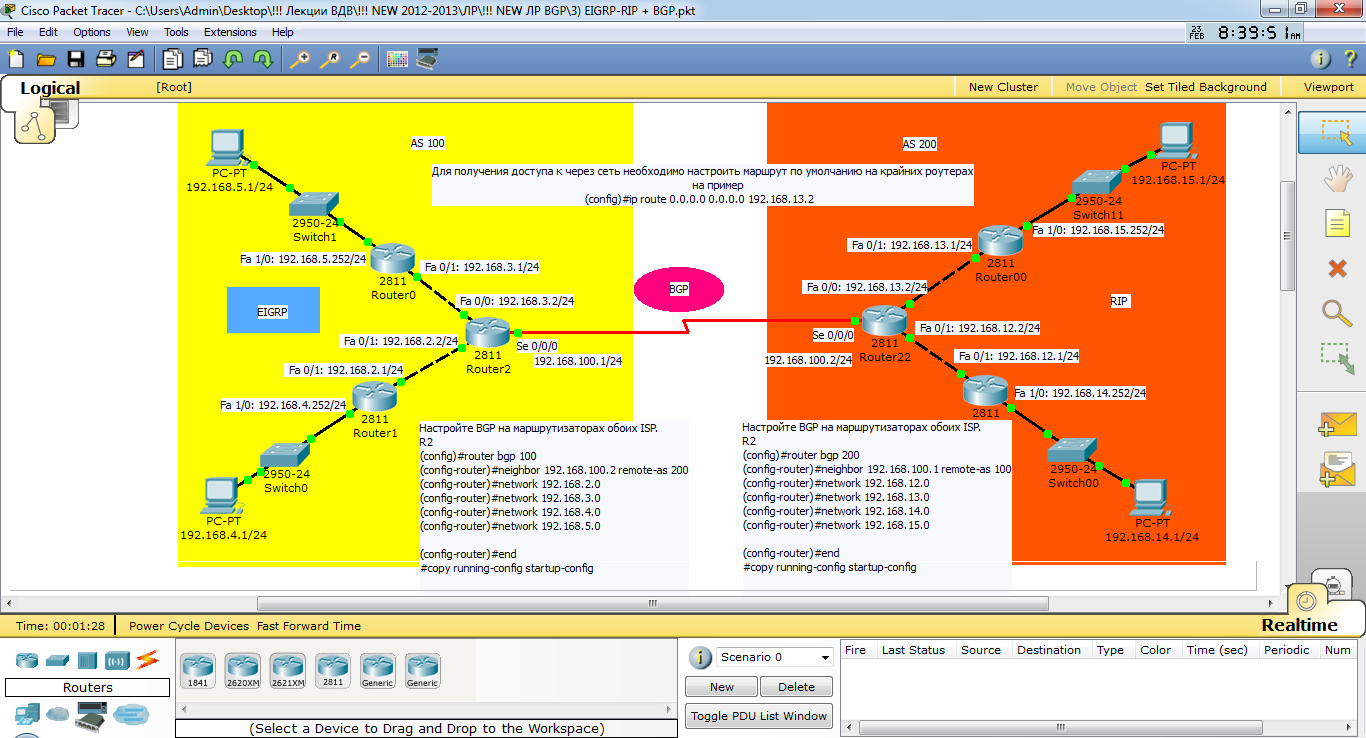

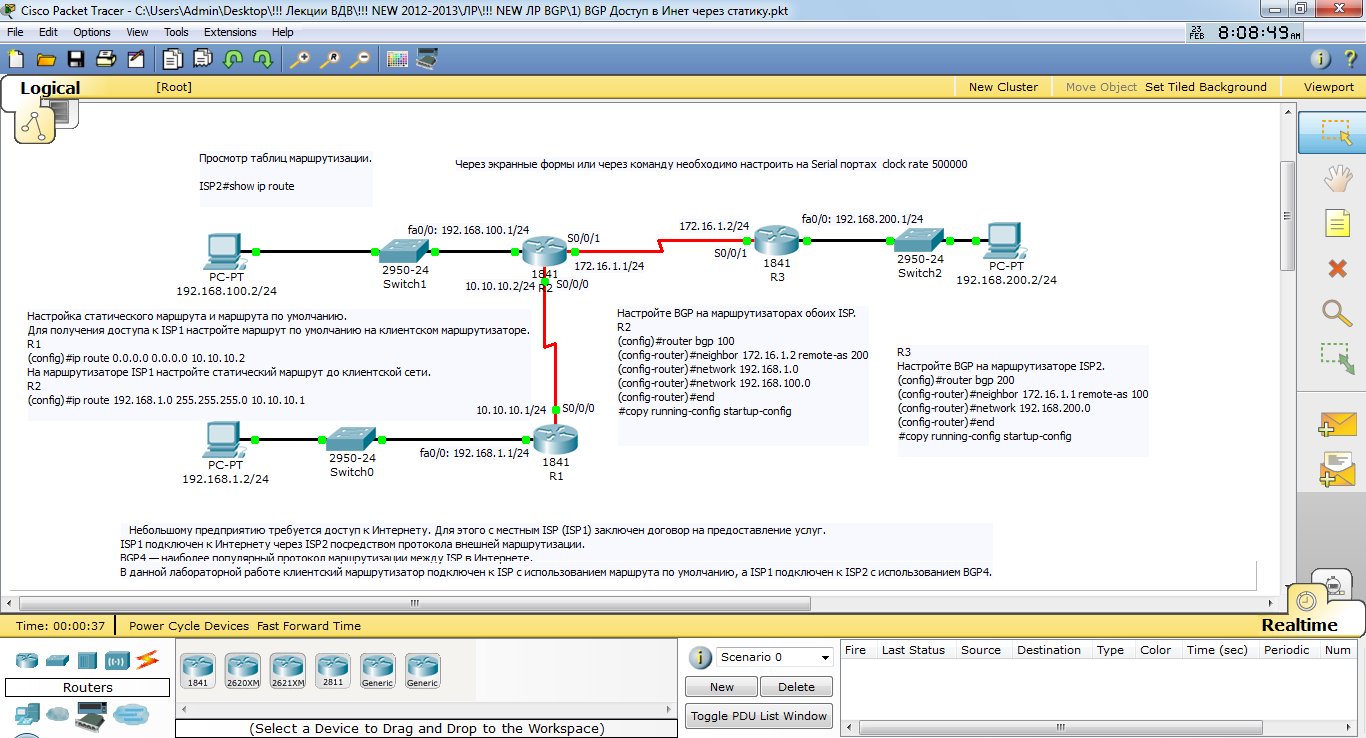

1) BGP Доступ в Инет через статику

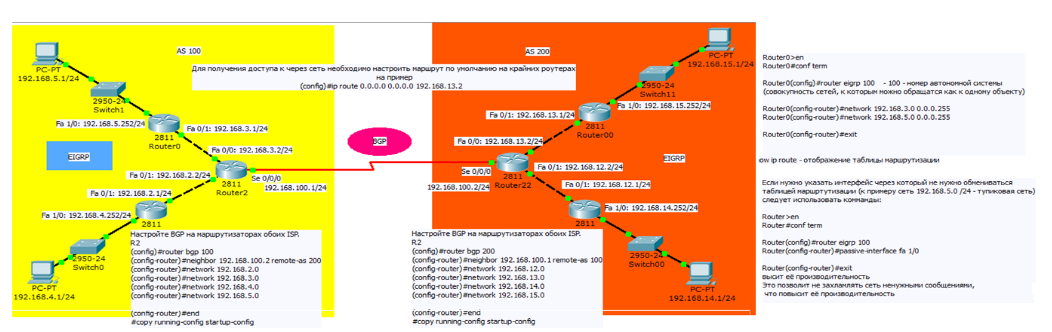

Две сети EIGRP + BGP

EIGRP-RIP + BGP