- •Минобрнауки россии

- •Содержание

- •Раздел 1. Современные методы защиты Тема 1. Криптографические методы защиты данных

- •1.1. Основные типы криптографических протоколов

- •1.2 Симметричная и асимметричная криптография.

- •1.3. Подстановочные и перестановочные шифры

- •Рекомендуемая литература:

- •Тема 2. Симметричные криптографические системы

- •2.1. Стандарт шифрования des

- •Режимы использования шифра des

- •Увеличение криптостойкости алгоритма

- •Применение шифра des

- •2.2. Стандарт шифрования гост 28147-89

- •Рекомендуемая литература:

- •Тема 3. Асимметрические криптографические системы

- •3.1. Алгоритм rsa

- •3.2. Шифр Эль-Гамаля

- •3.3. Основные результаты по анализу стойкости

- •Рекомендуемая литература:

- •Раздел 2. Практические вопросы защиты операционных систем Тема 1. Причины существования уязвимостей в Unix-системах

- •1.1. Краткая история Unix

- •1.2. Уязвимости операционных систем

- •1.3. Технология переполнения буфера

- •Рекомендуемая литература:

- •Тема 2. Проекты безопасности для Linux

- •2.1. Проект openwall

- •2.2. Проект pax

- •2.3. Проект medusa

- •Рекомендуемая литература:

- •Тема 3. Мандатные модели в Linux

- •3.1. Rsbac

- •3.2. Type Enforcement

- •3.3. Сравнение rsbac и seLinux.

- •Рекомендуемая литература:

- •Заключение

- •Список литературы

Режимы использования шифра des

DES может используется в четырёх режимах.

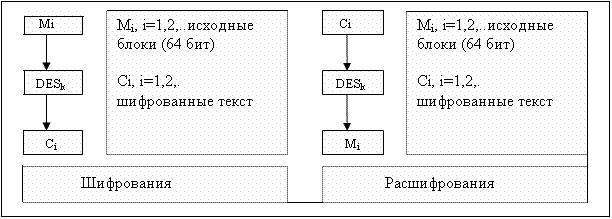

1. Режим электронной кодовой книги (ЕСВ — Electronic Code Book): обычное использование DES как блочного шифра. Шифруемый текст разбивается на блоки, при этом, каждый блок шифруется отдельно, не взаимодействуя с другими блоками (Рис.2.5.).

Рис. 2.5. Режим электронной кодовой книги – ECB.

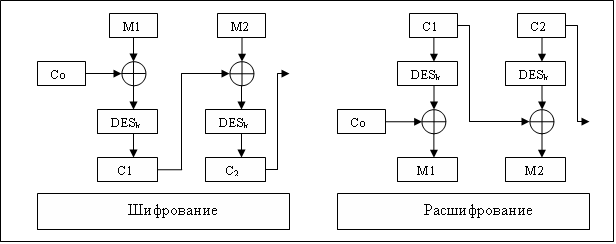

2. Режим сцепления блоков (СВС — Cipher Block Chaining)). Каждый очередной блок Ci i>=1, перед зашифровыванием складывается по модулю 2 со следующим блоком открытого текста Mi+1. Вектор C0 — начальный вектор, он меняется ежедневно и хранится в секрете (Рис. 2.6.).

Рис. 2.6. Режим сцепления блоков — СВС.

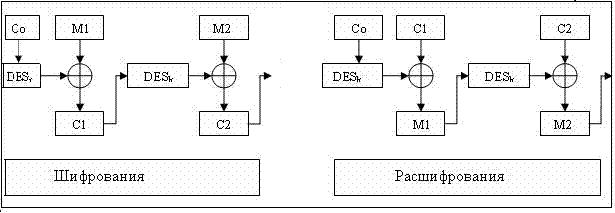

3. Режим обратной связи по шифротексту (CFB — Cipher Feed Back). В режиме СFB вырабатывается блочная «гамма» Z0,Z1,...Zi=DESk(Ci−1). Начальный вектор C0 сохраняется в секрете (Рис. 2.7.).

Рис. 2.7. Режим обратной связи по шифротексту – CFB.

4. Режим обратной связи по выходу (OFB — Output Feed Back). В режиме OFB вырабатывается блочная «гамма» Z0,Z1,... , i>=1 (Рис. 2.8.)

Рис. 2.8. Режим обратной связи по выходу – OFB

Увеличение криптостойкости алгоритма

С целью увеличения криптостойкости алгоритма DES было разработано несколько его модификаций: double DES (2DES), triple DES (3DES), DESX, G-DES.

Методы 2DES и 3DES основаны на DES, но увеличивают длину ключей (2DES — 112 бит, 3DES — 168 бит) чем и увеличивают криптостойкость.

Схема 3DES имеет вид DES(k3,DES(k2,DES(k1,M))), где k1,k2,k3 ключи для каждого шифра DES. Это вариант известен как ЕЕЕ, так как три DES-операции осуществляют шифрование. Существует 3 типа алгоритма 3DES:

DES-EEE3: Шифруется три раза с 3 разными ключами.

DES-EDE3: 3DES операции шифровка-расшифровка-шифровка с 3 разными ключами.

DES-EEE2 и DES-EDE2: Как и предыдущие, за исключением того, который первая и третья операции используют одинаковый ключ.

Самый популярный тип при использовании 3DES — это DES-EDE3, для него алгоритм выглядит так:

Шифровка:

![]()

Расшифровка:

![]()

При выполнении алгоритма 3DES ключи могут выбрать так:

k1,k2,k3 независимы.

k1,k2 независимы, а k1 = k3

k1 = k2 = k3.

Метод DESX создан Рональдом Ривестом. Этод метод — усиленный вариант DES, поддерживаемый инструментарием RSA Security. DESX отличается от DES тем, что каждый бит входного открытого текста DESX логически суммируется по модулю 2 с 64 битами дополнительного ключа, а затем шифруется по алгоритму DES. Каждый бит результата также логически суммируется по модулю 2 с другими 64 битами ключа. Главной причиной использования DESX является простой в вычислительном смысле способ значительного повысить стойкость DES к атакам полного перебора ключа.

Метод G-DES разработан для повышения производительности DES на основе увеличения размером шифрованного блока. Заявлялось, что G-DES защищен так же, как и DES. Однако Бихам и Шамир показали, что G-DES с рекомендуемыми параметрами легко взламывается, а при любых изменениях параметров шифр становится ещё менее защищен, чем DES.

Применение шифра des

DES был национальным стандартом США в 1977—1980 гг., но в настоящее время DES используется (с ключом длины 56 бит) только для устаревших систем, чаще всего используют его более криптоустойчивый вид (3DES, 2DES). 3DES является простой эффективной заменой DES, и сейчас он рассмотрен как стандарт. В ближайшее время DES и Triple DES будут заменены алгоритмом AES (Advanced Encryption Standard — Расширенный Стандарт Шифрования). Алгоритм DES широко применяется для защиты финансовой информации: так, модуль THALES (Racal) HSM RG7000 полностью поддерживает операции TripleDES для эмиссии и обработки кредитных карт VISA, EuroPay и проч. Канальные шифраторы THALES (Racal) DataDryptor 2000 используют TripleDES для прозрачного шифрования потоков информации. Также алгогритм DES используется во многих других устройствах и решениях THALES-eSECURITY.