- •Определение основных терминов

- •Основные требования, предъявляемые к банкам данных

- •Компоненты банка данных

- •Пользователи бд и субд

- •Краткие итоги

- •Классификация баз данных

- •Классификация субд

- •Состав субд и работа бд

- •Основные функции субд

- •1. Непосредственное управление данными во внешней памяти

- •2. Управление буферами оперативной памяти

- •3. Управление транзакциями

- •4. Журнализация

- •5. Поддержка языков бд

- •Функциональные возможности субд

- •Краткие итоги

- •(Отношения и таблицы

- •(Понятия базы данных, системы баз данных, системы управления базами данных

- •Реляционные объекты данных

- •3.1. Централизованная архитектура

- •3.2. Технология с сетью и файловым сервером (архитектура "файл-сервер")

- •Технология "клиент – сервер"

- •3.4. Трехзвенная (многозвенная) архитектура "клиент – сервер".

- •Краткий обзор субд

- •3.5.1. Настольные субд

- •3.5.2. Серверные субд

- •Ms sql Server

- •Серверы баз данных компании ibm

- •(Логические и Физические Структуры базы данных

- •Базы данных, Табличные пространства и Файлы данных

- •Табличные пространства

- •Блоки данных

- •Экстенты

- •Сегменты

- •О командах ddl

- •Команды dml

- •(Журнализация изменений бд

- •Модели восстановления баз данных sql Server

- •(Типы резервного копирования

- •Методы резервного копирования

- •Среда sql Server Management Studio

- •Мастер планов обслуживания

- •(Платформа баз данных повышенной безопасности

- •Ценная возможность

- •Главные нововведения

- •Управление доступом. Общие сведения Авторизация и аутентификация

- •Схемы, не имеющие отношения к пользователям

(Платформа баз данных повышенной безопасности

В SQL Server 2008 имеются функции, повышающие эффективность управления параметрами систем безопасности, строгой проверки подлинности и контроля доступа, шифрования и управления ключами, расширенного аудита.

Обеспечение безопасности данных по всему предприятию

СУБД, спроектированная как безопасная по умолчанию и безопасная в развертывании, позволит повысить защищенность данных.

Контроль доступа к ресурсам данных

Доступ к данным можно предоставлять только тем, кому это действительно нужно. Используются средства эффективного управления проверкой подлинности и авторизацией.

Шифрование конфиденциальных данных

Защита конфиденциальной информации обеспечивается встроенными криптографическими средствами и поддержкой корпоративного управления ключами.

Аудит активности базы данных

Действия, осуществляемые в базе данных, можно подвергать аудиту. Это позволяет создавать необходимую отчетность и соответствовать нормативным требованиям.

Ценная возможность

Схема прозрачного шифрования данных

Щелкните изображение, чтобы увеличить его

Главные нововведения

Управление на основе политик позволяет обеспечить выполнение политик безопасности на всех службах данных предприятия.

Прозрачное шифрование данных позволяет шифровать информацию без внесения каких-либо изменений в приложения.

Общекорпоративные средства шифрования становятся возможными благодаря расширенному управлению ключами и аппаратным модулям безопасности.

Все предпринятые действия могут подвергаться проверке благодаря новому объекту аудита.

Управление доступом. Общие сведения Авторизация и аутентификация

Аутентификация — это процесс проверки права пользователя на доступ к тому или иному ресурсу. Чаще всего аутентификация осуществляется с помощью ввода имени и пароля.

SQL Server 2005 поддерживает два режима аутентификации: с помощью Windows и с помощью SQL Server. Первый режим позволяет реализовать решение, основанное на однократной регистрации пользователя и едином пароле при доступе к различным приложениям (Single SignOn solution, SSO). Подобное решение упрощает работу пользователей, избавляя их от необходимости запоминания множества паролей и тем самым снижая риск их небезопасного хранения (вспомним стикеры с паролями, наклеенные на мониторы). Кроме того, данный режим позволяет использовать средства безопасности, предоставляемые операционной системой, такие как применение групповых и доменных политик безопасности, правил формирования и смены паролей, блокировка учетных записей, применение защищенных протоколов аутентификации с помощью шифрования паролей (Kerberos или NTLM).

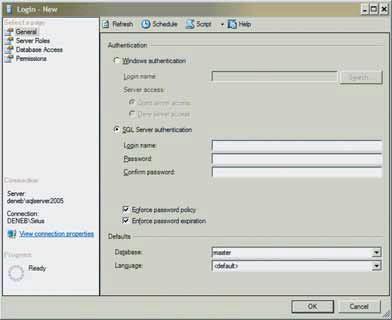

Аутентификация с помощью SQL Server предназначена главным образом для клиентских приложений, функционирующих на платформах, отличных от Windows. Этот способ считается менее безопасным, но в SQL Server 2005 он поддерживает шифрование всех сообщений, которыми обмениваются клиент и сервер, в том числе с помощью сертификатов, сгенерированных сервером. Шифрование также повышает надежность этого способа аутентификации. Для учетной записи SQL Server можно указать такой параметр, как необходимость сменить пароль при первом соединении с сервером. Если SQL Server 2005 работает под управлением Windows Server 2003, можно воспользоваться такими параметрами учетной записи, как проверка срока действия пароля и локальная парольная политика Windows (рис. 1).

Рис. 1. Установка правил для пароля пользователя

Отметим такую мелочь, как обязательное требование непустого пароля пользователя sa — как ни странно, пустой пароль данной учетной записи является весьма распространенным проявлением беспечности администраторов баз данных (и самой любимой лазейкой для похитителей корпоративных данных).