- •ВВЕДЕНИЕ

- •1. ОСНОВЫ ЗАХВАТА И АНАЛИЗА СЕТЕВОГО ТРАФИКА

- •1.1. Общие сведения о программе

- •1.2. Установка программы и подготовка к захвату

- •1.3. Пользовательский интерфейс программы

- •1.4. Фильтр отображения пакетов

- •1.5. Поиск кадров

- •1.6. Выделение ключевых кадров

- •1.7. Сохранение данных захвата

- •1.8. Печать информации

- •1.9. Просмотр кадра в отдельном окне

- •1.10. Анализ протоколов Ethernet и ARP

- •1.11. Анализ протоколов IP и ICMP

- •1.12. Анализ протокола TCP

- •2. ВЫЯВЛЕНИЕ СЕТЕВЫХ АТАК ПУТЕМ АНАЛИЗА ТРАФИКА

- •2.1. Этапы сетевой атаки

- •2.2. Исследование сетевой топологии

- •2.3. Обнаружение доступных сетевых служб

- •2.4. Выявление уязвимых мест атакуемой системы

- •2.5. Реализации атак

- •2.6. Выявление атаки на протокол SMB

- •3. ЗАЩИТА КОМПЬЮТЕРНОЙ СЕТИ С ИСПОЛЬЗОВАНИЕМ МЕЖСЕТЕВЫХ ЭКРАНОВ

- •3.1. Понятие межсетевого экрана

- •3.2. Компоненты межсетевого экрана

- •3.3. Политика межсетевого экранирования

- •3.4. Архитектура МЭ

- •3.5. Пример реализации политики МЭ

- •3.6. Сетевая среда лабораторной работы

- •3.7. Применение МЭ на основе двудомного узла

- •3.8. Применение МЭ на основе фильтрующего маршрутизатора

- •3.9. Применение МЭ на основе экранирующего узла

- •3.10. Применение технологии трансляции сетевых адресов

- •4. СИСТЕМЫ ОБНАРУЖЕНИЯ АТАК

- •4.1. Сигнатурный анализ и обнаружение аномалий

- •4.2. Обнаружение в реальном времени и отложенный анализ

- •4.3. Локальные и сетевые системы обнаружения атак

- •4.4. Распределенные системы обнаружения атак

- •4.5. Система обнаружения атак Snort

- •4.5.1. Общие сведения

- •4.5.2. Установка и запуск программы

- •4.5.3. Описание языка правил

- •4.5.4. Использование СОА Snort

- •4.5.5. Выявление факта сканирования портов

- •5. ОРГАНИЗАЦИЯ ВИРТУАЛЬНЫХ ЧАСТНЫХ СЕТЕЙ

- •5.1. Задачи, решаемые VPN

- •5.2. Туннелирование в VPN

- •5.3. Уровни защищенных каналов

- •5.4. Защита данных на канальном уровне

- •5.5. Организация VPN средствами протокола PPTP

- •5.5.1. Постановка задачи

- •5.5.2. Установка и настройка VPN

- •5.5.3. Анализ защищенности передаваемой информации

- •5.6. Защита данных на сетевом уровне

- •5.6.1. Протокол SKIP

- •5.6.2. Протокол IPSec

- •5.7. Организация VPN средствами СЗИ VipNet

- •5.7.1. Постановка задачи

- •5.7.2. Настройка сетевых соединений виртуальных машин

- •5.7.3. Установка СЗИ VipNet

- •5.7.4. Настройка СЗИ VipNet

- •5.8. Использование протокола IPSec для защиты сетей

- •5.8.1. Шифрование трафика с использованием протокола IPSec

- •5.8.2. Проверка защиты трафика

- •5.8.3. Настройка политики межсетевого экранирования с использованием протокола IPSec

- •5.9. Организация VPN средствами СЗИ StrongNet

- •5.9.1. Описание системы

- •5.9.2. Постановка задачи

- •5.9.3. Генерация и распространение ключевой информации

- •5.9.4. Настройка СЗИ StrongNet

- •5.9.5. Установка защищенного соединения

- •5.10. Защита на транспортном уровне

- •5.11. Организация VPN средствами протокола SSL в Windows Server 2003

- •5.11.1. Активизация IIS

- •5.11.3. Настройка SSL-соединения

- •5.12. Организация VPN прикладного уровня средствами протокола S/MIME и СКЗИ КриптоПро CSP

- •5.12.1. Организация почтового обмена

- •5.12.2. Активизация IIS

- •5.12.3. Установка СКЗИ КриптоПро CSP

- •5.12.4. Установка Центра сертификации в ОС Windows Server 2003

- •5.12.5. Получение сертификатов открытых ключей

- •5.12.6. Организация защищенного обмена электронной почтой

- •6. ПРИМЕНЕНИЕ ТЕХНОЛОГИИ ТЕРМИНАЛЬНОГО ДОСТУПА

- •6.1. Общие сведения о технологии терминального доступа

- •6.2. Обеспечение безопасности ОС Windows Server 2003

- •6.2.1. Ограничение возможности сетевого доступа

- •6.2.2. Ограничение возможности расширения полномочий при осуществлении локального доступа

- •6.3. Настройки сервера MSTS

- •6.4. Настройки протокола RDP

- •7. СЛУЖБЫ КАТАЛОГОВ

- •7.1. Общие сведения о службах каталогов

- •7.2. Структура каталога LDAP

- •7.2.1. Схема LDAP

- •7.2.2. Система имен LDAP

- •7.2.3. Инструментарий для работы с LDAP-каталогом

- •7.3.1. Общие сведения о протоколе Kerberos

- •7.3.3. Реализация Kerberos в ОС Windows Server 2003

- •7.3.4. Пример реализации системы SSO

- •7.4.1. Технология PAM

- •7.4.2. Технология NSS

- •8. АУДИТ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ КОМПЬЮТЕРНЫХ СИСТЕМ

- •8.1. Понятие аудита информационной безопасности

- •8.1.1. Активный аудит

- •8.1.2. Экспертный аудит

- •8.1.3. Аудит на соответствие стандартам ИБ

- •8.2. Методика проведения инструментальных проверок

- •8.3. Постановка задачи для проведения инструментальных проверок

- •8.4. Обнаружение сетевых узлов

- •8.5. Сканирование портов и идентификация ОС

- •8.6. Использование DNS для обнаружения и выяснения назначения сетевых узлов

- •8.7. Создание карт сети

- •8.8. Использование сканера безопасности Nessus

- •8.9. Анализ защищенности web-серверов

- •ПЕРЕЧЕНЬ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ

152

Проблема передачи открытого сетевого трафика решается прежде всего тем, что в технологии терминального доступа вся обработка защищаемых данных выполняется на сервере, а на рабочие станции передается лишь измененное содержимое информационных окон соответствующих приложений. Кроме того, возможно шифрование трафика средствами терминального сервера. Терминальный сервер поддерживает несколько уровней безопасности, каждый из которых определяет направление шифруемого трафика и длину ключа, используемого при шифровании.

В состав Windows Server 2003 включена служба Microsoft Terminal Services (MSTS) [18]. Она предоставляет возможность либо удаленно администрировать сервер, либо превратить его в сервер приложений (терминальный сервер). Кроме того, существует надстройка над данной службой, разработанная компанией Citrix, которая вводит ряд дополнительных возможностей и увеличивает число поддерживаемых платформ.

Следует отметить, что сама реализация MSTS не свободна от недостатков, которые потенциально могут быть применены злоумышленниками для нарушения безопасности данных. Так как все пользователи, подключающиеся к серверу в терминальном режиме, по сути, осуществляют интерактивный вход в систему, то они могут зарегистрироваться в системе с консоли сервера. Следовательно, использование терминального сервера предъявляет повышенные требования к администрированию и к выполнению необходимых настроек безопасности применяемого программного обеспечения.

Безопасность режима терминального доступа обеспечивается совокупностью настроек ОС Windows Server 2003, серверной части MSTS и протокола терминального доступа — RDP. В каждом из этих компонентов реализованы различные механизмы защиты, но в то же время каждый компонент имеет собственные уязвимости, которые могут быть использованы злоумышленниками.

6.2. Обеспечение безопасности ОС Windows Server 2003

Основными группами уязвимостей ОС Windows Server 2003, которые представляются актуальными для защиты в терминальном режиме, являются:

−возможность сетевого доступа к обрабатываемой сервером информации;

−возможность расширения полномочий при осуществлении локального доступа.

6.2.1. Ограничение возможности сетевого доступа

Возможность сетевого доступа реализуется благодаря излишнему количеству сетевых сервисов, по умолчанию предоставляемых сервером ОС Windows Server 2003. Упорядоченный по наименованию перечень сетевых сервисов, функционирующих в ОС по умолчанию, приведен в табл. 6.1. Полный перечень сетевых сервисов ОС Windows Server 2003 приведен в Приложении 2.

153

Таблица 6.1 Перечень сетевых сервисов ОС Windows Server 2003

Порт |

Тип |

Протокол |

Наименование системной службы |

137 |

TCP |

NetBIOS Name Resolution |

Computer Browser |

137 |

UDP |

NetBIOS Name Resolution |

Computer Browser |

138 |

UDP |

NetBIOS Datagram Service |

Computer Browser |

139 |

TCP |

NetBIOS Session Service |

Computer Browser |

139 |

TCP |

NetBIOS Session Service |

Fax Service |

445 |

TCP |

SMB |

Fax Service |

445 |

UDP |

SMB |

Fax Service |

500 |

UDP |

IPSec ISAKMP |

IPSec Services |

138 |

UDP |

NetBIOS Datagram Service |

License Logging Service |

139 |

TCP |

NetBIOS Session Service |

License Logging Service |

445 |

TCP |

SMB |

License Logging Service |

445 |

UDP |

SMB |

License Logging Service |

138 |

UDP |

NetBIOS Datagram Service |

Messenger |

137 |

TCP |

NetBIOS Name Resolution |

Net Logon |

137 |

UDP |

NetBIOS Name Resolution |

Net Logon |

138 |

UDP |

NetBIOS Datagram Service |

Net Logon |

139 |

TCP |

NetBIOS Session Service |

Net Logon |

3389 |

TCP |

Terminal Services |

NetMeeting Remote Desktop Sharing |

139 |

TCP |

NetBIOS Session Service |

Performance Logs and Alerts |

139 |

TCP |

NetBIOS Session Service |

Print Spooler |

445 |

TCP |

SMB |

Print Spooler |

445 |

UDP |

SMB |

Print Spooler |

135 |

TCP |

RPC |

Remote Procedure Call |

139 |

TCP |

NetBIOS Session Service |

Remote Procedure Call Locator |

445 |

TCP |

SMB |

Remote Procedure Call Locator |

445 |

UDP |

SMB |

Remote Procedure Call Locator |

4500 |

UDP |

NAT-T |

Routing and Remote Access |

137 |

TCP |

NetBIOS Name Resolution |

Server |

137 |

UDP |

NetBIOS Name Resolution |

Server |

138 |

UDP |

NetBIOS Datagram Service |

Server |

139 |

TCP |

NetBIOS Session Service |

Server |

445 |

TCP |

SMB |

Server |

445 |

UDP |

SMB |

Server |

1900 |

UDP |

SSDP |

SSDP Discovery Service |

5000 |

TCP |

SSDP legacy event notification |

SSDP Discovery Service |

3389 |

TCP |

Terminal Services |

Terminal Services |

137 |

TCP |

NetBIOS Name Resolution |

Windows Internet Name Service |

137 |

UDP |

NetBIOS Name Resolution |

Windows Internet Name Service |

123 |

UDP |

NTP |

Windows Time |

123 |

UDP |

SNTP |

Windows Time |

154

Как известно, перечень открытых сетевых портов может быть получен командой netatat –aon. Результаты выполнения этой команды для ОС Windows Server 2003 приведены на рис. 6.1.

Рис. 6.1. Результаты выполнения команды netstat

Согласно приведенной выше схеме организации доступа к защищаемым данным, сервер терминального доступа должен выполнять только задачу обеспечения службы MSTS. Сервер терминального доступа, в частности, не должен выполнять функции контроллера домена. Таким образом, из перечня функционирующих по умолчанию сетевых служб должны быть исключены все службы кроме службы Terminal Services, TCP-порт 3389.

Для обеспечения защиты сетевого трафика дополнительно может понадобиться функционирование службы IPSec Services (UDP-порт 500), а также иных служб, используемых специализированными СЗИ.

Исключение служб может быть осуществлено двумя способами: остановом службы в оснастке Services (рис. 6.2) либо запрещением доступа к службе с применением межсетевого экранирования.

Способом останова должны быть исключены службы: Computer Browser, Server, Windows Internet Name Service, Net Logon, Messenger, License Logging Service, Fax Service, Performance Logs and Alerts, Print Spooler, Remote Procedure Call Locator, Routing and Remote Access, SSDP Discovery Service, Windows Time. Отключение службы Remote Procedure Call, функционирую-

щей на 135 TCP-порту, приводит к неработоспособности узла, поэтому запрет доступа к этому порту будет производиться с использованием технологии межсетевого экранирования.

Путем модификации настройки сетевых соединений (рис. 6.3) и отключения службы NetBIOS через TCP/IP запрещаются службы, использующие порт TCP 139.

155

Рис. 6.2. Окно перечня служб ОС Windows

Рис. 6.3. Окно настройки свойств протокола TCP/IP

156

В итоге после отключения вышеуказанных служб открытыми остаются порты TCP: 135, 445, 1025, 3389; UDP: 445, 500, 4500 (рис. 6.4). Запретить данные порты, являющиеся, безусловно, опасными с точки зрения осуществления несанкционированного доступа, возможно лишь путем межсетевого экранирования.

Рис. 6.4. Перечень открытых портов, остающихся после останова сетевых служб

Технология межсетевого экранирования в ОС Windows Server 2003 может быть применена с использованием:

−настроек протокола IPSec;

−штатного межсетевого экрана «Брандмауэр Windows»;

−дополнительного межсетевого экрана, реализованного сертифицированным средством защиты информации.

Вслучае использования настроек протокола IPSec ограничение доступа

кпортам может быть осуществлено либо через параметры фильтрации протокола TCP/IP в окне дополнительных параметров свойств протокола TCP/IP (рис. 6.5), либо путем создания шаблона безопасности для IP-протокола в окне «Локальная политика безопасности» (рис. 6.6).

При использовании параметров фильтрации протокола TCP/IP необходимо запретить все порты, кроме порта TCP 3389, отвечающего за функционирование MSTS (рис. 6.7). Однако в этом случае не удается запретить функционирование протокола ICMP, т. е. невозможно исключить входящие ICMPзапросы и исходящие ICMP-ответы.

При использовании шаблона безопасности для IP-протокола создается новая политика, разрешающая функционирование TCP-порта 3389 и запрещающая функционирование иных IP-протоколов, включая ICMP.

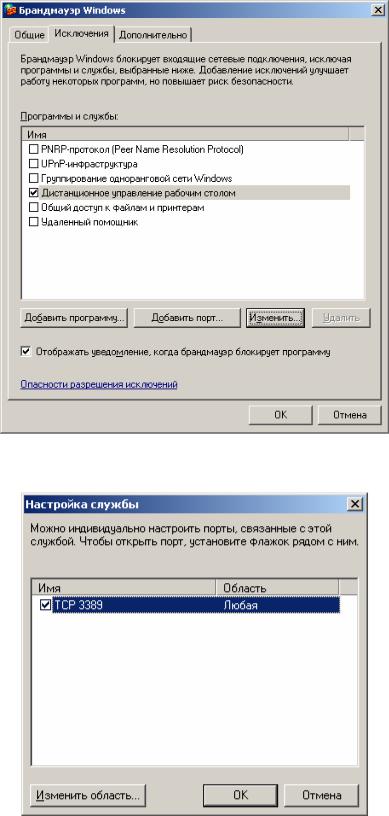

Вслучае использования штатного межсетевого экрана «Брандмауэр Windows» (рис. 6.8) необходимо также запретить использование всех портов, за исключением TCP-порта 3389 (рис. 6.10). Указанный порт именуется в программе «Дистанционным управлением рабочим столом» (рис. 6.9). Дополнительно следует отключить функционирование протокола ICMP (рис. 6.11).

157

Рис. 6.5. Окно дополнительных параметров свойств протокола TCP/IP

Рис. 6.6. Окно «Локальная политика безопасности»

Применение специализированных сертифицированных средств защиты, реализующих средства межсетевого экранирования, в частности СЗИ VipNet, является, безусловно, более предпочтительным, чем использование штатных средств ОС Windows.

158

Рис. 6.7. Установка фильтра, разрешающего соединение

Рис. 6.8. Окно штатного межсетевого экрана «Брандмауэр Windows»

159

Рис. 6.9. Окно настроек «Брандмауэра Windows»

Рис. 6.10. Окно настройки службы «Дистанционное управление рабочим столом»