дз_мп_45_2001 / CR_LITE

.DOCЛАБОРАТОРНАЯ РАБОТА

Программы создания ключевых систем и шифрования файлов и дисков.

|

ЦЕЛЬ РАБОТЫ |

: приобретение навыков работы с программами по созданию ключевых систем и шифрования файлов и дисков. |

ПРОДОЛЖИТЕЛЬНОСТЬ РАБОТЫ: 4 часа.

ОБОРУДОВАНИЕ: компьютер IBM PC 386 и выше.

ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ:

- MSDOS

- программа эмулятор платы Криптон 4 cry_demo.com

- программа создания ключевых систем CrMng.exe

-программа шифрования файлов и дисков СrTools.exe

Теоретические сведения.

В процессе работы с секретной информацией возникает проблема её защиты от несанкционированного чтения и использования. Эту проблему удаётся решить путём защиты (шифрования) данной информации. Информация которая находится в файле шифруется при помощи ключа шифрования, называемым файловым ключом.

Программа создания ключевых систем CrMng.

Программа CrMng предназначена для создания и обслуживания ключевых систем пользователя. Файловый ключ хранится в зашифрованном виде вместе с зашифрованным файлом. Для защиты файлового ключа создаются ключевые системы.

Ключевая система пользователя состоит из следующих элементов:

-

Файловый ключ (ФК).

-

Пользовательский ключ (ПК или UK).

-

Главный ключ (ГКилиGK).

-

Сетевой ключ (СК).

-

Сетевой набор (СН) - файл NNNNN.sys.

-

Ключ сетевого набора (КСН) - файл NNNNN.key.

-

Сетевая таблица (СТ) - файл key_net.sys.

-

Ключ сетевой таблицы (КСТ или NET) -файл net_sys.key.

-

Пароль (П или PW).

-

Узел замены (УЗ или UZ).

Функциональное назначение элементов.

|

УЗ |

- элемент алгоритма шифрования (ГОСТ 28147-89). УЗ участвует в процессе обмена данными, поэтому он должен быть единым для всего защищаемого контура. |

|

ГК |

- защищает ключи пользователя и ключ сетевой таблицы. |

|

ГК и УЗ |

- называют базовыми ключами. Их создание поручают Администратору. |

|

ПК |

- создаётся пользователем и защищает его данные от Администратора. |

|

СК |

- используется для связи между пользователями. |

Набор сетевых ключей используется для обмена пользователя со всеми остальными пользователями и зашифровывается на ключе набора (КСН). КСН зашифрован на ГК.

Пароль защищает ключи от несанкционированного использования в случае их хищения или потери.

Программа CrMng готовит ключевые элементы для следующих систем:

|

ГК+П+ПК (GK+PW+UK)

|

- Файловый ключ шифруется на ключе пользователя, который в свою очередь зашифрован на ГК с использованием пароля. |

|

ГК+ПК (GK+UK)

|

- Файловый ключ шифруется на ключе пользователя, который в свою очередь зашифрован на ГК. |

|

П+ПК (PW+UK).

|

- Файловый ключ шифруется на ПК, который зашифрован на пароле. |

|

ПК (UK)

|

- Файловый ключ шифруется на ПК, который хранится в открытом виде. |

|

ГК+КСН (GK+NET |

- В сети файловый ключ, используемый для шифрования передаваемой между узлами связи информации, шифруется на сетевом ключе, который зашифрован на КСН, а КСН зашифрован на ГК.

|

Работа программы CrMng.

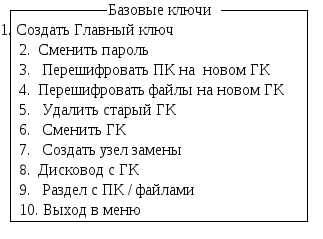

После успешного запуска команды появляется меню команд:

Выбор команды осуществляется клавишами управления курсором, а исполнение - нажатием «Enter». Для выбора и исполнения могут использоваться «горячие» клавиши.

Работа с базовыми ключами.

При создании ключевой системы пользователя, первым создаётся УЗ, за ним ГК, а затем остальные ключи.

Работа с базовыми ключами производится при помощи команд подменю:

Создание Узла Замены

Для создания УЗ выполните команду «7».

УЗ будет создан на дисководе с ГК и записан в файл uz.db3.

Создание нового главного ключа.

-

Задайте дисковод, на котором будет сохранен создаваемый ГК (команда 8).

-

Вставьте ключ-дискету в дисковод.

-

Выполните команду 1. Если ГК будет зашифрован на пароле, то необходимо ввести пароль, в противном случае нажмите “ENTER”. ГК хранится в файле gk.db3, а старый ГК сохраняется в файле gk_old.db3.

-

Для удаления старого ГК воспользуйтесь командой “5”.

-

Для ввода нового ГК в средство шифрования выполните команду “6”. ГК будет считан с дисковода с ГК и введён в средство шифрования.

Перешифрование пользовательских ключей на новом ГК.

-

Выполните команду “1” (смена ГК).

-

Для перешифрования ключей пользователя на новом ГК укажите раздел с ключами (команда “9”).

-

Выполните команду “3” (перешифровать ПК). Все ключи, расположенные в данной директории, будут перешифрованны на новом ГК.

-

Для перешифрования файловых ключей на новый ГК необходимо указать раздел в котором размещаются зашифрованные на ГК файлы (команда “4”). При перешифровании ключей на новом ГК средство “Криптон” должно быть инициализировано со старого ГК, а на дискете должен существовать новый ГК. После перешифрования ключей необходимо провести инициализацию средств шифрования на новом ГК.

Установка пароля системы.

Начальная установка пароля производится при генерации нового ГК.

Смена пароля.

-

Укажите дисковод с ГК.

-

Вставьте ключ-дискету в данный дисковод.

-

Выполните команду “2” (смена пароля).

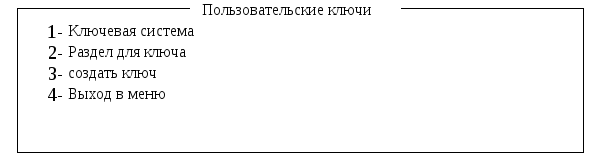

Создание пользовательских ключей.

Создание ключей пользователя производятся командами подменю:

-

Задайте ключевую систему, для которой будут создаваться ключи. Выполните команду “1”. В появившемся окне выберите требуемую ключевую систему.

-

Задайте раздел, в который будет записан подготовленный ключ (команда “2”).

-

Создайте ключ (команды “3”).

Создание сетевых ключей.

Файл данных, передаваемый узлом А узлу Б зашифровывается на файловом (сеансовом) ключе. Файловый ключ создаётся автоматически при зашифровании файла данных и передаётся вместе с ним.

Т.к. файловый ключ не может передаваться в открытом виде, то он зашифровывается на сетевом ключе А-Б. Этот ключ узел А берёт из своего набора сетевых ключей.

Набор узла А зашифрован на КСН узла А, который зашифрован на ГК узла А.

Узел Б, по информации, заключенной в зашифрованном файле, понимает, что файл пришёл от узла А. Используя свой ГК, узел Б расшифровывает свой КСН. Затем, используя КСН, узел Б расшифровывает свой набор и достаёт из него сетевой ключ А-Б. Т.к. этот сетевой ключ совпадает с тем сетевым ключом, который использовал узел А для зашифрования, то узел Б может расшифровать файловый ключ, пришедший вместе с файлом. Наконец, с помощью файлового ключа расшифровывается файл.

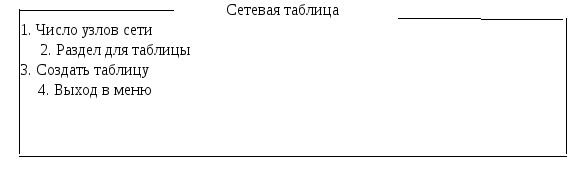

Создание таблицы сетевых ключей .

Для обмена зашифрованной информацией между N узлами необходимо N*(N-1) ключей. Фактически это таблица, где в заголовках строк и столбцов проставлены номера узлов, а в ячейках хранятся ключи.

Создание полной

таблицы сетевых ключей осуществляется

командами подменю:

-

Задайте число узлов в сети (команда “1”).

-

Задайте директорию, в которой будет записана таблица (команда “2”).

-

Создайте таблицу (команда “3”). Ключ, на котором зашифровывается таблица должен находиться на дисководах А: или В:

Создание наборов сетевых ключей.

Из полной таблицы сетевых ключей необходимо для каждого из узлов сформировать набор ключей для связи с другими узлами. Такой набор представляет собой одну из строк таблицы.

Создание наборов осуществляется командами подменю

333333

-

Выполните команду “1”. Задавайте номер узла для которого будет готовиться набор.

-

Выполните команду “2”. В появившемся окне задайте номер последнего узла для которого будет готовиться набор.

-

Задайте директорию, в которой находится файл с таблицей (команда “3”).

-

Задайте дисковод, в который будет установлена дискета с ключом, на котором зашифрована таблица (команда “4”).

-

Задайте дисковод в который будет вставляться дискета , на которую будет записан набор (команда “5”).

-

Создайте набор (команда “6”).

-

Установите дискету, на которой хранится ключ сетевой таблицы, в заданный дисковод и нажмите любую клавишу. Если на этот же дисковод будет устанавливаться дискета для набора, появится сообщение : «Вставьте системную ключевую дискету в устройство. Нажмите любую клавишу». После считывания ключа таблицы появится сообщение: «Выньте системную ключевую дискету. Нажмите любую клавишу.» . Извлеките дискету из дисковода и нажмите любую клавишу.

-

Установите дискету для набора в заданный дисковод. После создания набора для узла N, установите в дисковод дискету для следующего узла и нажмите любую клавишу. Одновременно с созданием набора создаётся ключ сетевого набора (КСН), на котором набор зашифровывается. КСН сохранён на дискете не зашифрованным.

Зашифрование КСН на ГК.

Эта процедура выполняется для каждой дискеты с набором.

-

В подменю «Пользовательские ключи» задайте ключевую систему “7” (GK+NET).

-

Задайте раздел, где находится КСН.

-

Создайте ключ (команда “3”). Реально, создание ключа КСН не происходит (т.к. он создан заранее).Производится лишь его зашифрование на ГК.

Последовательность подготовки сетевых ключей.

-

Всем узлам сети связи присвоить номера от 1 до N, в произвольном порядке.

-

Включить компьютер и проинициализировать средство шифрования.

-

Запустить программу CrMng.exe

-

Создать полную таблицу сетевых ключей (key_net.sys). Ключ сетевой таблицы (net_sys.key), на котором она шифруется может при этом неуказываться (тогда он будет создан автоматически).

-

На основании таблицы для каждого узла создать набор (nnnnn.sys), зашифрованный на КСН (nnnnn.key).

-

Для каждого узла зашифровать КСН на ГК узла.

-

Выйти из программы CrMng.exe .

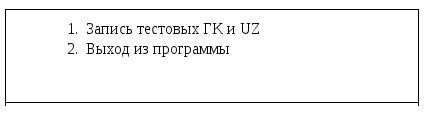

Создание и работа с тестовыми узлами

В случае, если отсутствуют ключи необходимые для инициализации средств шифрования можно сформировать их следующим образом:

-

Запустить программу CrMng.exe. Т.к. средство шифрования не инициализировано появляется сообщение : «Шифратор не найден » и программа перейдёт в режим тестовой генерации ключей. Появится меню :

-

Вставьте чистую, форматированную дискету в дисковод и выполните команду “1”. Программа формирует тестовый ГК (GK) и УЗ(UZ). Размеры этих файлов отличаются от размеров файлов реальных ГК и УЗ.

-

Проинициализируйте средства шифрования, используя дискету с тестовыми ключами.

-

Смените тестовые ключи на реальные. Для этого воспользуйтесь командами “7” и “1” подменю «Базовые ключи».

-

Проинициализируйте средства шифрования, используя реальные ключи.

Программа шифрования файлов и дисков CrTools.

После того как были созданы необходимые для шифрования ключевой системы ключи, можно переходить непосредственно к шифрованию файлов, группы файлов и дисков. Эти операции обеспечивает программа CrTools.

Работа с программой CrTools.

При успешном запуске на экране появится:

-

окно ключей;

-

окно файлов;

-

окно меню команд.

Окно ключей.

Это информационное окно следующего вида:

где Тип ключей - тип текущей ключевой системы.

Ключ - имя ключа (т.е. имя файла с ключом пользователя, который будет использоваться при шифровании).

Окно файлов.

Это управляющее окно, содержащее информацию о файлах текущей директории. В столбце «Key» для файлов ,зашифрованных на ключе пользователя, выводится имя ключа.

Выбор файла и текущего каталога производится клавишами управления курсором. Команды выполняются над выбранным файлом (или файлами) .

Выбранным считается файл , отмеченный курсором или клавишей «INSERT». Имя выбранного файла выделяется цветом.

Окно меню команд.

Это управляющее окно следующего вида:

Выбор команды производится нажатием «горячей» клавиши.

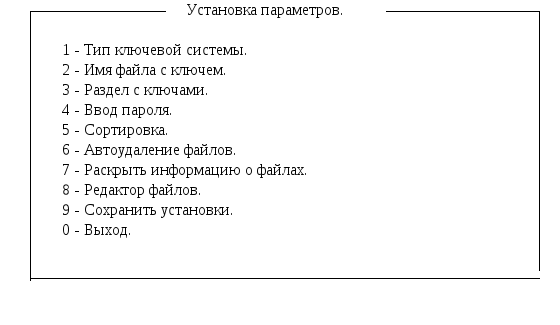

Установка параметров.

Прежде чем приступить к шифрованию файлов, задайте параметры этого процесса (тип ключевой системы, имя файла с ключем и др. ), используя команду “Установка” ( F9 ).

Меню установки параметров имеют вид:

Выбирая по очереди пункты меню , задайте необходимые параметры.

Выбор дисковода.

Выбор необходимого диска осуществляется командой “ F2 ” окна меню.

Работа с файлами.

Зашифрование файла.

1. Установите параметры шифрования.

2. Выберите курсором файл, который требуется зашифровать и нажмите “F5”.

При необходимости зашифровать на одном ключе группу файлов, отметьте их , используя “ INSERT”, и нажмите “F5”. Отмена выбора осущуствляется повторным нажатием “ INSERT”. Зашифрованные файлы получают расширение .cry.

При зашифровании файла, предназначенного для передачи абоненту сети связи, задается ключевая система 7 ( GK+NET ) и в качестве имени файла ключа указывается имя сетевого ключа своего узла (имя соответствует номеру узла в сети с расширением .key ).

После нажатия “F5” на запрос “ Зашифровать для узла (1-2000)” введите номер узла связи, которому предназначена инфармация. Соответствующий ключ будет выбран автоматически.

3. Удалите файл с открытой информацией.

Расшифрование файла.

1.Установите параметры шифрования. Если требуется введите пароль.

2. Выберите файл (или группу файлов, зашифрованных на одном ключе), который необходимо расшифровать и нажмите “ F6” .

При расшифровании файла, полученного от некоторого абонента сети связи, задается ключевая система 7( GK+NET ) и в качестве имени файла ключа указывается имя сетевого ключа своего узла связи ( имя соответствует номеру узла в сети, расширение .key ). Соответствующий ключ будет выбран автоматически.

-

Если не установлено автоудаление,то уничтожьте зашифрованнй файл ( “F8” ).

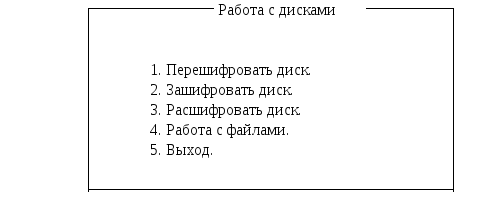

Работа с дисками.

Для шифрования гибких магнитных дисков или логических дисков выполните команду “Работа с дисками” ( “F7” ).

На экране появится окно:

Зашифрование диска.

Выберите команду”2 ” и нажмите “ ENTER ”. На экране появится меню:

Последовательно выполните пункты меню.

Расшифрование диска.

В режиме работы с дисками выберите команду”3”. Расшифрование диска осуществляется аналогично процедуре зашифрования диска.

Перешифрование диска на новом ключе.

Выберите команду “1” и нажмите “ Enter ” .На экране высветится меню:

Процедура

перешифрования диска аналогична

процедуре зашифрования. Старый и новый

ключи вдолжны располагаться в одной

директории.

Процедура

перешифрования диска аналогична

процедуре зашифрования. Старый и новый

ключи вдолжны располагаться в одной

директории.

Выход из режима работы с дисками.

Для выхода из режима работы с дисками в меню файлов укажите функцию “4”.

Для завершения работы с программой,т.е. для выхода в ДОС, укажите функцию “5”.

Тестовый опрос для студентов дистанционного обучения.

1.Укажите базовые ключи:

1. ГК 4.ГК+УЗ

2. УЗ 5. ПК+УЗ

3. ПК

2. Укажите последовательность создания нового ГК.

1. Создайте УЗ.

2.Удалите ненужный ГК.

3. Вставьте ключ - дискету.

4. Задайте дисковод, на котором будет записан ГК.

5. “ Сменить ГК ”.

6. Выполните команду меню “ Создание Главного Ключа ”.

3. Укажите последовательность перешифрования ПК на новом ГК.

1. Инициализация средств шифрования на новом ГК.

2. Указать раздел с зашифрованными файлами.

3. Команда “ Смена ГК ”.

4. Укажите раздел с ключами.

5. Команда “ Перешифровать ПК ”.

4. Укажите последовательность создания ПК.

1. Задать раздел, куда будет записан ключ.

2. Задайте ключевую систему.

3. Создайте ключ.

5. Файловый ключ передается с:

1. ГК . 3. КСН.

2. Файлом . 4. СН.

6. Файловый ключ зашифровывается:

1. Передается открыто. 3. ГК.

2. На сетевом ключе. 4.КСН.

7. Файл пришедший от другого узла расшифровывается :

-

КСН ГК СН ФК- Ф

-

ГК СН КСН ФК-Ф

3. СН КСН ГК ФК- Ф

4. Спомощью ГК расшифровывается КСН ,затем используется КСН и расшифровывается СН из которого извлекается СК, затем расшифровывается ФК и файл.

8. Укажите последовательность подготовки сетевых ключей:

1. Включить компьютер и проинициализировать средство шифрования.

2. Создать КСН.

3. Создать таблицу СН.

4. Создать СН.

5. Зашифровать КСН.

6. Запустить CrMng.

7. Выйти из CrMng.

9. Определите для чего необходимо создание тестовых ключей:

1. Когда отсутствуют базовые ключи.

2. Когда отсутствует ПК.

3. Когда отсутствует КСН.

4. Когда отсутствует СН.

10. Укажите последовательность зашифрования файла.

1. Выбрать файл.

2. Зашифровать файл.

3. Удалить файл.

4. Установить параметры.

Порядок выполнения лабораторной работы.

1. Перепишите на диск D: программы сry_demo.com, crmng.exe, crtools.exe из каталога Cr_lite.

2. Запустите программу- эмулятор cry_demo.com.

3. Запустите программу crmng.exe.

4. Создайте базовые и пользовательские ключи. При создании пользовательских ключей используйте различные ключевые системы. Запишите их название и месторасположение в отчет по лабораторной работе.

5. Создайте сетевые ключи для трех узлов сети. В отчет запишите этапы создания сетевых ключей, их название и местоположение.

6. Закончите работу с программой.

7. Подготовьте файлы для обмена информацией между узлами сети.

8. Запустите программу crtools.exe.

9. Зашифруйте три файла с помощью созданных ранее пользовательских ключей. Запишите в отчет имена файлов и ключевые системы, которыми они зашифрованы.

10. Зашифруйте два файла для отправления одному и тому же абоненту сети.

-

Расшифруйте один из файлов.Убедитесь в том, что файл расшифрован верно. Запишите в отчет этапы расшифрования файла.

-

Зашифруйте гибкий диск. Убедитесь в том, что диск был зашифрован.

13. Расшифруйте диск.