- •1. Определение ис. Состав подсистем ис.

- •Этап проектирования предполагает:

- •6. Причины, обуславливающие сложность проектирования ис.

- •7. Классификация технологий проектирования ис и их отличия.

- •8. Процедуры, осуществляемые с помощью пакетов прикладных программ в типовых проектных решениях.

- •9. Инструменты быстрой разработки приложений. Преимущество применения rad-технологий.

- •10. Определение архитектур «клиент-сервер» и «файл-сервер». Отличия в количестве пользователей и скорости работы системы в зависимости от типа архитектуры.

- •13. Принципы структурного анализа системы.

- •15. Диаграммы, используемые в функционально-ориентированном проектировании ис. Состав элементов диаграмм и правила их построения. Назначение каждого из типов диаграмм.

- •17. Состав архитектуры case-средств. Классификация case-средств. Примеры case-средств с указанием поддерживаемых нотации.

- •22. Структура экономического показателя.

- •26. Требования к документам результатной информации.

- •27. Классификация диалогов информационных систем.

- •29. Архитектура информационного хранилища.

- •32. Какие ситуации представляют угрозу безопасности информации?

- •Угрозы утечки информации: перехват информации техническими средствами

- •33. Методы обеспечения защиты хранимых данных.

- •34. Принципы объектно-ориентированного подхода (ооп) к проектированию ис.

- •35. Принципы структурного подхода к проектированию ис.

- •36. Отличия объектно-ориентированного и структурного подходов к проектированию ис.

- •41. Оценка экономической эффективности проектируемой ис.

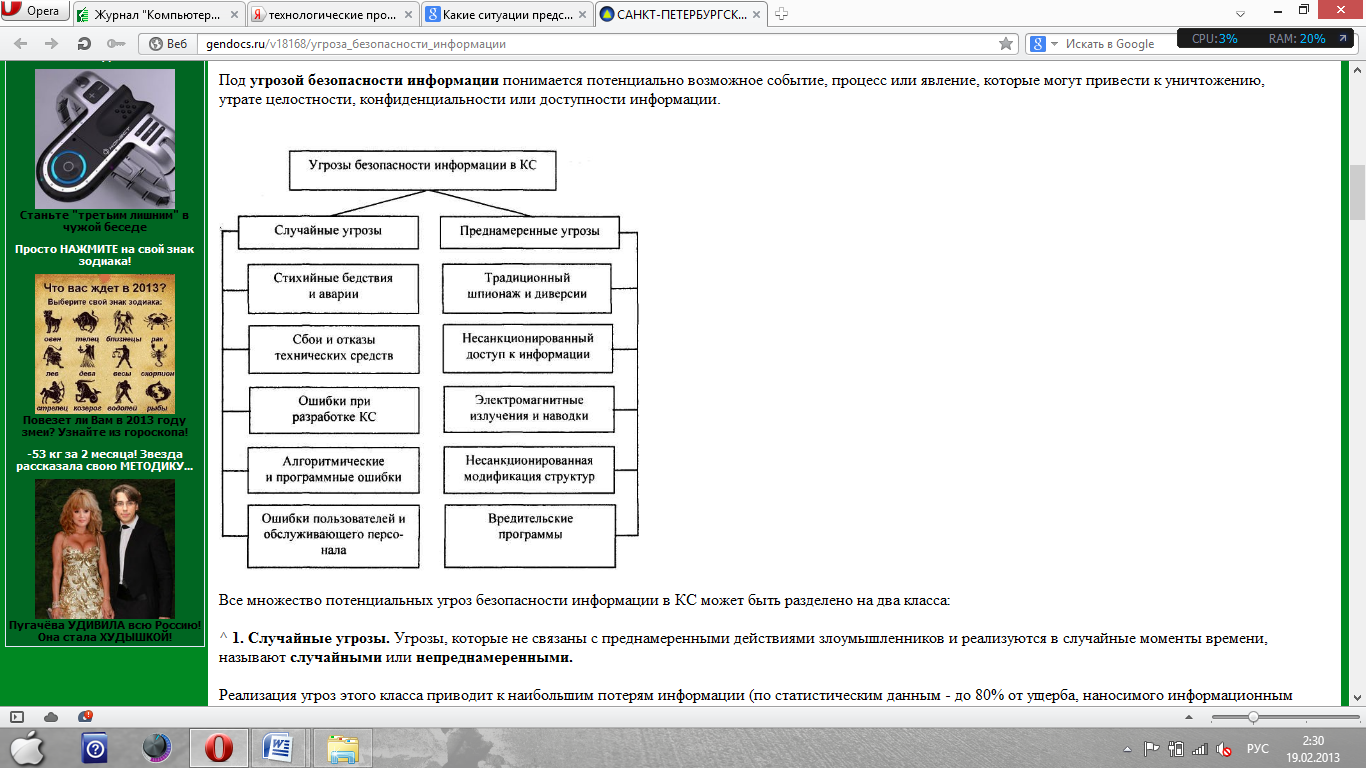

32. Какие ситуации представляют угрозу безопасности информации?

Под угрозой безопасности информации понимается потенциально возможное событие, процесс или явление, которые могут привести к уничтожению, утрате целостности, конфиденциальности или доступности информации.

Угрозы утечки информации: перехват информации техническими средствами

Перехватом информации называется неправомерное получение информации с использованием технического средства, осуществляющего обнаружение, прием и обработку информативных сигналов, то есть, сигналов, по параметрам которых может быть востановлена защищаемая информация.

-

утечка по техническому каналу - неконтролируемое распространение информативного сигнала от его источника через физическую среду до технического средства, осуществляющего перехват информации;

-

технический канал утечки информации - совокупность источника информативного сигнала, среды его распространения и технического средства, осуществляющего перехват информации.

33. Методы обеспечения защиты хранимых данных.

Для обеспечения защиты хранимых данных используется несколько методов и механизмов их реализации. В литературе выделяют следующие способы защиты:

-

физические (препятствие);

-

законодательные;

-

управление доступом;

-

криптографическое закрытие.

Физические способы защиты основаны на создании физических препятствий для злоумышленника, преграждающих ему путь к защищаемой информации (строгая система пропуска на территорию и в помещения с аппаратурой или с носителями информации). Эти способы дают защиту только от "внешних" злоумышленников и не защищают информацию от тех лиц, которые обладают правом входа в помещение.

Законодательные средства защиты составляют законодательные акты, которые регламентируют правила использования и обработки информации ограниченного доступа и устанавливают меры ответственности за нарушения этих правил.

Управление доступом представляет способ защиты информации путем регулирования доступа ко всем ресурсам системы (техническим, программным, элементам баз данных). В автоматизированных системах информационного обеспечения должны быть регламентированы; порядок работы пользователей и персонала, право доступа к отдельным файлам в базах данных и т.д. Упpaвлeниe дocтупoм предусматривает cлeдующиe функции зaщиты:

-

идентификацию пользователей, персонала и ресурсов системы (присвоение каждому объекту персонального идентификатора: имeни, кoдa, пapoля и т. п);

-

аутентификацию ─ опознание (установление подлинности) объекта или субъекта по предъявляемому им идентификатору;

-

авторизацию ─ проверку полномочий (проверка соответствия дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту);

-

разрешение и создание условий работы в пределах установленного регламента;

-

регистрацию (протоколирование) обращений к защищаемым ресурсам;

-

реагирование (сигнализация, отключение, задержка работ, отказ в запросе) при попытках несанкционированных действий.

Самым распространенным методом установления подлинности является метод паролей.

Основным методом защиты информации от несанкционированного доступа является также метод обеспечения разграничения функциональных полномочий и доступа к информации, направленный на предотвращение не только возможности потенциального нарушителя "читать" хранящуюся в ПЭВМ информацию, но и возможности нарушителя модифицировать ее штатными и нештатными средствами.

Криптографические методы защиты информации. Эти методы защиты широко применяется за рубежом как при обработке, так и при хранении информации, в том числе на дискетах. Для реализации мер безопасности используются различные способы шифрования (криптографии), суть которых заключается в том, что данные, отправляемые на хранение, или сообщения, готовые для передачи, зашифровываются и тем самым преобразуются в шифрограмму или закрытый текст. Санкционированный пользователь получает данные или сообщение, дешифрует их или раскрывает посредством обратного преобразования криптограммы, в результате чего получается исходный открытый текст. Методу преобразования в криптографической системе соответствует использование специального алгоритма. Действие такого алгоритма запускается уникальным числом (или битовой последовательностью) обычно называемым шифрующим ключом.