- •Иногда знание общих законов способно

- •Введение

- •Глава 1

- •1.1. Основные понятия и определения

- •1.3. Структуризация методов обеспечения информационной безопасности

- •1.4. Основные методы реализации угроз информационной безопасности

- •1.5. Основные принципы обеспечения

- •Список литературы к главе 1

- •Глава 2

- •2.1. Построение систем защиты от угрозы нарушения конфиденциальности информации. Организационно-режимные меры защиты носителей информации в ас.

- •Парольные системы для защиты от несанкционированного доступа к информации

- •Общие подходы к построению парольных систем

- •Передача пароля по сети

- •Криптографические методы защиты

- •Утечки информации по техническим каналам:

- •Требования к скзи.

- •Способы и особенности реализации криптографических подсистем

- •Криптографическая защита транспортного уровня ас

- •Особенности сертификации и стандартизации криптографических средств.

- •Защита от угрозы нарушения конфиденциальности на уровне содержания информации.

- •2.2. Построение систем защиты от угрозы нарушения целостности информации

- •Целостность данных в ас

- •Модель контроля целостности Кларка-Вилсона

- •Защита памяти

- •Барьерные адреса

- •Динамические области памяти

- •Адресные регистры

- •Страницы и сегменты памяти

- •Цифровая подпись

- •Защита от угрозы нарушения целостности информации на уровне содержания

- •2.3. Построение систем защиты от угрозы отказа доступа к информации

- •Защита от сбоев программно-аппаратной среды

- •Обеспечение отказоустойчивости по ас

- •Предотвращение неисправностей в по ас.

- •2.4. Построение систем защиты от угрозы раскрытия параметров информационной системы

- •2.5. Методология построения защищенных ас

- •Иерархический метод разработки по ас

- •Исследование корректности реализации и верификация ас

- •Теория безопасных систем (тсв)

- •Глава 3 политика безопасности

- •3.1. Понятие политики безопасности

- •3.2. Понятия доступа и монитора безопасности

- •3.3. Основные типы политики безопасности

- •3.4. Разработка и реализация политики безопасности

- •3.5. Домены безопасности

- •Глава 4

- •4.1. Модель матрицы доступов hru

- •4.2. Модель распространения прав доступа take-grant

- •Санкционированное получение прав доступа.

- •Возможность похищения прав доступа

- •Расширенная модель Take-Grant

- •4.3. Модель системы безопасности белла-лападула Основные положения модели

- •Пример некорректного определения безопасности в модели бл

- •Подход Read-Write (rw)

- •Подход Transaction (т)

- •Проблемы использования модели бл

- •Модель Low-Water-Mark

- •4.4. Модель безопасности информационных потоков

- •Пример автоматной модели системы защиты gm

- •Глава 5 основные критерии защищенности ас. Классификация систем защиты ас.

- •5.1. Руководящие документы государственной технической комиссии россии

- •Основные положения концепции защиты свт и ас от нсд к информации.

- •Показатели защищенности средств вычислительной техники от нсд.

- •5.2. Критерии оценки безопасности компьютерных систем министерства обороны сша ("оранжевая книга")

- •Общая структура требований tcsec

- •5.3. Европейские критерии безопасности информационных технологий

- •5.4. Федеральные критерии безопасности информационных технологий

- •Функциональные требования к продукту информационных технологий

- •Структура функциональных требований

- •Ранжирование функциональных требований

- •Требования к процессу разработки продукта информационных технологий

- •Требования к процессу сертификации продукта информационных технологий

- •Заключение

Модель Low-Water-Mark

Модель Low-Water-Mark (LWM) представляет близкий к модели БЛ подход к определению свойств системы безопасности, реализующей мандатную (полномочную) политику безопасности. В модели LWM предлагается порядок безопасного функционирования системы в случае, когда по запросу субъекта ему всегда необходимо предоставлять доступ на запись в объект. Описание модели LWM дадим по [1].

Пусть определены конечные множества: S-множество субъектов системы; О-множество объектов системы; R = {read, write] - множество видов доступа субъектов из S к объектам из О.

Обозначим: В = {bSOR}-множество возможных множеств текущих доступов в системе; L- множество уровней секретности; (fs,fo)F=LsLo-двойка функций (fs,fo), определяющих: fs: SL-уровень допуска субъекта и fо:ОL.-уровень секретности объекта; V=BF-множество состояний системы; WOPVV- множество действий системы, где тройка (op,(b,f), (b*,f*))W означает, что система в результате выполнения операции орОР перешла из состояния (b,f) в состояние (b*,f*).

Множество ОР содержит операции Read, Write, Reset, описанные в табл. 4.3.

Таблица 4.3

|

Операция

|

Условие выполнения

|

Результат выполнения операции

|

|

Read (s. о)

|

fs(s) fo.(o)

|

f*=f; b*=b{(s.o,read)}

|

|

Write (s,o)

|

fs(s)= fo (o)

|

fs*= fs., o’o fo'(o')= fo(o’) f,'(o)=fs(s), lf (fo*(o)<fo(o)) Then o=Ø, b*=b{(s.o,read)}

|

|

Reset (s, о)

|

fs (s)> fo (o)

|

fs*= fs, oo fo*(o’)= fo(o’) fo*(o) = max (L)

|

В результате выполнения операции Write уровень секретности объекта снижается до уровня доступа субъекта. Если это снижение реально происходит, то вся информация в объекте стирается. В результате выполнения операции Reset уровень секретности объекта становится максимально возможным в системе.

Дадим определения ss-свойства и *-свойства для модели LWM.

Определение 24. Доступ (s,o,r)SOR обладает ss-свойством относительно fF, если r(read, write) и fs(s)fo(o).

Определение 25. Доступ (s,o,r)SOR обладает ss-свойством относительно fF, если он удовлетворяет одному из условий:

r=read и fs(s)fo(o);

г=write и fs(s)= fo(o).

Определение 26. Состояние системы (b, f)V обладает ss-свойством (*-свойством), если каждый элемент (s,o,r)b обладает ss-свойством (*-свойством) относительно f.

Определение 27. Состояние системы называется безопасным, если оно обладает ss-свойством и *-свойством одновременно.

Утверждение 1. Операции Read, Write. Reset переводят систему из безопасного состояния в безопасное состояние.

Доказательство. Из описания операций Read, Write, Reset следует, что в результате их выполнения новое состояние системы обладает ss-свойством и *-свойством.

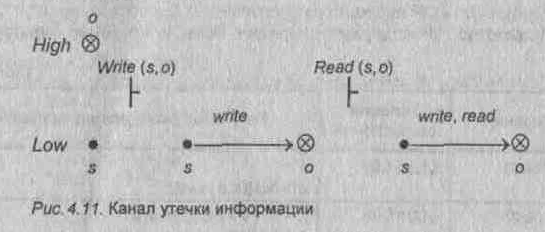

Заметим, что условие стирания информации при выполнении операции Write является существенным. Хотя при его отсутствии утверждение 1 формально останется истинным. Однако в этом случае с позиций здравого смысла система не будет безопасной, так как возможно возникновение канала утечки информации. Субъект, запрашивая доступ на запись в объект, понижает его уровень секретности, после чего он может запросить доступ на чтение из этого объекта (рис.4.11).

Данный пример еще раз демонстрирует уязвимость определения безопасности в модели БЛ.