- •Иногда знание общих законов способно

- •Введение

- •Глава 1

- •1.1. Основные понятия и определения

- •1.3. Структуризация методов обеспечения информационной безопасности

- •1.4. Основные методы реализации угроз информационной безопасности

- •1.5. Основные принципы обеспечения

- •Список литературы к главе 1

- •Глава 2

- •2.1. Построение систем защиты от угрозы нарушения конфиденциальности информации. Организационно-режимные меры защиты носителей информации в ас.

- •Парольные системы для защиты от несанкционированного доступа к информации

- •Общие подходы к построению парольных систем

- •Передача пароля по сети

- •Криптографические методы защиты

- •Утечки информации по техническим каналам:

- •Требования к скзи.

- •Способы и особенности реализации криптографических подсистем

- •Криптографическая защита транспортного уровня ас

- •Особенности сертификации и стандартизации криптографических средств.

- •Защита от угрозы нарушения конфиденциальности на уровне содержания информации.

- •2.2. Построение систем защиты от угрозы нарушения целостности информации

- •Целостность данных в ас

- •Модель контроля целостности Кларка-Вилсона

- •Защита памяти

- •Барьерные адреса

- •Динамические области памяти

- •Адресные регистры

- •Страницы и сегменты памяти

- •Цифровая подпись

- •Защита от угрозы нарушения целостности информации на уровне содержания

- •2.3. Построение систем защиты от угрозы отказа доступа к информации

- •Защита от сбоев программно-аппаратной среды

- •Обеспечение отказоустойчивости по ас

- •Предотвращение неисправностей в по ас.

- •2.4. Построение систем защиты от угрозы раскрытия параметров информационной системы

- •2.5. Методология построения защищенных ас

- •Иерархический метод разработки по ас

- •Исследование корректности реализации и верификация ас

- •Теория безопасных систем (тсв)

- •Глава 3 политика безопасности

- •3.1. Понятие политики безопасности

- •3.2. Понятия доступа и монитора безопасности

- •3.3. Основные типы политики безопасности

- •3.4. Разработка и реализация политики безопасности

- •3.5. Домены безопасности

- •Глава 4

- •4.1. Модель матрицы доступов hru

- •4.2. Модель распространения прав доступа take-grant

- •Санкционированное получение прав доступа.

- •Возможность похищения прав доступа

- •Расширенная модель Take-Grant

- •4.3. Модель системы безопасности белла-лападула Основные положения модели

- •Пример некорректного определения безопасности в модели бл

- •Подход Read-Write (rw)

- •Подход Transaction (т)

- •Проблемы использования модели бл

- •Модель Low-Water-Mark

- •4.4. Модель безопасности информационных потоков

- •Пример автоматной модели системы защиты gm

- •Глава 5 основные критерии защищенности ас. Классификация систем защиты ас.

- •5.1. Руководящие документы государственной технической комиссии россии

- •Основные положения концепции защиты свт и ас от нсд к информации.

- •Показатели защищенности средств вычислительной техники от нсд.

- •5.2. Критерии оценки безопасности компьютерных систем министерства обороны сша ("оранжевая книга")

- •Общая структура требований tcsec

- •5.3. Европейские критерии безопасности информационных технологий

- •5.4. Федеральные критерии безопасности информационных технологий

- •Функциональные требования к продукту информационных технологий

- •Структура функциональных требований

- •Ранжирование функциональных требований

- •Требования к процессу разработки продукта информационных технологий

- •Требования к процессу сертификации продукта информационных технологий

- •Заключение

Санкционированное получение прав доступа.

Данный способ характеризуется тем, что при передаче прав доступа не накладываются ограничения на кооперацию субъектов системы, участвующих в этом процессе.

Пусть х, уО - различные объекты графа доступа G0=(S0,O0,E0), R. Определим предикат "возможен доступ" (,х,у,G0), который будет истинным тогда и только тогда, когда существуют графы G1=(S1,O1,E1),.... GN=(SN,ON,EN), такие, что:

G0├op1 G1├op2…├opN GN и (x,y,)EN.

Определение 1. Говорят, что вершины графа доступов являются tg-связными или что они соединены tg-путем, если (без учета направления дуг) в графе между ними существует такой путь, что каждая дуга этого пути помечена t или g. Будем говорить, что вершины непосредственно tg-связны, если tg-путъ между ними состоит из единственной дуги.

Теорема 1. Пусть G0=(S0,O0,E0) - граф доступов, содержащий только вершины-субъекты. Тогда предикат "возможен доступ" (,х,у,G0) истинен тогда и только тогда, когда выполняются следующие условия 1 и 2.

Условие 1. Существуют субъекты sl .... sm, такие, что

(si,y,i,)E0 для i=1,...,m и = 1… m.

Условие 2. Субъект х соединен в графе G0 tg-путем с каждым субъектом si, для i=1,...,m.

Доказательство. Проведем доказательство теоремы для m=1, так как схему доказательства для этого случая легко продолжить на случай

При m =1 условия 1 и 2 формулируются следующим образом:

Условие 1. Существует субъект s, такой, что справедливо (s,y,)E0.

Условие 2. Субъекты х и s соединены tg-путем в графе G0. Необходимость. Пусть истинен предикат "возможен доступ" (,x,y,G0). По определению истинности предиката существует последовательность графов доступов G1=(S1,O1,E1), ...., GN=(SN,ON,EN), такая, что: G0├op1 G1├op2…├opN GN и (x,y,)EN, при этом N является минимальным, т.е. (x,y,)EN-1. Докажем необходимость условий 1 и 2 индукцией по N.

При N=0 очевидно (x,y,)E0. Следовательно, условия 1, 2 выполнены.

Пусть N>0, и утверждение теоремы истинно для k<N. Тогда (x,y,)E0 и дуга (x,y,) появляется в графе доступов GN в результате применения к графу GN-1 некоторого правила opN. Очевидно, это не правила "Создать" или "Удалить". Если opN правило "Брать" ("Давать"), то по его определению

s' EN-1: (x,s',t) EN-1 ((s',x,g) EN-1 ), (s',y,) EN-1 и opN = take(,x,s',y)(opN= = grant(,s',x,y)).

Возможны два случая: s'S0 и s' S0.

Пусть s'S0. Тогда истинен предикат "возможен доступ" (,s',у,G0), при этом число преобразований графов меньше N. Следовательно, по предположению индукции sS0: (s,y,)E0 и s' соединен с s tg-путем в графе G0. Кроме этого, истинен предикат "возможен доступ" (t,x,s',G0) ("возможен доступ" (g,s',x,G0)), при этом число преобразований графов меньше N. Следовательно, по предположению индукции s"S0:(s",s',t)E0 и s" соединен с х tg-путем в графе G0((s",x,g)E0 и s" соединен с s' tg-путем в графе G0). Таким образом, sS0:(s,y,)E0 и субъекты х, s соединены tg-путем в графе G0. Выполнение условий 1 и 2 для случая s'E0 доказано.

Пусть s' S0. Заметим, что число преобразований графов N минимально, поэтому новые субъекты создаются только в тех случаях, когда без этого невозможна передача прав доступа. Следовательно, преобразования графов отвечают следующим требованиям:

1) субъект-создатель берет на созданный субъект максимально необходимый набор прав {t,g};

2) каждый имеющийся в графе G0 субъект не создает более одного субъекта;

3) созданный субъект не создает новых субъектов;

4) созданный субъект не использует правило "Брать для получения прав доступа на другие субъекты.

Из перечисленных требований следует, что М<N-1, s"S0:opM =

= create ({g,f},s",s'), opN=take(,x,s',y) и истинен предикат "возможен доступ" (,s",y,G0). Отсюда - истинен предикат "возможен доступ" (t,x,s',GM), а так как s"-единственный субъект в графе GM, имеющий права на субъект s', то по предположению индукции s" соединен с х tg-путем в графе G0. Из истинности предиката "возможен доступ" (,s",y,G0) и по предположению индукции sS0:(s,y,)E0 и s", s соединены tg-путем в графе G0. Следовательно, sS0:(s,y,)E0 и х, s соединены tg-путем в графе G0. Выполнение условий 1 и 2 для случая s' S0 доказано. Индуктивный шаг доказан.

Достаточность. Пусть выполнены условия 1 и 2. Доказательство проведем индукцией по длине tg-пути, соединяющего субъекты х и s.

Пусть N=0. Следовательно, x=s, (x,y,)E0 и предикат "возможен доступ" (a,x,y,G0) истинен.

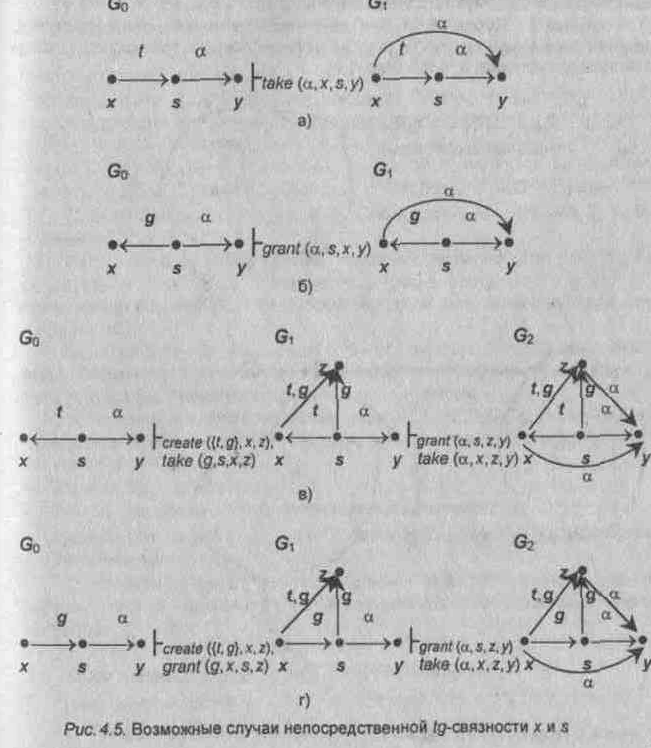

Пусть N=1, т.е. существует (s,y,)E0 и субъекты х, s непосредственно tg-связны. Возможны четыре случая такого соединения х и s (рис.4.5), для каждого из которых указана последовательность преобразований графа, требуемая для передачи прав доступа.

Пусть N>1. Рассмотрим вершину z, находящуюся на tg-пути между х и s и являющуюся смежной с s в графе G0. Тогда по доказанному для случая N=1 существует последовательность преобразований графов доступов

G0├op1 G1├op2…├opK GK (z,y,)EK и длина tg-пути между z и х равна N-1, что позволяет применить предположение индукции.

Теорема доказана.

Для определения истинности предиката "возможен доступ" в произвольном графе необходимо ввести ряд дополнительных понятий.

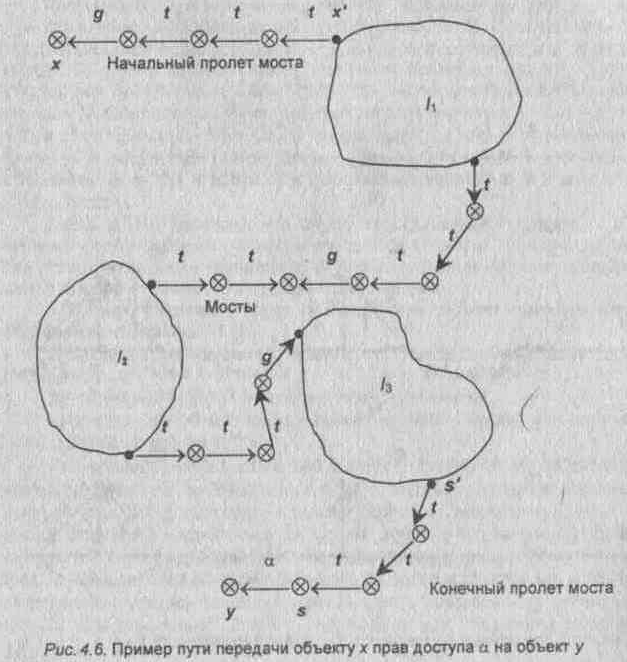

Определение 2. Островом в произвольном графе доступов G0 называется его максимальный tg-связный подграф, состоящий только из вершин субъектов.

Определение 3. Мостом в графе доступов G0 называется tg-путь, концами которого являются вершины-субъекты; при этом словарная запись tg-пути должна иметь вид →t*. ←t*, →t*→g←t*, →t*←g←t*,, где символ * означает многократное (в том числе нулевое) повторение.

( ← и→должны быть над t и g ) .

Определение 4. Начальным пролетом моста в графе доступов G0 называется tg-путь, началом которого является вершина-субъект; при этом словарная запись tg-пути должна иметь вид →t*→g.

Определение 5. Конечным пролетом моста в графе доступов G0 называется tg-путь, началом которого является вершина-субъект; при этом словарная запись tg-пути должна иметь вид →t*.

Теорема 2. Пусть G0=(S0,O0,E0) - произвольный граф доступов. Предикат "возможен доступ"(,х,у, G0) истинен тогда и только тогда, когда выполняются условия 3, 4 и 5 (рис. 4.6).

Условие 3. Существуют объекты s1,...,sm, такие, что (si,y,i)E0, i=1,...,m, и

= 1… m.

Условие 4. Существуют вершины-субъекты x1,...,xm и s1,...,sm, такие, что:

х=хi или хi, соединен с х начальным пролетом моста для i=1,...,m;

si=si или si соединен с а конечным пролетом моста для i=1,.... m.

Условие 5. Для каждой пары (хi, si), i=1, ...,m, существуют острова li,1… li,ui, ui1, такие, что хi li,1, si li,ui и мосты между островами li,j и li,j+1,uij1.

Доказательство. Проведем доказательство теоремы для m=1, так как схему доказательства для этого случая легко продолжить на случай m>1.

При m=1 условия 3, 4, 5 формулируются следующим образом:

Условие 3. sO0: (s,y,) E0s.

Условие 4. х', s'S0:

• х =х' или х' соединен с х начальным пролетом моста;

• s = s' или s' соединен с s конечным пролетом моста.

Условие 5. Существуют острова li,...,lu, u>1, такие, что x'li, s'lu, и мосты между островами lj и lj+1 для j=1,...,u-1.

Необходимость. Пусть истинен предикат "возможен доступ" (,x,y,G0). По определению истинности предиката существует последовательность графов доступов G1=(S1,O1,E1),...,GN=(SN,ON,EN), такая, что, G0├op1 G1├op2…├opN GN (x,y,)EN при этом N является минимальным, т.е(x,y,)EN-1. Докажем необходимость условий 3, 4. 5 индукцией по N.

При N=0 очевидно (x,y,)E0. Следовательно, условия 3, 4, 5 выполнены.

Пусть N>0 и утверждение теоремы истинно для k<N. Тогда (x,y,)E0 и дуга (x,y,)появляется в графе доступов GN в результате применения к графу GN-1 некоторого правила орN. Возможны два случая xS0 и xS0

Если xS0, то x1SN-1= grant(,x1,x,y). С учетом минимальности N и замечаний, сделанных при доказательстве теоремы 1, можно считать, что x1S0. Следовательно:

1. Истинен предикат "возможен доступ" (g, x1,x G0) с числом преобразований графов, меньшим N. Тогда по предположению индукции выполнены условия 3, 4, 5:

• x2O0:(х2,х,g) Е0;

• x'S0, соединенный с х2 конечным пролетом моста;

• существуют острова l1,…,lt t1, такие, что x1lt, x'l1, и мосты между островами lj и lj+1 для j=1,.... t-1;

2. Истинен предикат "возможен доступ" (,x1,y,G0) с числом преобразований графов, меньшим N. Тогда по предположению индукции выполнены условия 3, 4, 5:

• sO0: (s,y, )Е0;

• s'S0: s=s' или s' соединен с s конечным пролетом моста;

• существуют острова lt,...., lu,t-u1, такие, что x1lt, s'lu, и между островами lj и lj+1 для j=t,...., u-1.

Заметим, что путь, соединяющий вершины х',х2,х, есть начальный пролет моста. Таким образом, для случая xS0 условия 3, 4, 5 выполняются, и индуктивный шаг доказан.

Если xS0, то п.1 условия 4 теоремы 2 очевидно выполняется. Многократно применяя технику доказательства, использованную выше, можно доказать индуктивный шаг и в данном случае. Достаточность. Условия 3,4, 5 конструктивны.

По условию 3 существует объект s, который обладает правами на объект y. По п. 2 условия 4 существует субъект s', который, либо совпадает с s, либо по конечному пролету моста может забрать у субъекта s права на объект у.

По теореме 1 права доступа, полученные одним субъектом, принадлежащим острову, могут быть переданы любому другому субъекту острова. По условию 5 между островами существуют мосты, по которым возможна передача прав доступа. В качестве примера на рис.4.7 разобрана последовательность преобразований графа доступов при передаче прав по мосту вида →t→g←t. По п.1 условия 4 теоремы 2 существует субъект х', который или совпадает с х, или, получив права доступа, может передать их х по начальному пролету моста. Теорема доказана.