tes-slides-04

.pdf

|

|

|

|

|

|

|

|

3.1. Введение |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

А.В. Абилов |

|

|

|

|

|

|

Типыошибок |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Причины появления ошибок передачи данных: внешние помехи, |

|

|

|||||

|

|

|

|

|

|

|||||

|

|

|

|

|

|

интерференция, неисправности и прочие факторы в сетях |

|

|

||

|

|

|

|

Требование многих приложений: гарантия идентичности передаваемых и |

|

|

||||

|

Теория электрической связи |

|

|

|

|

принимаемых данных |

|

|

||

|

|

|

|

Некоторые приложения (передача аудио и видео) допускают ошибки |

|

|

||||

|

|

|

|

|

|

|

Другие приложения (передача текста, графика и др.) более требовательны к |

|

|

|

|

|

|

|

|

|

|

|

допустимому уровню ошибок |

|

|

|

Лекция 4. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Передаваемые данные могут быть искажены. Для некоторых приложений |

|

|

|||

|

|

|

|

|

|

|

|

|||

|

Обнаружение и исправление ошибок |

|

|

|

|

|

|

необходимы функции обнаружения и/или коррекции ошибок |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Типы ошибок: |

|

|

|||||

|

Для студентов заочной формы обучения |

|

|

|

|

|||||

|

|

|

|

Одиночная ошибка (происходит инверсия одного двоичного символа) |

|

|

||||

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

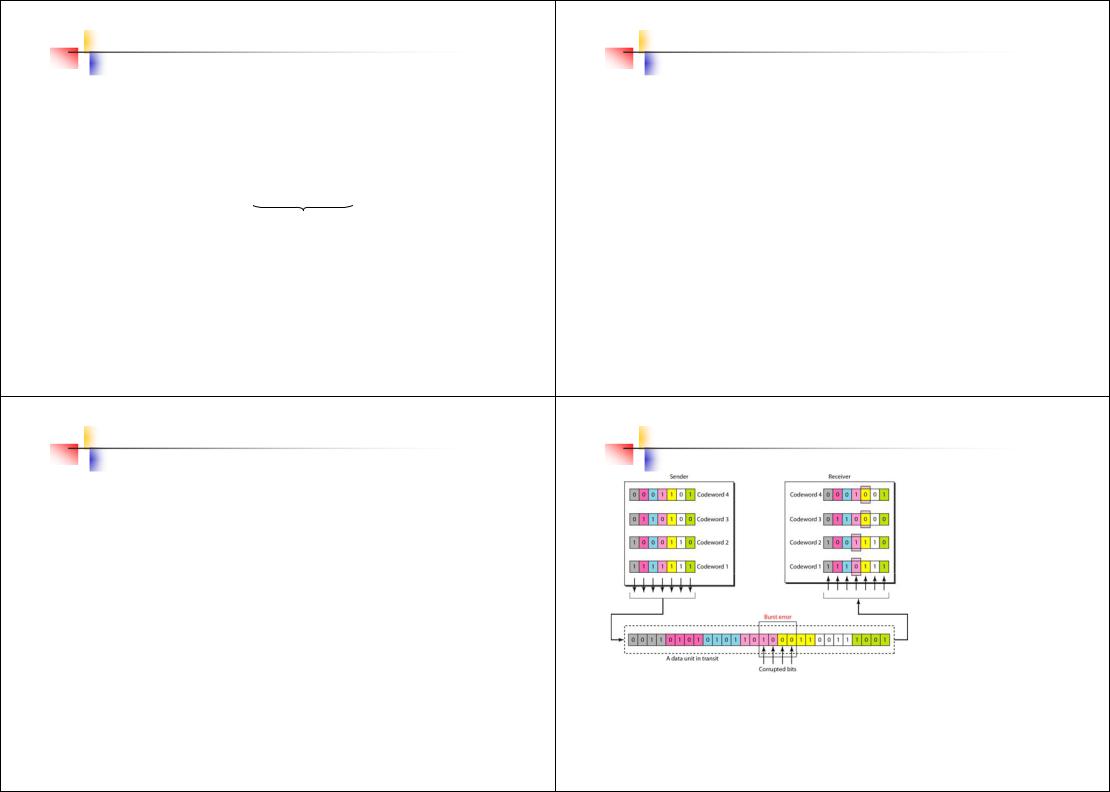

Пакетная ошибка (инвертируется несколько бит в блоке) |

|

|

|

|

E-mail: albert.abilov@mail.ru |

|

|

Импульсная помеха – 0,01 с, скорость передачи данных – 1200 бит/с: |

|

|

||||

|

|

|

|

|

инвертируется до 12 бит информации |

|

|

|||

|

Web: http://www.istu.ru/unit/prib/net/edu/teach |

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

1 |

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

2 |

||||

|

|

|

|

|

3.1. Введение |

|

|

|

|

|

|

|

|

|

|

|

|

|

3.1. Введение |

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||||||||

|

|

|

|

|

Типыошибок: одиночнаяошибка |

|

|

|

|

|

|

|

|

|

Типыошибок: пакетнаяаяошибкаошибка |

|

|

|

||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

При одиночной ошибке инвертируется лишь один бит в блоке данных |

|

|

|

|

|

|

|

При пакетной ошибке инвертируется два или более бит в блоке данных |

|

|

||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

Инверсия бита |

|

|

|

|

|

|

|

|

|

|

|

|

|

Длина пакетной |

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Передаваемый |

|

|

ошибки (8 бит) |

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

блок |

|

|

|

|

|

|

Искаженные биты |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Передаваемый блок |

|

Принимаемый блок |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

не обязательно |

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Искаженные биты |

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

Рис. 3.1. Одиночная ошибка |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

следуют друг за |

|

|

||||||

|

Посылаемый блок (код): 00000010 (ASCII STX) – Start of text (Начало текста) |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

другом |

|

|

||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||||||

|

Принимаемый блок (код): 00001010 (ASCII LF) – Line feed (Перевод строки) |

|

|

|

|

|

|

|

|

|

Принимаемый блок |

|

|

|

|

|

||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис. 3.2. Пакетная ошибка длинной 8 бит |

|

|

|

||||||

|

Одиночные ошибки менее вероятны по сравнению с пакетными ошибками |

|

|

|

Длина пакетной ошибки: от первого до последнего искаженного бита, |

|

|

|||||||||||||||||||||||

|

|

|

|

При скорости передачи данных 1 Мбит/с, длительность бита равна лишь 1 мкс |

|

|

|

определяется скоростью передачи данных и длительностью помехи |

|

|

||||||||||||||||||||

|

|

|

|

Большинство помех имеет значительно большую длительность |

|

|

|

Пакетные ошибки более вероятны по сравнению с одиночными ошибками |

|

|

||||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Скорость передачи 1 кбит/с, длит. помехи 0,01 с – искажаются до 10 бит |

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Скорость передачи 1 Мбит/с, длит. помехи 0,01 с – искажаются до 10000 бит |

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

2010 |

|

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

3 |

2010 |

|

|

|

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

4 |

||||||||||||||||||

|

|

|

|

|

3.1. Введение |

|

|

|

|

|

|

|

3.1. Введение |

|

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||||||

|

|

|

|

|

Контрольошибокиизбыточность(Redundancy) |

|

|

|

|

|

|

|

Кодирование(Coding) |

|

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

Принцип помехоустойчивого кодирования: на передаче к информационному |

||||||||||||||||||||||

|

|

|

|

|

Для обнаружения или исправления ошибок к блоку полезной |

|

|

|

|||||||||||||||||||||||

|

|

|

|

|

информации добавляется избыточность (добавочные биты) |

|

|

|

|

|

коду вводится избыточность по определенному правилу; на приеме |

|

|||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

проверяется соотношение полезной и избыточной комбинации |

|

||||||||||||||||||||

|

|

|

|

По избыточным битам на приемной стороне обнаруживаются или исправляются |

|

|

|

||||||||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

Приемник |

|

|

|

Передатчик |

|

|

|

|||||||||||

|

|

|

|

|

искаженные биты информации |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Обнаружение ошибок (Error Detection): определяется лишь факт наличия |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Да |

|

Данные |

|

Данные |

|

|

|

|

|

|

||||||

|

|

|

|

ошибок, при этом их тип (одиночная или пакетная ошибка), количество и |

|

|

|

|

|

|

|

|

Потеря |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

место положение не имеют значения |

|

|

|

|

|

|

|

|

данных |

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

Нет |

|

|

|

|

|

|

|

|||||||||||

|

Исправление ошибок (Error Correction): определяется точное количество |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

искаженных бит и их местоположение в блоке |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Прямое исправление ошибок (Forward error correction – FEC): поврежденный |

|

|

|

|

|

Информация и |

|

|

|

|

|

|

|

|

|

Информация и |

|

|

||||||||||||

|

|

|

|

|

|

избыточность |

|

|

|

|

|

избыточность |

|

|

|||||||||||||||||

|

|

|

|

блок восстанавливается с помощью избыточности (исправить можно |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

ограниченное количество ошибок) |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис. 3.3. Кодирование |

|

||||

|

Ретрансляция (Retransmission): при обнаружении ошибок в блоке |

|

|

|

Две разновидности схем кодирования: |

|

|

|

|||||||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|||||||||||||||||||||

|

|

|

|

запрашивается его повторная передача |

|

|

|

|

Блочное кодирование |

|

|

|

|

|

|

|

|||||||||||||||

|

|

|

|

|

|

|

|

|

|

Сверточное кодирование |

|

|

|

|

|

|

|

||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

5 |

|

2010 |

|

|

|

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

6 |

|||||||||||||||||||

|

|

|

|

|

3.1. Введение |

|

|

|

|

|

|

|

3.1. Введение |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

Модульнаяарифметика(Modular Arithmetic) |

|

|

|

|

|

|

|

Арифметикапомодулюю22 ((ModuloModulo--22 ArithmeticArithmetic)) |

|

|

|

|

|

|

|

|

||||

|

Одна из функций кодирования и декодирования: операции сложения и |

|

|

|

Арифметика по модулю 2: используется в большинстве случаем при передаче |

||||||||||||||||||||

|

|

|

|

умножения в соответствии с правилами для алгебраического поля с |

|

|

|

|

|

|

данных |

|

+ |

0 |

1 |

• |

0 |

1 |

|

|

|||||

|

|

|

|

ограниченным количеством элементов |

|

|

|

|

|

|

Примеры таблиц сложения и умножения для GF(2) |

|

|

||||||||||||

|

|

|

|

|

|

|

|

|

|

0 |

0 |

1 |

0 |

0 |

0 |

|

|

||||||||

|

Поле Галуа: алгебраическое поле с q элементами – GF(q): |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

0 |

1 |

0 |

1 |

|

|

|||||

|

|

|

|

Для двоичной системы счисления q = 2 (элементы 0 и 1) |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Простейшее поле – это поле GF(2) |

|

|

|

|

|

|

Операция сложения (и вычитания) по модулю 2 соответствует операции XOR |

||||||||||||||

|

|

|

|

В общем случае если q – простое целое число, ограниченное поле GF(q) состоит |

|

|

|

|

|

(исключающее ИЛИ). Примеры операции XOR: |

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

из элементов {0, 1, …, q – 1} |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Операции сложения и умножения над элементами из GF(q) осуществляется по |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

модулю q |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Два одинаковых бита: результат – 0 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

В арифметике по модулю q используются только целые числа |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

в диапазоне от 0 до q–1, включительно |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Два разных бита: результат – 1 |

|

|

Операция XOR для двух слов |

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис. 3.4. Операция XOR |

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

Если оба элемента одинаковы – результат 0; если элементы разные – результат 1 |

|||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

7 |

2010 |

|

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

|

|

8 |

||||||||||||||

|

3.2. Блочноекодирование |

|

|

|

3.2. Блочноекодированиерование |

|

|

|

|

|||||

|

|

|

|

|

|

k бит |

k бит |

|

k бит |

|

|

|

|

|

Информационное слово (Dataword): блоки длиной k бит, на которые делится |

|

2k комбинаций информационных слов длиной k бит |

Блочное кодирование: |

|

||||||||||

|

|

Компенсирует недостатки |

||||||||||||

исходная двоичная информационная последовательность |

|

|

n бит |

|

n бит |

|

n бит |

|

||||||

Избыточные символы (Redundancy): добавляются по определенному правилу |

|

|

|

|

линейного кодирования |

|||||||||

|

|

|

|

|

|

|

||||||||

|

2n комбинаций кодовых слов длиной n бит (из них 2k разрешенных) |

ненадежного физического |

||||||||||||

(r бит) к информационному слову на передаче |

|

|

Рис. 3.5. Множества информационных и |

|

уровня |

|

|

|||||||

Кодовое слово (Codeword): двоичный вектор (комбинация) фиксированной |

|

|

кодовых слов в блочном кодировании |

|

может использоваться как |

|||||||||

|

|

|

|

|

|

|

||||||||

длины n = k + r бит; формируется при блочном кодировании |

|

|

|

|

|

|

|

|

для синхронизации, так и |

|||||

Блочное кодирование (Block Coding): |

|

|

Деление на |

|

|

|

|

|

для обнаружения ошибок |

|||||

Образуется множество из 2k информационных слов длиной k и множество из 2n |

|

|

|

|

|

|

|

|

||||||

блоки |

k бит |

|

k бит |

k бит |

|

|

|

|

||||||

|

кодовых слов длиной n |

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

||

Так как n > k, то количество комбинаций кодовых слов больше количества |

|

|

|

|

|

|

|

Добавление |

|

|

|

|||

|

комбинаций информационных слов |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

n бит |

|

n бит |

|

n бит |

избыт. бит |

|

|

|

||

Блочное кодирование подразумевает взаимно-однозначное соответствие |

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

||||

|

информационных и кодовых слов |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

При кодировании не используются 2n – 2k кодовых слов |

|

Линейное |

|

|

|

|

|

|

|

|

|||

Разрешенные слова (комбинации): комбинации, используемые при |

|

кодирование |

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

||||

кодировании |

|

|

|

|

Рис. 3.6. Блочное кодирование |

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|||||

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

9 |

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

10 |

||||||||

|

3.2. Блочноекодирование |

|

|

|

3.2. Блочноекодированиерование |

|

|

|

|

|||||

|

|

|

|

|

|

Обнаружениеошибок |

|

|

|

|

|

|||

Пример1 Рассмотрим блочный код 4B/5B : исходная информационная последовательность |

Два условия возможности обнаружения искажений в кодовом слове: |

|

||||||||||||

|

двоичных символов делится на информационные слова длиной k = 4 бит. Кодер |

Приемник обладает списком разрешенных комбинаций кодового слова |

|

|||||||||||

|

заменяет каждое слово на соответствующее кодовое слово длиной n = 5 бит |

|

|

|||||||||||

|

|

Передаваемое кодовое слово в результате искажений преобразуется в одну из |

||||||||||||

|

k = 4 |

Разрешенные слова |

n = 5 |

|

||||||||||

|

|

|

разрешенных комбинаций |

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

Передатчик |

|

|

|

Приемник |

|

|

||

|

|

|

|

|

|

|

|

Кодер |

|

|

Декодер |

|

|

|

|

|

|

|

|

|

Информация |

|

|

Информация |

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

Извлечение |

|

|

|

|

|

|

|

|

Генератор |

|

|

|

Детектор |

Потеря |

|

||

|

Рис. 3.7. Замена комбинаций |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

в блочном кодировании |

|

|

|

|

|

|

|

|

|

|

|

|

Множество из 16 комбинации информационного слова отображается лишь на часть |

|

|

Информационная и |

Ненадежная передача |

|

|

|

|||||||

|

(разрешенных) комбинаций кодового слова; остальные не используются |

|

|

|

|

Принятый код |

|

|

||||||

|

|

|

избыточность |

|

|

|

|

|||||||

Каждый код должен содержать не более одного нулевого бита вначале кода (слева) и не |

|

|

Рис. 3.8. Обнаружение ошибок в процессе блочного кодирования |

|

|

|||||||||

|

более двух нулевых бит в конце (справа) |

|

|

|

|

|

|

|||||||

кодовые слова не могут содержать более чем три последовательных нулевых бита, что |

|

Если кодовое слово не приеме принадлежит одной из разрешенных комбинаций, |

||||||||||||

|

облегчает тактовую синхронизацию |

|

|

|||||||||||

|

|

|

|

то оно принимается, в противном случае кодовое слово отбрасывается |

|

|||||||||

|

|

|

|

|

|

|

||||||||

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

11 |

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

12 |

||||||||

|

|

|

|

3.2. Блочноекодирование |

|

|

|

|

|

|

|

3.2. Блочноекодированиерование |

|

||||||

|

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

|

Обнаружениеошибок |

|

|

|

|

|

|

|

|

|

Исправлениеошибок |

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Пример2 |

|

|

|

|

|

|

|

|

Для исправления ошибок требуется определить, какая конкретно комбинация |

||||||||||

|

|

Запрещенная |

|

|

|

|

передавалась |

|

|

|

|||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

Примем k = 2 и n = 3: |

Табл. 3.1 |

комбинация |

|

|

|

Требуется больше избыточных бит и схема кодирования |

|

||||||||||||

Кодирование для обнаружения ошибок |

(обнаружение |

|

|

|

|

||||||||||||||

|

|

|

|

|

|

|

|

|

ошибки) |

Пример3 |

|

|

|

||||||

|

|

|

|

|

Информационное слово |

Кодовое слово |

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

111 |

|

|

|

|

|

||||||||

|

|

|

|

|

00 |

000 |

|

|

|

Примем k = 2 и n = 5: |

Табл. 3.2 |

|

|||||||

|

|

|

|

|

|

|

|

011 |

Верно |

|

|

|

|

|

|

|

|||

|

|

|

|

|

01 |

011 |

|

|

|

|

|

|

|

Кодирование для исправления ошибок |

Запрещенная |

||||

|

|

|

|

|

10 |

101 |

|

|

|

|

|

|

|

|

|

Информационное слово |

Кодовое слово |

|

|

|

|

|

|

|

000 |

|

|

|

|

|

|

|

|

комбинация |

|||||

|

|

|

|

|

11 |

110 |

|

Разрешенная |

|

|

|

|

|

00 |

00000 |

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

01001 |

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

01 |

01011 |

|

||||

|

|

|

|

|

|

|

|

комбинация |

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

10 |

10101 |

|

|

|||

Пусть инф. слово 01 кодируется в кодовое слово 011, рассм. три случая: |

(ложный прием) |

|

|

|

|

|

|

||||||||||||

|

|

|

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

11 |

11110 |

|

|

|||||||||||

|

|

|

1. Получатель принимает 011, что является верным, и извлекает из него информационных |

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

код 01 |

|

|

|

|

|

Пусть информационное слово 01 кодируется в кодовое слово 01011: |

|

||||||||

|

|

|

2. Кодовое слово искажается и принимается комбинация 111 (бит слева искажен). Такой |

|

|

|

Второй бит справа искажается, принимается комбинация 01001 |

|

|||||||||||

|

|

|

|

разрешенной комбинации не существует и код отбрасывается |

|

|

|

|

|

|

Принятое слово 01001 сравнивается со всеми разрешенными и определяется количество |

||||||||

|

|

|

3. Кодовое слово искажается и принимается комбинация 000 (два бита справа искажены). |

|

|

|

|||||||||||||

|

|

|

|

|

|

|

различных бит |

|

|

|

|||||||||

|

|

|

|

Извлекается неверное информационное слово 00 |

|

|

|

|

|

|

Комбинация отличающаяся не более чем на один бит – верная (01011) |

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

2010 |

|

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

13 |

2010 |

|

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

14 |

||||||||||

|

|

|

|

3.2. Блочноекодирование |

|

|

|

|

|

|

|

3.2. Блочноекодированиерование |

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

РасстояниеХэмминга |

|

|

|

|

|

|

|

Минимальноерасстояниение ХэммингаХэмминга |

|

|

|

|

|

|

|||

Расстояние Хэмминга: определяется количеством различий между |

|

|

|

Минимальное расстояние Хэмминга dmin: определяется как наименьшее |

|||||||||||||||||

|

|

|

соответствующими битами в словах |

|

|

|

|

|

расстояние Хэмминга между всеми возможными парами комбинаций кода |

||||||||||||

|

|

|

Обозначается d(x, y), x и y – слова одинаковой длины |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Минимальное расстояние Хэмминга определяется как наименьшее расстояние |

|

|

||||||||||||

|

|

|

Определяется операцией XOR ( ) над двумя словами и подсчетом количества |

|

|

||||||||||||||||

|

|

|

|

|

Хэмминга между всеми возможными парами на множестве комбинаций кода |

|

|||||||||||||||

|

|

|

|

единиц в результате |

|

|

|

Пример5 |

|

|

|

|

|

|

|

|

|

||||

Вес кодового слова: это количество единиц в кодовом слове |

|

|

|

|

|

Информационное слово |

|

Кодовое слово |

|||||||||||||

|

|

|

|

|

|

|

|

Найти минимальное расстояние Хэмминга для |

|

00 |

|

|

000 |

|

|

||||||

|

|

Расстояние Хэмминга между двумя словами определяется как количество |

|

|

|

|

|||||||||||||||

|

|

|

|

|

|

|

кода из таблицы: |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

01 |

|

|

011 |

|

|

||||||

|

|

|

|

различий между одноименными битами (вес результата XOR) |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

10 |

|

|

101 |

|

|

|

Пример4 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

11 |

|

|

110 |

|

|

|||||

Расстояние Хэмминга между словами: |

|

|

|

Решение |

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

Расстояние Хэмминга d(000, 011) равно 2, так как 000 011 = 011 (два единичных символа |

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

в слове). |

|

|

|

Находим расстояния Хэмминга между всеми парами комбинаций в слове : |

|

|

|

|

|||||||||

|

|

|

Расстояние Хэмминга d(10101, 11110) равно 3, так как 10101 11110 = 01011 (три |

|

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

|

|

d(000, 011) = 2; |

d(000, 101) = 2; |

d(000, 110) = 2; |

|

|

|

|

||||||||

|

|

|

|

единичных символа в слове). |

|

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

d(011, 101) = 2; |

d(011, 110) = 2; |

d(101, 110) = 2; |

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

dmin = 2 |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

15 |

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

16 |

||||||||||||||

|

|

|

|

3.2. Блочноекодирование |

|

|

|

|

|

|

|

|

3.2. Блочноекодированиерование |

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

МинимальноерасстояниеХэмминга |

|

|

|

|

|

|

|

|

Минимальноерасстояниение ХэммингаХэмминга |

|

|

|

|||

|

Пример6 |

|

Информационное слово |

|

Кодовое слово |

|

Связь корректирующей способности кода с расстоянием Хэмминга |

|

|

|

|||||||||

|

|

00 |

|

|

00000 |

|

|

|

|

|

|||||||||

|

Найти минимальное расстояние Хэмминга |

|

|

|

|

|

Расстояние Хэмминга между принятым и переданным кодовыми словами точно |

|

|

|

|||||||||

|

|

|

|

|

|

|

|

|

|

||||||||||

|

01 |

|

|

01011 |

|

|

|

|

|||||||||||

|

|

|

для кода из таблицы: |

|

|

|

|

|

|

|

|

соответствует количеству искаженных бит |

|

|

|

||||

|

|

|

|

10 |

|

|

10101 |

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

Например, передается 00000, а принимается 01101. Три бита искажены и расстояние |

||||||||

|

|

|

|

|

|

11 |

|

|

11110 |

|

|

||||||||

Решение |

|

|

|

|

|

|

|

|

Хэмминга равно d(00000, 01101) = 3 |

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

Минимальное расстояние Хэмминга при обнаруженииобнаруженииошибокошибок |

|

|

|

|||||||||

Находим все возможные расстояния Хэмминга для кода из табл.: |

|

|

|

|

|

|

|

||||||||||||

|

d(00000, 01011) = 3; |

d(00000, 10101) = 3; |

d(00000, 11110) = 4; |

|

|

|

|

При необходимости обнаружения вплоть до to ошибок минимальное расстояние |

|

|

|

||||||||

|

|

|

|

d(01011, 10101) = 4; |

d(01011, 11110) = 3; |

d(10101, 11110) = 3; |

|

|

|

|

|

|

|

между разрешенными кодовыми словами должно быть dmin ≥ to + 1. В этом случае |

|||||

|

dmin = 3 |

|

|

|

|

|

|

|

|

|

|

ошибки в кодовом слове не приводят к его трансформации в одну из разрешенных |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

комбинаций, т.к. их не достаточно |

|

|

|

|

Три основных параметра кодирования: длина кодового слова n; длина |

|

Условие dmin ≥ to + 1 дает гарантированное обнаружение вплоть до to ошибок в слове |

|||||||||||||||||

|

|

|

|

Если ошибок в принимаемом слове больше to, то они также могут быть обнаружены |

|||||||||||||||

|

|

информационного слова k; минимальное расстояние Хэмминга dmin |

|

|

|||||||||||||||

|

|

|

|

|

|

но не гарантированно (не для всех комбинаций) |

|

|

|

||||||||||

Форма записи схемы кодирования: C(n, k) с dmin |

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

Примеры записи: для Примера 5: C(3, 2) с dmin = 2; |

|

|

|

|

|

|

|

Для гарантированного обнаружения вплоть до s ошибок в кодовом слове |

|

|

|

||||||||

|

|

|

|

для Примера 6: C(5, 2) с dmin = 3 |

|

|

|

|

|

|

|

|

минимальное расстояние Хэмминга должно быть dmin ≥ to + 1 |

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

17 |

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

18 |

||||||||||||

|

|

|

|

3.2. Блочноекодирование |

|

|

|

|

|

|

|

|

|

|

|

|

3.2. Блочноекодированиерование |

|

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||||||

|

|

|

|

МинимальноерасстояниеХэмминга |

|

|

|

|

|

|

|

|

|

|

|

|

Минимальноерасстояниение ХэммингаХэмминга |

|

|||||||||||

Пример7 |

|

|

|

|

|

|

|

Принцип обнаружения ошибок можно посредством геометрического представления |

|

||||||||||||||||||||

Информационное |

|

Кодовое слово |

|

|

|||||||||||||||||||||||||

Минимальное расстояние Хэмминга для кода из |

|

|

|

|

|

расстояния Хэмминга |

|

|

|

|

|

|

|

||||||||||||||||

слово |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||||||||

|

|

|

таблицы равно 2 |

00 |

|

|

000 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

Гарантируется обнаружение только одной ошибки |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

01 |

|

|

011 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

При двух ошибках возможен переход в другую |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Обозначения |

|

|

|

|

||||||||

10 |

|

|

101 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

разрешенную комбинацию |

|

|

|

|

|

|

|

|

|

|

|

Радиус to |

|

|

|

|

Любое разрешенное слово |

|

|

|

||||||

|

|

|

11 |

|

|

110 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Любое запрещенное слово с |

|

|

||||||||

Пример8 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

количеством ошибок от 1 до to |

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

Информационное |

|

Кодовое слово |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

Минимальное расстояние Хэмминга для кода из |

|

слово |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

таблицы равно 3 |

|

00 |

|

|

00000 |

|

|

|

|

|

|

|

|

|

|

dmin > to |

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

Гарантируется обнаружение до двух ошибок, т.к. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

01 |

|

|

01011 |

|

|

|

|

|

|

|

|

Рис. 3.9. Обнаружение ошибок в процессе блочного кодирования |

|

|||||||||||||||

|

|

|

любые две ошибки создают запрещенную |

|

10 |

|

|

10101 |

|

|

|

|

|

|

Если передаваемое кодовое слово |

x представить как центр окружности |

с |

||||||||||||

|

|

|

комбинацию |

|

|

|

|

|

|

|

|

|

|||||||||||||||||

|

|

|

|

11 |

|

|

11110 |

|

|

|

радиусом to, то все принимаемые кодовые слова с количеством ошибок от 1 до to |

||||||||||||||||||

Некоторые комбинации трех ошибок создают |

|

|

|

|

|

|

|||||||||||||||||||||||

|

|

|

|

|

|

|

|

||||||||||||||||||||||

|

|

|

|

|

|

|

|||||||||||||||||||||||

|

|

|

разрешенную комбинацию (ошибки не |

|

|

|

|

|

|

|

можно |

представить в виде точек в |

пределах круга и на линии окружности |

||||||||||||||||

|

|

|

|

|

|

|

|

|

|

(пространства запрещенных комбинаций). Все остальные (разрешенные кодовые |

|||||||||||||||||||

|

|

|

обнаруживаются) |

|

|

|

|

|

|

|

|||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

комбинации) должны находиться вне круга |

|

|||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

2010 |

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

19 |

2010 |

|

|

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

20 |

|||||||||||||||||||||

3.2. Блочноекодирование |

|

|

|

3.2. Блочноекодированиерование |

|

|

|||||||

МинимальноерасстояниеХэмминга |

|

|

|

Минимальноерасстояниение ХэммингаХэмминга |

|

|

|||||||

Минимальное расстояние Хэмминга при исправленииошибок |

|

|

Так как две области соседних пар разрешенных кодовых слов не должны |

||||||||||

Исправление ошибок может основываться на понятии области, окружающей |

|

перекрываться, то dmin должно быть больше 2tи. Следовательно dmin ≥ 2tи + 1 |

|

||||||||||

кодовое слово (множества). Все множество запрещенных комбинаций |

|

|

Для гарантированного исправления вплоть до tи ошибок в кодовом слове |

||||||||||

разбивается на непересекающиеся подмножества радиусом tи, каждое из которых |

|||||||||||||

ставится в соответствие одной из разрешенных комбинаций (в центре) |

|

|

минимальное расстояние Хэмминга должно быть dmin ≥ 2tи + 1 |

|

|||||||||

Область для слова x |

Область для слова y |

|

|

|

Для исправления до tи ошибок и одновременного обнаружения до tо ошибок (при |

||||||||

|

|

|

|

|

|

|

tо ≥ tи) минимальное расстояние должно удовлетворять условию dmin ≥ tо + tи + 1 |

||||||

|

Радиус tи |

Радиус tи |

|

Обозначения |

|

|

|

|

|

|

|

|

|

|

|

Любое разрешенное слово |

|

|

Пример9 |

|

|

|

|

|

|||

|

|

|

|

Любое запрещенное слово с |

|

|

|

|

|

|

|

||

|

|

|

|

количеством ошибок от 1 до tи |

|

|

|

|

|

|

|

||

|

|

|

|

|

|

Схема кодирования имеет минимальное расстояние Хэмминга dmin = 4. Какова |

|

||||||

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

обнаруживающая и исправляющая способность такой схемы? |

|

|||||

|

dmin > 2tи |

|

|

|

|

Решение |

|

|

|

|

|

||

Рис. 3.10. Исправление ошибок в процессе блочного кодирования |

|

|

|

|

|

|

|

||||||

|

|

Код гарантирует обнаружение вплоть до трех ошибок (tи = 2) и гарантирует исправление до |

|||||||||||

Если кодовое слово имеет tи ошибок или меньше, то оно располагается в пределах |

|||||||||||||

одной ошибки (tи = 2) |

|

|

|

|

|||||||||

круга или на окружности. Если принимается искаженное слово, принадлежащее |

Исправляющие коды должны иметь нечетное минимальное расстояние Хэмминга |

|

|||||||||||

области для слова x, то x – это оригинальное кодовое слово |

|

|

|

|

|

|

|

|

|||||

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

|

21 |

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

22 |

|||||||

3.3. Линейныеблочныекоды |

|

|

|

3.3. Линейныеблочныеочныекодыкоды |

|

|

|||||||

|

|

|

|

|

|

|

Минимальноерасстояниение ХэммингаХэмминга длядлялинейныхлинейныхблочныхблочныхкодовкодов |

||||||

Линейные блочные коды: это коды, для которых операция XOR двух |

|

|

Минимальное расстояние Хэмминга для линейных блочных кодов: это |

||||||||||

разрешенных кодовых слов дает другое разрешенное кодовое слово |

|

|

минимальный вес кодового слова среди всех ненулевых разрешенных |

||||||||||

В линейных блочных кодах операция XOR над любой парой разрешенных |

|

кодовых слов |

|

|

|

|

|

||||||

|

комбинаций дает другую разрешенную комбинацию |

|

|

Пример11 |

|

|

|

|

|

||||

Пример10 |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

Определить минимальные расстояния Хэмминга для кодовых слов в таблицах? |

|

||||||

Принадлежат ли кодовые слова в таблицах к классу линейных блочных кодов?: |

|

|

|

|

|

|

|

|

|||||

В обоих случаях результат операции XOR над любой парой комбинаций в кодовых |

|

|

dmin = 2 |

|

|

dmin = 3 |

|

||||||

словах является разрешенной комбинацией. Принадлежат в обоих случаях |

|

|

|

|

|

|

|||||||

|

|

Информационное |

Кодовое слово |

|

Информационное |

Кодовое слово |

|

||||||

|

|

|

|

|

|

|

|

|

|||||

Информационное |

Кодовое слово |

|

|

|

|

|

слово |

|

|

слово |

|

|

|

|

Информационное |

Кодовое слово |

|

|

00 |

000 |

|

00 |

00000 |

|

|||

слово |

|

|

слово |

|

|

|

|

|

|||||

|

|

|

|

|

01 |

011 |

2 |

01 |

01011 |

3 |

|||

00 |

000 |

|

00 |

00000 |

|

|

|||||||

|

|

|

10 |

101 |

2 |

10 |

10101 |

3 |

|||||

01 |

011 |

|

01 |

01011 |

|

|

|||||||

= |

|

11 |

110 |

2 |

11 |

11110 |

4 |

||||||

10 |

101 |

10 |

10101 |

|

|||||||||

= |

|

|

|

|

|

|

|

|

|||||

11 |

110 |

11 |

11110 |

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

Вес кодового |

|

|

|||||

|

|

|

|

|

|

|

Код с проверкой |

|

|

|

|||

|

|

|

|

|

|

|

|

слова |

|

|

|||

|

|

|

|

|

|

|

четности |

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

||

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

|

23 |

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

24 |

|||||||

3.3. Линейныеблочныекоды

3.3. Линейныеблочныекоды

Примеры: кодспростойпроверкойчетности |

C(5, 4) |

Код с простой проверкой четности:

наиболее простой и достаточно известный код с обнаружением ошибок

Информационное слово k бит преобразуется в кодовое слово n = k + 1 бит

Бит четности (добавляемый бит) выбирается так, чтобы вес кодового слова был четным

Минимальное расстояние Хэмминга dmin = 2, следовательно код может обнаружить только одиночную ошибку и не может исправлять

Код C(5, 4) из таблицы является примером кода с простой проверкой четности

Инф-ное. слово |

Кодовое слово |

0000 |

00000 |

|

|

0001 |

00011 |

|

|

0010 |

00101 |

|

|

0011 |

00110 |

|

|

0100 |

01001 |

|

|

0101 |

01010 |

|

|

0110 |

01100 |

|

|

0111 |

01111 |

|

|

1000 |

10001 |

|

|

1001 |

10010 |

|

|

1010 |

10100 |

|

|

1011 |

10111 |

|

|

1100 |

11000 |

|

|

1101 |

11011 |

|

|

1110 |

11101 |

|

|

1111 |

11110 |

|

|

Код с простой проверкой четности - это код длиной n = k + 1 и dmin = 2, способный обнаружить одиночную ошибку в кодовом слове

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

25 |

3.3. Линейныеблочныекоды

3.3. Линейныеблочныекоды

Примеры: кодспростойпроверкойчетности

Формирование бита четности:

Бит четности r0 формируется побитным сложением информационного слова по модулю 2 и является результатом этого сложения:

r0 = a3 a2 a1 a0

Если вес информационного слова четный – r0 = 0, если нечетный – r0 = 1, следовательно, вес кодового слова всегда четный

Работа декодера схемы простой проверки четности:

Детектор декодера, также как и генератор, осуществляет побитную операцию

сложения по модулю 2, но над элементами принимаемого кодового слова {q0, b0, b1, b2, b3} . Результатом является один бит и называется синдром:

s0 = b3 b2 b1 b0 q0

Если вес принимаемого кодового слова четный – s0 = 0, если нечетный – s0 = 1, следовательно, вес кодового слова всегда четный

Устройство решения анализирует полученный синдром, если s0 = 0, то ошибок нет и кодовое слово принимается, если s0 = 1, слово отклоняется

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

27 |

3.3. Линейныеблочныеочныекодыкоды

3.3. Линейныеблочныеочныекодыкоды

Примеры: кодспростойойпроверкойпроверкойчетностичетности

|

Передатчик |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Приемник |

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Кодер |

|

|

|

Декодер |

|

|

|

|

|

|

|

|

|

|

|

|

|

||

Информационное слово |

|

|

|

|

|

|

|

|

|

Информационное слово |

|

|

|||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||||||

|

|

|

|

|

|

|

|

|

|||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Принять |

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Отклонить |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

Синдром |

||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Логика |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

решения |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Генератор |

|

|

|

|

|

|

|

|

Детектор |

|

|

|

|

|

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

Бит четности |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

Ненадежная |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

передача |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

Кодовое слово |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Кодовое слово |

|

|

||||||||||

Рис. 3.11. Кодер и декодер для кода с простой проверкой четности

Работа кодера схемы простой проверки четности:

Генератор кодера на основе анализа информационного слова {a0, a1, a2, a3} формирует бит четности r0, чтобы вес кодового слова был четным

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

26 |

3.3. Линейныеблочныеочныекодыкоды

3.3. Линейныеблочныеочныекодыкоды

Примеры: кодспростойойпроверкойпроверкойчетностичетности

Пример12

Пусть передатчик посылает информационное слово 1011 и формирует кодовое слово 10111, которое посылается приемнику. Рассмотрим 5 сценариев:

1.Ошибок нет. Принимаемое кодовое слово 10111, синдром 0, извлекается информационное слово 1011

2.Одиночная ошибка в символе a1. Принимаемое кодовое слово 10011, синдром 1, кодовое слово отклоняется

3.Одиночная ошибка в символе r0. Принимаемое кодовое слово 10110, синдром 1, кодовое слово отклоняется (не смотря на то, что информационное слово не искажается)

4.Два ошибочных символа: r0 и a3. Принимаемое кодовое слово 00110, синдром 0, приемник извлекает неверное информационное слово 0011. Декодер не способен обнаружить четное количество ошибок в кодовом слове

5.Три ошибочных символа: a3, a2, a1. Принимаемое кодовое слово 01011, синдром 1, кодовое слово отклоняется. Декодер гарантирует обнаружение одиночной и нечетного количества ошибок в слове

Код с простой проверкой четности обнаруживает все одиночные ошибки. Он обнаруживает пакетные ошибки если количество ошибочных бит нечетное

2010 |

А.В. Абилов, Лекция 4. "Обнаружение и исправление ошибок" |

28 |

|

|

|

3.3. Линейныеблочныекоды |

|

|

|

|

|

|

|

|

3.3. Линейныеблочныеочныекодыкоды |

||||||

|

|

|

|

|

||||||||||||||

|

|

|

Примеры: кодсдвойнойпроверкойчетности |

|

|

|

|

|

|

|

|

Примеры: кодсдвумернойнойпроверкойпроверкойчетностичетности |

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Код с двойной проверкой |

|

Информационные слова |

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

четности: |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

четности рядам |

|

|

|

|

|

|

|

|

|

|

|||

|

Блоки инф. данных |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

формируются в |

|

|

|

|

Биты по |

|

|

|

|

|

|

|

|

|

|

|

|

|

таблицу |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

Для каждого блока |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|