- •Глава 11 – iPv4-адресация.

- •11.0 Введение.

- •1.0.1 Почему я должен выполнить этот модуль?

- •1.0.2 Что я буду изучать в этом модуле?

- •11.1 Структура iPv4-адреса

- •11.1.1 Сетевая и узловая части адреса

- •IPv4-адрес

- •11.1.2 Маска подсети

- •11.1.3 Длина префикса

- •11.1.4 Определение сети: логическое и

- •11.1.5 Видео - Сетевой адрес, адрес хоста и широковещательный адрес

- •11.1.6 Сетевой адрес, адрес хоста и адрес трансляции

- •11.2 Одноадресная, широковещательная и многоадресная рассылка iPv4

- •11.2.1 Одноадресная рассылка

- •11.2.2 Широковещательная рассылка

- •11.2.3 Многоадресная рассылка

- •11.3 Типы адресов iPv4

- •11.3.1 Общедоступные и частные адреса iPv4

- •11.3.2 Маршрутизация в Интернет

- •11.3.3 Задание. Разрешение или блокировка iPv4-адресов

- •11.3.4 IPv4-адреса специального назначения

- •11.3.5 Устаревшая классовая адресация

- •11.3.6 Назначение ip-адресов

- •11.3.8 Проверьте свое понимание темы - типы адресов iPv4

- •11.4 Сегментация сети

- •11.4.1 Широковещательный домен и сегментация

- •11.4.2 Проблемы с крупными широковещательными доменами

- •11.4.3 Причины сегментации сетей

- •11.4.4 Проверьте свое понимание темы - Сегментация сети

- •11.5 Разделение сети iPv4 на подсети

- •11.5.1 Разделение на подсети на границе октетов

- •11.5.2 Подсеть в пределах октета

- •11.5.3 Видео - Маска подсети

- •11.5.4 Видео - Разделение на подсети с помощью «магического числа»

- •11.5.5 Packet Tracer — Разделение iPv4-сети на подсети

- •11.6 Подсеть: /16 и /8

- •11.6.1 Создание подсетей с префиксом /16

- •11.6.2 Создание 100 подсетей с помощью префикса /16

- •11.6.3 Создание 1000 подсетей с помощью префикса /8

- •Часть 1: Определение подсетей по iPv4-адресу

- •Часть 2: Расчет подсетей по iPv4-адресу

- •11.7.2 Минимизация неиспользуемых адресов iPv4 узлов и максимизация подсетей

- •11.7.3 Пример: Эффективное разделение на подсети iPv4

- •11.7.4 Назначения подсети для каждого филиала и поставщика услуг Интернета

- •11.7.5 Packet Tracer. Сценарий разделения на подсети

- •11.8.1 Видео - Основы vlsm

- •11.8.2 Видео - Пример vlsm

- •11.8.3 Сохранение адресов iPv4

- •11.8.5 Назначение адреса топологии vlsm

- •11.8.6 Задание - Практика vlsm

- •192.168.5.0/24 | Таблица 1. Расчет первых подсетей

- •192.168.5.0/24 | Таблица 2. Расчет vlsm

- •11.9 Структурированное проектирование

- •11.9.1 Планирование адресации сети

- •11.9.2 Назначение адресов устройствам

- •11.10.3 Что я изучил в этом модуле?

- •11.10.4 Контрольная модуля - адресация iPv4

11.3.2 Маршрутизация в Интернет

Большинство внутренних сетей, от крупных предприятий до домашних сетей, используют частные IPv4 адреса для адресации всех внутренних устройств (интрасети), включая хосты и маршрутизаторы. Однако, частные адреса не являются глобально маршрутизируемыми.

На рисунке клиентские сети 1, 2 и 3 отправляют пакеты за пределы своих внутренних сетей. Эти пакеты имеют исходный IPv4 адрес, который является частным адресом, и адрес назначения IPv4, который является общедоступным (глобально маршрутизируемым). Пакеты с частным адресом должны быть отфильтрованы (отброшены) или транслированы в публичный адрес перед отправкой пакета поставщику услуг Интернета.

Схема представляет собой топологию сети с тремя сетями, каждая из которых подключена к другому маршрутизатору ISP. Маршрутизаторы ISP выполняют NAT между каждой сетью и Интернетом.

Private IPv4 Addresses and Network Address Translation (NAT)

Прежде чем поставщик услуг Интернета сможет переслать этот пакет, он должен преобразовать исходный адрес IPv4, который является частным адресом, в публичный адрес IPv4 с помощью преобразования сетевых адресов (NAT). NAT выполняет преобразование между частными и общедоступными адресами IPv4. Это обычно выполняется на маршрутизаторе, который обеспечивает соединение между внутренней сетью и сетью ISP. Частные IPv4 адреса в интрасети организации будут преобразованы в общедоступные IPv4 адреса перед маршрутизацией в Интернет.

Примечание: Несмотря на то, что устройство с частным IPv4-адресом не доступно напрямую с другого устройства через Интернет, IETF не рассматривает частные IPv4-адреса или NAT в качестве эффективных мер безопасности.

Организации, имеющие доступные в Интернете ресурсы, такие как веб-сервер, также будут иметь устройства с общедоступными IPv4-адресами. Как показано на рисунке, эта часть сети известна как DMZ (демилитаризованная зона). Маршрутизатор на рисунке не только выполняет маршрутизацию, он также выполняет NAT и выступает в качестве брандмауэра для обеспечения безопасности.

Примечание: Частные адреса IPv4 обычно используются в образовательных целях вместо использования публичного адреса IPv4, который, скорее всего, принадлежит организации.

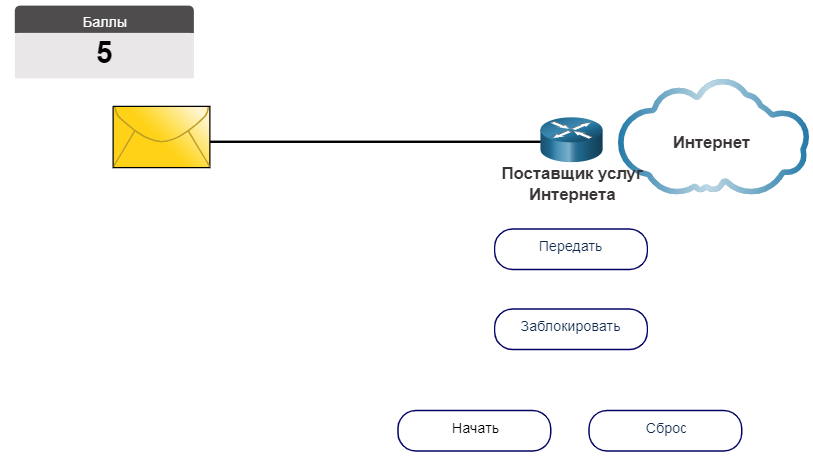

11.3.3 Задание. Разрешение или блокировка iPv4-адресов

Инструкции:

Принимайте решение разрешить или блокировать каждый IP-адрес в зависимости от его типа — публичный (Интернет) или частный (небольшая локальная сеть).Чтобы начать, нажмите «Начать», а затем выбирайте «Передать» или «Заблокировать». Нажмите «Начать», чтобы начать, и нажмите «Передать» или «Заблокировать».

11.3.4 IPv4-адреса специального назначения

Некоторые адреса (например, сетевые и широковещательные) нельзя назначать узлам. Также есть особые адреса, которые можно назначать узлам, но с ограничениями способов взаимодействия этих узлов в сети.

дреса loopback

Адреса loopback (127.0.0.0 /8 или от 127.0.0.1 до 127.255.255.254): чаще определяются как только один адрес 127.0.0.1— это особые адреса, которые используют узлы, чтобы направлять трафик самим себе. Например, они могут использоваться узлом, чтобы проверить работоспособность конфигурации TCP/IP, как показано на рисунке. Посмотрите, как адрес loopback 127.0.0.1 отвечает на эхо-запрос ping. Также обратите внимание, как любой адрес в этом блоке адресов возвращает пакет на локальный узел (например, см. процесс отправки второй команды ping на рисунке).

Отправка эхо-запросов на интерфейс loopback

C:\Users\NetAcad> ping 127.0.0.1

Pinging 127.0.0.1 with 32 bytes of data:

Reply from 127.0.0.1: bytes=32 time<1ms TTL=128

Reply from 127.0.0.1: bytes=32 time<1ms TTL=128

Reply from 127.0.0.1: bytes=32 time<1ms TTL=128

Reply from 127.0.0.1: bytes=32 time<1ms TTL=128

Ping statistics for 127.0.0.1:

Packets: Sent = 4, Received = 4, Lost = 0 (0 % loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

C:\Users\NetAcad> ping 127.1.1.1

Pinging 127.1.1.1 with 32 bytes of data:

Reply from 127.1.1.1: bytes=32 time<1ms TTL=128

Reply from 127.1.1.1: bytes=32 time<1ms TTL=128

Reply from 127.1.1.1: bytes=32 time<1ms TTL=128

Reply from 127.1.1.1: bytes=32 time<1ms TTL=128

Ping statistics for 127.1.1.1:

Packets: Sent = 4, Received = 4, Lost = 0 (0 % loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

C:\Users\NetAcad >

Локальные адреса канала

Локальные адреса канала или адреса автоматической частной IP-адресации (APIPA) 169.254.0.0 /16 или от 169.254.0.1 до 169.254.255.254 Они используются клиентом DHCP Windows для самостоятельной настройки в случае отсутствия доступных DHCP-серверов. Локальные адреса связи могут использоваться в одноранговом соединении, но не используются для этой цели.