- •Лекция

- •Учебные вопросы:

- •О классификации шифров

- ••Критерий различия:

- ••Простая замена

- •Особенности построения блочных шифров

- ••Перемешивание – для повышения вычислительной стойкости шифра.

- •Таблица некоторых блочных шифров

- •Стандарт шифрования ГОСТ Р34.12-2015

- •Назначение

- •Принцип построения базового блочного шифра с длиной блока 64 бита

- •Исходное сообщение

- •Схема построения шифра Фейстеля

- •Базовый алгоритм шифрования

- •Таблица подстановок 1

- •Базовый алгоритм криптографических преобразований

- •Схема развертывания ключа

- •Основные параметры

- •Алгоритм шифрования 128 битного блока

- •Основные обозначеня

- •S - блок подстановок

- •Схема линейного преобразования

- •L-преобразование

- •L- преобразование при расшифровании

- •Принцип выработки раундовых ключей

- •Схема выработки раундовых ключей алгоритма шифрования

- •2.Режимы работы блочных шифров

- ••Режимы гаммирования могут осуществлять криптографическое преобразование сообщений произвольной длины.

- •Режим простой замены

- •Режим простой замены

- •Достоинства и недостатки режима

- •Вариант подмены зашифрованных сообщений в режиме простой замены

- •Режим простой замены с зацеплением

- •Режим простой замены с зацеплением

- •Шифрование в режиме гаммирования

- •Шифрование в режиме гаммирования

- •Достоинства и недостатки режима

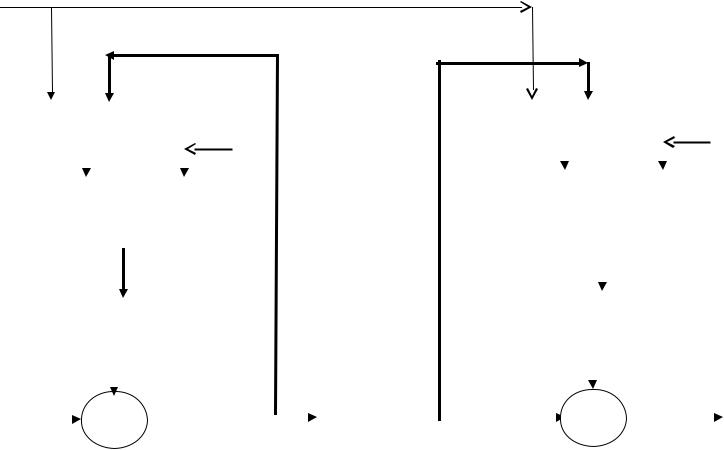

- •Шифрование в режиме гаммирования с обратной связью по шифртексту (упрощенная схема)

- •Достоинства и недостатки режима

- •Режим гаммирования с обратной связью по выходу

- •Шифрование в режиме гаммирования с обратной связью по выходу (упрощенная схема)

- •Режим гаммирования с обратной связью по выходу

- •3. Шифр AES

- •Принцип шифрования AES

- •исходная матрицы состояний

- •Постановка SubByte

- •Перестановка ShiftRows

- •Пример перестановки ShiftRows

- •Перемешивание столбцов MixColumus

- •Перемешивание столбцов

- •Пример операции перемешивания столбцов

- •Добавление раундового ключа AddRoundKey

- •Характеристики шифра АЕS

- •Примеры реализации и применения ГОСТ 28147-89

- •DIOD

- •Система криптографической защиты информации КРИПТОН

- •Основные технические характеристики

- •Сравнительные характеристики УКЗД КРИПТОН

- •Криптон 4/PCI

- •Криптон 8/PCI

- •Криптон 9/PCI

- •Преимущества аппаратной реализации:

- •Пример реализации ГОСТ 28147-89

- •СКЗИ «Вектор-01»

- •Характеристика устройства Вектор-01

- •Технические характеристики СКЗИ Вектор-01

- •Алгоритм RC5

- •Режимы работы блоковых шифров

- •Характеристики режимов

- •Блочные шифры

Достоинства и недостатки режима

Достоинства алгоритма:

1.Решена проблема повторений, возникающих при зашифровании одинаковых блоков сообщения.

2.Перестановки блоков текста также будут обнаружены.

3.При расшифровании криптограммы не происходит размножение ошибок, возникших в ней при передаче по каналу связи.

Недостатки:

1.Возможна модификация сообщения путем наложения на криптограмму ложного сообщения. E’=E+Mл

2.Требуется формирование и передача на приемную сторону синхропосылки.

48

Шифрование в режиме гаммирования с обратной связью по шифртексту (упрощенная схема)

IV (Синхропосылка)

|

|

|

|

|

|

|

Регистр |

|

|

||

|

Регистр |

|

K |

|

|

K |

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Базовый алгоритм |

|

Базовый алгоритм |

|||||||||

шифрования |

|

|

шифрования |

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Ts(усечение) |

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

Ts(усечение) |

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Г |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

Г |

|

|

|

|

|

|

|

|

|

|

|

|

P |

||||

|

|

|

|

|

|

|

|

|

|

||||||||||||||

P |

C |

|

|

Канал |

|

С |

|||||||||||||||||

|

|

|

|

|

|

|

|||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

связи |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

50

Достоинства и недостатки режима

Достоинства алгоритма:

1.Обеспечивается устойчивость к перестановке блоков криптограммы и навязыванию путем наложения, так как блоки криптограммы оказываются связанными между собой.

2.Обеспечивается самосинхронизация шифратора и дешифратора после приема первого блока криптограммы.

Недостатки:

1.Требуется формирование и передача на приемную сторону синхропосылки.

2.При расшифровании криптограммы происходит удвоенное размножение ошибок, возникших в ней при передаче по каналу связи.

51

Режим гаммирования с обратной связью по выходу

52

Шифрование в режиме гаммирования с обратной связью по выходу (упрощенная схема)

IV (Синхропосылка)

Регистр K

Базовый алгоритм шифрования

Ts(усечение)

Регистр K

Базовый алгоритм шифрования

Ts(усечение)

P |

Г |

C |

Канал |

С |

Г |

P |

|

|

|||||

|

|

|

связи |

|

|

|

53

Режим гаммирования с обратной связью по выходу

•Похож на режим CFB однако каждый бит зашифрованного текста не зависит от предыдущего бита, что позволяет избежать распространения ошибок

54

3. Шифр AES

(Advanced Encryption Standart)

Исходный шифр: Rijndael, авторы: Vincent Rijmen, Joan Daemon

Основные параметры шифра

Длина блока сообщения: 128, 192, 256 бит Длина ключа: 128, 192, 256 бит; Длина ключа и длина блока сообщения независимы;

Число раундов – зависит от длины ключа и длины блока сообщения

|

M |

128 |

192 |

256 |

|

|

|

|

|

|

|

K |

|

|

|

|

|

128 |

|

10 |

12 |

14 |

|

192 |

|

12 |

12 |

14 |

|

256 |

|

14 |

14 |

14 |

56 |

Принцип шифрования AES

Исходное сообщение

Таблица состояния

-Замена байтов

-Сдвиг строк -Перемешивание столбцов -Добавление раундового ключа

Криптограмма

Криптограмма

Ключ

Ключ

шифрования

57

исходная матрицы состояний

Шифр основан на принципе итерирования SD преобразований и использует так называемую архитектуру «квадрат», т.е. все преобразования проводятся в рамках одного квадрата, называемого также матрица (таблица) состояния

58

59