lab1

.docx

МИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ

КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

Факультет Инфокоммуникационных сетей и систем

Кафедра Защищенных систем связи

Дисциплина Безопасность IP телефонии

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №1

IP-телефония в сценарии клиент-клиент. Протоколы обеспечения безопасности IP-телефонии

Направление/специальность подготовки: Информационная безопасность

Студенты:

ИКБ-95 ______ (ФИО) (группа) (подпись)

ИКБ-95 ______ (ФИО) (группа) (подпись)

Преподаватель:

Поляничева А.В. ______ (ФИО) (подпись)

Оглавление

Цель лабораторной работы

Осуществить соединение между двумя терминалами пользователя по протоколу SIP.

Задача лабораторной работы

В данной лабораторной работе были рассмотрены следующие задачи:

Освоить основы работы с сетевым анализатором Wireshark;

Настроить протоколы обеспечения безопасности на терминале пользователя и убедиться в их функционировании.

Используемое программное обеспечение

Для выполнения лабораторной работы используется установленный дистрибутив Phoner и Wireshark.

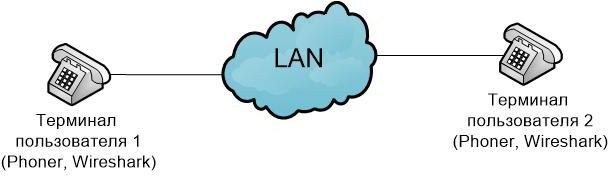

Схема

лабораторной работы

Схема

лабораторной работы

Рисунок 1 – Схема лабораторной работы

Порядок выполнения работы

Часть 1. Установка и настройка программных клиентов IP-телефонии

SIP (протокол инициализации сеанса связи) является протоколом обмена сигналами IP-телефонии, используемый для установки, изменения и завершения телефонных вызовов VOIP.

Протокол SRTP (Secure Real – Time Transport Protocol, безопасный протокол передачи данных в реальном времени) — это профиль расширения RTP, который добавляет дополнительные функции безопасности, такие как аутентификация сообщений, конфиденциальность и защита от прослушивания. Протокол SRTP в основном используется для коммуникации на базе VoIP.

Выполнение работы:

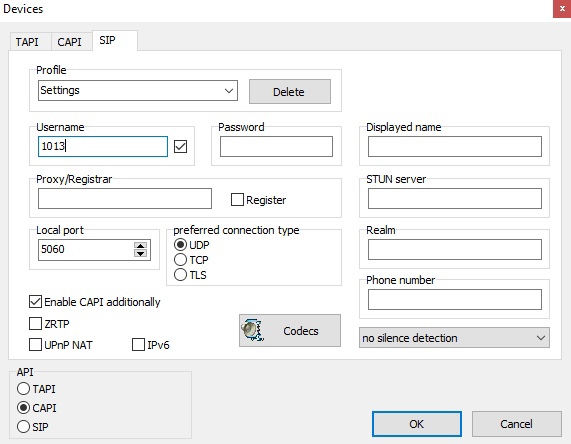

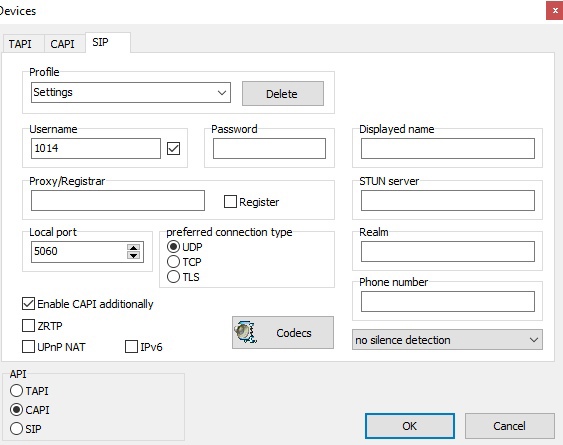

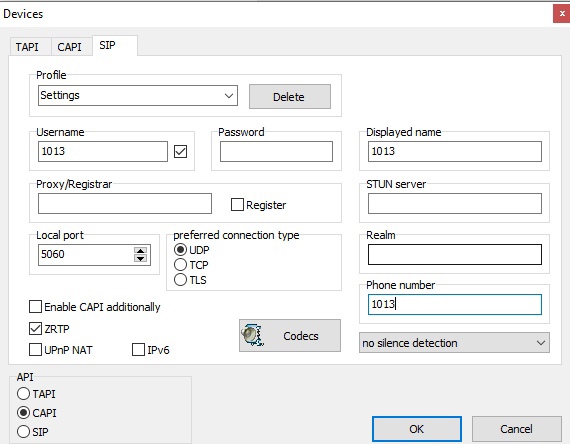

Устанавливаем программное обеспечение Phoner. Запускаем установленное приложение. Настраиваем SIP профиль на каждом компьютере (Рисунок 1 и 2);

Рисунок 2 – Настройка SIP профиля 1013

Рисунок 3 – Настройка SIP профиля 1014

Выполняем звонок с одного программного клиента на другой. Для этого вводим номер вызываемого пользователя в поле Destination number, через символ @ вводим IP-адрес вызываемого пользователя. Осуществляем звонок посредством нажатия кнопки вызова (Рисунок 3);

Рисунок 4 – Выполнение звонка с одного программного клиента на другой

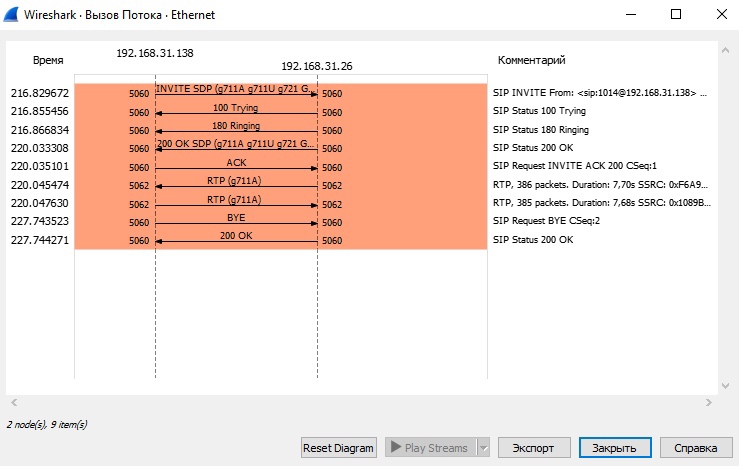

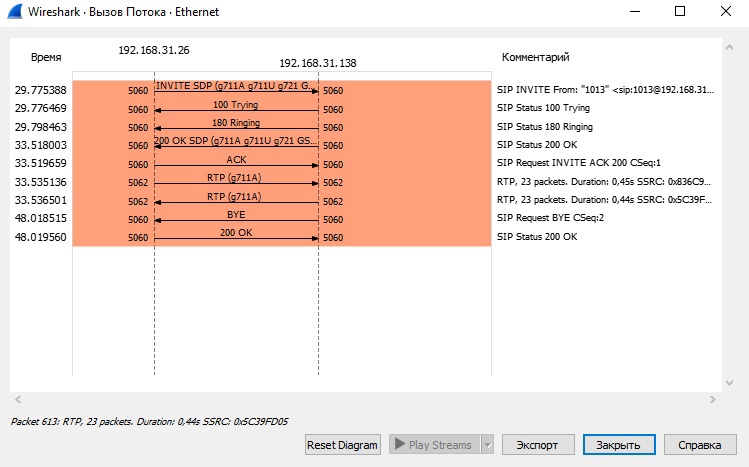

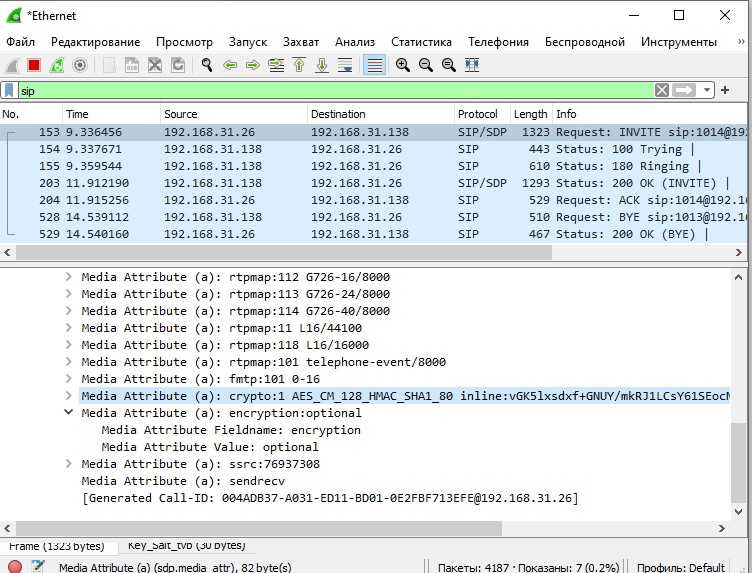

Создаем дамп трафика для вызова точка-точка (Рисунок 4-6).

Рисунок 5 – Звонки VoIP в Wireshark

Рисунок 6 – Дамп трафика состоявшего вызова

Рисунок 7 – Invite пакет SIP

Часть 2. Настройка соединения в топологии точка-точка в незащищенном режиме

Таблица 1 – Настройка сетевых интерфейсов

Настройка |

Терминал пользователя 1 |

Терминал пользователя 2 |

IP-адрес |

192.168.31.138 |

192.168.31.26 |

MAC-адрес |

90-1B-0E-DC-21-29 |

90-1B-0E-DC-21-5E |

SIP-номер |

1014@192.168.31.138 |

1013@192.168.31.26 |

Включаем запись дампа Wireshark;

Включаем автоответчик, нажав на кнопку;

Останавливаем запись дампа, прослушать запись звонка (Рисунок 7).

Рисунок 8 – Запись звонка

Протокол TCP используется для таких приложений как электронная почта, передача файлов и т.п. Он называется протокол с установлением соединения, потому что еще до отправки полезной информации, отправитель и получатель устанавливают связь между собой, отправляя взаимные подтверждения. TCP можно сравнить с диалогом двух людей. Этот процесс можно рукопожатием. TCP сперва убеждается, что получатель готов к приему, а потом ожидает подтверждение приема информации. Поэтому TCP считается очень надежным протоколом, ведь передача каждого пакета квитируется. TCP также гарантирует получение пакетов в нужной последовательности, сохраняя целостность данных. TCP можно сравнить с заказным письмом, статус доставки которого отслеживается. Однако, за это приходится платить дополнительную стоимость.

Протокол UDP отлично приспособлен для быстрой передачи данных без квитирования – например, голоса и видео. Кроме того, UDP не контролирует доставку пакетов в правильном порядке. Но при реальном разговоре людей, скорость передачи информации гораздо важнее некоторых потерь, которые могут случиться. Если вы не услышите части слова, либо “моргнет” картинка – вы все равно поймете, о чем идет речь. Повторная передача пакетов тут ни к чему и, наоборот, приведет к неприятному “провалу” речи.

Часть 3. Настройка протоколов защищенной IP-телефонии (ZRTP/SRTP и SDES/SRTP)

sRTP и zRTP — это два разных способа шифровать RTP потоки.

Принципиальное отличие между ними в том, что обмен ключами для SRTP

происходит в сигнализации (на первой сигнальной стадии установки вызова). А для ZRTP непосредственно в начале обмена RTP пакетами (во второй,

«медийной» части) по специальному протоколу, основанному на методе

криптографии Диффи — Хеллмана.SDES – один из методов передачи ключей для SRTP. Для передачи ключей используются вложения протокола SDP в сообщения SIP-Invite.

DLTS — это протокол, разработанный для обеспечения безопасности связи. Протокол DTLS основан на потоковом протоколе Transport Layer Security (TLS) и обеспечивает безопасное взаимодействие для клиент-серверных приложений, предотвращая фальсификации, подслушивание и подделку сообщений.

MIKEY – это протокол обмена ключами разработанный специально для мультимедийных приложений, работающих в реальном времени, таких как передача потоковых аудио данных. Используется для обмена ключами для шифрования голосовых сессий протокола SRTP.

Выполнение работы:

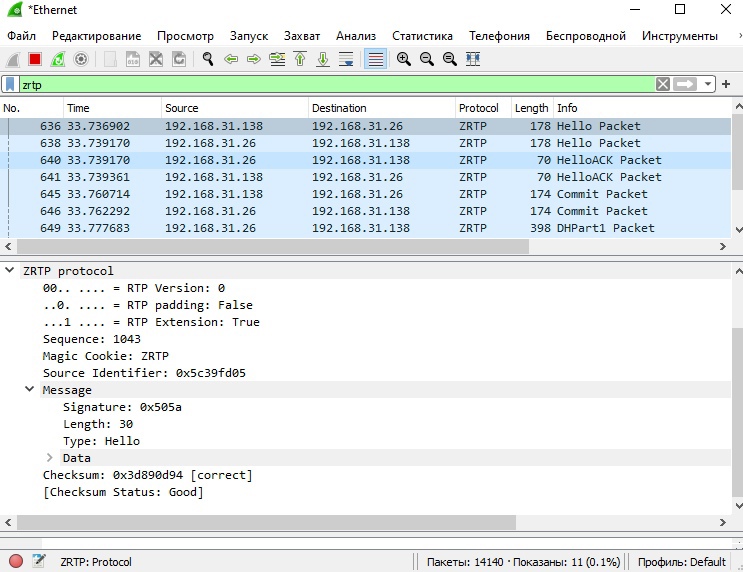

Активируем протокол ZRTP и SRTP на программных клиентах IP-телефонии (Рисунок 8 и 9);

Рисунок 9 – Активация протоколов на терминале 1

Рисунок 10 – Активация протоколов на терминале 2

Начинаем запись дампа в Wireshark. Делаем звонок с терминала пользователя 1 на терминал пользователя 2. Сохраняем дамп (Рисунок 10-12);

Рисунок 11 – Дамп трафика состоявшего вызова

Рисунок 12 – Запись звонка

Рисунок 13 – Пакет HELLO

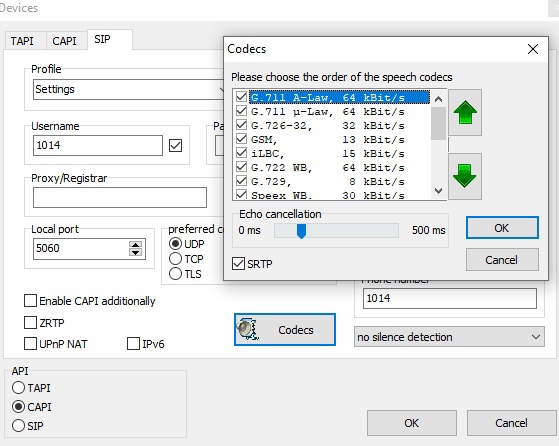

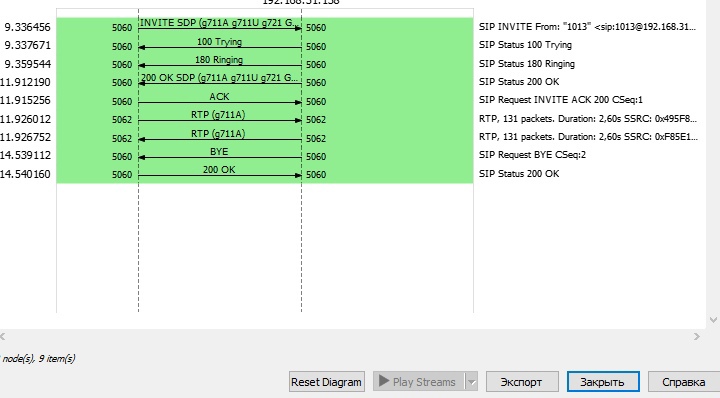

Активируем протоколы SDES и SRTP на программных клиентах IP-телефонии. Делаем звонок с терминала пользователя 1 на терминал пользователя 2. Сохраняем дамп (Рисунок 13-16).

Рисунок 14 – Активация протоколов

Рисунок 15 – Пакет INVITE

Рисунок 16 – Проверка обмена SIP сообщениями

Рисунок 17 – Запись звонка

Вывод

В данной лабораторной работе был получен навык работы с сетевым анализатором Wireshark и Phoner, осуществлено соединение между двумя терминалами пользователя по протоколу SIP, а также настроены протоколы обеспечения безопасности на терминале пользователя.

Санкт-Петербург

2022г.