Горбатов Аттестационные испытания автоматизированных систем от 2014

.pdf

Рис. 7.1

5.Для чего необходимо создание виртуального компьюте-

ра?

a) для экономии памяти на рабочем компьютере; b) для экономии памяти на рабочем сервере;

c) чтобы не мешать работе сети.

6.Для чего необходимо устанавливать важные и высокоприоритетные обновления?

a) для обеспечения безопасной и надежной работы компьютера; b) все перечисленное;

с) для защиты от новейших Internet-угроз.

171

Работа 8

КОНТРОЛЬ МЕХАНИЗМОВ ИДЕНТИФИКАЦИИ

ИАУТЕНТИФИКАЦИИ ПОЛЬЗОВАТЕЛЕЙ ПРИ РАБОТЕ СО СРЕДСТВАМИ ЗАЩИТЫ ИНФОРМАЦИИ (СЗИ)

ОТ НСД «АККОРД» И «СОБОЛЬ» И ПРОГРАММНЫМИ ПРОДУКТАМИ «НКВД 2.2» И «НКВД 2.3»

Цель: освоение методов и способов проверки подсистемы управлениядоступомприпроведенииаттестационныхиспытанийАС.

ВВЕДЕНИЕ

К СЗИ, используемым при выполнении лабораторных работ относятся аппаратный модуль доверенной загрузки «Аккорд» и электронный замок «Соболь».

СЗИ от НСД «Аккорд» (рис. 8.1) – аппаратный модуль доверенной загрузки (АМДЗ) для IBM-совместимых ПК – серверов и рабочих станций локальной сети, обеспечивающий защиту устройств и информационных ресурсов от несанкционированного доступа.

Рис. 8.1. АМДЗ «Аккорд»

Доверенная загрузка – это загрузка различных операционных систем только с заранее определенных постоянных носителей (например, только с жесткого диска) после успешного завершения

172

специальных процедур: проверки целостности технических и программных средств ПК (с использованием механизма пошагового контроля целостности) и идентификации/аутентификации пользователя.

Электронный замок «Соболь» (рис. 8.2) − аппаратнопрограммное средство защиты компьютера от несанкционированного доступа (аппаратно-программный модуль доверенной загрузки). Электронный замок «Соболь» может применяться как устройство, обеспечивающее защиту автономного компьютера, а также рабочей станции или сервера, входящих в состав локальной вычислительной сети.

Рис. 8.2. Электронный замок «Соболь»

Задача 1. РАБОТАСУЧЕТНЫМИЗАПИСЯМИ ИЖУРНАЛОМРЕГИСТРАЦИИ СОБЫТИЙСЗИ«АККОРД» И«СОБОЛЬ»

Цель: изучение параметров учетных записей и работа с журналом доступа к автоматизированной системе (АС)

Рабочее задание

1. Среди двух доступных идентификаторов найти зарегистрированный в системе.

173

2.Ввести несколько паролей для зарегистрированного ТМидентификатора, среди которых также будут неправильные.

3.Просмотреть системный журнал регистрации событий, найти все попытки НСД.

Описание используемых средств защиты информации от несанкционированного доступа СЗИ «Аккорд»

Программно-аппаратный комплекс средств защиты информации от несанкционированного доступа для ПЭВМ «Аккорд» предназначен для применения на IBM-совместимых ПЭВМ в целях их защиты от несанкционированного доступа (НСД), идентификации, аутентификации пользователей, регистрации их действий, контроля целостности технических и программных средств, обеспечения режима доверенной загрузки в различных операционных средах при многопользовательском режиме эксплуатации ПЭВМ.

Комплекс представляет собой совокупность технических и программных средств, обеспечивающих выполнение основных функций защиты от НСД ПЭВМ на основе:

−применения персональных идентификаторов пользователей;

−парольного механизма; блокировки загрузки операционной системы со съемных носителей информации;

−контроля целостности технических средств и программных средств ПЭВМ;

−обеспечения режима доверенной загрузки установленного в ПЭВМ.

Программная часть комплекса включает средства идентификации и аутентификации, средства контроля целостности технических и программных средств ПЭВМ, средства регистрации действий пользователей, а также средства администрирования (настройки встроенного ПО) и аудита (работы с регистрационным журналом) и размещается в энергонезависимой памяти (ЭНП) контроллера при изготовлении комплекса. Доступ к средствам администрирования и аудита комплекса предоставляется только администратору БИ.

Идентификация и аутентификация пользователей, контроль целостности технических и программных средств ПЭВМ (РС) вы-

174

полняются контроллером комплекса до загрузки операционной системы, установленной в ПЭВМ.

Процесс работы оператора (пользователя) на ПЭВМ, защищенной от несанкционированного доступа с использованием комплекса «Аккорд-АМДЗ», можно разделить на три этапа:

1.Выполнение контрольных процедур при запуске ПЭВМ.

2.Работа оператора (пользователя) в соответствии с функциональными обязанностями и правами доступа.

3.Выход из системы.

Контрольные процедуры делятся на обязательные – выполняемые при каждом запуске ПЭВМ и необязательные – устанавливаются администратором БИ при регистрации пользователей в соответствии с их правами по доступу к ПЭВМ, выполняются при наличии определенных условий (установленных администратором БИ ограничений по доступу).

К обязательным процедурам контроля относятся:

− процедура идентификации оператора (пользователя); − процедура аутентификации (подтверждение достоверности)

оператора (пользователя); − контроль целостности аппаратной части ПЭВМ;

− проверка целостности системных областей диска и системных файлов;

− проверка целостности программ и данных.

К необязательным процедурам контроля относятся:

−процедура смены пароля, выполняемая, когда время жизни пароля превысило установленный администратором БИ интервал времени;

−проверка ограничения на время входа оператора (пользователя) в систему.

Процедура идентификации оператора (пользователя)

При включении ПЭВМ, защищенной комплексом «АккордАМДЗ», управление загрузкой передается контроллеру комплекса, при этом вверху экрана выводится сообщение: «Access system BIOS v…. copyright OKB SAPR …», после чего на экран выводится сообщение на синем фоне (рис. 8.3).

175

Рис. 8.3. Диалог для идентификации

Окно остается на мониторе до момента контакта ТМидентификатора пользователя и съемника информации. В правом нижнем углу окна выводится отсчет времени, отведенного пользователю для предъявления своего ТМ-идентификатора. Если за отведенное время ТМ-идентификатор не предъявлен, на экран выводится сообщение на красном фоне «Таймаут». Возобновить процедуру идентификации можно только после перезагрузки ПЭВМ.

Вслучае если идентификатор пользователя не зарегистрирован

вбазе данных программно-аппаратного комплекса СЗИ НСД «Аккорд» (в память ТМ-идентификатора не записан секретный ключ пользователя), или, если пользователь недостаточно плотно приложил персональный ТМ-идентификатор к контактному устройству съемника информации, то на экран выводится сообщение (на красном фоне), сопровождаемое звуковым сигналом (рис. 8.4).

Рис. 8.4. Сообщение об ошибке идентификации

Пользователю предлагается повторить процедуру идентификации. При успешном завершении процедуры идентификации оператора (пользователя) происходит выполнение процедуры аутентификации (подтверждения достоверности), для чего на экран монитора выводится запрос на введение пароля пользователя.

Процедура аутентификации

После идентификации оператора (пользователя), при условии, что ему при регистрации был задан пароль для входа в систему, на экран выводится сообщение на синем фоне (рис. 8.5).

176

Рис. 8.5. Диалог для аутентификации

По этой команде необходимо набрать свой личный пароль, при этом буквы пароля выводятся на экран в виде звездочек, и нажать клавишу <Enter>. Время, отведенное для ввода пароля, отображается в правом нижнем углу сообщения так же, как при запросе персонального ТМ-идентификатора оператора (пользователя).

Если процедура аутентификации успешно завершилась, на экран выводится надпись на зеленом фоне (рис. 8.6).

Рис. 8.6. Сообщение об успешной аутентификации

Контроллер переходит к следующему этапу – проверке целостности аппаратной части ПЭВМ. При неправильно введенном пароле на экран выводится надпись на красном фоне (рис. 8.7).

Рис. 8.7. Сообщение об ошибке аутентификации

Оператору (пользователю) предлагается снова пройти процедуры идентификации и аутентификации (подтверждения достоверности). При троекратном неправильном вводе пароля ПЭВМ блокируется (выводится сообщение на красном фоне «Таймаут»). Продолжить работу можно только после перезагрузки ПЭВМ.

В случае если пользователю не назначен пароль, процедура аутентификации не выполняется и контроллер сразу переходит к проверке целостности аппаратной части ПЭВМ (при условии успешного выполнения идентификации). Если в процессе идентификации предъявлен идентификатор оператора (пользователя), который инициализирован в СЗИ «Аккорд» (в память ТМидентификатора записан секретный ключ пользователя), но на дан-

177

ной ПЭВМ этот ТМ-идентификатор не зарегистрирован, то в этом случае все равно происходит запрос пароля пользователя. После ввода пароля выводится сообщение «Доступ не разрешен!», а номер ТМ-идентификатора заносится в системный журнал с пометкой «НСД». Такой алгоритм работы СЗИ повышает надежность защитных функций комплекса – злоумышленник не может определить причину отказа в доступе.

Системный журнал

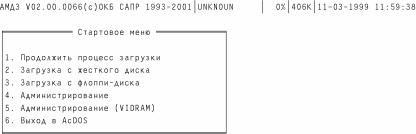

При загрузке компьютера с установленным комплексом СЗИ НСД «Аккорд» справами администратора, на экран выводится стартовое меню (рис. 8.8).

Рис. 8.8. Стартовое меню администратора

ВСЗИ «Аккорд-АМДЗ» ведется системный журнал, размещенный в энергонезависимой памяти контроллера. В журнал заносится информация о сеансах работы пользователей с указанием номера TM-идентификатора и все попытки несанкционированного доступа

ккомпьютеру.

Вглавном меню выберите команду <Журнал> раздела администрирования и нажмите <Enter>. На экран выводится окно системного журнала. В левой колонке выводится дата и время начала сеанса работы, а для остальных событий этого сеанса выводится только время в виде смещения от начала работы. Во второй колонке выводится наименование выполненной операции. В третьей – серийный номер ТМ-идентификатора. В четвертой – результат операции. В самой верхней строке экрана после имени пользователя выводится процент заполнения области памяти контроллера,

178

отведенной под системный журнал (рис. 8.9). Выход из режима просмотра журнала по клавише <Esc>.

Рис. 8.9. Системный журнал регистрации событий

Наименование и результат операций в системном журнале

В табл. 8.1 приведена сокращенная таблица обозначений в системном журнале, необходимая для выполнения лабораторных работ.

|

Таблица 8.1 |

|

|

|

|

Сокращение |

Название операции |

|

НС |

Начало сеанса |

|

ИА |

Идентификация\аутентификация |

|

ОК |

Успешное завершение |

|

ITM |

Незарегистрированный ТМ-идентификатор |

|

ТТМ |

Истекло время прикладывания ТМ- |

|

|

идентификатора к считывателю |

|

IPSW |

Неправильный пароль |

|

TPSW |

Истекло время ввода пароля |

|

КА |

Контроль аппаратуры |

|

|

179 |

|

СЗИ «Соболь»

Комплекс «Соболь» предназначен для предотвращения несанкционированного доступа посторонних лиц к ресурсам защищаемого компьютера. Комплекс «Соболь» реализует следующие основные функции:

–Идентификация и аутентификация пользователей компьютера при их входе в систему с помощью персональных электронных идентификаторов iButton, eToken PRO, iKey 2032, Rutoken S, Rutoken RF S.

–Защита от несанкционированной загрузки операционной системы со съемных носителей – дискет, оптических дисков, ZIPустройств, магнитооптических дисков, USB-устройств и др.

–Блокировка компьютера при условии, что после его включения управление не передано расширению BIOS комплекса «Соболь».

–Контроль целостности файлов и физических секторов жесткого диска до загрузки операционной системы;

–Контроль работоспособности основных компонентов комплекса – датчика случайных чисел, энергонезависимой памяти, персональных электронных идентификаторов.

–Регистрация событий, имеющих отношение к безопасности системы.

–Совместная работа с системами защиты семейства Secret Net, АПКШ «Континент», средствами защиты информации «Конти- нент-АП» и «КриптоПро CSP».

Комплекс «Соболь» может использоваться в качестве средства защиты от НСД к конфиденциальной информации, не содержащей сведения, составляющие государственную тайну, а также к информации, содержащей сведения, составляющие государственную тайну со степенью секретности «совершенно секретно» включительно.

Действие комплекса «Соболь» состоит в проверке полномочий пользователя на вход в систему. Если предъявлены необходимые атрибуты – персональный идентификатор и пароль, то пользователь получает право на вход. При их отсутствии вход в систему данного пользователя запрещается.

Вкомплексе «Соболь» реализованы следующие основные защитные механизмы:

180