Учебное пособие 1886

.pdfCam‖. Для некоторых устройств можно указать дополнительные параметры и видеоформаты (―Source‖ и ―Format‖).

3.8.6. Процедура подготовки Microsoft NetMeeting к работе

В простейшем варианте вы будете использовать свой компьютер для организации связи между вами и удалѐнным собеседником. Ниже предлагается стандартная последовательность действий необходимых для настройки программы и подготовки еѐ к работе. В более сложных случаях использования программы NetMeeting в данные действия добавятся дополнительные опции.

После запуска вам необходимо сделать следующее:

1.Проверить настройки (Tools->Options) и при необходимости установить:

имя и e-mail

имя и e-mail

опции безопасности

опции безопасности

опции аудио

опции аудио

опции видео

опции видео

тип вашего канала связи

тип вашего канала связи

2.Проверить работу вебкамеры, включив опцию просмотра локального видео.

3.Проверить работу микрофона.

После завершения проверки через меню Call –> New Call… можно вызвать вашего собеседника либо принять исходящий звонок от него.

После соединения необходимо обязательно проверить насколько хорошо вас слышит и видит собеседник и при необходимости подстроить уровень чувствительности микрофона и отрегулировать положение и опции вебкамеры.

4. ОРГАНИЗАЦИЯ ДОСТУПА К СЕТИ И ОСНОВНЫЕ ПРАВИЛА РАБОТЫ В ИНТЕРНЕТ

4.1. Организация подключения и работы в Интернет

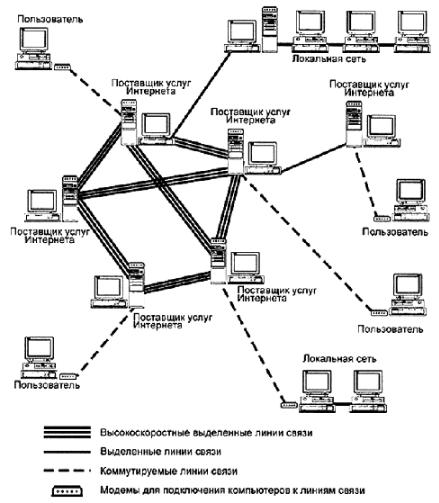

Сеть Интернет - это объединение сотен тысяч локальных сетей по всему миру. Основу Сети составляют сотни тысяч ба-

143

зовых компьютеров-серверов, к которым подключаются компьютеры пользователей. Серверы образуют узлы Сети и обычно реализуются на мощных компьютерах, работающих, как правило, под управлением операционных систем типа UNIX

или Windows NT.

Рис. 4.1.

Большинство организаций–владельцев узловых серверов относятся к так называемым Интернет-провайдерам (ISP,

144

Internet Service Provider), т.к. именно они предоставляют услуги Сети конечным пользователям. Провайдеры различаются по уровням в зависимости от размеров обслуживаемых регионов. Для обеспечения взаимодействия узловых компьютеров провайдеры должны иметь доступ к каналам передачи информации. Это могут быть наземные телефонные каналы, спутниковые каналы или специально прокладываемые высокоскоростные (например, оптоволоконные) линии связи. Каналы передачи образуют основу региональных компьютерных сетей. Система провайдеров построена по многоуровневому иерархическому принципу: региональные провайдеры нижнего уровня (например, Татарстан) подчиняются провайдерам более высокого уровня (Россия и СНГ), которые взаимодействуют с континентальными провайдерами (например, Западная Европа).

Набор услуг, предоставляемых провайдерами, может быть различным, что определяет плату за использование Сети. Основными услугами являются:

1.обмен посланиями с помощью электронной почты (e-

mail);

2.организация групп новостей (News Group), т.е. обмен информацией по некоторому вопросу между группой заинтересованных лиц (в мире насчитывается около 25000 подобных групп);

3.поиск информации с помощью специальных серверов (поисковые серверы и каталоги);

4.пересылка пользователю необходимых файлов.

4.2. Защита компьютеров от вирусов в Интернет

Свойствами информации, связанными с ее безопасностью являются:

конфиденциальность;

конфиденциальность;

целостность (некий набор фактов, не подлежащий изменению);

целостность (некий набор фактов, не подлежащий изменению);

доступность (информация может быть доступна только определенному кругу людей).

доступность (информация может быть доступна только определенному кругу людей).

Существует три аспекта безопасности:

145

безопасность собственного компьютера, его операционной системы и установленных программ;

безопасность собственного компьютера, его операционной системы и установленных программ;

защита от неприемлемого содержания;

защита от неприемлемого содержания;

безопасность транспортировки данных.

безопасность транспортировки данных.

Защита от опасного активного содержимого включает защиту от вирусов и от активных компонентов.

К разрушающим программным воздействиям относятся:

файловые вирусы (ОС, файловая структура);

файловые вирусы (ОС, файловая структура);

загрузочные вирусы (базовая система ввода-вывода);

загрузочные вирусы (базовая система ввода-вывода);

доступ к аппаратуре.

доступ к аппаратуре.

Структура разрушающего программного воздействия состоит из следующих модулей:

модуль автоматизации распространения;

модуль автоматизации распространения;

модуль реализации деструктивных воздействий. В связи с этим есть три разновидности вирусов. Вирус – способен создавать свои копии.

модуль реализации деструктивных воздействий. В связи с этим есть три разновидности вирусов. Вирус – способен создавать свои копии.

Червь – постоянно распространяется посредством сети. Троянский конь – сами себя не распространяют, присут-

ствуют в программном обеспечении (считаются все недокументированные функции ПО).

Основные антивирусные средства

антивирусные программы (детекторы, ревизоры, сторожа)

антивирусные программы (детекторы, ревизоры, сторожа)

аппаратные средства защиты Разработчик такой программы - Санкт-Петербургская ан-

аппаратные средства защиты Разработчик такой программы - Санкт-Петербургская ан-

тивирусная лаборатория И.Данилова (ООО "СалД"), ее адрес в сети: www.drweb.ru (рис. 4.2, 4.3)

Одно из средств защиты от вирусов - архивирование файлов (папок) с паролем (рис. 4.4).

Защита от опасного активного содержимого является одним из важных аспектов безопасности. К активным компонентам относятся:

апплеты Java;

апплеты Java;

сценарии JavaScript;

сценарии JavaScript;

элементы ActiveX.

элементы ActiveX.

146

Рис. 4.2. Полифаг DrWeb

Рис. 4.3. Страница сайта www.drweb.ru 147

Рис. 4.4. Архивирование файлов (папок) с паролем

Для защиты от опасного активного содержимого необходимо ограничение поступающей информации, которое можно осуществить следующим образом:

настройка обозревателя по ограничению поступающей информации

настройка обозревателя по ограничению поступающей информации

настройка свойств контента;

настройка свойств контента;

настройка прокси-сервера

настройка прокси-сервера

Рассмотрим процессы, происходящие в Internet:  постоянно возрастает число Web-узлов, на которых

постоянно возрастает число Web-узлов, на которых

осуществляется расчет за товары и услуги по кредитной карточке или другими способами;

148

по мере увеличения пропускной способности глобальной сети трафик аудио- и видеоконференций в Internet в режиме реального времени будет возрастать;

по мере увеличения пропускной способности глобальной сети трафик аудио- и видеоконференций в Internet в режиме реального времени будет возрастать;

возрастает число пользователей сетей intranet, имеющих доступ к Internet.

возрастает число пользователей сетей intranet, имеющих доступ к Internet.

Упрощенная схема Internet представлена на рис. 4.5.

Рис. 4.5.

Скаким риском сопряжена деятельность в Internet:

1.Перехват сообщения электронной почты и злоупотребление содержащейся в нем информацией.

2.Подтасовка адреса отправителя сообщения электронной почты.

3.Указание недостоверной информации.

4.Проникновение на защищенный Web-узел.

149

5. Несанкционированный доступ к административным функциям Web-сервера.

Основные направления в обеспечении безопасности следующие:

введение системы идентификации пользователей и ограничение доступа к web-страницам, Web-серверам и сетям intranet;

введение системы идентификации пользователей и ограничение доступа к web-страницам, Web-серверам и сетям intranet;

обеспечение безопасности при передаче информации любого вида;

обеспечение безопасности при передаче информации любого вида;

идентификация отправителя и получателя и передаваемых данных

идентификация отправителя и получателя и передаваемых данных

Распространены следующие методы защиты информации в Сети:

методы шифрования с открытым ключом;

электронные подписи;

электронные сертификаты;

сертификация издателей;

сертификация даты;

электронные наличные деньги;

работа с сертификатами участников информационного обмена;

работа с сертификатами участников информационного обмена;

удостоверение подписей и ключей участников обме-

на.

4.3.Сетевой этикет

Всети Интернет существует неформальный кодекс поведения, регулирующий общение пользователей друг с другом и называемый сетевой этикет (netiquette — от слияния англ. слов net — сеть и etiquette — этикет). Появление сетевого этикета объясняется простой необходимостью ограничить свободу пользователей ровно настолько... насколько это даст свободу другим пользователям. Почему? Интернет — это прежде всего мультикультурная среда, в которой общаются люди из разных стран, принадлежащие различным социо-культурным сообществам. Это люди разного возраста, говорящие на разных языках, имеющие различные профессиональные и личные

150

интересы, а также (что очень важно!) по-разному работающие в Интернет — кто-то как профессиональный сетевой программист, а кто-то — как начинающий пользователь, делающий первые шаги в Интернет и не разбирающийся в тонкостях информационного обмена в сети.

Сетевой этикет — это некоторое количество базовых правил поведения в сети, однако эти правила время от времени подвергаются изменениям, что-то устаревает и теряет свою актуальность в связи с развитием технологий Интернет, а чтото добавляется новое. Сетевой этикет регулирует:

- правила обмена сообщениями по электронной почте, -стилистику сетевой коммуникации при коллективных

обсуждениях, -общие правила написания публикуемых текстов в сети и

пр.

4.3.1. Сетевой этикет при общении по электронной почте

При переписке по электронной почте каждый пользователь должен помнить о том, что:

Отвечая на сообщение, необходимо цитировать его наиболее существенные места;

Удобно, когда письма пользователя заканчиваются краткой «подписью», автоматически добавляемой к каждому сообщению, отправляемому пользователем, однако эта подпись не должна быть длиннее четырех строк;

В переписке личного характера можно придерживаться разговорного стиля;

Не следует переправлять чье-то личное сообщение другим людям или в телеконференцию без предварительного согласия его автора;

Если вы заняты и не можете быстро ответить на поступившее сообщение, отправьте пару строк с подтверждением получения и обещанием ответить при первой возможности;

Если вы отправляете заархивированный файл, поинтересуйтесь заранее, сможет ли получатель письма его распаковать

151

(то есть, имеет ли он на своем компьютере нужную програм- му-архиватор);

Текст письма нужно структурировать по смыслу, абзацы отделять пустой строкой;

Строка текста должна ограничиваться 60-70 символами, справа без выравнивания;

Нежелательно посылать письма большого объема — около одного мегабайта, поскольку пользователь, работающий с бесплатным почтовым ящиком, может такое послание не прочитать из-за ограничений на объем входящей корреспонденции.

4.3.2. Сетевой этикет при общении на асинхронной телеконференции

При проведении асинхронных телеконференций в «большом» Интернет всем новичкам, обращающимся впервые на ту или иную сетевую телеконференцию, рекомендуется внимательно прочитать так называемые FAQ (Frequently Asked Questions) — списки часто задаваемых вопросов (ЧаВо), которые формируются обычно совместными усилиями участников дискуссионной группы (ведущим или инициативной группой, открывшей конференцию) и поддерживаются добровольцами. Это позволяет лучше понять особенности проведения телеконференции и правила поведения ее участников, а иногда и выяснить массу технических вопросов, связанных с передачей сообщений по сети (например, их кодировкой, оформлением и пр.). Помимо этого, неписаным правилом считается то, что начинать знакомство с материалами телеконференции всегда следует с самого первого сообщения, в котором называется тема (темы) дискуссии, даются ее цели и задачи, определяется круг участников и объясняются правила переписки. Знакомство с этой информацией позволяет новичку получить все исчерпывающие сведения о самой конференции и об ее наиболее активных участниках, не загружая лишними вопросами и не отвлекая внимание участников конференции.

152