- •Шифри складної заміни

- •Шифри складної заміни називають багатоалфавітними тому, що для шифрування кожного символа вихідного повідомлення

- •Загальна схема багатоалфавітної підстановки для випадку наведена в таблиціr 4 1.

- •Повідомлення Т А Є М Н И Й

- •Система шифрування Віженера

- •За допомогою шифру Віженера виконати шифрування відкритого тексту M з ключем Key

- •Шифр “Подвійний квадрат Уітстона”

- •Наприклад, використовуючи подвійний квадрат Уітстона, зашифрувати повідомлення «НЕ ЦУРАЙТЕСЬ ТОГО СЛОВА, ЩО МАТИ

- •Одноразова система шифрування

- •Шифрування методом Вернама

- •Рисунок 3 – Паперова стрічка системи Вернама Рисунок 4 – Імпульс струму в

- •Гама – це секретний ключ, що представляє хаотичний набір літер того самого алфавіту.

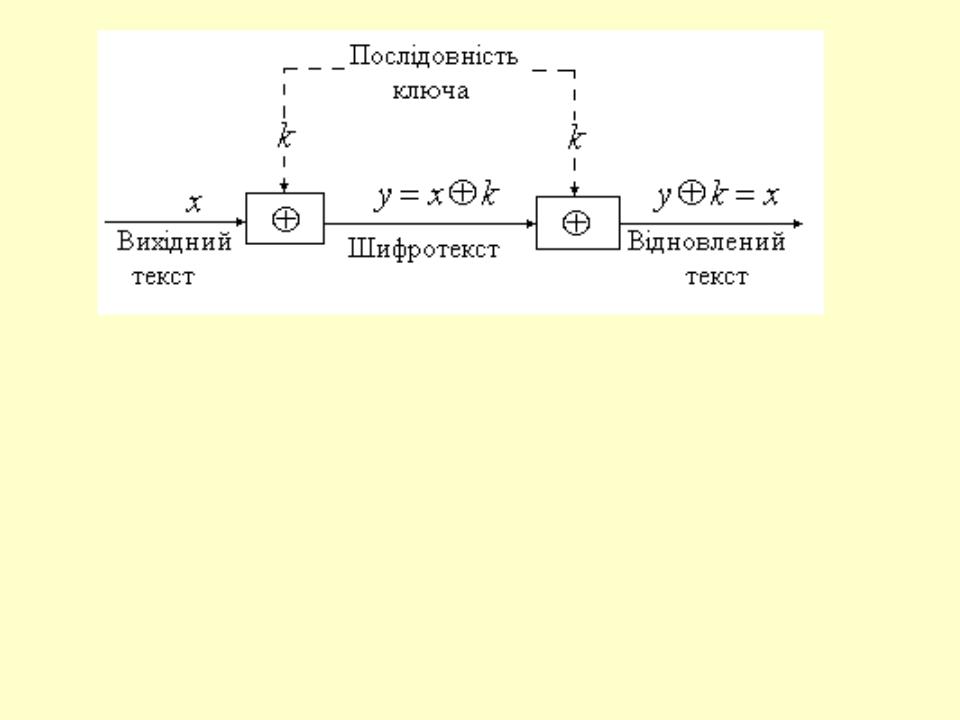

- •Рисунок 5 – Схема шифрування та розшифрування повідомлень методом Вернама

- •Роторні машини

- •Шифрування методом гамірування

- •Відкрити й текст

Шифр “Подвійний квадрат Уітстона”

Вихідне повідомлення розбивають на біграми. Кожна біграма шифрується окремо.

Першу літеру біграми знаходять у лівій таблиці, а другу

– у правій таблиці. Потім будують уявний прямокутник так, щоб літери біграми знаходились у його протилежних вершинах. Інші дві вершини цього прямокутника дають літери біграми шифротексту.

Якщо обидві літери біграми повідомлення розміщені в одному рядку, то й літери шифротексту беруть із цього самого рядка. Першу літеру біграми шифротексту беруть із лівої таблиці в стовпці, що відповідає другій літері біграми повідомлення. Друга літера біграми шифротексту береться із правої таблиці в стовпці, що відповідає першій літері біграми повідомлення.

Наприклад, використовуючи подвійний квадрат Уітстона, зашифрувати повідомлення «НЕ ЦУРАЙТЕСЬ ТОГО СЛОВА, ЩО МАТИ СПІВАЛА».

А І Р Ч Ю Я |

Ь Ш З А В Б |

И Б Ї С Ш , |

Р Ю Щ Ж Ґ Г |

П З В Й Т Щ |

С П Я Ч Є Д |

Ц Ж О Г К У |

Й О Т _ Е Ц |

_ Х Є Н Ґ Л |

Ї К Н У Ф Х |

. Ь Ф Д Е М |

І И Л М , . |

Одноразова система шифрування

Існує єдиний такий шифр, який застосовується на практиці, -

одноразова система шифрування. Характерною рисою одноразової системи шифрування є одноразове використання ключової послідовності.

Одноразова система шифрує вихідний відкритий текст x (x0 , x1, , xn 1) у шифротекст за допомогою підстановки y ( y0 , y1 , , yn 1 )

Yi (X i Ki ) mod m, 0 i n

Де Ki– i-й елемент випадкової ключової послідовності.

Ключовий простір Kодноразової системи являє собою набір дискретних Zm випадкових величин з і містить mn значень.

Процедура розшифрування описується співвідношенням

|

|

X i (Yi Ki ) mod m |

де |

Ki |

– i-й елемент тієї самої випадкової ключової послідовності. |

Шифрування методом Вернама

•Відкритий текст представляється в коді Бодо (у вигляді п'ятизначних імпульсних комбінацій). У цьому коді, наприклад, буква «А» мала вигляд (+ + – – –). На паперовій стрічці ця буква одержувала такий вигляд (рис. 3) .

•Знак «+» означав отвір, а знак «-» – його відсутність. При зчитуванні зі стрічки п'ятірка металевих щупів «пізнавала» отвір (при наявності отвору щуп замикав електричний ланцюг) і на лінії зв'язку посилався імпульс струму (рис. 4).

Рисунок 3 – Паперова стрічка системи Вернама Рисунок 4 – Імпульс струму в системі Вернама

Гама – це секретний ключ, що представляє хаотичний набір літер того самого алфавіту.

Додавання здійснювалося за модулем 2. 0 0 = 0, 0 1 = 1, 1 0 = 1, 1 1 = 0 , де

– операція додавання за модулем 2, 0 – знак «-» коду Бодо, 1 – знак «+» коду Бодо.

Нехай, наприклад, знак гами має вигляд + – + – – (10100).

Тоді буква «А» при шифруванні переходить у двійкову комбінацію 01100 (– + + – –).

При розшифруванні необхідно повторити покоординатно ту саму операцію (01100) (10100) = (11000) = А.

Рисунок 5 – Схема шифрування та розшифрування повідомлень методом Вернама

Роторні машини

Рисунок 6 – Банк роторів

Шифрування методом гамірування

Гама шифру - псевдовипадкова послідовність, створена згідно з заданим алгоритмом для зашифрування відкритих даних і розшифрування зашифрованих даних.

Нехай маємо відкритий текст M=«SMAIL» і гаму

G={1010011, 1010100, 1000111, 1010111} – випадкову послідовність бітів.

Поставимо у відповідність кожному символу відкритого тексту його ASCII код, а потім переведемо у двійкову систему числення

Відкрит |

S |

M |

A |

I |

L |

ий текст |

|

|

|

|

|

ASCII |

83 |

77 |

65 |

73 |

76 |

-код |

|

|

|

|

|

Двійков |

1010011 |

1001101 |

1000001 |

1001001 |

1001100 |

ий код |

|

|

|

|

|