- •Традиційні симетричні криптосистеми Шифри простої заміни

- •Шифри простої заміни

- •Полібіанський квадрат

- •Система шифрування Цезаря

- •Перевагою системи шифрування Цезаря

- •Недоліків системи Цезаря

- •Криптоаналіз шифру Цезаря

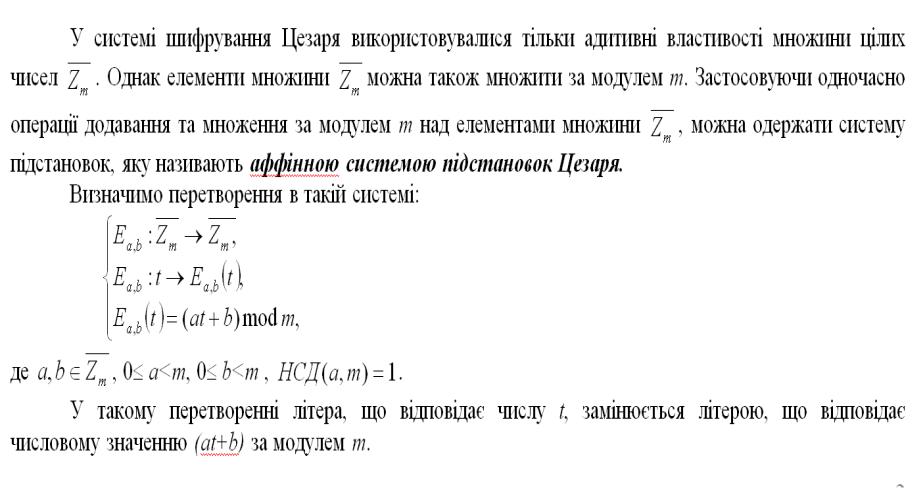

- •Аффінна система підстановок Цезаря

- •Аффінна система підстановок Цезаря

- •Після відображення чисел в літери, отримуємо таку відповідність для літер відкритого тексту та

- •Система Цезаря із ключовим словом

- •Букви, що залишилися, алфавіту підстановки записуються після ключового слова за абеткою:

- •Таблиці Трисемуса

- •Наприклад, при шифруванні за допомогою таблиці повідомлення “МАГІСТРАЛЬ ЗРУЙНОВАНО”, одержимо шифротекст, записаний блоками

- •Криптографічний аналіз системи одноалфавітної заміни

- •Біграмний шифр Плейфейра

- •Криптосистема Хілла

Традиційні симетричні криптосистеми Шифри простої заміни

1 Полібіанський квадрат

2 Система шифрування Цезаря

3 Аффінна система підстановок Цезаря

4 Система Цезаря із ключовим словом

5 Таблиці Трисемуса

6 Біграмний шифр Плейфейра

7 Криптосистема Хілла

8 Система омофонів

Шифри простої заміни

У шифрі простої заміни кожен символ вихідного тексту замінюється символами того самого алфавіту однаково протягом всього тексту. Часто

шифри простої заміни називають

шифрами одноалфавітної підстановки.

Полібіанський квадрат

(лямбда) |

(ні) |

(тета) |

(сігма) |

(хі) |

(ро) |

(пі) |

(іпсилон) |

(альфа) |

(йота) |

(мі) |

(ета) |

(дельта) |

(фі) |

(гама) |

(псі) |

(ксі) |

(бета) |

(омега) |

(омікрон) |

(каппа) |

(епсилон) |

|

(дзета) |

(тау) |

Наприклад, для слова

одержимо такий шифротекст

Система шифрування Цезаря

система Цезаря являє собою одноалфавітну підстановку, що

шифрує n-граму |

|

відкритого0 1 2 |

текстуn 1 в n- |

||||

|

|

|

|

|

x , x |

, x |

, , x |

граму |

|

шифротексту відповідно |

|||||

|

|

y |

, y |

, y |

, , y |

n 1 |

|

до такого правила: |

0 |

1 |

2 |

|

|

||

|

|

|

|

|

|

|

|

yi EK (xi ), 0 i n,

EK : j ( j K )mod m, 0 K m,

j – числовий код букви відкритого тексту;

( j K )mod m – числовий код відповідної букви шифротексту.Система шифрування Цезаря утворює сімейство одноалфавітних підстановок для обраних значень ключа , причому .

0 K m

Перевагою системи шифрування Цезаря

•простота шифрування та розшифрування

Недоліків системи Цезаря

–підстановки, що виконуються відповідно до системи Цезаря, не маскують частот появи букв вихідного відкритого тексту;

–зберігається алфавітний порядок у послідовності букв, якими замінюються букви відкритого тексту; при зміні значення змінюються тільки початкові позиції такої послідовності;

–число можливих ключів досить мале і обмежене кількістю букв алфавіту;

–шифр Цезаря легко розкривається на основі аналізу частот появи букв у шифротексті.

Криптоаналіз шифру Цезаря

Алгоритм злому шифру Цезаря можна виконати, використовуючи такий алгоритм:

Визначити частоти символів алфавіту. Занести їх у масив FiA. Визначити частоти символів шифротексту. Занести їх у масив FiC:

а) обчислити скільки разів трапляється той або інший символ у шифротексті (занести в масив freq);

б) визначити кількість символів у шифротексті (l);

в) нормувати частоти символів, обчислені в пункті 2(a), результат помістити в масив FiC, тобто

|

|

FiC[i] friq[i] |

|

Знайти таке значення k,l при якому сума одноіменних різниць d була б |

|||

|

мінімальною: |

|

|

а) обчислити для всіх значень k=0, 1, … , 26 суми різниць |

|||

26 |

|

, де |

; |

d FiA j FiC m |

|

m ( j k 27)mod 27 |

|

j 0

б) знайти мінімальну суму різниць d; в) запам'ятати значення k.

Розшифрувати шифротекст, використовуючи ключ k.

Аффінна система підстановок Цезаря

Аффінна система підстановок Цезаря

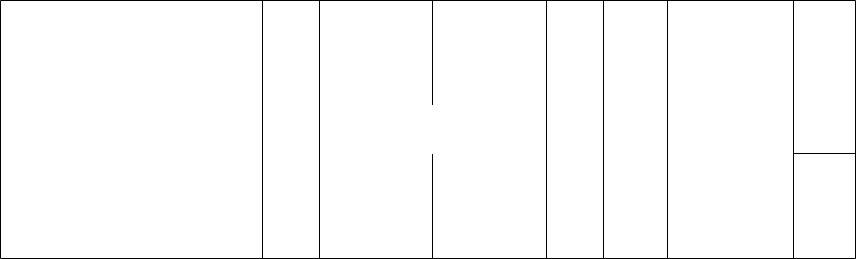

Наприклад, візьмемо m = 26 (літери англійського алфавіту), а = 3, b = 5. Видно, НСД (3,26)=1. Отримаємо таку відповідність між числовими кодами букв:

T |

0 |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

11 |

12 |

3t+5 |

5 |

8 |

11 |

14 |

17 |

20 |

23 |

0 |

3 |

6 |

9 |

12 |

15 |

T |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

3t+5 |

18 |

21 |

24 |

1 |

4 |

7 |

10 |

13 |

16 |

19 |

22 |

25 |

2 |

Після відображення чисел в літери, отримуємо таку відповідність для літер відкритого тексту та шифротексту:

вихідне повідомлення FANCIFUL перетвориться в шифротекст UFSLDUNM

T |

A |

B |

C D E |

F |

G H I |

J |

K |

L |

M |

||

3t+5 |

F |

I |

L O R U |

X |

A D |

Q |

J |

M |

P |

||

T |

N |

O |

P Q R S |

T |

U |

V |

W |

X |

Y |

Z |

|

3t+5 |

S |

V |

Y B E |

H |

K N |

Q |

T |

W |

Z |

C |

|