- •Криптографиялық кілттерді басқару (fcs_ckm).

- •2. Криптографиялық операциялар (fcs_cор).

- •Fmt класы. Қауіпсіздікті басқару.

- •Fru класы. Ресурстарды қолдану.

- •Ase класы. Қауіпсіздік тапсырмасына баға беру.

- •Сурет 2.2 – Сенімділік компонентінің құрылымы

- •Сурет 2.5 – Класс декомпозициясының үлгісі

- •Сенімділіктің бағалық деңгейлері

- •Сурет 8.1 – «Конфигурацияны басқару» класын декомпозициялау

Дәріс 7. ГОСТ Р ИСО/МЭК 15408-2—2002. Ақпараттық технология. Ақпараттық технологиялар қауіпсіздігін бағалау критерийлерінің қауіпсіздігін қамтамасыз ету әдістері мен жабдықтары. Бөлім 2. Қауіпсіздіктің функционалдық талаптары

Бұл стандарт қауіпсіздіктің функционалдық талаптарының әмбебап жүйелі каталогын қамтиды және олардың белгілі бір ережелер бойынша нақтылау және кеңейту мүмкіндіктерін қарастырады.

Бұл стандарт ақпараттық технология қауіпсіздінің функционалдық талаптары үшін негіз болып табылатын, қауіпсіздіктің функционалдық компоненттеріне таралады, ол: бағалау объектісі (БО - ОО). Талаптар БО қызметінің қауіпсіз режимін сипаттайды және қорғау профилі (ҚП- ПЗ) мен қауіпсіздік бойынша тапсырмаларда (ҚТ - ЗБ) орнатылған қауіпсіздік мақсаттарына жету үшін арналған.

Талаптар сонымен қатар, БО-мен тікелей әрекеттескенде немесе сұраныстарға БО-нің әсері кезінде қолданушылардың аңғаруы мүмкін қауіпсіздік қасиеттерін де сипаттайды.

Қауіпсіздіктің функционалдық компоненттері БО-ны эксплуатациялау ортасындағы қауіптерге қарсы тұруға бағытталған.

Бұл стандарт тұтынушылар, әзірлеушілер, сондай-ақ қауіпсіз жүйелер мен АТ өнімдерін бағалаушыларға да арналған.

Функционалдық талаптар парадигмасы

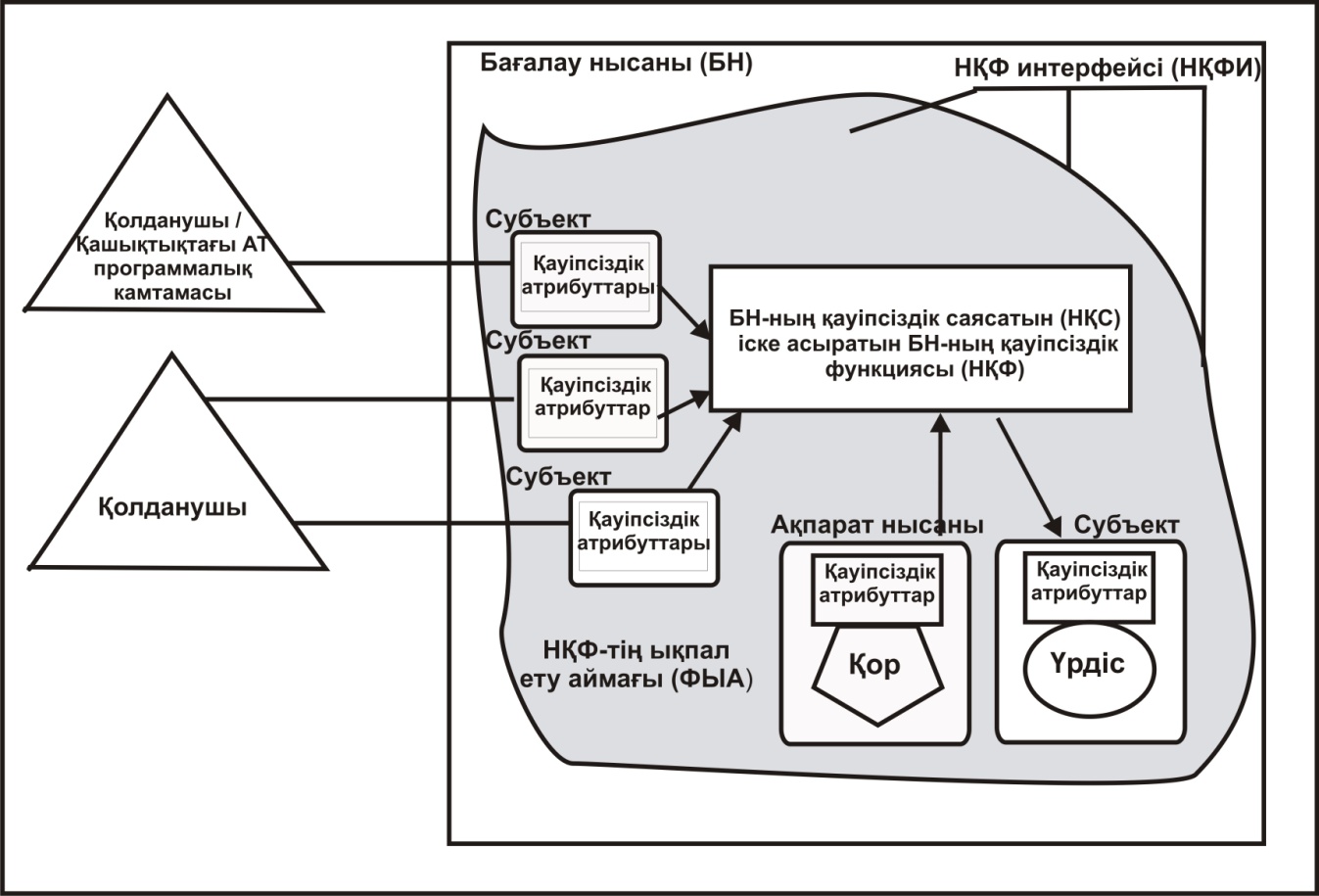

Сурет 1.1- Қауіпсіздіктің функционалдық талаптарының кілттік түсініктері (біртұтас БО)

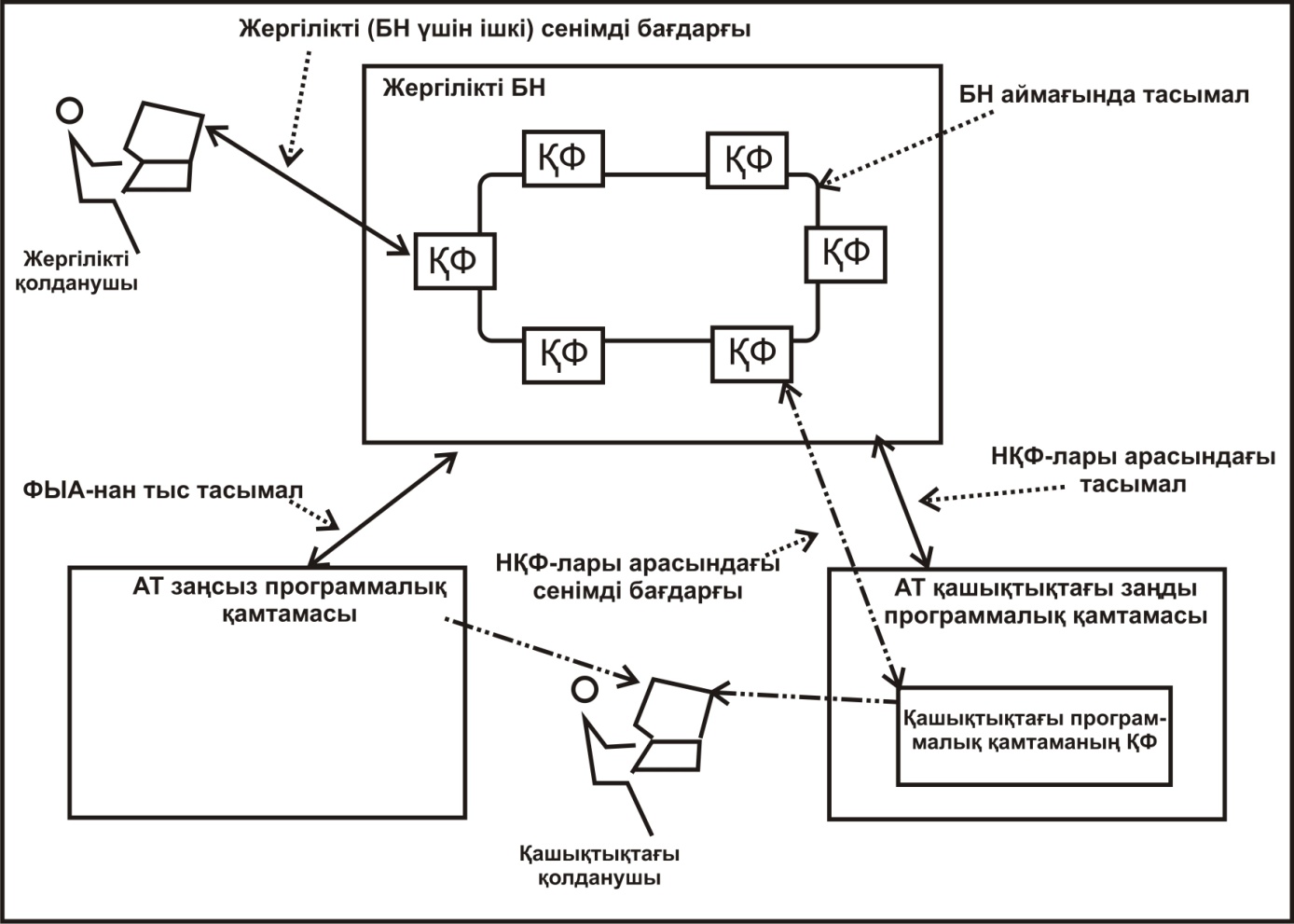

Сурет 1.2 – Үлестірілген БО-дағы қауіпсіздік функциялары

Бұл стандарт бағалау объектісіне қойылатын қауіпсіздіктің функционалдық талаптары каталогын қамтиды.

Бағалау объектісі - бұл АТ- өнімі немесе жүйесі (администратор басшылығымен және қолданушымен бірге), мынадай типті ресурстарды қамтиды:

- электрондық деректер тасымалдағыштары (мысалы, дискілер)

- шет құрылғылар (мысалы, баспа құрылғысы)

- есептеу мүмкіндіктері (процессорлық уақытты мысалға келтіруге болады)

Бұлардың барлығы ақпаратты өңдеуде және сақтауда қолданылуы мүмкін және бағалау тақырыбы болып табылады.

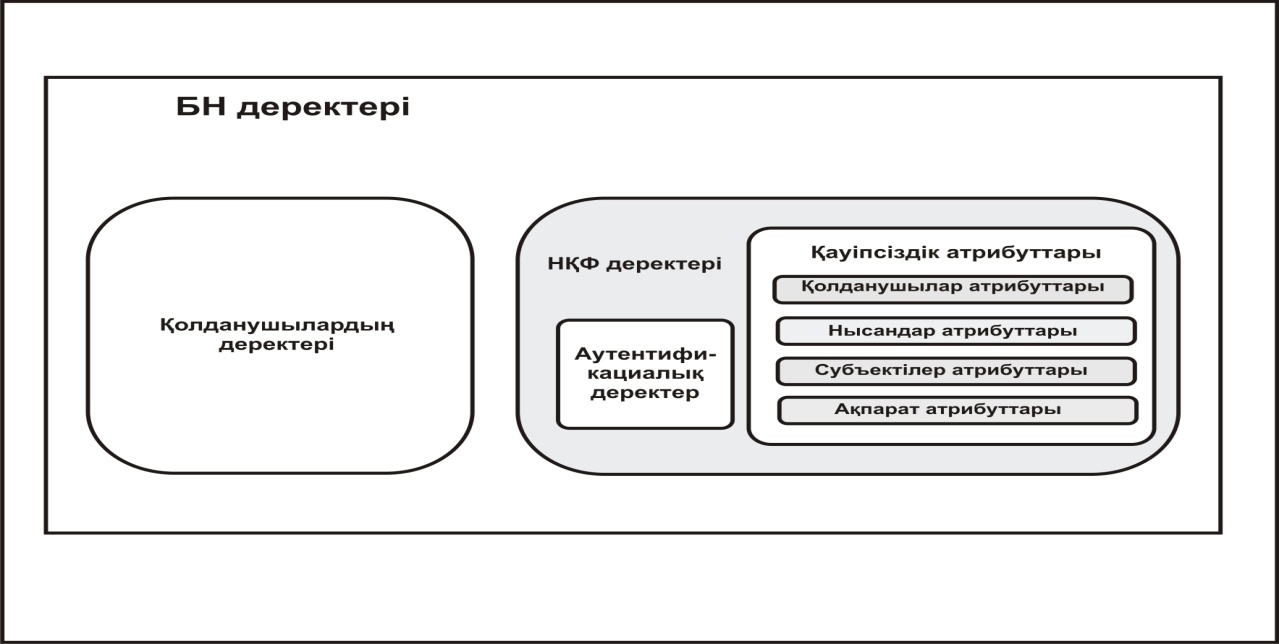

Бағалау объектісінде қолданушылар деректері мен бағалау объектісінің қауіпсіздік функциялары сақталады. 1.3-суретте олардың өзара әрекеттестігі көрсетілген.

Қолданушылар деректері – БО ресурстарында сақталатын ақпарат, оны қолданушылар БО қауіпсіздік саясатына сәйкес қолдана алады және бағалау объектісінің қауіпсіздік функциялары үшін арналмаған. Мысалы, электрондық почта хабарының мазмұны қолданушылар деректері болып табылады.

Бағалау объектісінің қауіпсіздік функцияларының деректері – бағалау объектісінің қауіпсіздік саясатында қарастырылған, бағалау объектісінің қауіпсіздік функциялары қолданатын ақпарат. Бағалау объектісінің қауіпсіздік саясатында қарастырылған болса, онда қолданушылар бағалау объектісінің қауіпсіздік функциялары деректеріне қол жеткізе алады. Бағалау объектісінің қауіпсіздік функциялары деректеріне мыналар мысал бола алады:

қауіпсіздік атрибуттары,

аутентификациялық деректер,

Қатынас құруды басқару тізімдері.

Сурет 1.3. Қолданушылар деректері мен бағалау объектісінің қауіпсіздік функциялары деректері арасындағы байланыс.

Деректерді қорғау кезінде қолданылатын қауіпсіздік функциясының саясаты былай жіктеледі:

қол жеткізуді басқарудың қауіпсіздік функциясының саясаты;

ақпараттық ағынды басқарудың қауіпсіздік функциясының саясаты.

Қол жеткізуді басқарудың қауіпсіздік функциясының саясатын жүзеге асырушы механизмнің әрекеті, осы әрекет ету аумағындағы субъектілер, объектілер және операциялар атрибуттарына негізделген. Бұл атрибуттар субъектілерге объектілерде орындауға рұқсат берілген операцияларды басқарушы ережелер жиынтығын қолданады.

БО қауіпсіздік функциясы деректерінің осы стандартта қаралатын екі ерекше типі бар (міндетті болмаса да, сәйкес келуі мүмкін):

Аутентификациялық деректер;

құпиялар.

Аутентификациялық деректер БО қызметіне жүгінген қолданушының хабарланған идентификаторын верификациялау үшін қолданылады.

Аутентификациялық деректердің ең кең тараған формасы – пароль, қауіпсіздік механизмі тиімді болу үшін, оны құпияда сақтау керек. Дегенмен аутентификациялық деректердің барлық формаларын құпияда сақтаудың қажеті бола қоймайды. Биометриялық танып-білу құрылғылары (саусақ ізін анықтаушы немесе көз қарашығын түсіріп алу сияқтылар) аутентификациялық деректері құпияда сақталатын болжамдарға негізделмейді, бұл деректер қолдан көшірмесін жасау мүмкін емес, қолданушының ерекше қасиеттері болып табылады. Осы себепті бұл деректерді құпияда сақтаудың қажетсіздігі де осында.

Осыған сәйкес, кейбір аутентификациялық деректер құпияда сақталатын болса, кейбір құпиялар аутентификациялық деректер ретінде қолданылмауы мүмкін.

1.4-суретте осы құпиялар мен аутентификациялық деректерге түсінік берілген, сондай-ақ оларға жататын деректер типтері көрсетілген.

Сурет 1.4 – «аутентификациялық деректер» және «құпиялар» түсініктері арасындағы байланыс

Сонымен қатар бұл стандартта қарастырылады:

2 Қауіпсіздіктің функционалдық компоненттері

3 Класс FAU. Қауіпсіздік аудиті

4 Класс FCO. Байланыс

5 Класс FCS. Криптографиялық қолдау

6 Класс FDP. Қолданушылар деректерін қорғау

7 Класс FIA. Идентификация және аутентификация

8 Класс FMT. Қауіпсіздікті басқару

9 Класс FPR. Приваттылық

10 Класс FPT. БО қауіпсіздік функциясы

11 Класс FRU. Ресурстарды қолдану және т.б.

Негізгі әдебиет

Қосымша әдебиет

Бақылау сұрақтары

Қауіпсіздіктің функционалдық талаптарын қалай түсіндіруге болады?

Қауіпсіздіктің функционалдық компоненттері?

Бағалау объектісі деген не?

АТ-тың заңсыз және заңды программалық қамтамаларына қалай түсінік беруге болады?

Үлестірілген БО-дағы қауіпсіздік функциясы?

Дәріс 8. Қауіпсіздіктің функционалдық талаптарын жіктеу. Криптографиялық қолдау класы. Қолданушының деректерін қорғау класы.

FCS класы. Криптографиялық қолдау.

Баға объектісінің қауіпсіздендіру функциялары өте қажетті қауіпсіздік мақсаттарға жету үшін криптографиялық функционалдық мүмкіндіктерді қолдануы мүмкін. Оларға идентификация және аутентификация, бас тартушылық, сенімді бағыт, сенімді арна, деректерді бөлу мақсаттары жатады. FCS класы баға объектісіне криптографиялық функциялар кіргенде қолданылады. Криптографиялық функциялар аппараттық, программалық, аппаратты-программалық құралдармен құрастырылуы мүмкін.

FCS класы екі бөлімнен тұрады: FCS_CKM - «Криптографиялық кілттерді басқару» және FCS_CОР – «Криптографиялық операциялар». FCS_CKM бөлімінде криптографиялық кілттерді басқару аспектілер қарастырылады, ал FCS_CОР бөлімінде сол криптографиялық кілттерді практикада қолдану қарастырылады.

FCS класын құрайтын компоненттер:

Криптографиялық кілттерді басқару (fcs_ckm).

Криптографиялық кілттерді олардық өмірлік циклы бойынша басқару керек. FCS_CKM бөлімі өмірлік циклын бір мәнде ұстау үшін керек және криптографиялық кілттерді генерациялау, тарату, оларға қол жеткізу және оларды жою істеріне талаптарды анықтайды. Бұл бөлімді криптографиялық кілттерді басқарудың функционалдық талаптары болған кезде ғана қолдану керек.

FCS_CKM.1 «Криптографиялық кілттерді генерациялау» компонентіне анықталған алгоритм мен кілт ұзындығына сәйкес жасалу керек талаптар кіреді. Алгоритм мен кілт ұзындығы сәйкес келетін стандартқа негізделуі мүмкін.

FCS_CKM.2 «Криптографиялық кілттерді тарату» компонентіне анықталған әдіспен таратуға қатысты талаптар кіреді. Тарату әдісінің де өзіне сәйкес тандарты болады.

FCS_CKM.3 «Криптографиялық кілттерге қол жеткізу» компонентіне анықталған әдіс бойынша кілттерге қол жеткізу талаптары кіреді. Кілттерге қол жеткізудің де сәйкес тандарты бар.

FCS_CKM.4 «Криптографиялық кілттерді жою» компонентіне анықталған әдіспен жоюға талаптар кіреді. Жою әдісі сәйкес келетін стандартқа негізделуі мүмкін.

Басқару: FCS_CKM.1, FCS_CKM.2, FCS_CKM.3, FCS_CKM.4.

FMТ «Қауіпсіздікті басқару» класына жататын функциялар үшін келесі мүмкіндіктер қарастырылады. Криптографиялық кілттер атрибуттарының өзгерістерін басқару. Кілт атрибуттарына қолданушының идентификаторы, кілттің типі (ашық, жеке, құпия), кілттің жұмыс істеу кезеңі, қолдану мүмкіндігі (цифрлық қолтаңба, басқа кілттерді шифрлау, кілттер келісілуі, деректерді шифрлау) жатады.

Аудит: FCS_CKM.1, FCS_CKM.2, FCS_CKM.3, FCS_CKM.4.

Егер қолдану профиліне немесе қауіпсіздік тапсырмасына FAU_GEN «Қауіпсіздендіру аудитінің деректерін генерациялау» бөлімі кірсе, онда келесі, параметрлер аудитын өткізу мүмкіндіктерін қарастыру керек:

А) минимальды: іс нәтижесі;

Б) базалық: объектінің атрибуттары және объект мазмұны. Олардың ішіне жеке және құпия кілттер кірмейді.

2. Криптографиялық операциялар (fcs_cор).

Криптографиялық операциялар дұрыс орындалу үшін оларды анықталған алгоритмге сәйкес және анықталған ұзындығы бар криптографиялық кілттерән сәйкес жүзеге асыру керек. Бұл бөлімді криптографиялық операциялар жүргізген сайын қолдану керек. Криптографиялық операцияларға деректерді шифрлау мен кері шифрлау, цифрлық қолтаңбаларды генерациялау мен иландыру, бақылау сомаларын иландыру мен бүтіндігін қамтамасыз ету үшін криптографиялық бақылау сомаларын генерациялау, хэштеу (хабардың хэш бейнесін есептеу), криптографиялық кілттерді шифрлау мен кері шифрлау, криптографиялық кілттердің келісілуі жатады.

FCS_CОР.1 «Криптографиялық операциялар» компонентіне криптографиялық операцияларды анықталған алгоритм бойынша, анықталған ұзындықты криптографиялық кілтті пайдаланып жүргізуге талаптар кіреді.

Егер қодану профиліне немесе қауіпсіздік тапсырмасына FAU_GEN «Қауіпсіздендіру аудитінің деректерін генерациялау» бөлімі кірсе, онда келесі параметрлер аудитын өткізу мүмкіндіктерін қарастыру керек.

А) минимальды: іс нәтижесі, криптографиялық операцияның типі;

Б) базалық: кез келген қолданатын операциялардың криптографиялық режимдері, субъектілер мен объектілер атрибуттары.

FDP класы. Қолданушылардың деректерін қорғау.

FDP класына қолданушылардың деректерін қорғаумен байланысты баға объектісінің қауіпсіздік функцияларын және баға объектісінің қауіпсіздік функцияларының саясаттарына қойылатын анықтама талаптары кіреді. Класс төрт бөлімге бөлінген. Бөлімдер баға объектісінің ортасында қолданушылардың деректеріне импорт, экспорт, сақтау кезінде қолданады. Және қолданушының деректері мен тікелей байланысты қауіпсіздік атрибуттарына қолданылады.

А) Қолданушылардың деректерін қорғау үшін қауіпсіздік функцияларының саясаттары:

- FDP_ACC «Қол жеткізуді басқару саясаты»;

- FDP_IFC «Ақпараттық ағындарды басқару саясаты».

Бұл бөлімдердің компоненттері қорғау профилі мен қауіпсіздікке тапсырманы құрастырушыларға қолданушының деректерін қорғау үшін қауіпсіздік функцияларының саясатын атауға және сол саясаттардың қолданылу аумағын анықтауға мүмкіндік береді. Қолданылу қауіпсіздік мақсаттарымен сәйкес болу керек. саясаттардың аттары «қол жеткізуді басқару қауіпсіздігінің функциясының саясаты» және «ақпараттық ағындарды басқару қауіпсіздігі функциясының саясаты» процедурасын талдау немесе қоюды сұрау операциясы бар функционалдық компоненттерді қолданады.

Б) Қолданушының деректерін қорғау түрлері:

- FDP_ACF «Қол жеткізуді басқару функциялары»;

- FDP_IFF «Ақпараттық ағындарды басқару функциялары»;

- FDP_ITT «Баға объектісімен ортақ жіберу»,

- FDP_RIP «Қалдық ақпаратты қолдау»;

- FDP_ROL «Откат»;

- FDP_SDI «Сақталатын деректердің бүтіндігі».

В) Деректерді дербес сақтау, импорт және экспорт:

- FDP_DAU «Деректердің аутентификациясы»;

- FDP_ETC «Баға объектісінің қауіпсіздік функциялары жсмысынан тыс жерге деректерді экспорттау»;

- FDP_ITC «Баға объектісінің қауіпсіздік функциялары жұмысынан тыс жерден деректерді импорттау»;

Г) Баға объектісінің қауіпсіздік функциялары (БОҚФ) арасындағы байланыс:

- FDP_UCT «БОҚФ араларында жіберу жүргізгінде қолданушының деректерінің құпиясын сақтау»;

- FDP_UIT «БОҚФ араларында жіберу жүргізгінде қолданушының деректерінің бүтіндігін сақтау».

Негізгі әдебиеттер

5 [26-47], 7, 8, 9

Қосымша әдебиеттер

18, 19

Бақылау сұрақтары

1. Қриптографиялық қолдау класы қалай жіктеледі?

2. Қолданушылардың деректерін қолдау класы қалай бөлінеді?

3. Қауіпсіздік функцияларының саясаты деген не?

4. Қауіпсіздікті басқару класына жататын функцияларға қандай түсінік беруге болады?

5. Қол жеткізуді басқару саясаты деген не?

Дәріс 9. Қауіпсіздіктің функционалдық талаптарын жіктеу. Идентификация және аутентификация класы. Қауіпсіздікті басқару класы. Ресурстарды қолдану класы.

FIA класы. Идентификация және аутентификация.

FIA класының бөлімдеріне қолданушының өтінген идентификаторын қою, жеке иландыру функцияларына деген талаптар кіреді. Идентификация және аутентификация қолданушылар қауымдастығын сәйкестік қауіпсіздік атрибуттарымен (идентификатор, топ, рольдер, қауіпсіздіктің немесе бүтіндіктің деңгейлері) қамтамасыз ету үшін керек.

Қабылданған қауіпсіздік саясаттарын жүзеге асыру үшін өкілетті қолданушыларды идентификациялау және субъектілер мен қолданушылардың атрибуттарын дұрыс сәйкестендіру өте қажет. Осы класстың бөлімшелері қолданушылардың идентификаторларын иландыру және анықтаумен, баға объектісімен жұмыс істеуге өкілеттігін анықтаумен, әр өкілетті қолданушымен қауіпсіздік атрибутының сәйкестігімен байланысты. Басқа кластар талаптарының тиімділігі дұрыс жүргізген аутентификация мен идентификацияға тәуелді.

1. Аутентификацияның бас тарту (FIA_AFL) бөлімі.

FIA_AFL.1 «Аутентификация бас тартуларын өңдеу».

Қолданушылардың атрибуттарын анықтау (FIA_АТD) бөлімі.

FIA_АТD.1 «Қолданушылардың атрибуттарын анықтау»

Құпияларды спецификациялау (FIA_SOS) бөлімі.

FIA_SOS.1 «Құпияларды иландыру»;

FIA_SOS.2 «БОҚФ құпияларын генерациялау».

Қолданушыларды аутентификациялау (FIA_UAU) бөлімі.

FIA_UAU.1 «Аутентификация сәтін таңдау»;

FIA_UAU.2 «Қолданушының кез келген істері үшін аутентификация»;

FIA_UAU.3 «Жасандылықтан қорғалған аутентификация»;

FIA_UAU.4 «Бір рет қолданатын аутентификация механизмдері»;

FIA_UAU.5 «Аутентификация механизмдерінің тіркеуі»

FIA_UAU.6 «Қайталанған аутентификация»;

FIA_UAU.7 «Қорғалған кері байланысты аутентификация».

Қолданушының идентификациясы (FIA_UID) бөлімі.

FIA_UID.1 «Идентификация сәтін таңдау»;

FIA_UID.2 «Қолданушының кез келген істері үшін идентификация».

Қолданушы-субъект байланысы (FIA_USB) бөлімі.

FIA_USB.1 «Қолданушы-субъект байланысы»