- •Назначение и применение эп

- •Прямая и арбитражная цифровые подписи

- •Использование хеш-функций

- •Симметричная схема

- •Асимметричная схема

- •Стандарт цифровой подписи dss

- •Подход dss

- •Алгоритм цифровой подписи

- •Общие компоненты группы пользователей

- •Управление ключами Управление открытыми ключами

- •Time Stamping Authority – Служба штампов времени

- •Хранение закрытого ключа

- •Использование эп в России

- •Опыт использования электронных подписей в Эстонии

Управление ключами Управление открытыми ключами

Важной проблемой всей криптографии с открытым ключом, в том числе и систем ЭП, является управление открытыми ключами. Так как открытый ключ доступен любому пользователю, то необходим механизм проверки того, что этот ключ принадлежит именно своему владельцу. Необходимо обеспечить доступ любого пользователя к подлинному открытому ключу любого другого пользователя, защитить эти ключи от подмены злоумышленником, а также организовать отзыв ключа в случае его компрометации.

Задача защиты ключей от подмены решается с помощью сертификатов. Сертификат позволяет удостоверить заключённые в нём данные о владельце и его открытый ключ подписью какого-либо доверенного лица. Существуют системы сертификатов двух типов: централизованные и децентрализованные.

В децентрализованных системах путём перекрёстного подписывания сертификатов знакомых и доверенных людей каждым пользователем строится сеть доверия.

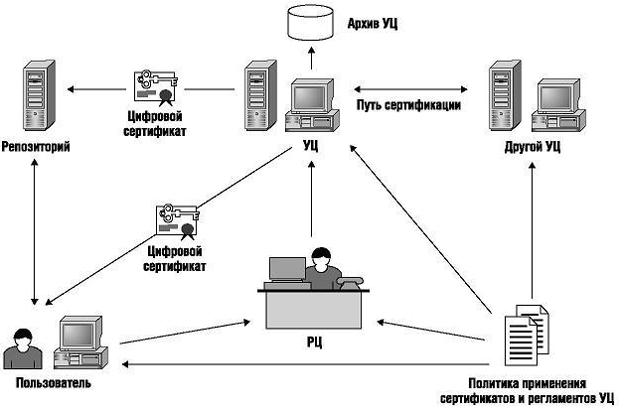

В централизованных системах сертификатов используются центры сертификации, поддерживаемые доверенными организациями.

Удостоверяющий центр объединяет людей, процессы, программные и аппаратные средства, вовлеченные в безопасное связывание имен пользователей и их открытых ключей. Удостоверяющий центр известен субъектам PKI по двум атрибутам: названию и открытому ключу. УЦ включает свое имя в каждый выпущенный им сертификат и в список аннулированных сертификатов (САС) и подписывает их при помощи собственного секретного ключа. Пользователи могут легко идентифицировать сертификаты по имени УЦ и убедиться в их подлинности, используя его открытый ключ.

Центр сертификации формирует закрытый ключ и собственный сертификат, формирует сертификаты конечных пользователей и удостоверяет их аутентичность своей цифровой подписью. Также центр проводит отзыв истекших и компрометированных сертификатов и ведет базы выданных и отозванных сертификатов. Обратившись в сертификационный центр, можно получить собственный сертификат открытого ключа, сертификат другого пользователя и узнать, какие ключи отозваны.

Time Stamping Authority – Служба штампов времени

Срок действия любого сертификата ЭЦП ограничен определённым промежутком времени. После истечения его срока действия все документы созданные при помощи данной ЭЦП теряют свою юридическую силу, т.к. невозможно определить был ли сертификат актуален на момент подписания данного документа или нет? Это автоматически означает недействительность документа согласно с ФЗ «Об электронной цифровой подписи».

Служба штампов времени позволяет доказать факт существования документа на определённый момент времени.

Службой штампов времени может выступать Удостоверяющий центр, имеющий точный и надёжный источник времени и предоставляющий услуги по созданию штампов времени.

Штамп времени является аналогом даты на подписываемом документе. Также он подтверждает, что сертификат был действителен на момент подписи документа. Это значит, что сохраняется возможность использования отозванного сертификата для проверки ЭЦП, созданных до момента отзыва. Эта проблема актуальна для всех систем электронного документооборота. Штамп времени также может использоваться для подтверждения получения или отправления документа, когда это необходимо.

Online Certificate Status Protocol

Когда к получателю приходит документ подписанный Электронной цифровой подписью (ЭЦП) он должен быть уверен, что подпись верна и одним из факторов её достоверности является то, что на момент подписания и документа и его просмотра сертификат отправителя, которым он написал документ – действителен, это значит, что у него не истёк срок действия или он не был отозван раньше истечения срока своего действия по каким-либо причинам. Проверить актуальность сертификата можно либо по списку отозванных сертификатов (Certificate Revocation List, CRL), либо при помощи сервиса онлайн проверки статуса сертификата (Online Certificate Status Protocol, OCSP).

CRL — специальный файл который публикуется в общедоступное место в сети Удостоверяющим центром, в этом файле содержаться все сертификаты которые были отозваны. Неудобство использования CRL заключается в том, что этот список публикуется с каким-то интервалом: раз в неделю, раз в день, раз в час… Соответственно может сложиться ситуация, когда сертификат уже отозван, но ещё не опубликован и соответственно не скачен новый CRL, в котором этот сертификат уже присутствует. Получается, что к сертификату какое-то время остаётся доверие даже после его отзыва. Также, клиент должен каждый раз загружать новый CRL, что не способствует экономии интернет трафика. Поэтому, если есть возможность лучше использовать OCSP.

OCSP — является сервисом типа запрос-ответ, который заключается в двух сообщениях. Клиент посылает серверу запрос на получение статуса сертификата, а сервер возвращает ответ со статусом сертификата. К преимуществам такого подхода можно отнести, что клиенту не нужно скачивать весь CRL, что экономит трафик, также пользователь всегда будет получать самую актуальную информацию об интересующем его сертификате. Применение OCSP немного ускоряет и автоматизирует работу с ЭЦП, т.к. отпадает необходимость самому постоянно заходит на общедоступный ресурс в сети, скачивать оттуда файл CRL, устанавливать его на своём компьютере, при использовании необходимого программного обеспечения, например «КриптоАРМ», программа сама будет проверять сертификаты на подлинность.