- •Псзби Лабораторная работа: 1 парольдік қорғау механизмін жүзеге асыру

- •Парольдік қорғауды күшейту тәсілдері

- •Қатынас құруды бақылаудың биометриялық жүйелеріне тән негізгі артықшылықтар

- •Парольді қорғауды күшейту тәсілдеріне талдау

- •Псзби Лабораторная работа 2 windows xp қалыпқа келтіру жабдықтарын зерттеу

- •Псзби Лабораторная работа:3 Основные признаки присутствия на компьютере вредоносных программ

- •Задание 1. Изучение настроек браузера

- •Псзби Лабораторная работа 4 Управление правами пользователей в Windows xp

- •Теоретическая часть

- •Задание 1. Управление учетными записями пользователя

- •Создание новой учетной записи пользователя

- •Изменение учетной записи пользователя

- •Изменение пароля для пользователя

- •Отключение и активизации учетной записи пользователи

- •Удаление учетной записи пользователи

- •Задание 2. Управление группами пользователей

- •Создание новой локальной группы

- •Добавление пользователя в группу

- •Удаление локальной группы

- •Псзби Лабораторная работа5: Работа с командной строкой. Сетевая активность

- •Задание 1. Работа с Командной строкой

- •Задание 2. Сетевая активность

- •Псзби Лабораторная работа 6: Работа с реестром

- •Псзби Лабораторная работа 7: Работа с реестром

Парольді қорғауды күшейту тәсілдеріне талдау

Парольді күшейтудің тәсілдерін қарастыралық. Қолданушының парольді енгізу процедурасын (символдарды теру жылдамадығы және т.б.) сипаттайтын параметрлерді ескеру сияқты кейбір ерекше тәсілдерді ескермейміз, яғни таралған қосымшаларда көп ескеріле бермейтін әдістерді қарастырмаймыз.

Парольді іріктеу күрделілігін бағалаудың есептеу формуласы жұмыста олардың тривиальдығына байланысты, келтірілмейді. А-парольді беруге арналған бастапқы алфавит (парольді белгілеуге арналған символдардың кейбір саны, олардың типтері), ал L - пароль ұзындығы болсын. Осы болжамдарда мүмкін болатын парольдік комбинациялардың саны мынаны құрайды:

R=f(A,L)

Бір талпыныста қаскүнемнің парольді іріктеу ықтималдығы Р1 (барлық парольдік комбинациялар тең ықтималды деп болжам жасаймыз:

![]() ) арқылы белгілейміз. Егер қаскүнемнің

парольді іріктеуі t уақыт бірлігінде n

талпынысты құраса, онда Т уақыт

интервалында (уақыт бірлігінің саны)

қаскүнемнің парольді іріктеу ықтималдығы

келесі тәуелділікпен сипатталатын

болады:

) арқылы белгілейміз. Егер қаскүнемнің

парольді іріктеуі t уақыт бірлігінде n

талпынысты құраса, онда Т уақыт

интервалында (уақыт бірлігінің саны)

қаскүнемнің парольді іріктеу ықтималдығы

келесі тәуелділікпен сипатталатын

болады:

![]()

Енді алынған тәуелділікке сәйкес, парольді күшейтудің қандай тәсілі (сурет 8.3. ) қандай параметрге әсер етеді, осыны қарастырамыз.

R=f(A,L) тәуелділікке сәйкес, пароль параметрлеріне қойылатын қосымша талаптарды беру арқылы парольді күшейту тәсілдерін қолдану, мүмкін болатын парольдік комбинациялардың санын ұлғайтуға бағытталған.

“Парольдегі символдар типтерінің саны”, ”қарапайым парольдер беру мүмкіндігі”, ”парольдердің қайталанбайтындығы” сияқты тәсілдерге шектеу Р1 параметрлерін азайту мақсатында беріледі, яғни барлық бастапқы парольдік комбинациялардың қаскүнем үшін теңықтималдығын мүмкіндігінше қамтамасыз ету мақсатында беріліп отыр. “Парольдің қате енгізілген мәндерінің санына” шектеу қолданушыға парольді іріктеуге N берілген санының көлемінде ғана талпынас жасауға мүмкіндік береді. Талпыныс осы саннан асып кетсе, сол қолданушының тіркеу жазбасы тұйықталып қалады, немесе қорғалатын обьект тұтастай тұйықталып қалады.

Бұл шектеу маңыздылардың бірі болып табылады, себебі ол парольді автоматты түрде іріктеу мүмкіндігіне қарсы әрекеттілікке арналған.

Бұл жағдайда қаскүнемнің парольді іріктеу талпынысының саны N параметрімен қатаң бақыланған және қаскүнемнің парольді іріктеу ықтималдығы үшін бастапқы тәуелділік мына түрге ие болады:

![]()

Көрсетілген шектеуді R=f(A,L) тәуелділігіне сәйкес пароль параметрлеріне қосылатын қосымша талаптарға негізделген, парольді күшейту тәсілдерін қолдануға альтернатива ретінде қарастыруға болады. Яғни, N параметрін азайта отырып, L параметріне талаптарды да төмендетуге болады. Бұл парольді кілтжиыннан енгізуге негізделген, парольдік қорғау механизмін пайдалану кезінде өте маңызды.

Таң қаларлығы, осы шектеуді қолданусыз (n(t) параметрлерін елеулі ұлғайтуға әкеп соғатын компьютер өнімділігінің үлкен қарқынмен өсуін ескере отырып) A,L параметріне талаптар өсе түседі.

Бұрынырақта, қорғау жүйесін жобалау негізінде жүйелі тәсіл жату керек деген ұғым ұстанып келген. Осы тәсілдің шеңберінде парольдік қорғау механизмдерін жобалау кезінде қорғау жүйесінде басқа механизмдердің болуын ескеру қажет. Егер қорғау жүйесінде қолданушыға парольдерді іріктеу программасын қосуға мүмкіндік бермейтін, яғни іріктеудің автоматты тәсілін қолдануға мүмкіндік бермейтін, программалық ортаның тұйықталу мүмкіндігі қамтамасыз етілсе, парольдердің қате енгізілген мәндерінің санына шектеу де соншалықты өзекті. Шын мәнінде, бұл жағдайда n(t) параметрі мынандай мәнге ие болады: 5...15с үшін 1 талпыныс (қолданушының парольді қолмен енгізу жылдамдығымен анықталады), парольдік қорғауға тиімді әсер ете алмайды.

Рұқсатсыз қол жеткізуден және оқудан деректерді қорғау.

Алдыға қойылатын міндеттер -файлдар мен папкаларды жасыру, қатынас құрудың желілік және локальды саясаты (қолданушылар және топ менеджері деңгейі), желілік және локальды қатынас құрудан қосымшаларды қорғау (Word, Excel, Access), компьютерді тұйықтау.

-офистік қосымшаларды парольдік қорғау жабдықтарын меңгеру.

-кеңселік қосымшалардағы деректер фрагменттерін жасырудың стандартты жабдықтарын меңгеру.

Рұқсатсыз қатынас құрудан және оқудан деректерді қорғаудың негізгі жабдықтары - деректерді жасыру, жүйелік, парольдік және криптографиялық қорғау.

Файлдар мен папкаларды жасыру.

Windows ОЖ өзінің алдындағы MS DOS-тан көптеген қасиеттерді иемденіп отыр, оның ішінде файлдық мониторлардың тізімдік терезелеріндегі (“Проводник”, Менің компьютерім, Windows Total Commander және т.б) файлдар мен папкалар аттарын көрсетпеу мүмкіндігі де бар. Компьютер локальды желінің жұмыс станциясы болып табылса, мұндай мүмкіндіктерді пайдаланған дұрыс. Жүйелік администратордың басқаруындағы локальды қауіпсіздік саясатының көмегімен жасыру мүмкіндігін орнатып, бұзуға жол бермеуге болады. Оның 2 тәсілі бар:

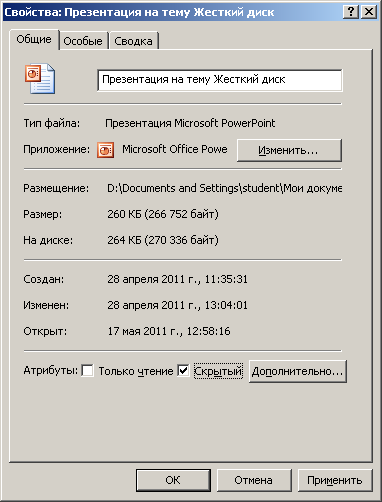

- Белгіленген файл (файлдар тобы) немесе папка үшін жасырын атрибутын орнату. (сурет 1.1);

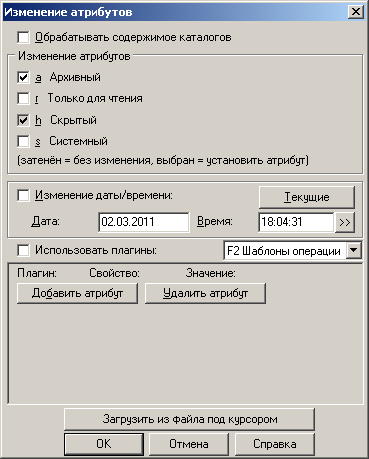

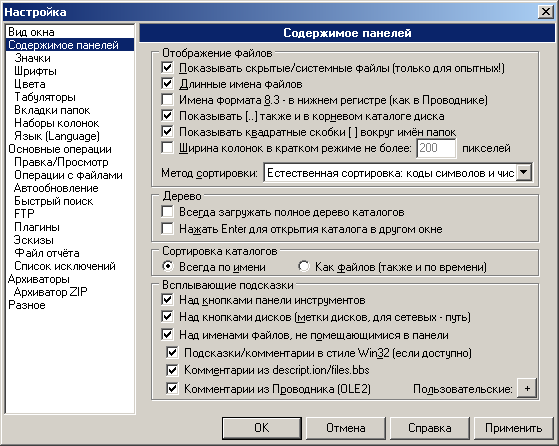

- Жасырын атрибутты файлдар мен папкаларды көрсетуге тыйым орнату (сурет 1.2);

Осы операциялар орындалғаннан кейін жасырын файлдар мен папкалар көлденең көзге файлдық тізімде көрінбейтін болады, файлдарды іздеу терезесінен де көрінбейді. Оны сол жасырылған мәліметтердің иесі де көрмейді. Жасырын файлдар мен папкаларға қол жеткізу үшін оларға қойылған тыйымды алып тастаса жеткілікті, ол үшін мынадай әрекеттер орындалады:

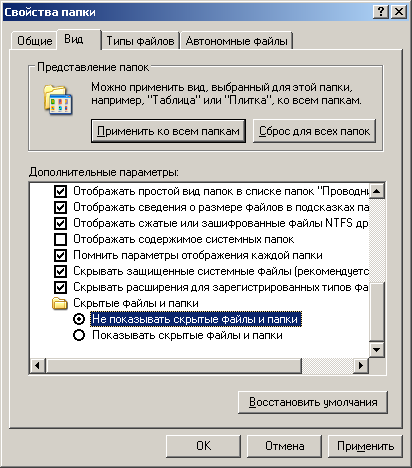

- Жасырын файлдар мен папкаларды көрсету ауыстырып-қосқышын қосу (сурет 1.2а);

- Жасырын жүйелік файлдарды (тек тәжірибелер үшін) көрсету жалаушасын орнату (сурет 1.2б);

Егер компьютер - желінің жұмыс станциясы болса, онда жасырын файлдар мен папкалардың егесі тәжірибелі қолданушы құқығында болады, ол құқық жүйелік администратор арқылы беріледі. Қолданушының Windows баптауларын және файлдық мониторларды басқаруға, “жасырын” атрибутын орнатуға мүмкіндігі болмайды, ал жасырын файлдар мен папкалар оған көрінбейтін болады. Қолданушыдан талап етілетіні - тәжірибелі қолданушы құқығын сұрап, жүйелік администраторға жүгіну ғана.

Жүйелік администратор өзінің ерекше аты бар және сәйкес қатынас құру паролі бар қолданушыны тіркейді. Осы атпен және парольмен компьютерге кіруге тәжірибелі қолданушы құқығын иемденген қолданушы жүйеде еркін жұмыс істей алады, деректерді жасыру мүмкіндігін орнатуға өзгерістер енгізе алатын болады (өзіне берілген мүмкіндіктердің көлемінде). Жүйелік администратор әдетте тәжірибелі қолданушыға барлық дискілердегі кең ауқымды құқықты бермейді, тек қорғауға жататын деректер орналасқан дискіге қол жеткізу мүмкіндігін береді. Дегенмен кез келген қолданушы (жасырын файлдарды сақтаудың логикалық облыстарымен қол жеткізе алатын құқығы бар) “Жасырын файлдар мен папкаларда іздеу” жалаушасы іздеудің қосымша параметрлерінде орнатылған болса, іздеу терезесіндегі соңғы өзгерістерді қөре алады (сурет 1.3).

Файл қасиеттерінде Total Commander-де (файл,папка)

а) “Жасырын” атрибутын

орнату

б) “Жасырын” атрибутын орнату (папка қасиеттері)

сурет 1.1 Файлдар мен папкалар үшін “Жасырын” атрибутын орнату.

а) Папка қасиетінде (файлдық монитор арқылы - Сервис; Windows баптауы арқылы - Басқару панелі).

б)Total Commander-де (Конфигурация/Баптау/Экран)

Сурет 1.2. Жасырын атрибутты файлдар мен папкаларды көрсетуге тыйым салу.

Файлды соңғы редакциялаған мерзімді, оның мазмұнын (ең болмағанда кейбір кілттік сөздерін) білсе, онда жасырылған файлдың атын білмей-ақ оны файлдық тізімнен жылдам табуға болады (егер іздеу опциясында мерзімді (сурет 1.3) және/немесе іздеудің кілттік сөзін (фраза) орнатса).

Осыдан-ақ түсінікті, файлды жаңа атпен басқа папкаға көшіру сияқты тәсілдердің мәні жоқ екендігі. Кімге керек сол осы файлды табады.

Сурет 1.3. Жасырын файлдарды іздеу.

Жүйелік қорғау.

Желілік қатынас құрудан қорғау. Тәжірибелі қолданушы құқығы ресурстарға, деректер қамтылған файлдары бар папкаларға (өзінің) қатынас құру мүмкіндігін береді.

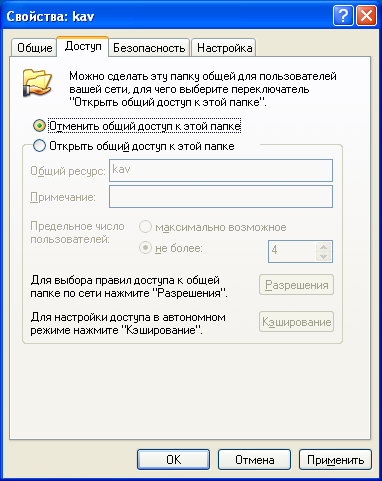

Біріншіден, өте қажет болмаса, сәйкес деректі папкаға жалпы желілік қатынас құру мүмкіндігін ашпау керек (сурет 1.4), қарсы жағдайда желінің кез келген жұмыс станциясынан бұл папка осы станцияның жұмысына жіберілген барлық қолданушыларға көрініп тұратын болады.

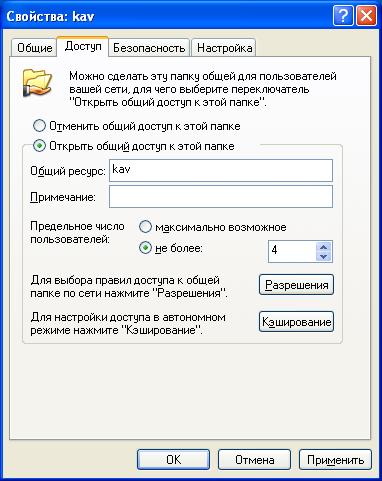

Екіншіден, егер қызмет бабында папканы жалпы қол жетімді етіп қою жағдайы кездессе (ұжымдық қолданыс үшін), мүмкіндігінше қолданушылар санын шектеп, қатынас құру мүмкіндігін соған сәйкес тиімді үлестіре білген жөн.

Әдетте жүйелік администратор тәжірибелі қолданушыға (топ менеджеріне) ұжымдық қолдау ресурсын құруға құқық береді. Тек осындай құқық болған жағдайда ғана Папка қасиеттері терезесінде Қатынас құру салымы пайда болады, оның көмегімен жалпы қол жетімді папка құрылатын болады (сурет 1.1б, 1.5а). Қатынас құру терезесінде ауыстырып-қосқышты Осы папкаға жалпы қатынас ашу жағдайына қойып, рұқсат етілетін қолданушылардың шектік санын енгізу керек.

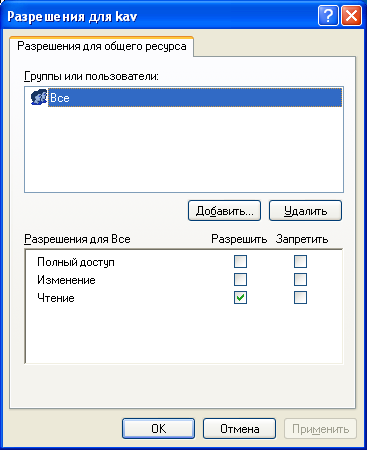

Келесі кезең - рұқсат беру (Рұқсат батырмасын басу қажет - сурет 1.5а). Пайда болған терезеден (1.5б сурет) Барлығы тобын (Жою батырмасы) жойып, Қосу батырмасының көмегімен өз тобыңызды ұйымдастыруға көшу. Таңдау терезесінде (сурет 1.5в) Обьектілер типтері батырмасымен Қолданушылар типі таңдалады. Егер қолданушылардың желілік аттарын білетін болсақ, онда сол сәтте оларды енгізе аламыз [таңдалатын обьектілердің аттарын енгізіңіз (мысалдар)]. Егер күдік болса, Қосымша батырмасымен таңдау (сурет 1.5г) терезесін ашып, ондағы Іздеу батырмасын басамыз да, тізімнен қажетті желілік аттарды іздейміз. Топтап белгілегеннен кейін Ок батырмасының көмегімен, папкаға рұқсат етілген тұлғалар тізімге қосылады.

Терезеге қайтып оралып (сурет 1.5в), Ок батырмасын басып, соңғы нәтижеге шығамыз (сурет 1.6). Рұқсат терезесінде топтың әр мүшесіне папкаға қатынас типін рәсімдейміз. Егер олардың барлығы тең құқықты болса, онда деректерді осы папка файлына енгізу керек, немесе папкаға толық қатынас құруға рұқсат беріледі.

(Толық қатынас беру жалаушасын орнату, сонымен бір мезгілде Өзгерту, Оқу рұқсат жалаушалары автоматты түрде орнатылады), немесе редакциялауға рұқсат беріледі (Өзгеріс жалаушасы орнатылып, сонымен бір сәтте Оқу рұқсат жалаушасы автоматты түрде орнатылады).

Сурет 1.4 - Папкаға желілік қатынасқа тыйым

а) б)

в)

г)

Сурет 1.5 - папкаға ұжымдық қатынас ұйымдастыру.

Сурет 1.6 - файлдық мониторды папкаға және папка ярлыгына қатынас типіне рұқсатты рәсімдеу.

Рұқсат терезесінен ОК басылады да, қасиеттер терезесіне шығамыз (сурет 1.5а қараңыз), онда ОК бойынша жоғарыдағы ұжымдық қатынастың барлық жасалған орнатпаларын тұжырымдап бекітеміз. Енді ұжымдық дерекқор құрылатын папка топтың барлық мүшелеріне өздеріне топ менеджері орнатқан мүмкіндіктің көлемінде қол жетімді болады. Папка ярлыгына “беруші қол” (сурет 1.6) жапсырылады. Басқа адамдардың (жүйелік администратордан басқа) бұл папкаға қол жеткізу (басқа жұмыс станцияларынан) мүмкіндігі жоқ.

Енді деректерді қорғау тұрғысынан тексерудің мәні бар, ал қажет жағдайда файлдарды кэштеу параметрлерін баптауға болады (Кэштеу батырмасы, сурет 1.5а, 1.7).

Мұндағы кэштеу - папкадан файлдарды қолмен немесе автоматты түрде кез келген жұмыс станциясының (деректерге қатынас құру мүмкіндігі бар, оны әрі қарай автономды режимде пайдалану мақсатында) кэш-жадысына қөшіру дегенді білдіреді. Егер біз қолданушылардың деректерге қатынас мерзімін шектеп тастасақ, онда кэштеудің мәні зор, себебі кэш жедел жады облысы боп табылады және оған орналасқан деректерді (файдарды) жылдам өңдеуге мүмкіндік береді.

Деректерді қорғауға ерекше мән берілген жағдайда (Кэштеуге тыйым салуға болады, сурет 1.7). Әрине, арнайы шаралар қабылдамайынша бұл әдіс ақпарат қауіпсіздігін қамтамасыз етуге толық жауап бере алмайды (жалпы қатынас құру папкасынан басқа жұмыс станцияларының дискілеріне файлдарды көшіруден)

Сурет 1.7. Файлдарды кэштеуге тыйым салу.

Локальды қатынастан қорғау.

Егер компьютерді локальды түрде бірнеше қолданушы пайдаланатын болса, онда папкалар мен файлдарды рұқсатсыз қатынас құрудан қорғауды администратор құқығына ие, компьютер егесі жүзеге асыру керек.

Оның алдымен жасайтыны, қолданушыларды тіркеу жазбасын құру (Іске қосу/Баптау/Басқару панелі/Қолданушыларды тіркеу жазбасы).

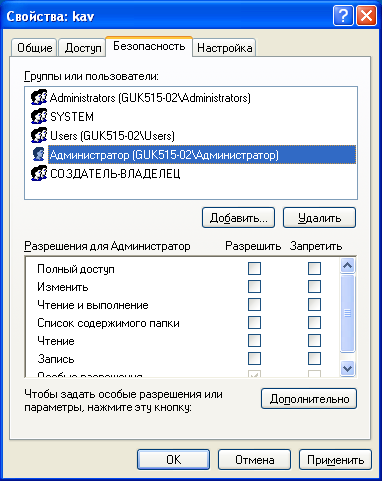

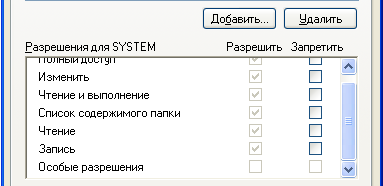

Екіншісі - қауіпсіздік режимін қосу, ол үшін Іске қосу/Баптау/Басқару панелі/Папка қасиеттері опциясына кіріп, Түрі салымының терезесінде файлдарға қарапайым жалпы қатынасты (ұсынылады) қолдану жалаушасын алып тастау керек. Нәтижесінде, папкалар мен файлдардың қасиеттерінде Қауіпсіздік (еске сала кетейік, қауіпсіздіктің бұл режимі NTFS форматындағы диск үшін мүмкін) салымы пайда болады. Осы салым терезесіне кіргенде (сурет 1.8). рұқсаттардың санының ұлғайып кеткенін көруге болады (1.5 суретке қараңыз).

Қауіпсіздік терезесінде қолданушылар тізімін басқару жоғарыда баяндалған желілік қатынастағыға ұқсас. Тізімнен тандалған әр қолданушы үшін администратор (егесі) дербес рұқсат пен тыйымдар орната алады, ол үшін рұқсат немесе тыйым салу жалаушаларын қолданады. Қолданушының папкаға немесе файлға қатынастарының барлық түріне тыйым салған кезде Толық қатынасқа тыйым опциясын (жалауша) орнату жектілікті. Тыйымның қалған (ерекше рұқсат болмаса..) жалаушалары автоматты түрде орнатылады. Осы сәттен бастап папкалар мен файлдар құрамына қол жеткізу мүмкін болмай қалады (сурет 1.9)

а) б)

Сурет 1.8 папка мен файлды локальды қаупсіздендіруді басқару элементтері

Сурет 1.9 папка мен файлды локальды қатынас құрудын қорғау.

Папкаларға локальды қатынас құрудан қорғаудың тиімді жабдығы жеке папкалар механизмі болып табылады.

Әр жеке қолданушы үшін Windows Менің құжаттарым жеке папкасын құрады, ол жүйелік дискіде қолданушының қалауы бойынша басқа колданушылар үшін қол жетімсіз жағдайда сақталады. Әр қолданушы өзінің жеке папкасына қатынас құра алады, тек ол папканы барлық қолданушылар үшін қол жетімді «Жалпы құжаттар» папкасына орналастырып қоймаса болды.

Рұқсатсыз қатынас құрудан папкаларды толыққанды қорғау NTFS форматында форматталған жүйелік дискіде жүзеге асырылады. Сонымен қатар, файлдар мен папкілерге қатынасты шектеу үшін арнайы утилиттер де бар, мысалы: Security Department (файлдар мен папкаларды қорғауға арналған резидентті программа және оларға нақты қолданушылар мен қолданушылар топтарының қатынас құруын шектейді), Folder Guard Pro (таңдалған деректерге қатынасты шектеуді орнату, локальды компьютерде де, сол сияқты желілік компьютерде де қолданылады).

Екі утилит те жеңіл, түсінікті интерфейске ие, жұмысты жаңа бастаған қолданушылар да жеңіл игеріп кете алады.

Осы утилиттер және осы секілді утилиттер интернетте еркін таралатын (тегін) тауарлар (freeware).

Компьютерді және Windows жұмыс столын тұйықтау

Деректерді қорғаудын жүйелік радикальды жабдықтарына (желілік және локальды қатынас құрудан) компьютерді (жұмыс станциясын) тұйықтау жатады.

Қолданушы өзінің жұмыс орнын тастап, ашық қалған экрандағы терезелерді жаппай, компьютерді өшірмей кеткенде бұл тұйықтаудың пайдасы бар, ол жоқ кезде оның машинасын, ондағы деректерді ешкім қолдана алмайды. Бірақ сәтті тұйықтау парольсыз мүмкін емес, ол алдын ала барлық қолданушылардың тіркеу жазбасы үшін құрылып қойылуы керек. Желінің жұмыс станциясын тұйықтаған кезде, жұмыс терезесін жаппастан, Ctrl, Alt, Delete батырмаларын бір мезетте басып, Windows қауіпсіздігі терезесінде Тұйықтау батырмасын басу қажет. Локальды компьютерді тұйықтаған кезде Windows (фирмалык белгісі), L пернелер жиынын басу керек. Осы әрекеттерден кейін еш уайымсыз жұмыс орнын тастап кетуге болады, компьютер егесі мен жүйелік администратордан бөтенн адам (сәйкес парольды теру арқылы ғана тұйықтау алынады) тұйықтауды алып тастай алмайды. Тұйықтауды алып тастағаннан кейін экран автоматты түрде қалпына келеді.

Экрандық «заставканы» парольдын көмегімен тұйықтауға болады. «Заставка» паролі қолданушы паролімен (сол компьютердегі жүйеге кіруші) сәйкес болады. Компьютерді күту режиміне көшіру кезінде де егер жүйеге кірерде пароль қолданылған болса, тұйықтауға болады.

Жұмыс столын тұйықтаудын Интернет–утилиттері бар: Black Screen, Winsecure-IT, Access Lock, System Locker және т.б. Экранды рұқсатсыз қолданушылардың көзінен тасада ұстайды.

Black Screen утилитінің ерекшелігі, тұйықтауды алып тастау үшін парольды енгізетін терезеге ұқсас ештеңе көрінбейді. Парольды терсе болғаны, экраннан тұйықтау автоматты түрде алынып тасталады, бірақ парольды оны енгізетін орынның жоқтығына қарамастан енгізе беру керек екені ешкімнін есіне түсе қоймас, бұл жәй шаруа емес.

WinSecure-IT және Access Lock утилиттері жұмыс столынан тұйықтауды алып тастау паролін бұзуға талпынысты бақылауға мүмкіндік береді. Егер қандайда бір себеппен сізді жүйеге қатынасты бақылау үшін жеке программа қолдану, жұмыс столын қорғау үшін жеке программа қолдану перспективасы қанағаттандырмайтын болса, онда System Locker утилитін қолданған жөн. Бұл утилита Windows-пен автоматты түрде жүктеліп, қажет жағайда жұмыс столын тұйықтап тастай алады.

Утилиттердін негізгі мүмкіншіліктері:

жүйе жұмысқа қосылған кезде жұмыс столын автоматты түрде тұйықтап тастау, кілтжиын мен тышқанды уақыттың орнатылған периодына тұйықтап тастау;

оқиғалар аудитының арнайы файлына жаза отырып, барлық операцияларды аудиттеу;

тұйықтау, тұйықтауды алып тастау, дұрыс емес пароль енгізу операциялары туралы дыбыстық сигнал беру;

қауіпсіздіктің кеңейтілген опциялары, онын бірі – парольды енгізу талпыныстарының орнатылған саны, осы саннан артып кетсе (кіруге талпыныс) жұмыс столынан тұйықтауды алып тастау батырмасы қол жетімсіз болып қалады;

тұйықталған кезде компьютерді өшіру мүмкіндігі.

Бұл утилиттердің интерфейсі ақырғы қолданушыларға арналған, сондықтан да ол қарапайым және интуитивты түсінікті.