Министерство образования и науки, молодежи и спорта Украины

Донбасская государственная машиностроительная академия

Технологии защиты информации

Методические указания

к выполнению лабораторных работ

для студентов специальности

«Системы и методы принятия решений»

Утверждено

на заседании кафедры ИСПР

Протокол № 5 от 20 ноября 2012г.

Краматорск 2012

УДК 681.3

Методические указания к выполнению лабораторных работ по дисциплине «Технологии защиты информации» (для специальности 7.04030302 «Системы и методы принятия решений») / Сост. А. В. Винник. – Краматорск: ДГМА, 2012. – 128 с.

Приведены основные требования, задания, теоретические сведения к выполнению лабораторных работ.

Составитель Винник А. В., ст. преп.

Отв. за выпуск Белевцов Л. В., докт. физ.-мат. наук, доцент

Содержание

Лабораторная работа №1 |

4 |

Лабораторная работа №2 |

15 |

Лабораторная работа №3 |

25 |

Лабораторная работа №4 |

37 |

Лабораторная работа №5 |

49 |

Лабораторная работа №6 |

69 |

Лабораторная работа №7 |

77 |

Лабораторная работа №8 |

91 |

Лабораторная работа №9 |

101 |

Лабораторная работа №10 |

117 |

Лабораторная работа №1

Данные в сети Internet.

Настройка рабочей станции передачи данных в сети Internet

Цель работы: ознакомиться с принципами и произвести настройку клиентского подключения домашнего или офисного компьютера к сети Internet.

Теоретические сведения

Интернет – это всемирная сеть сетей, которая использует для взаимодействия стек протоколов TCP/IP. Вначале Интернет был создан для улучшения взаимодействия между научными организациями, выполнявшими работы в интересах правительства США. В течение 80-х годов к Интернету подключились образовательные учреждения, государственные организации, различные американские и иностранные фирмы. В 90-е годы Интернет переживает феноменальный рост, причем увеличение числа соединений превышает все темпы, имевшие место ранее. Теперь к Интернету присоединены многие миллионы пользователей, что даёт доступ к огромным информационным ресурсам. Подключение корпоративной сети к Интернету является одним из необходимых условий существования современного предприятия и, в то же время предъявляет более высокие требования к квалификации сотрудников и обеспечению информационной безопасности.

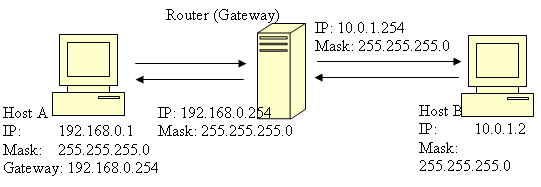

Рассмотрим типовую схему подключения корпоративной локальной сети к сети Интернет.

Рисунок 1 – Типовая схема подключения сети организации к Интернету

Каждый компьютер (хост) в сети (как Интернет, так и локальной) имеет адрес. Существует, по крайней мере, 2 типа адресов, которые идентифицируют хост в сети TCP/IP – это MAC-адрес сетевой карты компьютера и IP адрес хоста. Наиболее значимым для пользователя (и единственно значимым за пределами сегмента локальной сети) является IP-адрес.

IP-адрес представляет собой число размером 4 байта (1 байт = 8 бит, может принимать значения от 0 до 28 – 1 = 255) и записывается как 4 десятичных числа, разделённых точками:

192.168.22.100

Значения 0 (для первой и 4й позиций) и 255 являются зарезервированными, таким образом каждое из четырёх чисел может принимать значения от 1 до 254, а второе и третье число – от 0 до 254.

Примеры допустимых адресов IP: 10.10.12.1, 123.4.5.60, 192.168.0.25.

Примеры недопустимых адресов: 0.12.2.1, 1.2.3.0, 192.268.1.22, 195.241.255.2

Кроме IP-адреса хоста, настройка протокола Интернета TCP/IP включает ещё один параметр – маску подсети. Дело в том, что для однозначного определения принадлежности хоста той или иной сети четырёх байт IP-адреса недостаточно (представьте себе, что вам известен номер дома, но неизвестно, на какой улице он находится). Маска подсети служит для определения того, какая часть IP-адреса идентифицирует подсеть (улица), а какая – адрес хоста в этой подсети (номер дома). Для того, чтобы определить, какая часть IP-адреса отводится подсети, а какая адресу хоста, удобно адрес и маску представить в двоичном виде (для этого можно воспользоваться утилитой Windows «Калькулятор»). Например, для адреса 200.200.200.5, и маски подсети 255.255.255.0, подсетью будет 200.200.200, а адресом хоста - 5. Это вычисляется следующим образом:

IP-адрес |

11001000 |

11001000 |

11001000 |

00000101 |

Маска подсети |

11111111 |

11111111 |

11111111 |

00000000 |

Подсеть |

11001000 |

11001000 |

11001000 |

00000000 |

Хост |

00000000 |

00000000 |

00000000 |

00000101 |

Т.е. биты IP-адреса, которым в маске соответствует 1, отводятся подсети, а биты, которым в маске соответствует 0 – адресу хоста в данной подсети. Главное правило при задании маски подсети – первыми идут биты, содержащие 1, а за ними – группа битов содержащая 0. Если нарушить данное правило, будет невозможно отделить подсеть от адреса хоста в IP-адресе.

Примеры правильных масок: 255.255.255.0, 255.255.0.0, 255.0.0.0, 255.255.224.0

Примеры неверных масок: 255.0.255.0, 0.0.0.0, 255.255.255.255, 123.255.0.0

Для того чтобы узнать IP-адрес машины под управлением ОС Windows, служит утилита командной строки ipconfig. На панели задач нажмите «Пуск» → «Выполнить», наберите cmd и в появившемся окне командной строки наберите ipconfig (рисунок 2).

Рисунок 2 – Использование утилиты командной строки ipconfig для определения конфигурации протокола TCP/IP.

Рассмотрим случай, когда обмен данными происходит между хостами в одной подсети (рисунок 3).

Рисунок 3 – Обмен данными между хостами одной подсети.

Пакет, идущий от хоста А к хосту В имеет исходящий адрес 192.168.0.1 и адрес назначения 192.168.0.2. Прежде, чем отправить пакет, хост А определяет (исходя из своих настроек маски подсети), что 3 первых байта (24 бита) IP-адреса отводятся подсети, следовательно отправляющий и принимающий хосты находятся в одной подсети, если у них совпадают первых 3 байта IP-адреса. Как видно, в данном случае это так (первых три байта у обоих хостов – 192.168.0), поэтому хост А пересылает пакет непосредственно хосту В (на самом деле, вначале хост А по протоколу ARP получает MAC-адрес сетевой карты хоста В и уже затем осуществляет передачу).

Как быть, если хосты находятся в разных подсетях, и между ними нет «прямой видимости»? Возможность передачи данных из одной подсети в другую обеспечивают маршрутизаторы (шлюзы).

Рисунок 4 – Обмен данными между хостами разных подсетей (через шлюз)

В этом случае (рисунок 4) в конфигурации TCP/IP рабочих станций указывается третий параметр, называемый шлюзом по умолчанию (Default Gateway). Так же как и раньше, хост А при передаче пакета определяет, что первых 3 байта IP-адреса составляют подсеть, но теперь первых 3 байта адреса назначения не совпадают с подсетью хоста А (10.0.1 ≠ 192.168.0), поэтому, т.к. хост В находится в другой подсети и хост А не «знает», как непосредственно передать пакет хосту назначения, он передаёт его на шлюз по умолчанию (адрес которого в данном случае 192.168.0.254). При прохождении пакета в обратном направлении, от хоста В к хосту А ситуация повторяется – хост В определяет (по маске подсети), что хост А находится в другой сети и пересылает пакет на свой шлюз – 10.0.1.254.

В сетях IP считается, что именно маршрутизаторы (шлюзы) располагают сведениями о том, как доставить пакет из одной подсети в другую. На сетевом уровне Интернет, как «сеть сетей» представляет собой множество различных сегментов, соединённых маршрутизаторами. Пакет, предназначенный серверу в Интернете, может пройти на своём пути десятки шлюзов, прежде чем достигнет хоста назначения. Максимальное количество шлюзов, которое может пройти пакет называется «временем жизни» пакета (Time To Live, TTL). При каждом прохождении шлюза значение TTL уменьшается на 1, и когда оно становится равным нулю, пакет больше не передаётся по сети.

Для того, чтобы узнать, какой маршрут проходит пакет до хоста назначения служит утилита командной строки Windows tracert. На рисунке 5 показана трассировка маршрута до хоста с адресом 193.110.112.2 – видно, что по пути пакет проходит 3 маршрутизатора.

Для проверки связи между двумя хостами (без трассировки маршрута) служит утилита командной строки ping (рисунок 6). Данная утилита каждую секунду отправляет пакет (по умолчанию длиной 32 байта) на указанный хост. В случае нормального прохождения пакета ping засекает время до получения ответа и отображает его в очередной строке. Поскольку нагрузка на сеть постоянно меняется, время ответа каждую секунду также изменяется. По завершению работы ping выводит статистику с указанием количества потерянных пакетов (для которых не получен ответ в заданное время), а также указывает минимальное и максимальное время приёма-передачи.

Рисунок 5 – Трассировка маршрута к хосту с помощью утилиты командной строки tracert.

Рисунок 6 – Использование утилиты ping для проверки соединения между хостам

Теперь, зная, как данные в сети Интернет передаются от одного хоста к другому (по протоколу IP), рассмотрим как данные различной природы могут правильно обрабатываться серверами Интернет. Ведь в глобальной сети действует множество различных сервисов (служб), таких как Web, электронная почта, FTP (протокол передачи файлов). И на одном интернет-сервере может работать сразу несколько сервисов. Другими словами, зная улицу и номер дома, необходимо знать, в какую квартиру позвонить, чтобы получить нужную информацию. Для этого служит порт. Порт – это программное понятие, которое используется клиентом или сервером для посылки или приема сообщений; порт идентифицируется 16-битным числом (от 0 до 65535). Например запись 195.130.247.88:80 означает, что пакет будет передан на хост с адресом 195.130.247.88, сервису, который работает на порту 80.

Как узнать, на каком порту работает нужный сервис? Существует соглашение, по которому каждый сервис закреплён за определённым числовым значением порта1, например:

Таблица 1 – Закрепление сервисов за портами

Сервис |

Порт |

Протокол |

WWW (World Wide Web) |

80 |

HTTP – Hypertext transfer protocol (Протокол передачи гипертекста) |

Secure Web |

443 |

HTTPS – безопасная (защищённая) версия протокола HTTP |

FTP |

21 |

File transfer protocol – протокол передачи файлов |

SMTP |

25 |

Simple mail transfer protocol – протокол передачи исходящих сообщений электронной почты |

POP3 |

110 |

Post office protocol – протокол передачи входящих сообщений электронной почты |

TELNET |

23 |

TELNET – протокол удалённого управления |

DNS |

53 |

Domain name service – протокол разрешения доменных имён (в адреса хостов) |

Как видно, приведенные номера портов не превышают 1024. Существует соглашение, по которому все известные службы сервера используют порты с номерами меньшими 1024, а порты с большими номерами используются для клиентских подключений (необходимо, всё же, понимать, что ничто не мешает администратору сервера установить службу на другом порту, единственным условием является использование данного порта только одной службой).

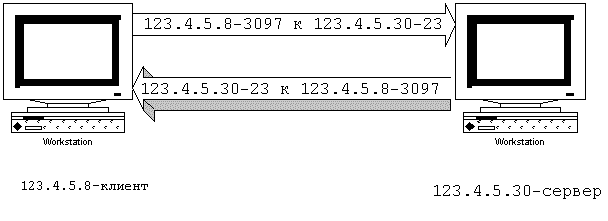

Для иллюстрации того, как используются порты для посылки и приема сообщений, рассмотрим протокол TELNET. Сервер TELNET слушает входящие сообщения на порту 23, и сам посылает сообщения на порт 23. Клиент TELNET, на той же или другой системе, сначала запрашивает неиспользуемый номер порта у ОС (как правило > 1024), а затем использует его при посылке и приеме сообщений. Он должен указывать это номер порта, например 3097, в пакетах, предназначенных для сервера TELNET, чтобы этот сервер при ответе на сообщение клиента мог поместить это номер в посылаемые им TCP-пакеты. Хост клиента по приему сообщения должен посмотреть номер порта в сообщении и решить, какой из клиентов TELNET (ведь одновременно на хосте клиента может быть открыто несколько подключений) должен принять это сообщение (рисунок 7).

Рисунок 7 – Взаимодействие клиента и сервера TCP (на примере протокола TELNET).

В данном случае говорят, что протокол TELNET работает поверх протокола TCP.

TCP (Transmission control protocol) является транспортным протоколом. Именно к транспортным протоколам относится понятие порта, рассмотренное выше. Особенностью TCP является то, что этот протокол обеспечивает гарантированную доставку сообщений (за счёт посылки обратных сообщений о подтверждении доставки). Существует также протокол транспортного уровня UDP (User data protocol), который обеспечивает негарантированную доставку сообщений (сообщения о подтверждении доставки отсутствуют), за счёт чего обеспечивается несколько более высокая скорость работы, но пакеты могут теряться при нестабильном соединении. Каждая из служб прикладного уровня (см. таблицу 1), кроме закрепления за номером порта использует определённый транспортный протокол (либо TCP, либо UDP) для доставки своих сообщений.

Итак, мы теперь знаем, что строка запроса вида

http://213.128.56.71:80

означает, что мы подключаемся к хосту 213.128.56.71 на порт 80 (служба WWW) по протоколу прикладного уровня http. При записи данной строки запроса в браузере (например Internet Explorer) порт указывать необязательно, т.к. сервис http стандартно закреплён за данным портом (см. таблицу 1) и система подставит его автоматически.

Однако, запоминать IP-адрес сервера в Интернете достаточно неудобно (особенно, если нужно помнить десятки адресов). Для облегчения данной задачи служит протокол DNS (Domain name service, см. таблицу 1), который обеспечивает разрешение доменного имени сервера в его IP-адрес (и наоборот, адреса, в доменное имя).

Доменное имя – символьное имя, под которым регистрируется каждый узел в иерархии доменов Сети. Состоит из нескольких групп алфавитно-цифровых термов, разделенных точками, например, www.google.com. Самый правый терм в имени домена определяет тип организации или страну. Так, исторически сложилось, что домен .com обозначает коммерческие организации, домен .org – некоммерческие (хотя в настоящий момент это разделение является условным). Доменное имя, заканчивающееся на .ua декларирует принадлежность хоста Украине, а .ru – России (www.yandex.ru)

Для обеспечения нормальной работы DNS в сети существуют DNS-серверы (вспомните, что DNS является таким же обычным TCP-сервисом, как HTTP и TELNET). Для правильной настройки клиентского подключения необходимо в параметрах TCP/IP также задать адрес сервера DNS. Например, если в настройках указан DNS-сервер 192.168.17.1, когда вы вводите в браузер строку запроса http://www.google.com, происходит следующее:

Клиентский хост (на котором запущен браузер) запрашивает у DNS-сервера адрес хоста www.google.com (это происходит примерно так же, как и в рассмотренном выше случае с TELNET, рисунок 4). DNS-сервер определяет IP-адрес искомого хоста (например 216.239.59.104) и возвращает клиенту. Дальше все запросы браузер производит не по имени сервера, а по его адресу.

Обратите внимание, что при указании доменного имени (а не адреса) в качестве параметра для утилит tracert или ping, так же происходит преобразование доменного имени в IP-адрес хоста (рисунок 5).

Задание 1.

Подготовить компьютер к работе

Загрузить ОС Windows (2000 или XP)

С помощью утилиты ipconfig выяснить текущий ip-адрес компьютера

С помощью утилиты ping подобрать в данной подсети ip-адрес, ещё не используемый другими хостами (в этом случае ping будет выдавать сообщение «Превышен интервал ожидания для запроса»).

Открыть свойства подключения по локальной сети (Сетевое окружение – Свойства – Подключение по локальной сети)

Открыть свойства протокола интернета TCP/IP

Ввести ip-адрес, выбранный на шаге 4, а также соответствующую маску подсети и основной шлюз, определённые на шаге 3 и сохранить изменения.

Проверить наличие связи между хостом и основным шлюзом.

Запустить Internet Explorer, открыть страницу http://www.dgma.dn.ua, и указать, на какой порт данного хоста производилось подключение (см. таблицу 1).

Задание 2

Выполнить действия указанные в таблице, согласно выданного варианта.

Таблица 2

Вариант |

Задание |

||

1. Определить, является ли допустимым IP-адрес хоста |

|||

1 |

192.168.0.1 |

||

2 |

192.168.1.123 |

||

3 |

10.5.6.7 |

||

4 |

123.4.5.6 |

||

5 |

1.2.3.4 |

||

6 |

172.25.254.199 |

||

7 |

80.0.0.1 |

||

8 |

192.168.1.0 |

||

9 |

150.5.5.255 |

||

10 |

195.91.7.20 |

||

11 |

0.1.2.3 |

||

12 |

1.2.3.0 |

||

13 |

67.0.500.1 |

||

14 |

77.77.77.77 |

||

15 |

255.255.255.0 |

||

16 |

37.273.1.1 |

||

17 |

0.1.2.345 |

||

18 |

166.77.88.99 |

||

19 |

43.2.1.0 |

||

20 |

99.99.999.9 |

||

21 |

213.25.98.6 |

||

22 |

15.16.17.18 |

||

23 |

98.76.54.32.1 |

||

24 |

35.09.1.7 |

||

25 |

51.27.0.100 |

||

26 |

192.168.22.100 |

||

27 |

192.168.0.254 |

||

28 |

192.168.254.0 |

||

29 |

10.22.22.99 |

||

30 |

0.0.0.0 |

||

2. Определить, является ли допустимой маска подсети |

|||

1 – 5 |

255.255.255.255 |

||

6 – 11 |

255.255.255.254 |

||

12 – 17 |

255.0.255.0 |

||

18 – 23 |

255.224.0.0 |

||

24 – 30 |

255.0.0.0 |

||

3. По известному адресу и маске подсети передающего хоста, определить находится ли хост назначения в одной с ним подсети |

|||

|

Передающий хост |

Маска подсети |

Хост назначения |

1 – 9 |

192.168.122.3 |

255.255.0.0 |

192.168.0.1 |

10 – 20 |

10.33.55.100 |

255.255.255.0 |

10.33.33.200 |

21 – 30 |

172.25.254.100 |

255.255.255.0 |

172.254.25.1 |

Вопросы для подготовки

Назовите основные параметры настройки протокола TCP/IP.

Какие существуют ограничения на значение IP-адреса? Маски подсети?

Что такое маршрутизатор?

Как посылающий хост определяет, находится ли хост назначения в одной с ним подсети?

Как принимающий хост определяет, какой из запущенных на нём служб предназначен пакет?

Как клиентский хост определяет IP-адрес сервера, если ему известно имя?

С помощью каких утилит Windows можно проверить связь между хостами?

Как узнать маршрут до хоста назначения?

На какой стандартный порт будет пытаться подключиться браузер, если строка запроса начинается с http:// ? ftp:// ?

Лабораторная работа № 2

Основные признаки присутствия на компьютере вредоносных программ

Цель работы: получение практических навыков по выявлению вредоносных программ на локальном компьютере под управлением Microsoft Windows XP. Изучить настройки браузера Internet Explorer, исследовать список запущенных программ с помощью Диспетчера задач, изучить настройку элементов автозапуска.

Порядок выполнения работы:

Включить компьютер;

Запустить программу Microsoft Virtual PC;

Загрузить образ ОС Microsoft Windows XP;

Выполнить задания.

Задание 1. Изучение настроек браузера

Вирусные проявления бывают явными, косвенными и скрытыми. Если первые обычно видны невооруженным глазом, то косвенные и тем более скрытые требуют от пользователя проявления изрядной доли интуиции. Они часто не мешают работе, и для их обнаружения требуется знать, где и что нужно искать.

Явные проявления обычно выражаются в неожиданно появляющихся рекламных сообщениях и баннерах - обычно это следствие проникновения на компьютер рекламной утилиты. Поскольку их главная цель - это привлечь внимание пользователя к рекламируемой услуге или товару, то им сложно оставаться незаметными. Также, явные проявления могут вызывать ряд троянских программ, например утилиты несанкционированного дозвона к платным сервисам.

В этом задании предлагается исследовать явные проявления вирусной активности на примере несанкционированного изменения настроек браузера. Этот механизм иногда используется для того, чтобы вынудить пользователей зайти на определенный сайт, часто порнографического содержания. Для этого меняется адрес домашней страницы, то есть адрес сайта, который автоматически загружается при каждом открытии браузера.

Откройте браузер Internet Explorer, воспользовавшись одноименным ярлыком на рабочем столе или в системном меню Пуск / Программы

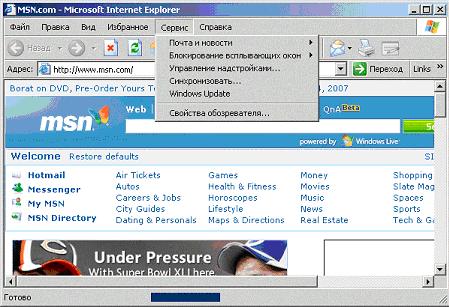

Если у Вас открыт и настроен доступ в Интернет и после установки операционной системы стартовая страница изменена не была, должна открыться страница по умолчанию - http://www.msn.com

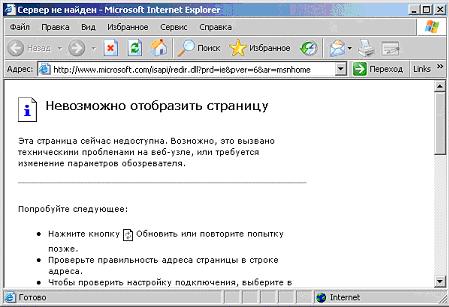

Если доступ в Интернет не настроен, то выведется соответствующее уведомление:

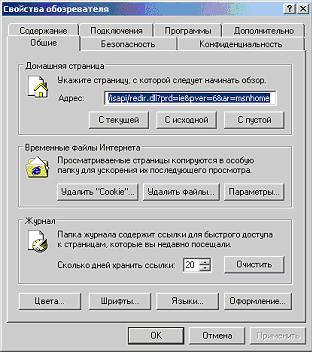

Проверьте значение параметра, отвечающего за стартовую страницу. Для этого нужно воспользоваться меню Сервис. Откройте его и выберите пункт Свойства обозревателя

Адрес стартовой страницы указан в первом же поле открывшегося окна Свойства обозревателя, на закладке Общие. Значение этого поля совпадает с тем адресом, который был автоматически задан при открытии браузера.

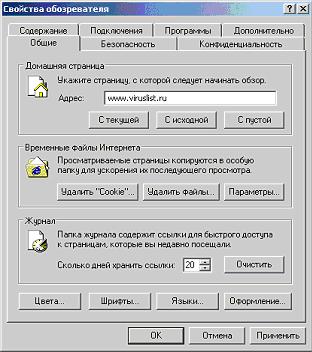

Измените это поле, введя адрес www.viruslist.ru

Далее для подтверждения сделанных изменений нажмите ОК

Закройте и снова откройте браузер

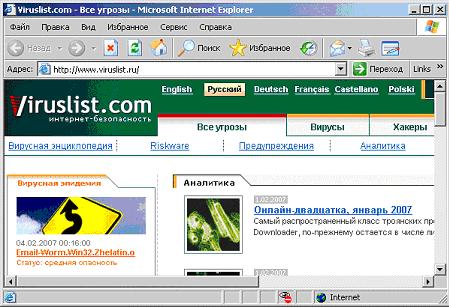

Убедитесь, что теперь первым делом была загружена страница www.viruslist.ru

В случае, если на Вашем компьютере доступ в Интернет не настроен, об этом можно догадаться по значению в поле Адрес:

Таким образом, если Ваш браузер начал самостоятельно загружать посторонний сайт, в первую очередь нужно изучить настройки браузера: какой адрес выставлен в поле домашней страницы.

Ряд вредоносных программ ограничиваются изменением этого параметра и для устранения последствий заражения нужно лишь исправить адрес домашней страницы. Однако это может быть только частью вредоносной нагрузки. Поэтому если Вы обнаружили несанкционированное изменение адреса домашней страницы, следует немедленно установить антивирусное программное обеспечение и проверить весь жесткий диск на наличие вирусов.