- •Конспект лекций по дисциплине «Основы информационной безопасности»

- •1 Общеметодологические принципы теории информационной безопасности

- •1 Лекция №1

- •1 Лекция №2

- •1 Лекция №3

- •1 Лекция №4

- •1 Лекция №5

- •1 Лекция №6

- •Методы и средства обеспечения иб Лекция №1

- •2 Лекция №3

- •2 Лекция №5

- •2 Лекция №6

- •Нормативные документы и стандарты в информационной безопасности и защите информации Общие сведения

- •II группа – классы 2б и 2а

- •Лекция №4 Модель защиты от угроз нарушения конфиденциальности информации

- •4. Межсетевые экраны экспертного уровня.

- •2 Лекция №7

- •1.4.1. Принципы обеспечения целостности

- •Основы формальной теории защиты информации

- •2. Запись.

- •Формальные модели управления доступом Модель Харрисона-Руззо-Ульмана

- •Модель Белла-ЛаПадулы

- •Формальные модели целостности Модель Кларка-Вилсона

- •Модель Биба

- •1. Простое правило целостности (Simple Integrity, si).

- •Ролевое управление доступом

- •Скрытые каналы передачи информации

- •Лекция №8

- •2 Лекция №9

- •1 Криптографические методы и средства защиты информации

- •1.1 Симметричные криптосистемы

- •1.2 Системы с открытым ключом

- •1.3 Электронная подпись

- •1.4 Управление ключами

- •0.1 Обеспечение информационной безопасности на жизненном цикле автоматизированных систем

- •0.1.1 Методы защиты от несанкционированного изменения структур автоматизированных систем (ас): общие требования к защищенности ас от несанкционированного изменения структур

1.3 Электронная подпись

Электронная подпись представляет собой механизм подтверждения подлинности и целостности цифровых документов. Во многом она является аналогом рукописной подписи – в частности, к ней предъявляются практически аналогичные требования:

1. Электронная подпись должна позволять доказать, что именно законный автор, и никто другой, сознательно подписал документ.

2. Цифровая подпись должна представлять собой неотъемлемую часть документа. Должно быть невозможно отделить подпись от документа и использовать её для подписывания других документов.

3. Цифровая подпись должна обеспечивать невозможность изменения подписанного документа (в том числе и для самого автора!).

4. Факт подписывания документа должен быть юридически доказуемым. Должен быть невозможным отказ от авторства подписанного документа

Схема цифровой подписи включает два алгоритма, один – для вычисления, а второй – для проверки подписи. Вычисление подписи может быть выполнено только автором подписи. Алгоритм проверки должен быть общедоступным, чтобы проверить правильность подписи мог каждый.

Для создания схемы цифровой подписи можно использовать симметричные шифрсистемы. В этом случае подписью может служить само зашифрованное на секретном ключе сообщение. Однако основной недостаток таких подписей состоит в том, что они являются одноразовыми: после каждой проверки секретный ключ становится известным. Единственный выход из этой ситуации в рамках использования симметричных шифрсистем - это введение доверенной третьей стороны, выполняющей функции посредника, которому доверяют обе стороны. В этом случае вся информация пересылается через посредника, он осуществляет перешифрование сообщений с ключа одного из абонентов на ключ другого. Естественно, эта схема является крайне неудобной.

Два подхода к построению системы цифровой подписи при использовании шифрсистем с открытым ключом:

в преобразовании сообщения в форму, по которой можно восстановить само сообщение и тем самым проверить правильность «подписи». В данном случае подписанное сообщение имеет ту же длину, что и исходное сообщение. Для создания такого «подписанного сообщения» можно, например, произвести зашифрование исходного сообщения на секретном ключе автора подписи. Тогда каждый может проверить правильность подписи путем расшифрования подписанного сообщения на открытом ключе автора подписи;

подпись вычисляется и передается вместе с исходным сообщением. Вычисление подписи заключается в преобразовании исходного сообщения в некоторую цифровую комбинацию, которая и является подписью. Алгоритм вычисления подписи должен зависеть от секретного ключа пользователя. Это необходимо для того, чтобы воспользоваться подписью мог бы только владелец ключа. В свою очередь, алгоритм проверки правильности подписи должен быть доступен каждому. Поэтому этот алгоритм зависит от открытого ключа пользователя. В данном случае длина подписи не зависит от длины подписываемого сообщения.

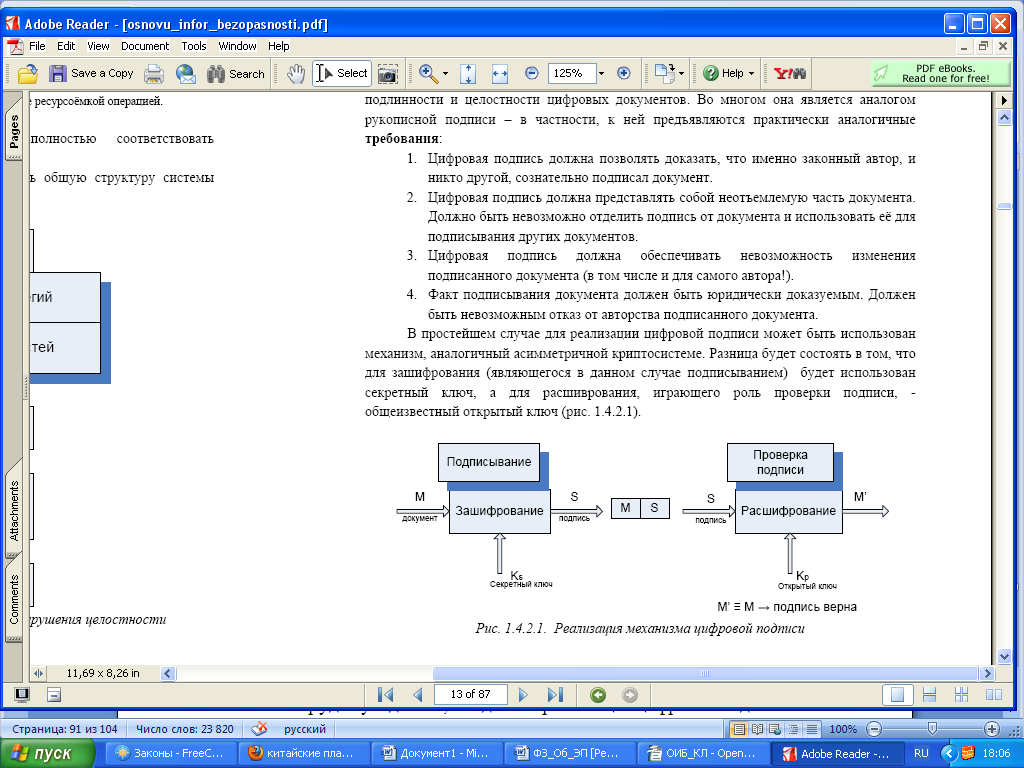

В простейшем случае для реализации электронной подписи может быть использован механизм, аналогичный асимметричной криптосистеме. Разница будет состоять в том, что для зашифрования (являющегося в данном случае подписыванием) будет использован секретный ключ, а для расшифрования, играющего роль проверки подписи, - общеизвестный открытый ключ.

Рисунок.- Реализация механизма электронной подписи

Порядок использования электронной подписи в данном случае будет следующим:

1. Документ зашифровывается секретным ключом подписывающего, и зашифрованная копия распространяется вместе с оригиналом документа в качестве электронной подписи.

2. Получатель, используя общедоступный открытый ключ подписывающего, расшифровывает подпись, сличает её с оригиналом и убеждается, что подпись верна.

Нетрудно убедиться, что данная реализация электронной подписи полностью удовлетворяет всем приведённым выше требованиям, но в то же время имеет принципиальный недостаток: объём передаваемого сообщения возрастает как минимум в два раза. Избавиться от этого недостатка позволяет использование хэш-функций.

Криптографические хэш-функции

Функция вида y=f(x) называется криптографической хэш-функцией, если она удовлетворяет следующим свойствам:

1. На вход хэш-функции может поступать последовательность данных произвольной длины, результат же (называемый хэш, или дайджест) имеет фиксированную длину.

2. Значение y по имеющемуся значению x вычисляется за полиномиальное время, а значение x по имеющемуся значению y почти во всех случаях вычислить невозможно.

3. Вычислительно невозможно найти два входных значения хэш-функции, дающие идентичные хэши.

4. При вычислении хэша используется вся информация входной последовательности.

5. Описание функции является открытым и общедоступным.

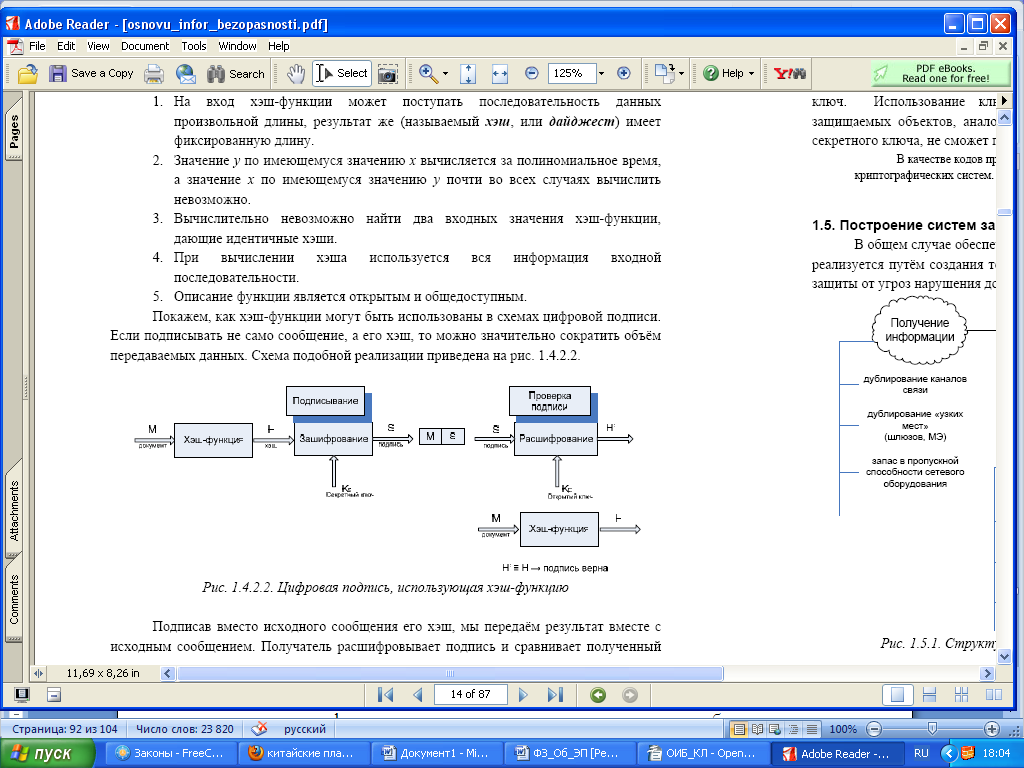

Покажем, как хэш-функции могут быть использованы в схемах электронной подписи.

Если подписывать не само сообщение, а его хэш, то можно значительно сократить объём передаваемых данных. Схема подобной реализации приведена на рисунке.

Рисунок.- Электронная подпись, использующая хэш-функцию

Подписав вместо исходного сообщения его хэш, мы передаём результат вместе с исходным сообщением. Получатель расшифровывает подпись и сравнивает полученный результат с хэшем сообщения. В случае совпадения делается вывод о том, что подпись верна.

Коды проверки подлинности

Часто криптографические хэш-функции используются в качестве средств контрольного суммирования: например, для некоторого файла, помещённого в публичный доступ на ftp-сервере, может быть приведён его хэш, подсчитанный с использованием некоторого алгоритма (чаще всего в таких случаях используется алгоритм md5). В этом случае пользователь, скачавший данный файл, может убедиться в его подлинности, Однако в этом случае злоумышленник может подменить файл и привести хэш, соответствующий новому файлу – выявить подобные манипуляции, используя обычные хэш-функции, невозможно. Защита от подобного рода атак обеспечивается путём применения кодов проверки подлинности.

Коды проверки подлинности, или MAC-коды представляют собой криптографические хэш-функции, для вычисления которых необходимо знать секретный ключ. Использование ключа позволяет гарантировать невозможность подмены защищаемых объектов, аналогичной приведённой выше: злоумышленник, не знающий секретного ключа, не сможет пересчитать хэш для нового файла.

В качестве кодов проверки подлинности часто используются модификации симметричных криптографических систем.

В настоящее время имеются стандарты на криптографические хэш-функции, утверждаемые независимо от стандартов на криптографические алгоритмы.