- •Конспект лекций по дисциплине «Основы информационной безопасности»

- •1 Общеметодологические принципы теории информационной безопасности

- •1 Лекция №1

- •1 Лекция №2

- •1 Лекция №3

- •1 Лекция №4

- •1 Лекция №5

- •1 Лекция №6

- •Методы и средства обеспечения иб Лекция №1

- •2 Лекция №3

- •2 Лекция №5

- •2 Лекция №6

- •Нормативные документы и стандарты в информационной безопасности и защите информации Общие сведения

- •II группа – классы 2б и 2а

- •Лекция №4 Модель защиты от угроз нарушения конфиденциальности информации

- •4. Межсетевые экраны экспертного уровня.

- •2 Лекция №7

- •1.4.1. Принципы обеспечения целостности

- •Основы формальной теории защиты информации

- •2. Запись.

- •Формальные модели управления доступом Модель Харрисона-Руззо-Ульмана

- •Модель Белла-ЛаПадулы

- •Формальные модели целостности Модель Кларка-Вилсона

- •Модель Биба

- •1. Простое правило целостности (Simple Integrity, si).

- •Ролевое управление доступом

- •Скрытые каналы передачи информации

- •Лекция №8

- •2 Лекция №9

- •1 Криптографические методы и средства защиты информации

- •1.1 Симметричные криптосистемы

- •1.2 Системы с открытым ключом

- •1.3 Электронная подпись

- •1.4 Управление ключами

- •0.1 Обеспечение информационной безопасности на жизненном цикле автоматизированных систем

- •0.1.1 Методы защиты от несанкционированного изменения структур автоматизированных систем (ас): общие требования к защищенности ас от несанкционированного изменения структур

II группа – классы 2б и 2а

Классы данной группы соответствуют автоматизированным системам, в которых пользователи имеют одинаковые права доступа ко всей информации в АС, обрабатываемой или хранимой на носителях различного уровня конфиденциальности.

- I группа – классы 1Д, 1Г, 1В, 1Б и 1А

В соответствующих автоматизированных системах одновременно обрабатывается или хранится информация разных уровней конфиденциальности. Не все пользователи имеют доступ ко всей информации в АС.

Для каждого из классов фиксируется набор требований, группируемый в четыре подсистемы системы защиты АС: управления доступом, обеспечения целостности, регистрации и учета и криптографическую.

Отдельный Руководящий документ устанавливает классификацию межсетевых экранов по уровню защищённости от НСД к информации на базе перечня показателей защищённости и совокупности описывающих их требований.

Показатели защищённости применяются к межсетевым экранам (МЭ) для определения уровня защищённости, который они обеспечивают при межсетевом взаимодействии.

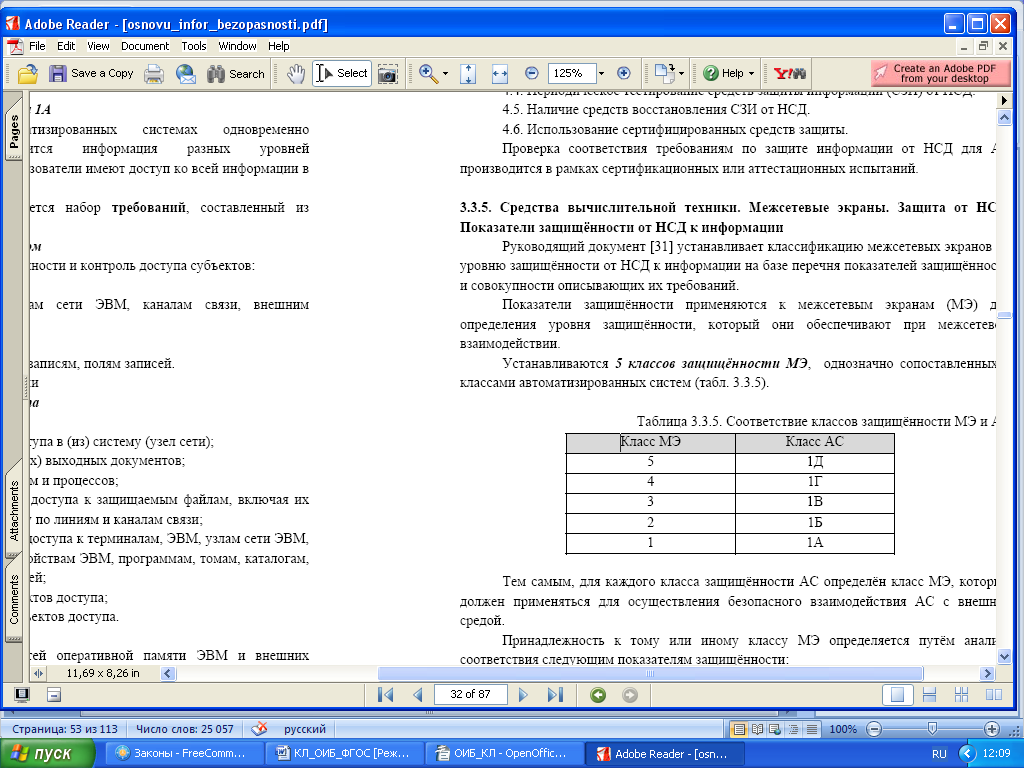

Устанавливаются 5 классов защищённости МЭ, однозначно сопоставленных с классами автоматизированных систем.

Тем самым, для каждого класса защищённости АС определён класс МЭ, который должен применяться для осуществления безопасного взаимодействия АС с внешней средой.

Принадлежность к тому или иному классу МЭ определяется путём анализа соответствия показателям защищённости.

Таблица.-Соответствие классов защищённости МЭ и АС

Отдельный Руководящий документ устанавливает классификацию программного обеспечения по уровню контроля отсутствия в нём недекларированных возможностей.

Под недекларированными возможностями понимаются возможности программного обеспечения, не описанные или не соответствующие описанным в документации, при использовании которых возможно нарушение конфиденциальности, доступности или целостности обрабатываемой информации.

Одной из возможных реализаций недекларированных возможностей являются программные закладки – преднамеренно внесённые в программное обеспечение (ПО) функциональные объекты, которые при определённых условиях инициируют выполнение не описанных в документации функций ПО, приводящих к нарушению конфиденциальности, доступности или целостности обрабатываемой информации.

Устанавливаются 4 уровня контроля, каждый из которых характеризуется определённой совокупностью минимальных требований.

Лекция №4 Модель защиты от угроз нарушения конфиденциальности информации

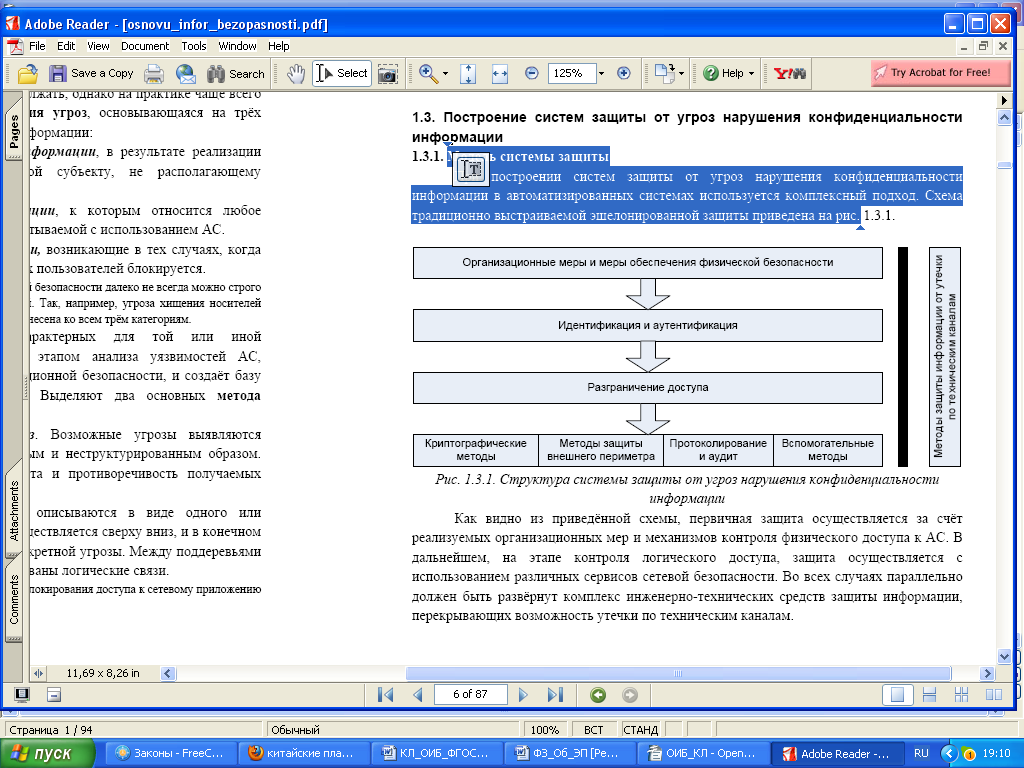

При построении систем защиты от угроз нарушения конфиденциальности информации в автоматизированных системах используется комплексный подход. Схема традиционно выстраиваемой эшелонированной защиты приведена на рисунке.

Рисунок.-Структура системы защиты от угроз нарушения конфиденциальности информации

Как видно из приведённой схемы, первичная защита осуществляется за счёт реализуемых организационных мер и механизмов контроля физического доступа к АС. В дальнейшем, на этапе контроля логического доступа, защита осуществляется с использованием различных сервисов сетевой безопасности. Во всех случаях параллельно должен быть развёрнут комплекс инженерно-технических средств защиты информации, перекрывающих возможность утечки по техническим каналам.

Методы защиты внешнего периметра автоматизированной системы

Подсистема защиты внешнего периметра автоматизированной системы обычно включает в себя два основных механизма: средства межсетевого экранирования и средства обнаружения вторжений. Решая родственные задачи, эти механизмы часто реализуются в рамках одного продукта и функционируют в качестве единого целого. В то же время каждый из механизмов является самодостаточным и заслуживает отдельного рассмотрения.

Межсетевое экранирование. Межсетевой экран (МЭ) выполняет функции разграничения информационных потоков на границе защищаемой автоматизированной системы. Это позволяет:

- повысить безопасность объектов внутренней среды за счёт игнорирования

неавторизованных запросов из внешней среды;

- контролировать информационные потоки во внешнюю среду;

- обеспечить регистрацию процессов информационного обмена.

Контроль информационных потоков производится посредством фильтрации информации, т.е. анализа её по совокупности критериев и принятия решения о распространении в АС или из АС.

В зависимости от принципов функционирования, выделяют несколько классов межсетевых экранов. Основным классификационным признаком является уровень модели ISO/OSI, на котором функционирует МЭ.

1. Фильтры пакетов. Простейший класс межсетевых экранов, работающих на сетевом и транспортном уровнях модели ISO/OSI. Фильтрация пакетов обычно осуществляется по следующим критериям:

- IP-адрес источника;

- IP-адрес получателя;

- порт источника;

- порт получателя;

- специфические параметры заголовков сетевых пакетов.

Фильтрация реализуется путём сравнения перечисленных параметров заголовков сетевых пакетов с базой правил фильтрации.

2. Шлюзы сеансового уровня. Данные межсетевые экраны работают на сеансовом уровне модели ISO/OSI. В отличие от фильтров пакетов, они могут контролировать допустимость сеанса связи, анализируя параметры протоколов сеансового уровня.

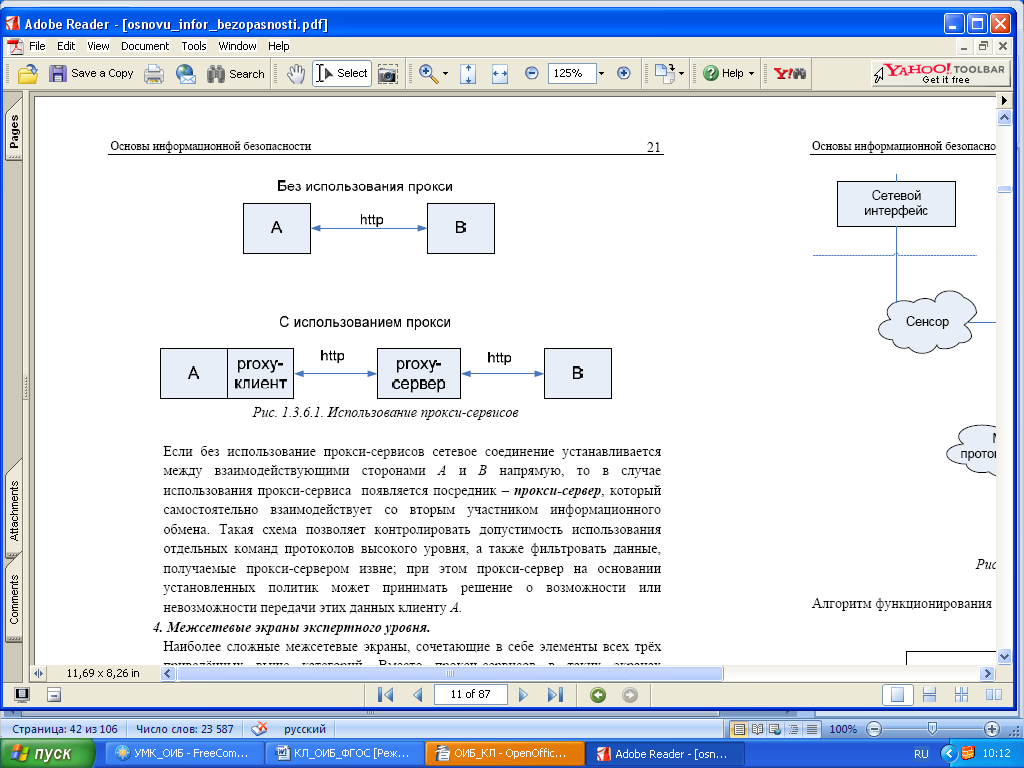

3. Шлюзы прикладного уровня. Межсетевые экраны данного класса позволяют фильтровать отдельные виды команд или наборы данных в протоколах прикладного уровня. Для этого используются прокси-сервисы – программы специального назначения, управляющие трафиком через межсетевой экран для определённых высокоуровневых протоколов (http, ftp, telnet и т.д.).

Порядок использования прокси-сервисов показан на рисунке.

Рисунок.- Использование прокси-сервисов

Если без использование прокси-сервисов сетевое соединение устанавливается между взаимодействующими сторонами A и B напрямую, то в случае использования прокси-сервиса появляется посредник – прокси-сервер, который самостоятельно взаимодействует со вторым участником информационного обмена. Такая схема позволяет контролировать допустимость использования отдельных команд протоколов высокого уровня, а также фильтровать данные, получаемые прокси-сервером извне; при этом прокси-сервер на основании установленных политик может принимать решение о возможности или невозможности передачи этих данных клиенту A.