- •Оглавление

- •1. Если функция непрерывна на отрезке, то она ограничена на нем.

- •2. Теорема Вейерштрасса:

- •3. Теорема Больцано-Коши:

- •3. Степенные ряды. Первая теорема Абеля. Параметры и радиус сходимости. Равномерная сходимость степенного ряда. Непрерывность суммы. Почленная дифференцируемость. Ряд Тейлора.

- •7. Законы больших чисел и предельные теоремы: неравенство Маркова, неравенство Чебышева, теорема Чебышева, центральная предельная теорема.

- •10. Многочлены. Кольцо многочленов над кольцом с единицей. Делимость многочленов, теорема о делении с остатком. Значение и корень многочлена. Теорема Безу.

- •12. Сравнения и вычеты. Кольцо вычетов. Малая терема Ферма. Сравнения первой степени. Китайская теорема об остатках.

- •15. Алгоритмы поиска в последовательно организованных файлах. Бинарный и интерполяционный поиск. Поиск в файлах, упорядоченных по вероятности. Самоорганизующиеся файлы. Оценки трудоемкости.

- •16. Основные понятия защиты информации (субъекты, объекты, доступ, граф доступов, информационные потоки). Постановка задачи построения защищённой автоматизированной системы. Ценность информации.

- •18. Модель системы безопасности hru. Основные положения модели. Теорема об алгоритмической неразрешимости проблемы безопасности в произвольной системе.

- •1. Санкционированное получение прав доступа.

- •2. Похищение прав доступа

- •20. Модель Белла-Лападулы как основа построения систем мандатного разграничения доступа. Основные положения модели. Базовая теорема безопасности (bst).

- •Теорема bst (Basic Security Theorem).

- •21. Основные положения критериев tcsec. Фундаментальные требования компьютерной безопасности. Требования классов защиты.

- •23. Общая характеристика операционных систем (ос). Назначение и возможности систем семейств unix, Windows.

- •24. Основные механизмы безопасности средств и методы аутентификации в ос, модели разграничения доступа, организация и использование средств аудита.

- •Методы аутентификации в ос.

- •Модели разграничения доступа.

- •25. Субъекты в операционных системах (основные определения, содержимое дескрипторов процессов и потоков, переключение процессов и потоков).

- •26. Методы и средства обеспечения конфиденциальности информации в операционных системах семейства Windows nt и Linux.

- •27. Методы и средства обеспечения целостности информации в операционных системах семейства Windows nt и Linux.

- •28. Методы и средства обеспечения доступности информации в операционных системах семейства Windows nt и Linux.

- •29. Источники угроз и общие методы защиты от них в операционных системах Windows nt и Linux.

- •30. Компоненты системы защиты операционных систем семейства Windows nt и их характеристика.

- •31. Объекты в ос. Модель разграничения доступа в операционных системах семейства Windows nt.

- •Модель разграничения доступа.

- •32. Права, привилегии, суперпривилегии и вход пользователей в ос семейства Windows nt. Права учетных записей.

- •Привилегии

- •Этапы входа пользователя

- •33. Компоненты системы защиты, модель разграничения доступа и способности в операционных системах семейства Linux.

- •Способности процесса.

- •34. Вредоносное программное обеспечение. Классификация, принципы работы, способы выявления и противодействия.

- •36. Локальные вычислительные сети ieee 802.3. Методы и средства обеспечения безопасности в проводных сетях.

- •37. Беспроводные локальные сети ieee 802.11. Методы и средства обеспечения безопасности в беспроводных сетях.

- •38. Виртуальные лвс. Типы vlan. Стандарт ieee 802.1q. Формат маркированного кадра Ethernet ieee 802.1p/q. Правила продвижения пакетов vlan 802.1q.

- •39. Межсетевые экраны. Классификация межсетевых экранов. Типовое размещение межсетевого экрана в лвс. Архитектура межсетевых экранов. Политика межсетевых экранов. Понятие dmz. Трансляция ip-адресов.

- •40. Системы обнаружения атак. Классификация систем обнаружения атак. Типовая архитектура систем обнаружения атак. Методы обнаружения информационных атак в системах обнаружения атак.

- •41. Языки запросов. Языки описания данных. Языки манипулирования данными. Особенности языковых средств управления и обеспечения безопасности данных в реляционных субд.

- •42. Транзакции. Свойства acid транзакций. Управление восстановлением. Алгоритм aries. Двухфазная фиксация.

- •43. Транзакции. Свойства acid транзакций. Управление параллельностью. Блокировки. Строгий протокол двухфазной блокировки.

- •44. Технологии удалённого доступа и системы баз данных, тиражирование и синхронизация в распределённых системах баз данных.

- •Классификация демаскирующих признаков и их характеристики

- •Технические каналы утечки информации, классификация и характеристика

- •Оптические каналы утечки информации. Способы и средства противодействия наблюдению в оптическом диапазоне.

- •Канал утечки информации за счет пэмин

- •Каналы утечки акустической информации.

- •Материально-вещественные каналы утечки информации.

- •Специальные технические средства предназначенные для негласного получения информации (закладные устройства). Классификация, принципы работы, методы противодействия.

- •Задачи и принципы инженерно-технической защиты информации.

- •Способы и средства инженерной защиты и технической охраны объектов.

- •Методики оценки возможности утечки информации.

- •1. Методика оценки возможности утечки информации по оптическому каналу

- •2. Методика оценки возможности утечки информации по акустическому каналу

- •3. Методика оценки возможности утечки информации по радиоэлектронному каналу

- •4. Методика оценки возможности утечки информации по вещественному каналу

- •Методики оценки эффективности применяемых мер защиты информации.

- •Оценка защищенности информации от утечки за счет пэмин

- •Способы и средства информационного скрытия речевой информации от подслушивания. Энергетическое скрытие акустического сигнала.

- •Основные методы защиты информации техническими средствами.

- •Основные понятия криптографии. Модели шифров. Блочные и поточные шифры. Понятие криптосистемы. Ключевая система шифра. Основные требования к шифрам.

- •Системы шифрования с открытыми ключами: rsa, системы Эль-Гамаля, системы на основе «проблемы рюкзака».

- •60. Цифровая подпись. Общие положения. Цифровые подписи на основе шифросистемы с открытыми ключами стандартов гост р и dss.

- •Функции хэширования. Требования предъявляемые к функциям хэширования. Ключевые функции хэширования. Безключевые функции хэширования.

- •Проблемы и перспективы развития криптографических методов защиты. Криптосистемы на основе эллиптических кривых. Алгоритм электронной подписи на основе эллиптических кривых ecdsa.

- •63. Объекты правового регулирования при создании и эксплуатации системы информационной безопасности

- •64. Использование существующих нормативных актов для создания системы информационной безопасности. Основные положения руководящих правовых документов

- •65. Система международных и российских правовых стандартов. Стандарт bs7799

- •66. Требования Доктрины информационной безопасности рф и ее реализация в существующих системах информационной безопасности

- •67. Значение и отличительные признаки методик служебного расследования фактов нарушения информационной безопасности от расследования других правонарушений

- •69. Понятие и основные организационные мероприятия по обеспечению информационной безопасности

- •70. Политика информационной безопасности как основа организационных мероприятий. Основные требования к разработке организационных мероприятий

- •71. Контроль и моделирование как основные формы организационных действий при проверке действенности системы информационной безопасности

- •72. Разграничение прав доступа как основополагающее требование организационных мероприятий и их практическая реализация на объекте защиты

- •73. Иерархия прав и обязанностей руководителей и исполнителей при построении системы информационной безопасности, их взаимодействие

- •74. Аудит системы информационной безопасности на объекте как основание для подготовки организационных и правовых мероприятий. Его критерии, формы и методы.

- •75. Общая характеристика и этапы проведения работ по обеспечению информационной безопасности автоматизированной информационной системы

- •76. Анализ защищенности автоматизированной информационной системы

- •77. Методы оценки информационной безопасности ас

- •78. Пути повышения надежности и отказоустойчивости информационной системы.

- •79. Технология обнаружения воздействия нарушителя на работу автоматизированной информационной системы

- •80. Основные принципы формирования нормативно-методических документов по обеспечению безопасности информации организации.

- •81. Жизненный цикл автоматизированной информационной системы. Этапы жизненного цикла.

- •82. Классические модели жизненного цикла автоматизированной информационной системы. Современные концепции и модели жизненного цикла.

- •1. Классические модели жизненного цикла

- •1.2 Современные стратегии конструирования программного обеспечения

- •1.3 Быстрая разработка приложений (Rapid Application Development)

- •1.4 Быстрая разработка приложений

- •1.4 Компонентно-ориентированная модель.

- •1.5. Экстремальное программирование (xp – extreme programming)

- •83. Порядок создания автоматизированных систем в защищенном исполнении.

- •84. Типовое содержание работ по защите информации на стадиях создания автоматизированных систем в защищенном исполнении.

- •85. Разработка технического задания на создание автоматизированной системы в защищенном исполнении. Этапы и виды работ.

- •86. Структурный подход к разработке программного обеспечения автоматизированной системы. Общие понятия. Основные модели структурного подхода. Метод пошаговой детализации.

- •87. Объектно-ориентированный подход к разработке программного обеспечения автоматизированной системы. Общие понятия. Общая характеристика моделей. Общие понятия об языке uml.

- •88. Тестирование программного обеспечения. Модели тестирования белого и черного ящика. Виды испытания и их характеристика.

- •89. Разработка аппаратного обеспечения (рао) автоматизированной системы. Этапы разработки. Общая характеристика этапов.

- •Этапы разработки

- •90. Научно-исследовательская разработка для создания новых видов аппаратного обеспечения

- •91. Опытно-конструкторская разработка новых видов аппаратного обеспечения.

- •92. Подготовка производства изделия на предприятии–изготовителе.

- •93. Применение средств криптографической защиты информации при проектировании автоматизированных систем в защищенном исполнении.

- •94. Особенности построения систем электронной цифровой подписи.

- •95. Подходы к разработке систем электронных платежей. Принципы функционирования платежных систем.

- •96. Концепции хранилищ данных. Свойства хранилищ данных. Архитектуры сппр с использованием концепции хранилищ данных.

- •97. Организация хранилищ данных. Многомерная модель данных. Факты и измерения. Информационные потоки хранилищ данных. Etl-процесс.

2. Методика оценки возможности утечки информации по акустическому каналу

Защищенность речевой информации оценивается энергетическими и информационными показателями. В качестве энергетического показателя защищенности речевой информации используется отношение сигнал/шум на входе акустического приемника. Так как в общем случае спектры речи и помехи не совпадают, то для гарантированного превышения спектральных составляющих помехи над всеми спектральными составляющими речи необходимо значительное превышение средних уровней помехи над средним уровнем речи. Понимание речи невозможно, если отношение помеха/сигнал равно 6-8, а акустический сигнал не воспринимается человеком как речевой, если отношение помеха/сигнал превышает 8-10. Для гарантированной защищенности речевой информации отношение сигнал/шум должно быть не более 0,1 или (-10) дБ.

Для оценки значения энергетического показателя применяются следующие методы:

• инструментальный контроль;

• инструментально-расчетный;

• расчетный.

а) Инструментальный контроль предусматривает измерение уровней акустических сигналов в зоне подслушивания, прежде всего, на границе контролируемой зоны. В качестве измерительных приборов используются акустические спектральные анализаторы (спектроанализатора) и шумомеры. На вход спектрального анализатора подается электрический сигнал от микрофона или акселерометра (при измерении уровня структурного звука). Спектроанализаторы бывают последовательные и параллельные, аналоговые и цифровые.

б) При наличии измерительных приборов с ограниченными возможностями, позволяющими проводить только отдельные измерения, например измерять уровни громкости исходного речевого сигнала, применяют инструментально-расчетные методы контроля. Получение итоговых результатов обеспечивается по известным математическим формулам с получением недостающих данных из справочников.

в) Расчетный контроль безопасности акустической информации обеспечивается в результате проведения расчетов по известным формулам с использованием справочных данных.

Если громкость речи в помещении равна Lи, а звукоизоляция среды на пути распространения звука – Qс , то громкость речи в точке подслушивания человеком Lп = Lи – Qс .

Уровень сигнала с учетом акустических шумов Lш в точке подслушивания Lп = Lи – Qс – Lш . По этим выражениям легко оценивается возможность подслушивания в смежном помещении или в коридоре.

Более точные аналитические зависимости учитывают размеры и структуру звукоизолирующего ограждения. Звукоизоляция неоднородной поверхности, состоящей из элементов с разной звукоизоляцией, площадью S определяется по формуле:

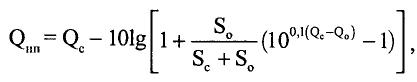

где Qс и Qо — величина звукоизоляции стены и окна (двери) соответственно; Sc и So — площадь стены и окна (двери) соответственно.

В качестве информационного критерия используется разборчивость речи. В зависимости от рассматриваемого элемента речи различают формантную, слоговую, словесную и фразовую разборчивость речи. Если количество элементов речи рассматривать как косвенную меру информации на выходе и входе акустического канала утечки, то разборчивость речи характеризует относительную пропускную способность акустического канала утечки.

Формантная

разборчивость

речи характеризует разборчивость

наименьших элементов речи — звуков или

фонем. Области спектра, в которых

сосредоточена энергия звука, называются

формантами. Форманты звуков речи

заполняют ее частотный диапазон 157000

Гц. Каждая форманта вносит определенный

вклад в разборчивость речи. С целью

оценки формантной разборчивости

частотный диапазон разбивают на 20 полос

равной разборчивости. Если обозначить

через Кфi

коэффициент разборчивости форманты в

i-й полосе равной разборчивости, то

формантная разборчивость определяется

как «взвешенная» сумма разборчивости

формант: Аф

= 0,05![]()

Значение коэффициента разборчивости форманты в i-й полосе зависит от субъективного уровня ощущения формант Еф = Вф – Вп, где Вф и Вп— средние спектральные значения уровней речевого сигнала и помех в полосе равной разборчивости, в дБ.

Так как полосы равной разборчивости неравномерные и не совпадают у разных людей и, следовательно, возникают большие проблемы при их определении, то на практике диапазон речевого сигнала делят на 6 октавных полос. Граничные значения соседних октавных полос отличаются в 2 раза и воспринимаются чело веком как равноудаленные, Среднегеометрические частоты октавных полос, охватывающие речевой диапазон, имеют значения 250, 500, 1000, 2000, 4000 и 8000 Гц. Форманты каждой октавной полосы в отличие от полос равной разборчивости вносят разный вклад в формантную разборчивость речи.

Наибольший вклад в разборчивость речи вносят форманты в диапазоне частот стандартного телефонного канала 300-4000 Гц, что и позволило сузить стандартный телефонный канал до диапазона 300-3400 Гц. С учетом вклада каждой октавной полосы формантная разборчивость вычисляется по формуле:

Аф = 0,067w1 + 0,125w2 + 0,212w3 + 0,294w4 + 0,25w5 + 0,052w6,

где wi — разборчивость речи в i-й октавной полосе.

Слоговая, словесная и фразовая разборчивость определяется в результате артикуляционных измерений. В ходе этих измерений отобранные (не имеющие дефектов речи и имеющие хороший слух) и предварительно тренированные люди — артикулянты размещаются в местах, соответствующих границам исследуемого канала связи или утечки информации. Один участник (артикулянт) читает слоги, слова или фразы специальных артикуляционных таблиц, другой участник измерения записывает услышанные элементы речи. Путем сравнения переданных и принятых элементов речи рассчитывается соответствующая разборчивость как процент правильно понятых. Слоги, слова и фразы артикуляционных таблиц подбираются из условия отсутствия между ними корреляционных связей, которые повышают условную вероятность распознавания элементов речи после приема предшествующих.

Для обеспечения гарантированной защиты речевой информации по информационному критерию разборчивость речи в месте подслушивания должна быть меньше предельно допустимой в 1,5-2 раза.

Между значениями разборчивости и отношения сигнал/шум существует однозначная связь. Чем больше отношение сигнал/шум тем выше разборчивость. По значению отношения сигнал/шум определяют разборчивость, а по разборчивости — понятность речи. Чем выше понятность речи, тем большую угрозу создает акустический канал утечки информации.