- •Оглавление

- •1. Если функция непрерывна на отрезке, то она ограничена на нем.

- •2. Теорема Вейерштрасса:

- •3. Теорема Больцано-Коши:

- •3. Степенные ряды. Первая теорема Абеля. Параметры и радиус сходимости. Равномерная сходимость степенного ряда. Непрерывность суммы. Почленная дифференцируемость. Ряд Тейлора.

- •7. Законы больших чисел и предельные теоремы: неравенство Маркова, неравенство Чебышева, теорема Чебышева, центральная предельная теорема.

- •10. Многочлены. Кольцо многочленов над кольцом с единицей. Делимость многочленов, теорема о делении с остатком. Значение и корень многочлена. Теорема Безу.

- •12. Сравнения и вычеты. Кольцо вычетов. Малая терема Ферма. Сравнения первой степени. Китайская теорема об остатках.

- •15. Алгоритмы поиска в последовательно организованных файлах. Бинарный и интерполяционный поиск. Поиск в файлах, упорядоченных по вероятности. Самоорганизующиеся файлы. Оценки трудоемкости.

- •16. Основные понятия защиты информации (субъекты, объекты, доступ, граф доступов, информационные потоки). Постановка задачи построения защищённой автоматизированной системы. Ценность информации.

- •18. Модель системы безопасности hru. Основные положения модели. Теорема об алгоритмической неразрешимости проблемы безопасности в произвольной системе.

- •1. Санкционированное получение прав доступа.

- •2. Похищение прав доступа

- •20. Модель Белла-Лападулы как основа построения систем мандатного разграничения доступа. Основные положения модели. Базовая теорема безопасности (bst).

- •Теорема bst (Basic Security Theorem).

- •21. Основные положения критериев tcsec. Фундаментальные требования компьютерной безопасности. Требования классов защиты.

- •23. Общая характеристика операционных систем (ос). Назначение и возможности систем семейств unix, Windows.

- •24. Основные механизмы безопасности средств и методы аутентификации в ос, модели разграничения доступа, организация и использование средств аудита.

- •Методы аутентификации в ос.

- •Модели разграничения доступа.

- •25. Субъекты в операционных системах (основные определения, содержимое дескрипторов процессов и потоков, переключение процессов и потоков).

- •26. Методы и средства обеспечения конфиденциальности информации в операционных системах семейства Windows nt и Linux.

- •27. Методы и средства обеспечения целостности информации в операционных системах семейства Windows nt и Linux.

- •28. Методы и средства обеспечения доступности информации в операционных системах семейства Windows nt и Linux.

- •29. Источники угроз и общие методы защиты от них в операционных системах Windows nt и Linux.

- •30. Компоненты системы защиты операционных систем семейства Windows nt и их характеристика.

- •31. Объекты в ос. Модель разграничения доступа в операционных системах семейства Windows nt.

- •Модель разграничения доступа.

- •32. Права, привилегии, суперпривилегии и вход пользователей в ос семейства Windows nt. Права учетных записей.

- •Привилегии

- •Этапы входа пользователя

- •33. Компоненты системы защиты, модель разграничения доступа и способности в операционных системах семейства Linux.

- •Способности процесса.

- •34. Вредоносное программное обеспечение. Классификация, принципы работы, способы выявления и противодействия.

- •36. Локальные вычислительные сети ieee 802.3. Методы и средства обеспечения безопасности в проводных сетях.

- •37. Беспроводные локальные сети ieee 802.11. Методы и средства обеспечения безопасности в беспроводных сетях.

- •38. Виртуальные лвс. Типы vlan. Стандарт ieee 802.1q. Формат маркированного кадра Ethernet ieee 802.1p/q. Правила продвижения пакетов vlan 802.1q.

- •39. Межсетевые экраны. Классификация межсетевых экранов. Типовое размещение межсетевого экрана в лвс. Архитектура межсетевых экранов. Политика межсетевых экранов. Понятие dmz. Трансляция ip-адресов.

- •40. Системы обнаружения атак. Классификация систем обнаружения атак. Типовая архитектура систем обнаружения атак. Методы обнаружения информационных атак в системах обнаружения атак.

- •41. Языки запросов. Языки описания данных. Языки манипулирования данными. Особенности языковых средств управления и обеспечения безопасности данных в реляционных субд.

- •42. Транзакции. Свойства acid транзакций. Управление восстановлением. Алгоритм aries. Двухфазная фиксация.

- •43. Транзакции. Свойства acid транзакций. Управление параллельностью. Блокировки. Строгий протокол двухфазной блокировки.

- •44. Технологии удалённого доступа и системы баз данных, тиражирование и синхронизация в распределённых системах баз данных.

- •Классификация демаскирующих признаков и их характеристики

- •Технические каналы утечки информации, классификация и характеристика

- •Оптические каналы утечки информации. Способы и средства противодействия наблюдению в оптическом диапазоне.

- •Канал утечки информации за счет пэмин

- •Каналы утечки акустической информации.

- •Материально-вещественные каналы утечки информации.

- •Специальные технические средства предназначенные для негласного получения информации (закладные устройства). Классификация, принципы работы, методы противодействия.

- •Задачи и принципы инженерно-технической защиты информации.

- •Способы и средства инженерной защиты и технической охраны объектов.

- •Методики оценки возможности утечки информации.

- •1. Методика оценки возможности утечки информации по оптическому каналу

- •2. Методика оценки возможности утечки информации по акустическому каналу

- •3. Методика оценки возможности утечки информации по радиоэлектронному каналу

- •4. Методика оценки возможности утечки информации по вещественному каналу

- •Методики оценки эффективности применяемых мер защиты информации.

- •Оценка защищенности информации от утечки за счет пэмин

- •Способы и средства информационного скрытия речевой информации от подслушивания. Энергетическое скрытие акустического сигнала.

- •Основные методы защиты информации техническими средствами.

- •Основные понятия криптографии. Модели шифров. Блочные и поточные шифры. Понятие криптосистемы. Ключевая система шифра. Основные требования к шифрам.

- •Системы шифрования с открытыми ключами: rsa, системы Эль-Гамаля, системы на основе «проблемы рюкзака».

- •60. Цифровая подпись. Общие положения. Цифровые подписи на основе шифросистемы с открытыми ключами стандартов гост р и dss.

- •Функции хэширования. Требования предъявляемые к функциям хэширования. Ключевые функции хэширования. Безключевые функции хэширования.

- •Проблемы и перспективы развития криптографических методов защиты. Криптосистемы на основе эллиптических кривых. Алгоритм электронной подписи на основе эллиптических кривых ecdsa.

- •63. Объекты правового регулирования при создании и эксплуатации системы информационной безопасности

- •64. Использование существующих нормативных актов для создания системы информационной безопасности. Основные положения руководящих правовых документов

- •65. Система международных и российских правовых стандартов. Стандарт bs7799

- •66. Требования Доктрины информационной безопасности рф и ее реализация в существующих системах информационной безопасности

- •67. Значение и отличительные признаки методик служебного расследования фактов нарушения информационной безопасности от расследования других правонарушений

- •69. Понятие и основные организационные мероприятия по обеспечению информационной безопасности

- •70. Политика информационной безопасности как основа организационных мероприятий. Основные требования к разработке организационных мероприятий

- •71. Контроль и моделирование как основные формы организационных действий при проверке действенности системы информационной безопасности

- •72. Разграничение прав доступа как основополагающее требование организационных мероприятий и их практическая реализация на объекте защиты

- •73. Иерархия прав и обязанностей руководителей и исполнителей при построении системы информационной безопасности, их взаимодействие

- •74. Аудит системы информационной безопасности на объекте как основание для подготовки организационных и правовых мероприятий. Его критерии, формы и методы.

- •75. Общая характеристика и этапы проведения работ по обеспечению информационной безопасности автоматизированной информационной системы

- •76. Анализ защищенности автоматизированной информационной системы

- •77. Методы оценки информационной безопасности ас

- •78. Пути повышения надежности и отказоустойчивости информационной системы.

- •79. Технология обнаружения воздействия нарушителя на работу автоматизированной информационной системы

- •80. Основные принципы формирования нормативно-методических документов по обеспечению безопасности информации организации.

- •81. Жизненный цикл автоматизированной информационной системы. Этапы жизненного цикла.

- •82. Классические модели жизненного цикла автоматизированной информационной системы. Современные концепции и модели жизненного цикла.

- •1. Классические модели жизненного цикла

- •1.2 Современные стратегии конструирования программного обеспечения

- •1.3 Быстрая разработка приложений (Rapid Application Development)

- •1.4 Быстрая разработка приложений

- •1.4 Компонентно-ориентированная модель.

- •1.5. Экстремальное программирование (xp – extreme programming)

- •83. Порядок создания автоматизированных систем в защищенном исполнении.

- •84. Типовое содержание работ по защите информации на стадиях создания автоматизированных систем в защищенном исполнении.

- •85. Разработка технического задания на создание автоматизированной системы в защищенном исполнении. Этапы и виды работ.

- •86. Структурный подход к разработке программного обеспечения автоматизированной системы. Общие понятия. Основные модели структурного подхода. Метод пошаговой детализации.

- •87. Объектно-ориентированный подход к разработке программного обеспечения автоматизированной системы. Общие понятия. Общая характеристика моделей. Общие понятия об языке uml.

- •88. Тестирование программного обеспечения. Модели тестирования белого и черного ящика. Виды испытания и их характеристика.

- •89. Разработка аппаратного обеспечения (рао) автоматизированной системы. Этапы разработки. Общая характеристика этапов.

- •Этапы разработки

- •90. Научно-исследовательская разработка для создания новых видов аппаратного обеспечения

- •91. Опытно-конструкторская разработка новых видов аппаратного обеспечения.

- •92. Подготовка производства изделия на предприятии–изготовителе.

- •93. Применение средств криптографической защиты информации при проектировании автоматизированных систем в защищенном исполнении.

- •94. Особенности построения систем электронной цифровой подписи.

- •95. Подходы к разработке систем электронных платежей. Принципы функционирования платежных систем.

- •96. Концепции хранилищ данных. Свойства хранилищ данных. Архитектуры сппр с использованием концепции хранилищ данных.

- •97. Организация хранилищ данных. Многомерная модель данных. Факты и измерения. Информационные потоки хранилищ данных. Etl-процесс.

1. Санкционированное получение прав доступа.

Данный способ характеризуется тем, что при передаче прав доступа не накладываются ограничения на кооперацию субъектов системы, участвующих в этом процессе.

Пусть х, уО - различные объекты графа доступа G0=(S0,O0,E0), R. Определим предикат "возможен доступ" (,х,у, G0), который будет истинным тогда и только тогда, когда существуют графы G1=(S1,O1,E1),.... Gn=(Sn,On,En), такие, что:

G0├ op1 G1├ op2…├ opN Gn и (x,y,) En.

Определение 1. Говорят, что вершины графа доступов являются tg-связными или что они соединены tg-путем, если (без учета направления дуг) в графе между ними существует такой путь, что каждая дуга этого пути помечена t или g. Будем говорить, что вершины непосредственно tg-связны, если tg-путъ между ними состоит из единственной дуги.

Теорема 1. Пусть G0=(S0,O0,E0) – граф доступов, содержащий только вершины-субъекты. Тогда предикат "возможен доступ" (,х,у,G0) истинен тогда и только тогда, когда выполняются следующие условия:

Существуют субъекты sl .... sm, такие, что (si,y,i,)E0 для i=1,...,m и = 1… m.

Субъект х соединен в графе G0 tg-путем с каждым субъектом si, для i=1,...,m.

Для определения истинности предиката "возможен доступ" в произвольном графе необходимо ввести ряд дополнительных понятий.

Определение 2. Островом в произвольном графе доступов G0 называется его максимальный tg-связный подграф, состоящий только из вершин субъектов.

Определение

3.

Мостом в графе доступов G0

называется tg-путь,

концами которого являются вершины-субъекты;

при этом словарная запись tg-пути

должна иметь вид

![]() ,

,

![]() ,

,

![]() ,

,

![]() ,

где символ * означает многократное

(в том числе нулевое) повторение.

,

где символ * означает многократное

(в том числе нулевое) повторение.

Определение

4. Начальным

пролетом моста в графе доступов G0

называется tg-путь, началом которого

является вершина-субъект; при этом

словарная запись tg-пути должна иметь

вид

![]()

Определение 5. Конечным пролетом моста в графе доступов G0 называется tg-путь, началом которого является вершина-субъект; при этом словарная запись tg-пути должна иметь вид .

Теорема 2. Пусть G0=(S0,O0,E0) - произвольный граф доступов. Предикат "возможен доступ"(,х,у, G0) истинен тогда и только тогда, когда выполняются условия:

Существуют объекты s1,...,sm, такие, что (si,y,i)E0, i=1,...,m, и = 1… m.

Существуют вершины-субъекты x1,...,xm и s1,...,sm, такие, что:

х=хi или хi, соединен с х начальным пролетом моста для i=1,...,m;

si=si или si соединен с а конечным пролетом моста для i=1,.... m.

Для каждой пары (хi, si), i=1, ...,m, существуют острова li,1… li,ui, ui1, такие, что хi li,1, si li,ui и мосты между островами li,j и li,j+1,uij1.

2. Похищение прав доступа

Способ

передачи прав доступа предполагает

идеальное

сотрудничество субъектов В случае

похищения прав доступа предполагается,

что передача прав доступа объекту

осуществляется без содействия субъекта,

изначально обладавшего передаваемыми

правами Пусть

х,у![]() О-различные объекты графа доступа Go

= (So,O0,Eo),

a

О-различные объекты графа доступа Go

= (So,O0,Eo),

a![]() R

Определим

предикат "возможно

похищение" (a,x,y,Go),

который будет истинным

тогда и только тогда, когда (x,y,a)

Eo

и существуют графы

R

Определим

предикат "возможно

похищение" (a,x,y,Go),

который будет истинным

тогда и только тогда, когда (x,y,a)

Eo

и существуют графы

![]() = (

= (![]() ),

),

![]() ,

такие, что

,

такие, что

![]() и

(x,y,a)

и

(x,y,a)

![]() ,

при этом, если

,

при этом, если

![]() (s,y,a)

Eo,

то

(s,y,a)

Eo,

то

![]() =0,1, , N

выполняется

opK

granf(a,s,z,y),

К=1,

N.

=0,1, , N

выполняется

opK

granf(a,s,z,y),

К=1,

N.

Теорема 2. Пусть Go = (So, Oo, Eo)- произвольный граф доступов Предикат "возможно похищение" (a,x,y,Go) истинен тогда и только тогда, когда выполняются условия:

(х,у,а) Ео

Существуют объекты

,…

,sm,

такие,

что (s,y,

,…

,sm,

такие,

что (s,y, ,)

Eo

для i=1,…,т

и

a

=

,)

Eo

для i=1,…,т

и

a

=

Являются истинными предикаты "возможен доступ" (t,x, s,Go) для i =1,…,m

Расширенная модель Take-Grant и ее применение для анализа информационных потоков в АС.

В расширенной модели Take-Grant рассматриваются пути и стоимости возникновения информационных потоков в системах с дискреционным разграничением доступа

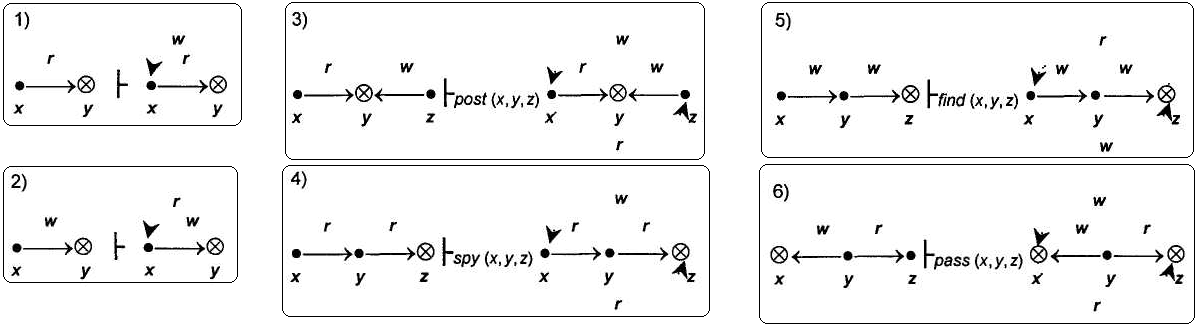

В классической модели Take-Grant по существу рассматриваются два права доступа t и g, а также четыре правила (правила де-юре) преобразования графа доступов take, grant, create, remove В расширенной модели дополнительно рассматриваются два права доступа на чтение r (read) и на запись w (write), а также шесть правил (правила де-факто) преобразования графа доступов post, spy, find, pass и два правила без названия.

Правила де-факто служат для поиска путей возникновения возможных информационных потоков в системе. Эти правила являются следствием уже имеющихся у объектов системы прав доступа и могут стать причиной возникновения информационного потока от одного объекта к другому без их непосредственного взаимодействия.

В результате применения к графу доступов правил де-факто в него добавляются мнимые дуги, помечаемые r или w и изображаемые пунктиром. Вместе с дугами графа, соответствующими правам доступа r и w (реальными дугами), мнимые дуги указывают на направления информационных каналов в системе.

Правила де-факто (везде вместо реальных дуг могут быть мнимые дуги)

Важно отметить, что к мнимым дугам нельзя применять правила де-юре преобразования графа доступов. Информационные каналы нельзя брать или передавать другим объектам системы.