- •Типы адресов в сети tcp/ip

- •Классы ip-адресов

- •Использование масок в ip-адресации

- •Особые ip-адреса

- •Рабочее задание

- •Ход работы

- •I. Загрузка рабочей станции

- •II. Настройка протокола tcp/ip

- •Краткая справка по командам

- •1. Просмотр конфигурации с помощью команды ipconfig /all

- •2. Проверка соединений с помощью команды ping

- •3. Команда Net use

- •Замечания:

- •Рабочее задание:

- •Ход работы

- •Рабочее задание

- •Ход работы Установка Active Directory и dns - сервера

- •Подключение рабочих станций и рядовых серверов

- •Переключение домена в основной режим

- •Рабочее задание:

- •Хода работы:

- •Лабораторная работа № 5 "Управление пользователями и группами." Цель работы:

- •Краткая теория Учетные записи пользователей и групп

- •Доменная политика

- •Квотирование дискового пространства

- •Права на доступ к файлам и каталогам.Понятие владельца

- •Рабочее задание

- •Ход работы

Права на доступ к файлам и каталогам.Понятие владельца

Права на доступ к файлам и каталогам определяют, может ли пользователь осуществлять к ним доступ и, если да, — то, как именно. Пользователь, создавший файл или каталог, является его владельцем. Владение файлом или каталогом позволяет пользователю изменять права на доступ к нему. Администратор может вступить во владение файлом или каталогом без согласия владельца, но не может передать его обратно во владение прежнему владельцу. Чтобы передать владение файлом, администратор должен зарегистрироваться под именем другого пользователя и взять файл во владение. Права на доступ к файлам и каталогам кумулятивны. Исключение составляет No Access (нет доступа), имеющее превосходство над остальными. Допустим, пользователь Львов имеет доступ к файлу FILE1 только на чтение. Одновременно он входит в группу «Инженеры», обладающую правом изменения (change) файла FILE1. Значит, Львов обладает возможностью как чтения, так и изменения файла FILE1. А вот если бы Львов входил в группу «Бухгалтерия», не имеющую доступа к файлу, он тоже не имел бы доступа к этому файлу. Запрет как отдельная сущность действует для тех же самых видов, что и право. На первый взгляд кажется странным, зачем специально определять запрет, если ые указание права на какой-либо доступ равносильно запрету. Но как следует из приведенного примера, права кумулятивны, что не всегда удобно. Предположим, что Львов, входящий в группу «Инженеры», тем не менее, не должен обладать возможностью изменять файл FILE1. Только назначив ему конкретный запрет можно лишить такой возможности, оставив, в то же время, все другие, предоставляемые членством в группе «Инженеры». Предоставление прав на доступ к файлам и каталогам — основа защиты в Windows NT, управляемой пользователями.

Рабочее задание

Создать две группы пользователей, преподаватели и студенты, и завести в них по два пользователя.

Назначить квоту на дисковое пространство

Настроить локальную и глобальную политики

Создать для каждого пользователя

Раздать права на доступ к файлу

Ход работы

Для просмотра и модификации свойств учетной записи достаточно щелкнуть имя пользователя или группы и на экране появится диалоговое окно User Properties.

Диалоговое окно User Properties, вкладка General

Диалоговое окно содержит следующие вкладки:

• General — общее описание пользователя; все параметры необяза- тельные;

• Address — домашний и рабочий адрес пользователя; все параметры необязательные;

• Account — обязательные параметры учетной записи;

• Telephone/notes — необязательные параметры;

• Organization — дополнительные необязательные сведения;

• Membership — обязательная информация о принадлежности пользователя к группам;

• Dial-in — параметры удаленного доступа;

• Object — идентификационные сведения о пользовательском объекте;

• Security — информация о защите объекта.

Необязательные параметры можно и не вводить, но они полезны при поиске того или иного пользователя по второстепенным признакам.

Диалоговое окно User Properties, вкладка Account

Здесь следует указать:

• характеристики пароля (должен ли пользователь его изменить при следующем входе в домен, имеет ли пароль ограничения по сроку);

• не заблокирована ли учетная запись;

• срок истечения времени действия учетной записи;

• профиль пользователя и его домашний каталог;

• время работы;

• рабочие станции, с которых допустим вход в домен.

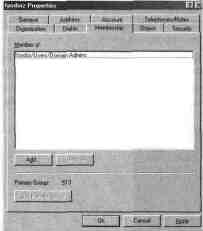

Для включения пользователя в ту или иную группу выберите вкладку Membership. Появится список групп, в которые входит пользователь. Поскольку, обычно, пользователь может входить в группы, принадлежащие любому домену в дереве, имена групп записываются с указанием относительного пути в каталоге Active Directory.

Диалоговое окно User properties, вкладка Membership

Чтобы включить пользователя в новую группу, выделите ее в списке и щелкните кнопку Add. Чтобы исключить пользователя из группы, выделите ее в списке и щелкните кнопку Remove.

Права доступа к пользовательскому объекту станут доступны для просмотра и редактирования, если выбрать вкладку Security. Если рассматриваемый объект не является контейнером, то для него определяются наиболее общие разрешения, приведенные в таблице 2-1.

Таблица 2-1

|

||

Право доступа |

Описание |

Учетные записи, которым право доступа предоставлено по умолчанию |

Full Control Read Write System |

Полный доступ Чтение Запись |

Administrators, Account operators, System Administrators, Account operators, System, Authenticated users. Self Administrators, Account operators, |

Таблица 2-1 (продолжение)

Право доступа |

Описание |

Учетные записи, которым право доступа предоставлено по умолчанию |

Send To |

Отправить |

Administrators, Account operators, |

System |

|

|

Send As |

Отправить как |

Administrators, Account operators, |

|

|

System, Self |

Receive as |

Принять как |

Administrators, Account operators, |

|

|

System, Self |

Force change |

Форсировать |

Administrators, Account operators, |

password |

смену пароля |

System |

Change |

Изменять |

Administrators, Account operators, |

password |

пароль |

System, Self, Everyone |

Диалоговое окно User Properties, вкладка Security

Обратите внимание на то, что доступ можно не только предоставлять (поле Allow), но и запрещать (поле Deny). Это позволяет избежать создания множества дополнительных групп с наборами прав доступа, немногим отличающимися друг от друга.

Дополнительно к перечисленным правам доступа для пользовательского объекта, определены еще несколько (см. таблицу 2-2).

Таблица 2-2

Право доступа |

Описание |

Учетные записи, которым право доступа предоставлено по умолчанию |

List contents |

Полный |

Administrators, Account operators, |

|

доступ |

System, Authenticated users. Self |

Read all |

Чтение всех |

Administrators, Account operators, |

properties |

свойств |

System, Authenticated users. Self |

Write all |

Запись всех |

Administrators, Account operators, |

properties |

свойств |

System |

Add/Remove |

Добавлять |

Administrators, Account operators, |

self as a |

самого себя в |

System |

member |

качестве члена |

|

Delete |

Удалять |

Administrators, Account operators, |

|

|

System |

Read |

Чтение |

Administrators, Account operators, |

permissions |

прав доступа |

System, Authenticated users. Self |

Modify |

Изменять |

Administrators, Account operators, |

permissions |

права доступа |

System |

Modify owner |

Изменять |

Administrators, Account operators, |

|

владельца |

System |

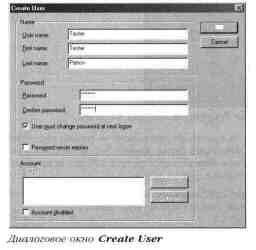

Чтобы добавить нового пользователя в организационную единицу (OU), щелкните ее имя правой кнопкой мыши, выберите в контекстном меню команду New/User. Появится диалоговое окно Create User. w.

Это диалоговое окно во многом похоже на аналогичное в User Manager for domains. В нем так же можно указать общее имя пользователя (сп), его полное имя, пароль (со сроком действия, если есть), запрещено ли использование этой учетной записи. Отличие же состоит в том, что теперь, не создав пользователя, нельзя определить его свойства. Ранее же такая возможность предоставлялась еще до фактического добавления учетной записи в базу.

Свойства групп можно просмотреть так же, как и свойства любого объекта в каталоге: щелкнуть правой кнопкой мыши имя группы и в контекстном меню выбрать команду Properties. Перед Вами появится диалоговое окно Group Properties.

Диалоговое окно Group Properties, вкладка General

В диалоговом окне Group Properties есть вкладки со следующей информацией:

• General — общей о группе, а также список ее членов;

• Membership — о том, в какие группы входит выбранная группа;

• Managed by — об администраторе группы;

• Object — об объекте-группе;

• Security — о правах доступа к объекту-группе.

Список членов группы представлен в виде относительного имени пользователей в каталоге, например, domain /Users/Account Name. Для добавления новых пользователей надо щелкнуть кнопку Add и выбрать пользователей этого или иного домена.

Диалоговое окно Group Properties, вкладка Membership

Для включения группы в еще одну группу щелкните кнопку Add и укажите нужную группу. Для исключения выбранной группы из другой — выделите в списке имя той группы, которую надо покинуть, и щелкните кнопку Remove.

Добавление новой группы выполняется почти так же, как и добавление нового пользователя. Разница лишь в том, что, добавляя группу Вы первоначально указываете только имя объекта.

Для редактирования доменной политики следует щелкнуть кнопку Edit в группе Domain security policy на вкладке General диалогового окна Domain Properties. На экране появится диалоговое окно Default Domain Policy Properties. С его помощью можно изменять:

• максимальный срок действия пароля;

• минимальную длину пароля;

• минимальный срок неизменности пароля;

• уникальность пароля;

• блокировку учетных записей при неудачной регистрации;

• продолжительность блокировки;

• а также некоторые другие параметры.

Если администратор задал параметр Password never expires для конкретного пользователя, тот может не менять пароль. Но такая практика рекомендуется только для служебных учетных записей, от имени которых исполняются сервисы в системе.

Параметр Password uniquiness позволяет запоминать в системе от 1 до 24 паролей, что обеспечивает уникальные пароли для пользователя на протяжении длительного времени.

Включив флажок Password must be strong cистема сама позаботится о том, чтобы пароль содержал как минимум три из перечисленных ниже типа символов:

• прописные буквы латинского алфавита;

• строчные буквы латинского алфавита;

• цифры;

• специальные символы.

Если включен флажок User must logon in order to change password,

пользователю придется прежде, чем изменить пароль, зарегистрироваться в системе. Иначе он сделает это и без регистрации. Регулирование этого параметра особенно актуально, когда истекает срок действия пароля. Если флажок включен, пользователь самостоятельно не изменит пароль, и ему придется обратиться к администратору. Если нет, пароль можно изменить, не ставя администратора в известность,

Открыв вкладку Account Lockout диалогового окна Default Domain

Policy Properties, Вы попадете в раздел доменной политики, позволяющий обезопасить Вашу систему от «словарных атак»- — программ, взламывающих систему защиты путем перебора в поисках пароля наиболее часто используемых слов и фраз из словаря. Чтобы такая программа не могла работать, установите максимальное число неудачных попыток регистрации (по умолчанию пять), после которых учетная запись будет заблокирована. Можно также указать время, через которое счет неудачных попыток сбросится (по умолчанию 20 минут), и время, в течение которого учетная запись будет блокирована (по умолчанию 1 час). После удачной регистрации счет неудачных регистрации будет обнулен.

Управление правами и привилегиямипользователей

Выбрав в окне обзорного просмотра ветвь, соответствующую шаблону Custom, щелкните папку User rights assignments. В правой части окна появится список привилегий, а также список групп пользователей, которым назначены эти привилегии в шаблоне. Чтобы добавить новые группы или исключить уже имеющиеся, дважды щелкните название привилегии и выполните необходимые изменения в появившемся диалоговом окне.

Управление группами с ограниченными правами

Выбрав в окне обзорного просмотра ветвь, соответствующую шаблону Custom, щелкните папку Restricted Groups. В шаблоне, который поставляется в качестве примера, показана только одна группа с ограничениями — Administrators. Вы можете добавить иные группы, отредактировав шаблон по своему усмотрению.

В списке перечислены пользователи — члены той или иной группы, а в списке Member of— те группы, членами которых одновременно являются эти пользователи. Таким образом, Вы можете четко контролировать всех, кто принадлежит к той или иной группе с ограниченными полномочиями, а также их привилегии и права.

Для добавления в группу новых членов или исключения членов из группы дважды щелкните ее имя и произведите необходимые изменения в появившемся диалоговом окне.

Введенные в шаблон изменения будут применены к операционной системе после наложения редактируемого шаблона с помощью редактора конфигураций безопасности.

Для вызова программы квотирования надо щелкнуть правой кнопкой мыши изображение диска и в контекстном меню выбрать команду Ргоperties. Затем следует выбрать в диалоговом окне Disk Properties вкладку Quota. Когда формат диска не NTFS, такая вкладка видна не будет. Если формат диска NTFS 4.0 или у Вас нет административных полномочий, на экране появится соответствующее сообщение, а если все в порядке — диалоговое окно изображенное на рисунке.

Диалоговое окно Disk Properties, вкладка Quota

Для активации функции квотирования необходимо отметить флажок Enable quota management. Если администратор желает воздействовать на пользователей не только морально, следует отметить флажок Deny disk space to users exceeding quota limit — тогда пользователям будет отказано в доступе при превышении выделенной квоты.

При превышении пользователем установленного порога предупреждения (Set warning level to) происходит запись предупреждения в журнал. Как уже упоминалось, из системного журнала нельзя узнать, сколько пользователей превысили установленные для них пороги или приблизились к ним. Это можно выяснить, если в диалоговом окне Disk Properties щелкнуть кнопку Quota Entries. На рисунке показан пример списка установленных квот.

Список входов квотирования

Все учетные записи, для которых превышен порог предупреждения, отмечены соответствующим значком.

Для модификации установленных квот надо дважды щелкнуть соответствующий вход, а для добавления новых ограничений — выбрать в меню Quota команду Add New Quota. Появится диалоговое окно Quota Settings/or.

Диалоговое окно Quota settings/or

В этом окне указывается имя учетной записи, для которой вводится квотирование, а также пороги предупреждения и использования.

Доступ ко всем диалоговым окнам, управляющим правами доступа, может осуществляться непосредственно из окон, соответствующих папкам, или из Windows NT Explorer. Для этого необходимо щелкнуть правой кнопкой мыши имя нужного файла или папки и в меню выбрать Properties, а затем в появившемся диалоговом окне File Properties — вкладку Security.

Диалоговое окно File Properties, вкладка Security

Предоставление и запрещение доступа к файлам

Чтобы определить доступ к файлу на разделе NTFS, выберите в диалоговом окне File Properties вкладку Security. На экране появится диалоговое окно с элементами Name, Permissions, Allow, Deny и Inherit permissions from parent. Вы также увидите ряд кнопок для добавления или исключения пользователей из списка доступа и модификации доступа.

Диалоговое окно Add User or Group

В списке Name перечислены имена локальных групп и пользователей, для которых указаны права доступа к выбранному файлу. Имена пользователей показываются в формате Имя_Домена\Имя_пользователя. Для добавления новых пользователей или групп надо щелкнуть кнопку Add и выбрать в появившемся списке нужное. В разделе Permissions можно выбрать наиболее общие типы доступа к файлам и связанные с ними действия над файлами (см. таблицу 4-3). Отдельно указываются как разрешения (Allow), так и запрещения (Deny). По умолчанию вид доступа к файлу наследуется из каталога, в котором располагается файл. Если наследование по каким-либо причинам не подходит, следует сбросить флажок Inherit permissions from parent.

Таблица 4-3- Типы доступа и операции над файлами

(• —разрешено)

No Read & Full Access Read Execute Change Control |

Показывать данные файла • • • • Показывать атрибуты файла • • • • Исполнять файл, если это • • • программа Показывать владельца файла • • • • и типы доступа Изменять атрибуты файла • • Изменять и добавлять данные • • в файл Удалить файл • • Изменять владельца файла • и права доступа |

Диалоговое окно Permission Entry for

Если требуется более тонкая настройка доступа к файлу, то следует щелкнуть кнопку Advanced. Появится диалоговое окно Access Control Settings, со списком контроля доступа (ACL) выбранного файла. Каждая строка списка содержит тип доступа (Allow/Deny), имя пользователя, для которого определено это разрешение, и название разрешения. Помимо уже упоминавшихся выше наиболее общих разрешений (Full Control, Modify, Read & Execute, Read, Write) там может находиться и специальное (Special). Для редактирования строки следует либо дважды щелкнуть ее, либо воспользоваться кнопкой View/Edit. Специальный вид доступа можно установить для любого файла или группы файлов. В таблице 4-4 перечислены специальные виды доступа и связанные с ними действия.

Предоставление прав на доступ к каталогам

Так же, как и в случае с файлами, в Windows NT 5.0 изменен порядок предоставления доступа к каталогам. Для изменения разрешений доступа надо выделить каталог (или несколько каталогов), щелкнуть правой кнопкой мыши и в появившемся контекстном меню выбрать команду Properties, а затем — выбрать в появившемся диалоговом окне Directory Properties вкладку Security.

Диалоговое окно Directory Properties, вкладка Security

Это диалоговое окно сходно с окном File Properties, описанным ранее и предназначенным для файлов. Отличие — в списке разрешений, назначенных (или запрещенных) для каталога. Также как и для файлов здесь приведен список только наиболее общих видов доступа.

Для более точного указания разрешений доступа можно воспользовать ся редактором ACL так же, как и в случае с файлами. Для вызова редактора надо щелкнуть кнопку Advanced — появится диалоговое окно Access Control Settings со списком строк ACL. Каждая строка содержит следующие поля: Allow/Deny (тип доступа), имя пользователя, разрешение, а также применимость. Под применимостью понимается глубина воздействия указанной строки ACL. Разрешение может относиться:

• только к этому каталогу;

• к этому каталогу и всем вложенным подкаталогам и файлам;

• только к каталогу и подкаталогам;

• только к каталогу и файлам в нем;

• только к подкаталогам и файлам;

• только к подкаталогам;

• только к файлам.

Диалоговое окно Permission Entry for

Для редактирования строк ACL надо либо дважды щелкнуть строку, либо воспользоваться кнопкой View/Edit. После этого на экране появится диалоговое окно Permission Entry/or. В нем можно указать имя учетной записи, для которой будет использоваться данная строка ACL, глубину воздействия и, конечно же, разрешение (или запрещение).

Обратите внимание на флажок Apply these permissions down the tree.

Если он отмечен, то указанные разрешения будут применены не только к объектам в списке Apply onto, но и ко всем следующим ниже по дереву объектам, для которых это возможно.

Владение каталогами и файлами

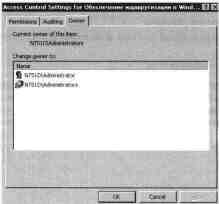

По умолчанию создатель каталога или файла является его владельцем. В предыдущих версиях Windows NT невозможно передать файл во владение кому бы то ни было. Можно было только вступить во владение — такой привилегией по умолчанию обладали администраторы системы. В Windows NT 5.0 понятие владения несколько изменено. Теперь пользователь (при наличии на то прав) может не только вступить во владение файлом или каталогом, но и передать его во владение третьему лицу. Этим лицом может быть только пользователь, обладающий соответствующими полномочиями, например, администратор. Для определения текущего владельца файла и (или) передачи владения надо вызвать диалоговое окно Folder Properties, выбрать вкладку Security и щелкнуть кнопку Advanced. В появившемся окне редактора списка контроля доступа надо выбрать вкладку Owner.

Диалоговое окно редактора списка контроля доступа, вкладка Owner

В поле Current owner of this item показан текущий владелец объекта, а в списке Change owner to — учетные записи, обладающие правом вступить во владение. Для того, чтобы вступить во владение надо выбрать свою учетную запись в списке (конечно, если она там присутствует) и щелкнуть ОК.