- •2.Классификация компьютерных информационных технологий: базовые (универсальные) и технологии предметных областей (специальные).

- •3.Автоматизированные системы управления, их классификация и виды обеспечения.

- •4.Корпоративная информационная система. Корпоративные информационные технологии. Технология клиент-сервер.

- •5.Mrp и erp стандарты – основа построения программного обеспечения корпоративных информационных систем. Crm системы.

- •Основные цели mrp

- •6. Erp системы. Характеристика систем класса erp, представленных на рынке программного обеспечения Республики Беларусь.

- •7.Компьютерные сети. Классификация и услуги предоставляемые компьютерными сетями. Компоненты компьютерной сети.

- •8.Среды передачи данных. Характеристика кабельных сред передачи. Устройства для подсоединения компьютеров к линиям связи.

- •9. Топологии локальных сетей. Связь топологий с используемыми протоколами канального уровня.

- •11. Передача данных по сети ‑ протоколы канального уровня. Адрес сетевой карты.

- •12. Методы доступа к среде передачи.

- •15. Характеристика встроенных средств (утилит) сетевой операционной системы семейства Windows по диагностике сетей, работающих на базе стека протоколов tcp/ip.

- •16. Электронная почта. Программное и техническое обеспечение. Специфика архитектуры клиент-сервер применительно к сервису электронная почта.

- •17. Электронная почта. Протоколы прикладного уровня pop3, smtp, imap4. Формат адреса электронной почты.

- •18. Протоколы прикладного уровня: ftp, telnet. Телеконференции. Irc (Internet Relay Chat).

- •19. Устройства для построения сложных сетей: коммутаторы, свитчи, мосты, маршрутизаторы, шлюзы.

- •20. Сервис www. Протокол http. Url.

- •21. Реализация технологии клиент-сервер в www, web серверы и браузеры.

- •22. Метаязыки и языки разметки текста. Общая характеристика языка html: основные понятия и правила синтаксиса.

- •23. Элементы структуры html- документа. Фреймы. Оформление блоков гипертекста. Примеры.

- •24. Таблицы и списки в html. Примеры.

- •25.Графика и html. Организация графических указателей. Примеры.

- •27. Понятие web-сайта. Требования к структуре и дизайну web-сайта. Средства разработки web-сайтов.

- •28. Информационные ресурсы. Поиск информации в Internet. Поисковые машины и каталоги. Структура информационно-поисковой системы.

- •29. Системы поддержки принятия решений и их структура.

- •30. Понятие искусственного интеллекта. Экспертные системы. Знания.

- •База знаний – это семантическая модель, описывающая предметную область и позволяющая отвечать на такие вопросы из этой предметной области, ответы на которые в явном виде не присутствуют в базе.

- •31. Области применения и классы задач, решаемых экспертными системами. Примеры широко используемых экспертных систем.

- •32.Экспертная оболочка esWin.

- •33. Понятие искусственного интеллекта. Нейрон. Математическая модель нейрона. Нейронные сети.

- •34.Характеристика этапов работы с нейронной сетью (на примере аналитического пакета Deductor).

- •35.Реинжиниринг бизнес-процессов. Основные принципы.

- •36. Основные компоненты реинжиниринга бизнес-процессов.

- •37.Принципы функционального моделирования.

- •38. Методология idef0. Синтаксис и семантика диаграмм idef0.

- •39. Стрелки в idef0 и их классификация.

- •40. Синтаксис idef0 моделей.

- •42. Функционально-стоимостной анализ и порядок его проведения в пакете bpWin.

- •43.Жизненный цикл информационной системы. Каскадное и спиральное проектирование информационных систем.

- •44.Этапы и содержание работ по созданию автоматизированной информационной системы.

- •45. Стадии и этапы создания автоматизированных информационных систем согласно гост 34.601-90.

- •46. Автоматизация проектирования с использованием case-средств, характеристика case- средств.

- •47. Разделы технического задания на создание информационной системы и их содержание.

- •48. Понятие информационной безопасности, угрозы безопасности. Правовые основы информационной безопасности в Республике Беларусь.

- •49. Методы и средства защиты информации

48. Понятие информационной безопасности, угрозы безопасности. Правовые основы информационной безопасности в Республике Беларусь.

Под информационной безопасностью мы будем понимать защищенность информации и поддерживающей инфраструктурыот случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанестинеприемлемый ущерб субъектам информационных отношений, в том числе владельцам и пользователям информации иподдерживающей инфраструктуры.

Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности.

Таким образом, правильный с методологической точки зрения подход к проблемам информационной безопасности начинается с выявления субъектов информационных отношений и интересов этих субъектов, связанных с использованием информационных систем (ИС). Угрозы информационной безопасности – это оборотная сторона использования информационных технологий.

Под безопасностью автоматизированных систем понимается их защищенность от случайного или преднамеренного вмешательства в нормальный процесс функционирования, а также попыток хищения, модификации или разрушения компонентов системы.

Безопасность автоматизированных систем достигается обеспечением конфиденциальности обрабатываемой информации, а также целостности и доступности компонентов и ресурсов системы.

Угроза - это потенциальная возможность определенным образом нарушить информационную безопасность. Основными видами угроз безопасности ИС и информации являются:

стихийные бедствия и аварии;

сбои и отказы оборудования ИС;

последствия ошибок проектирования и разработки компонентов ИС (аппаратных средств, технологии обработки информации, программ, структур данных и т.п.);

ошибки эксплуатации (пользователей, операторов и другого персонала);

преднамеренные действия нарушителей и злоумышленников:

хищение (копирование) информации;

уничтожение информации;

модификация (искажение) информации;

нарушение доступности (блокирование) информации;

отрицание подлинности информации;

навязывание ложной информации.

ЗАКОН РЕСПУБЛИКИ БЕЛАРУСЬ28 декабря 2009 г. № 113-З Об электронном документе и электронной цифровой подписи. Действие настоящего Закона распространяется на отношения в сфере обращения электронных документов и электронной цифровой подписи.

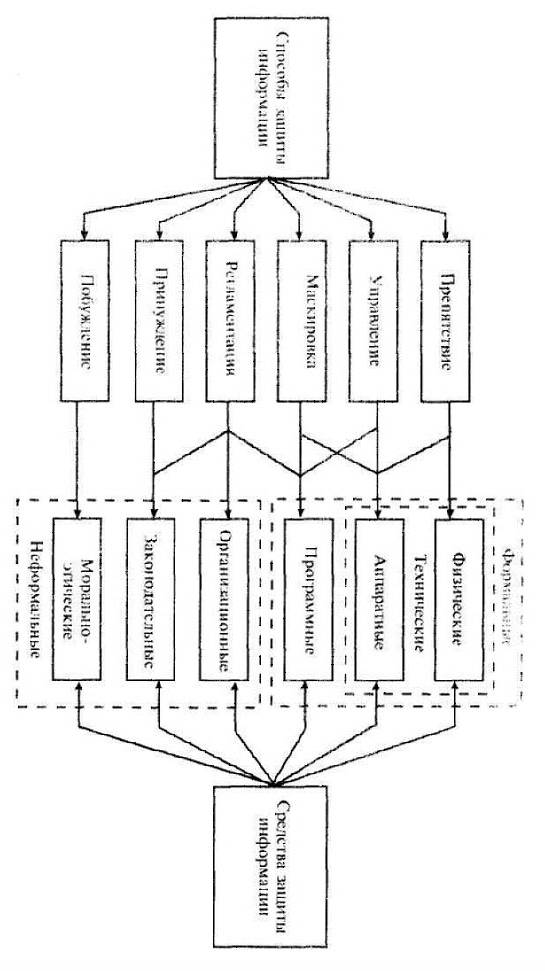

49. Методы и средства защиты информации

1.Препятствие заключается в создании на пути возникновения и ли распространения дестабилизирующего фактора некоторого барьера, непозволяющего соответствующему фактору принять опасные раз меры. Типичными примерами препятствий являются бло кировки, не позволяющие те хническому устройству или программе выйти за опасные границы; создание физических препятствий на пути злоумышленников и т.п.

2. Управление есть определение на каждом шаге функционирования АСОД таких управля ющих воздействий на элементы системы, следствием которых б удет решение или способствование решению) одной или нескольких задач защиты информа ции.

3.Маскировка защищаемой информации) предполагает такие ее преобразования, вследствие которых она становится недоступной длязлоумышленников или доступ к ней су щественно затрудняется.

4.Регламентация, как способ защиты информации, заключается в разработке и реализации в процессе функционировани я АСОД комплексов мероприятий, создающих такие условия обр аботки информации, при которых существ енно затрудняется проявление и воздействие дестабилизирующих факторов.

5.Принуждение есть такой способ защиты, при котором пользователи и персонал АСОД вынуждены соблюдать прави ла и условия обработки под угрозой материальной, административной или уголовной ответственности.

6.Побуждение есть способ защиты информации, при котором пользователи и персонал АСОД вн утренне т. е. материальными, моральными, этическими, психологическими и другими мотивами) побуждаются к соблюдению всех пра вил обработки информации.

Выделенные на рисунке классы средств могут быть опр еделены следующим образом.

Физические средства - механически е, электрические, электромеханические, электронные, электронно-механические и т. п. устройства и системы, которые фун кционируют автономно, создавая различного род а препятствия на пути дестабилизирующих факто ров.

Аппаратные средства - различные эл ектронные и электронно-механические и т.п. устройства, схемно встраиваем ые в аппаратуру системы обработки данных или сопрягаемые с ней специально для решения задач защиты информации.

Программные средства - специальны е пакеты программ или отдельные программы, включаемые в состав программного обеспече ния АСОД с целью решения задач защиты информации.

Организационные средства - органи зационно-технические мероприятия, специально предусматриваемые в технологии функционирования АСОД сцелью решения задач защиты инфо рмации.

Законодательные средства - нормативно- правовые акты, с помощью которых регламентируются права и о бязанности, а также устанавливается ответственность всех лиц и подразд елений, имеющих отношение к функционированию системы, за нарушение правил обработки информ ации, следствием чего может быть нарушение ее защищенности.

Морально-этические средства - слож ившиеся в обществе или данном коллективе моральные нормы или этические правила, соблюдение которых способствует защите информации, а нарушение их приравнивается к несоблюдению

правил оведения в обществе или коллективе.