- •1. Задачи обеспечения безопасности информации (оби), решаемые стохастическими методами

- •2. Функции генераторов псевдослучайных чисел (гпсч) в системах оби

- •3. Функции хеш-генераторов в системах оби

- •4. Требования к качественной хеш-функции

- •5. Требования к качественному шифру

- •6. Требования к качественному гпсч

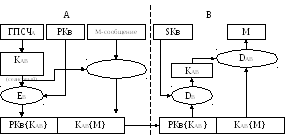

- •7. Модель криптосистемы с секретным ключом.

- •Недостатки:

- •8. Модель криптосистемы с открытым ключом. Криптосистема rsa.

- •9. Протокол выработки общего секретного ключа

- •10. Протокол электронной цифровой подписи (эцп)

- •Сравнение рукописной и электронно-цифровой подписей

- •2 Варианта отправки:

- •11. Протокол эцп rsa

- •12. Абсолютно стойкий шифр

- •Xor xor

- •13. Протокол симметричной аутентификации удаленных абонентов Нидхэма-Шредера

- •14. Протокол «слепой» эцп rsa

- •15. Односторонние функции. Односторонние функции с секретом

- •16. Протокол разделения секрета

- •17. Принципы построения блочных симметричных шифров

- •18. Классификация шифров

- •19. Режимы использования блочных шифров

- •1. Режим простой замены (ecb):

- •2. Режим сцепления блоков шифротекстов (cbc):

- •3. Режим обратной связи по выходу (ofb):

- •4. Режим счетчика (ctm):

- •5. Режим гаммирования с обратной связью (cfb):

- •20. Гаммирование. Свойства гаммирования

- •21. Блочные и поточные шифры

- •22. Криптографические методы контроля целостности информации

- •23. Схема Kerberos

- •24. Гибридные криптосистемы

- •26. Гост 28147-89

- •27.Методы защиты информации от умышленных деструктивных воздействий.

- •28. Помехоустойчивое кодирование

- •29. Методы внесения неопределенности в работу средств и объектов защиты

- •30. Причины ненадежности систем оби

- •31. Протоколы доказательства с нулевым разглашением знаний

- •33. Ранцевая криптосистема

- •34.Цифровые деньги. Структура и основные транзакции централизованной платежной системы

- •Проблемы:

- •Правильный протокол слепой эцп:

- •Еще проблема: Как защитить интересы продавца?

- •35.Методы и средства антивирусной защиты Подсистема сканирования:

- •Блок замены (s-блок)

- •1 Шаг генератора псп – получение 1 байта. Генерация состоит из 5 шагов:

24. Гибридные криптосистемы

Гибридная криптосистема – в этой схеме криптосистема с открытым ключом задействуется только для управления общими ключами, которые затем используются в традиционных криптосистемах с секретным ключом. На начальном этапе участники информационного обмена, используя протокол выработки общего секретного ключа, формируют сеансовый ключ КАВ. На следующем этапе для обмена зашифрованными сообщениями используется КС с секретным ключом.

Предположим наличие у обоих участников обмена двух ключей: KsecretиKpublic. Рассмотрим процесс пересылки некоего документа М. А вырабатывает секретный ключ – случайное число, используемое только один раз и поэтому называемое одноразовым или сеансовым. Этот ключ используется для зашифрования М при помощи симметричного алгоритма. Сеансовый ключ зашифровывается на открытом ключе В и присоединяется к ранее зашифрованному документу. Сформированное таким образом сообщение отправляется получателю. Последний, получив сообщение, повторяет те же процедуры, но в обратном порядке. С помощью своего секретного ключа получатель восстанавливает сеансовый ключ, а затем с его помощью расшифровывает и сам документ.

Несмотря на все преимущества КС с открытым ключом, ни одна из известных их реализаций не может конкурировать по быстродействию с КС с секретным ключом. В результате шифрования длинных информационных сообщений применение ассиметричного алгоритма недопустимо снижает скорость информационного обмена, а применение симметричного алгоритма невозможно из-за отсутствия общего секретного ключа у участников этого обмена или по каким-либо другим причинам. Выходом из этой ситуации является использование гибридной КС.

26. Гост 28147-89

Достоинства ГОСТа:

Удобство программной реализации на 32-разрядных процессорах.

Регулярная структура устройства, реализующего алгоритм, облегчающая его интегральное исполнение.

Криптостойкость, приемлемая для подавляющего числа приложений.

Оригинальный качественный генератор ПСП (генератор гаммы).

Большой запас «прочности» за счет значительного объема ключевой информации.

Недостатки:

Большое количество раундов (32) вызывает низкую производительность.

ГОСТ является итерационным блочным шифром Фейстеля с разрядностью блоков данных, равной 64 битам. При использовании метода шифрования с гаммированием может выполнять функции поточного шифроалгоритма.

Ключевая информация

Ключом в данном алгоритме служит массив из восьми 32-битных чисел. Таким образом, длина ключа составляет 256 бит. Ключ можно представить как таблицу, в которой 8 строк и 32 столбца. Такая конфигурация ключа необходима для работы алгоритма, что будет видно далее.

Таблица замен – это долговременный ключевой элемент, который не изменяется в системе шифрования. Т.е. если вы пишете программу, которая реализует ГОСТ 28147-89, то таблица замен у всех пользователей может быть одинаковой и это не приведет к снижению криптостойкости алгоритма.

Таблица замен состоит из 8 строк (узлов замены) и 16 столбцов, в каждой ячейке таблицы хранится 4-битное число (блок подстановок или S-блок). Строки таблицы замен называют узлами замен и на них накладывается ограничение, несоблюдение которого не влечет за собой неработоспособность алгоритма, но значительно снижает криптостойкость. Ограничение следующее: все числа в пределах одной строки (одного узла) таблицы замен должны быть различными. Т.е. в каждой строке таблицы замен не должно быть повторяющихся чисел. Т.о. каждая строка таблицы замен содержит произвольную перестановку чисел от 0 до 15.

Алгоритм работы основного шага:

Шаг получает 64-разрядный блок данных и разбивает его на два блока по 32 разряда – старший и младший.

Младший полублок складывается по модулю 232с элементом ключа Х.

Результат сложения С разбивается на 8 четырехбитовых блоков, каждый блок заменяется по таблице замен. Формируется новое значение результата С.

Циклический сдвиг результата С на 11 разрядов влево.

Поразрядное сложение по модулю два результата С и старшего полублока.

Младший полублок становится новым значением старшего полублока, значение результата предыдущей операции становится новым значение элемента младшего полублока.

Полученные значения старшего и младшего полублока выдаются в качестве результат работы шага.

Д остоинства:

остоинства:

Можно построить такое преобразование, что зашифрование и расшифрование выполняется по единому принципу, когда в последнем раунде нет действия.

Недостатки:

В первом раунде меняется только одна половина блока.

Базовые циклы:

В конце циклов шифрования для взаимной обратимости предусмотрена дополнительная перестановка младшего и старшего полублока.

Цикл зашифрования: 32-3 – три раза вперед, один раз назад. (к0-к7, к0-к7, к0-к7, к7-к0).

Цикл расшифрования: 32-Р – один раз вперед, три назад. (к0-к7, к7-к0, к7-к0, к7-к0).

Цикл выработки имитоприставки: 16-3 – два раза вперед. (к0-к7, к0-к7).

Структура функции F

З ачем

сдвиг:

ачем

сдвиг:

перестановка элементов (чтобы соответствовали правилу Шеннона).

Замена– прозрачная операция,сдвиг– буферная операция, разделяет операции замены на соседних раундах.

Почему сдвиг на 11 разрядов:

Для

лучшего распределения на плоскости

(можно убедиться в СОК),

![]() рассеивания и перемешивания.

рассеивания и перемешивания.

Режимы использования ГОСТ:

режимы простой замены;

режимы гаммирования (счетчика);

режимы гаммирования с обратной связью;

режимы выработки имитоприставки.

Имитоприставка– это добавляемая к зашифрованным данным комбинация, зависящая от открытых данных и ключевой информации. Для противника две следующие задачи неразрешимы:

вычисление имитоприставки для заданной незашифрованной информационной последовательности.

Подбор открытых данных под заданную имитоприставку.

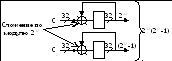

Построение счетчика в режиме гаммирования.

П ериод

последовательности равен числу состояний

счетчика. При искажении искажается

только часть информации.

ериод

последовательности равен числу состояний

счетчика. При искажении искажается

только часть информации.

![]()

Эти константы позволяют получить каждое следующее состояние отличное от предыдущего во всех разрядах.

Создание таблиц замен

из RC4

записать результаты работы в файл.