- •1. Задачи обеспечения безопасности информации (оби), решаемые стохастическими методами

- •2. Функции генераторов псевдослучайных чисел (гпсч) в системах оби

- •3. Функции хеш-генераторов в системах оби

- •4. Требования к качественной хеш-функции

- •5. Требования к качественному шифру

- •6. Требования к качественному гпсч

- •7. Модель криптосистемы с секретным ключом.

- •Недостатки:

- •8. Модель криптосистемы с открытым ключом. Криптосистема rsa.

- •9. Протокол выработки общего секретного ключа

- •10. Протокол электронной цифровой подписи (эцп)

- •Сравнение рукописной и электронно-цифровой подписей

- •2 Варианта отправки:

- •11. Протокол эцп rsa

- •12. Абсолютно стойкий шифр

- •Xor xor

- •13. Протокол симметричной аутентификации удаленных абонентов Нидхэма-Шредера

- •14. Протокол «слепой» эцп rsa

- •15. Односторонние функции. Односторонние функции с секретом

- •16. Протокол разделения секрета

- •17. Принципы построения блочных симметричных шифров

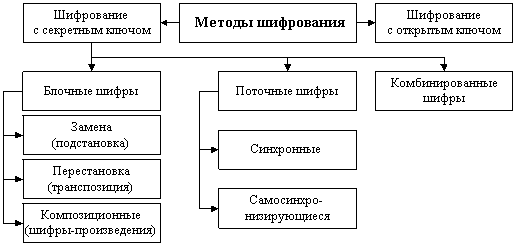

- •18. Классификация шифров

- •19. Режимы использования блочных шифров

- •1. Режим простой замены (ecb):

- •2. Режим сцепления блоков шифротекстов (cbc):

- •3. Режим обратной связи по выходу (ofb):

- •4. Режим счетчика (ctm):

- •5. Режим гаммирования с обратной связью (cfb):

- •20. Гаммирование. Свойства гаммирования

- •21. Блочные и поточные шифры

- •22. Криптографические методы контроля целостности информации

- •23. Схема Kerberos

- •24. Гибридные криптосистемы

- •26. Гост 28147-89

- •27.Методы защиты информации от умышленных деструктивных воздействий.

- •28. Помехоустойчивое кодирование

- •29. Методы внесения неопределенности в работу средств и объектов защиты

- •30. Причины ненадежности систем оби

- •31. Протоколы доказательства с нулевым разглашением знаний

- •33. Ранцевая криптосистема

- •34.Цифровые деньги. Структура и основные транзакции централизованной платежной системы

- •Проблемы:

- •Правильный протокол слепой эцп:

- •Еще проблема: Как защитить интересы продавца?

- •35.Методы и средства антивирусной защиты Подсистема сканирования:

- •Блок замены (s-блок)

- •1 Шаг генератора псп – получение 1 байта. Генерация состоит из 5 шагов:

18. Классификация шифров

Ш ифр

– совокупность обратимых преобразований

множества открытых данных на множество

закрытых данных.

ифр

– совокупность обратимых преобразований

множества открытых данных на множество

закрытых данных.

Различают два типа алгоритмов шифрования – симметричные(ключ расшифрования совпадает с ключом зашифрования, т. е. знание ключа зашифрования позволяет легко вычислить ключ расшифрования) иасимметричные(для зашифрования и расшифрования используются разные ключи, причем знание одного из них не дает практической возможности определить другой). Поэтому, если получатель А информации сохраняет в секрете ключ расшифрования, ключ зашифрования может быть сделан общедоступным).

Синхронные – не переносят потерю бита. Самосинхронизирующиеся – информация восстанавливается.

В процессе шифрования информация делится на порции величиной от одного бита до сотен бит. Как правило, поточные шифры оперируют с битами открытого и закрытого текстов, а блочные – с блоками фиксированной длины. Но главное отличие между этими двумя методами заключается в том, что в блочных шифрах для шифрования всех порций используется один и тот же ключ, а в поточных – для каждой порции используется свой ключ той же размерности. Иначе говоря, в поточных шифрах имеет место зависимость результата шифрования порции информации от ее позиции в тексте, а в некоторых случаях и от результатов шифрования предыдущих порций текста. Таким образом, при реализации поточной криптосистемы возникает необходимость в элементах памяти, изменяя состояние которых, можно вырабатывать последовательность (поток) ключевой информации. Блочную же криптосистему можно рассматривать как зависящую от ключа подстановку на множестве значений блоков открытого текста.

Достоинством поточных шифров являются высокая скорость шифрования, которая и определяет область их использования – шифрование данных, требующих оперативной доставки потребителю, например, аудио- и видеоинформации. Учитывая, что при применении классических блочных шифров одинаковым блокам открытого текста соответствуют одинаковые блоки шифротекста, что является серьезным недостатком, на практике получили наибольшее распространение комбинированные методы шифрования, использующие один из следующих принципов:

«сцепление» блоков;

формирование потока ключей (гаммы шифра) с помощью так называемых генераторов псевдослучайных кодов (ГПСК), в качестве функции обратной связи которых используется функция зашифрования блочного шифра.

Симметричные (классическая криптография):

DES–DataEncryptionStandard– первый американский стандарт, был неофициальным мировым стандартом, разработан в 1976(7) году

AES–AdvancedEncryptionStandards

Асимметричные (современная криптография):

RSA–Rivest,Shanir,Adleman– долгое время был неофициальным мировым стандартом

EССS–EllipticCurvesCryptosystem– КС основанная на свойствах эллиптических кривых (наиболее стойкая). Основа: алгебра – теория конечных полей, геометрия – эллиптические кривые.

Существуют американские, российские и немецкие стандарты

шифры с секретным ключом во много раз быстрее, чем шифры с открытым ключом;

шифры с открытым ключом имеют юридическую значимость.