- •Введение

- •Взаимосвязь системы защиты с объектом защиты

- •Российская доктрина иб.

- •Основные составляющие национальных интересов рф в информационной сфере.

- •Проблемы разработки систем иб.

- •Понятие государственной, служебной и личной тайны

- •Охрана профессиональной тайны

- •Понятие и свойство защищенной системы

- •Автоматизация процесса обработки конфиденциальной информации

- •Противодействие угрозы безопасности

- •Соответствие стандартам информационной безопасности

- •Типичные приемы атак на локальные и удаленные компьютерные системы.

- •Криптографические методы защиты данных Основные принципы криптографии

- •6.2 Шифры перестановки

Введение

Проблема защиты информации циркулирующая в различных родах системах на сегодняшний день является важнейшей. Информация приобрела статус самостоятельного участка товарно – денежных отношений и ее ценность определяется значимостью предметной области. Любое ее искажение, исчезновение, недоступность, или нечеткость могут отрицательно повлиять на последствия неправильно сделанного выбора.

Информация – это идеальная субстанция, существующая в виде некоторой материально энергетической сущности, называемый носителем информации.

Информация существует независимо от того воспринимается она, или нет и проявляется только при взаимодействии объектов (процессов).

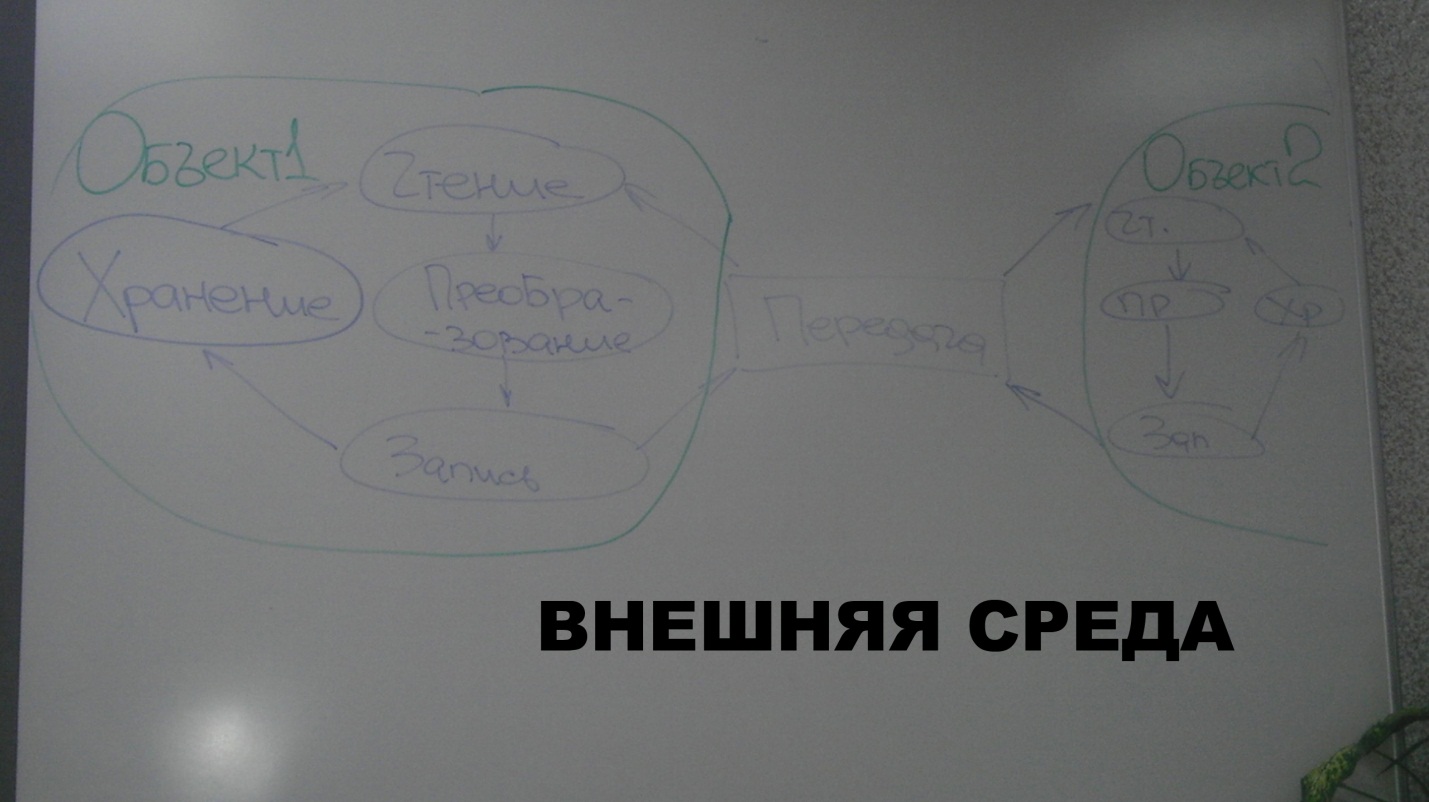

П роцесс

передачи информации при взаимодействии

объектов можно представить в виде

следующей схемы

роцесс

передачи информации при взаимодействии

объектов можно представить в виде

следующей схемы

Обмен информации при взаимодействии объектов

Каждая операция – это алгоритм действий, осуществляющейся определенным инструментом обработки информации.

Все объекты в процессе взаимодействия выполняют перечисленные операции. Действие объектов подчиненны определенным целям, часто противоречащим друг другу. В следствии этого действия одних объектов могут случайно, или умышленно наносить ущерб другим объектам, путем разрушения информации, изменяя ее свойства и характеристик в нежелательном направлении. Таким образом при взаимодействии объектов обменивающихся информацией возникает вопрос о ее защите.

Решение проблемы защиты информации находится в тесной взаимосвязи с объектом защиты, развитие и совершенствование которого влечет за собой изменение средств, методов, механизмов и систем его защиты. Таким образом процесс защиты – это непрерывный процесс с обратной связью.

Взаимосвязь системы защиты с объектом защиты

Элемент «угрозы» обозначает различные виды деятельности приводящий к потери, или уничтожению свойств информации. Кроме законных пользователей, которые по халатности, или незнанию могут создать угрозы, в работу могут незаконно вторгаться хакеры.

Хакеры – лица, имеющие высокую квалификацию программиста, главной задачей которых является изучение на практике программных элементов компьютерной системы, выявление ее изъянов, совершение злоумышленных деяний ради собственного удовольствия и развлечения, а зачастую с коммерческими, или противоправными целями. Своей деятельностью хакеры способны нанести огромный ущерб хранящейся и обрабатываемой информации в компьютерных системах

Информационная безопасность – это защищенность информации и поддерживающей инфраструктуры от случайных, или преднамеренных воздействий естественного или искусственного характера, чреватых нанесениям ущерба владельцам, или пользователям информации и поддерживающей инфраструктуры.

Компьютерные системы покупаются не ради защиты данных, а наоборот защита данных строится ради экономически выгодного использования компьютерных систем. Важно учитывать следующие характеристики КС:

Глобальную связанность;

Разнородность корпоративных ИС;

Распространение технологии клиент-сервер.

Последствия использования технологии клиент – сервер с точки зрения ИБ состоят в следующем:

Каждый сервис имеет свою трактовку главных аспектов ИБ (доступности, целостности, конфиденциальности)

Каждый сервис имеет свою трактовку понятия субъекта и объекта

Каждый сервис имеет специфические угрозы

Каждый сервис нужно по своему администрировать

Средства безопасности в каждый сервис нужно встраивать по особому

ОС – это просто группа сервисов, она перестает быть главной с точки зрения защиты

При анализе сложных систем применяется стратифицированный подход. Его суть в расслоении сложного объекта на качественно различные уровни, анализ системы на каждом уровне и исследование взаимодействия уровней между собой. Для КС и системы ее защиты такими уровнями являются: