- •Розрахунково-графічна робота

- •«Порівняльний аналіз методів аутентифікації: одноразові паролі та багатофакторний методи»

- •1. Огляд аутентифікації

- •1.1. Історія

- •1.2. Механізм аутентифікації

- •1.3. Елементи системи аутентифікації

- •1.4. Фактори аутентифікації

- •1.5. Види аутентифікації

- •1.6. Протоколи аутентифікації

- •2. Метод одноразових паролів

- •2.1. Технологія One-Time Password

- •2.2. Одноразовий пароль: ввів і забув

- •2.3. Реалізація otp

- •2.4. Уразливості технологій отр

- •2.5. Якість реалізації

- •3. Метод багатофакторної аутентифікації

- •3.1. Механізм генерації кодів

- •3.2. Механізм багатофакторної аутентифікації

- •3.3. Біометричні методи

- •Статистичні

- •2. Динамічні

- •Висновок

- •Список використаних джерел

3.2. Механізм багатофакторної аутентифікації

Механізм багатофакторної аутентифікації передбачає такі кроки:

1. Клієнт отримує логін та пароль у своєму банку при відкритті рахунку або маючи рахунок у цьому банку.

2. Далі покупець входить на веб-сервер свого банку через GPRS-з’єднання, використовуючи свій логін і пароль. Ця перша аутентифікації призначена для ідентифікації покупця веб-сервером.

3. Після успішної першої аутентифікації покупець отримає опцію, щоб розпочати трансакцію із вхідним повідомленням та ідентифікатором сесії.

4. Далі покупець обирає спосіб оплати (кредитна картка, дебетна картка, електронний переказ). У разі розрахунку карткою протокол вимагає дійсні реквізити платіжного засобу.

5. Покупець вводить деталі платежу.

6. Клієнт не може здійснити трансакцію без ТІС. Треба мати на увазі, що TICи захищені паролем на мобільному телефоні, і цей пароль перед використанням в трансакції буде дешифрований з допомогою одного із TIC-шифрів.

7. Уся сукупність трансакційних записів разом із TIC буде далі зашифрована та передана серверу для обробки.

8. Аутентифікаційний сервер банку розшифровує отриману інформацію про трансакцію та витягує звідти ТІС. Сервер перевіряє отриманий від покупця код, порівнюючи його із кодом, збереженим разом з інформацією про рахунок клієнта, а також який був обраний із списку кодів бази даних сервера. Якщо обидва коди

збіглися, використаний код автоматично знищується з бази даних. Якщо ж коди не збіглися, тоді аутентифікаційний сервер скасовує будь-які подальші трансакції

клієнта і надсилає повідомлення про помилку.

9. Якщо TIC-аутентифікація є успішною, тоді авторизаційний сервер генерує текст повідомлення (SMS) і надсилає його до SMS шлюзу / адаптера для передачі через стільникову мережу. Стільникова мережа використовує SMSC як основний пристрій мережі для передачі SMS на стільниковий телефон користувача.

10. Покупець підтверджує ініційовану трансакцію за допомогою SMS із текстом «ТАК» або скасовує, обираючи текст повідомлення «НІ» (див. рис. 3 і 4).

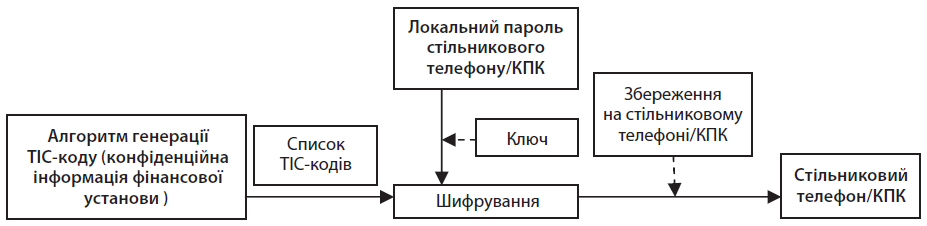

У вищеописаному протоколі ТІС-коди є найбільш уразливими даними, які зберігаються на стільниковому телефоні / КПК. Саме тому вони перебувають у

цих пристроях покупця в зашифрованому форматі, а також захищені паролем, як це зображено на рис. 5. Покупець вводить локальний пароль для відкриття списку ТІС-кодів і обирає будь-який код із цього списку, щоб розпочати трансакцію. Цей вибір коду автоматично розшифровує його та автоматично виводить на екран користувача. Це також призводить до переміщення обраного коду зі списку в середовище клієнта. Локальний пароль є ключем розшифрування ТІС-коду та відомий лише клієнтові. Навіть серверу фінансової установи невідомий цей пароль. Код може бути змінений у будь-який момент за бажанням користувача.

Рис. 5. Захист ТІС-коду в середовищі покупця

3.3. Біометричні методи

Також до баготофакторного методу аутентифікації можна віднести і біометричну аутентифікацію.

Біометрична аутентифікація - процес доказу і перевірки автентичності заявленого користувачем імені, через пред'явлення користувачем свого біометричного образу і шляхом перетворення цього образу відповідно до заздалегідь визначених протоколом аутентифікації.

Не слід плутати дані системи з системами біометричної ідентифікації, якими є до прикладу системи розпізнавання осіб водіїв і біометричні засоби обліку робочого часу. Біометричні системи аутентифікації працюють в активному, а не пасивному режимі і майже завжди мають на увазі авторизацію. Хоча дані системи не ідентичні системам авторизації, вони часто використовуються спільно (наприклад, в дверних замках з перевіркою відбитка пальця).

Біометричні методи аутентифікації: