- •Розрахунково-графічна робота

- •«Порівняльний аналіз методів аутентифікації: одноразові паролі та багатофакторний методи»

- •1. Огляд аутентифікації

- •1.1. Історія

- •1.2. Механізм аутентифікації

- •1.3. Елементи системи аутентифікації

- •1.4. Фактори аутентифікації

- •1.5. Види аутентифікації

- •1.6. Протоколи аутентифікації

- •2. Метод одноразових паролів

- •2.1. Технологія One-Time Password

- •2.2. Одноразовий пароль: ввів і забув

- •2.3. Реалізація otp

- •2.4. Уразливості технологій отр

- •2.5. Якість реалізації

- •3. Метод багатофакторної аутентифікації

- •3.1. Механізм генерації кодів

- •3.2. Механізм багатофакторної аутентифікації

- •3.3. Біометричні методи

- •Статистичні

- •2. Динамічні

- •Висновок

- •Список використаних джерел

3. Метод багатофакторної аутентифікації

Значно надійнішим способом є багатофакторна аутентифікація – аутентифікація, в процесі якої використовуються фактори декількох типів.

Паралельно, за необхідності, використовується сильна або багатофакторна автентифікація — на основі двох чи більше факторів. В цьому випадку для автентифікації використостовується не лише інформація відома користувачеві, а й додаткові фактори. Наприклад:

властивість, якою володіє суб'єкт;

знання — інформація, яку знає суб'єкт;

володіння — річ, якою володіє суб'єкт.

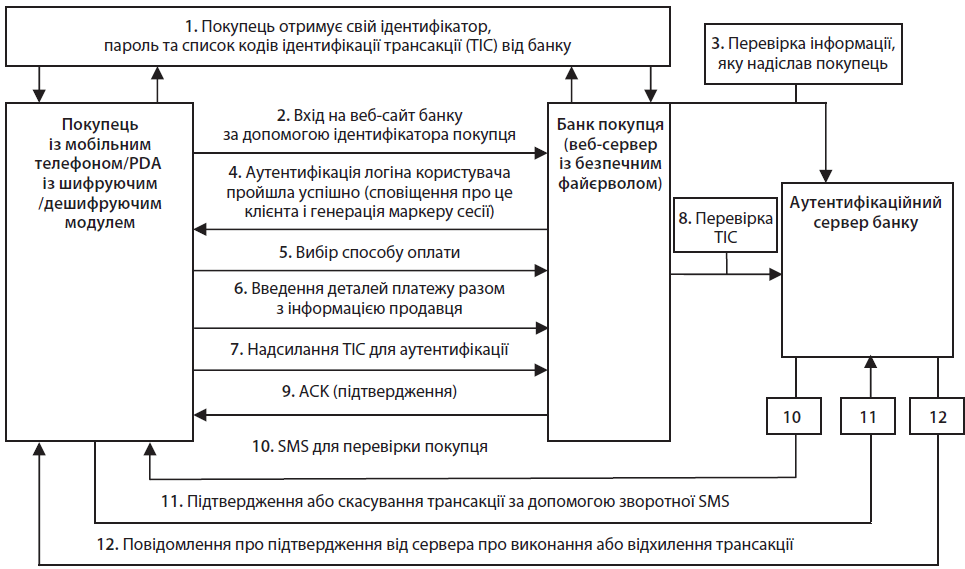

Розглянемо тепер багатофакторну аутентифікаційну систему, яка базуватиметься на трансакційному ідентифікаційному коді ( TIC (Transaction Identification CODE)) та на службі коротких повідомлень (SMS(Short Message Service))для створення додаткового рівня безпеки, який відсутній при традиційний аутентифікації за типом ім’я користувача / пароль. Цей код схожий на одноразовий пароль (OTP (One Time Password)), але забезпечує більш надійну

аутентифікації, а також використовується лише один раз. TIC засвідчує, що поточна трансакція була ініційована саме тією особою, а не зловмисником, яка є істинним власником рахунку (банківської картки). ТІС-коди володіють певними властивостями, а саме: створюються банком покупця; 32 бітними або 64 бітними псевдо-випадково згенерованими кодами; можуть являти собою складну послідовність цифр або комбінацію цифрових і буквено-цифрових символів;

кожна трансакція вимагає унікального коду для аутентифікації, тобто кожен код

використовується лише один раз.

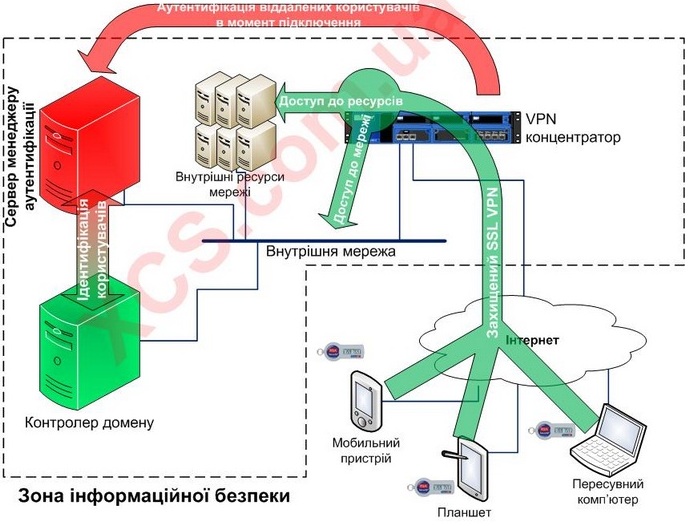

На рис. 3 зображено архітектуру побудови протоколу веб-аутентифікації на основі бездротових мобільних пристроїв, таких як стільникові телефони / КПК (кишеньковий персональний комп’ютер). На рисунку використовуються такі поняття: BTS – базова станція зв’язку; MSC (центр комутації мобільного зв’язку); SMSC – служба коротких повідомлень.

Рис.3. Архітектура протоколу аутентифікації з багатофакторним захистом в інтернет-платіжних системах

На рис. 4 зображено більш детальну схему багатофакторної аутентифікації в інтернет-платіжних системах.

Рис. 4. Потік даних у протоколі багатофакторної аутентифікації в

інтернет-платіжних системах

3.1. Механізм генерації кодів

Механізм генерації кодів є суворо конфіденційним та передбачає обмежений доступ до них та лише уповноважених на це працівників фінансової установи. Банк зберігає номер телефону клієнта, щоб згодом надіслати SMS для підтвердження транзакції. Стільникова мережа використовує окремий канал для передачі і прийому SMS. Отже, багатофакторна аутентифікація використовується для перевірки покупця та транзакції відповідно до наступних кроків:

1) Базова аутентифікація: Спочатку покупець здійснює вхід на веб-сервер,

використовуючи призначений йому веб-ім’я та пароль для базової аутентифікація;

2) TIC-аутентифікація: Після успішної аутентентифікації покупця за допомогою його веб-ім’я та пароля, веб сервер зажадає ввести ТІС (друга аутентифікація). Далі покупець розшифровує та вводить ТІС для доведення своєї справжності аутентифікаційному серверу та однозначної ідентифікації транзакції;

3) SMS-підтвердження: Після успішної TIC-аутентифікації, третьою аутентифікацією являється SMS-підтвердження. Покупець отримує SMS із деталями транзакції, які необхідні для ідентифікації та розпізнавання ініціатора транзакції. За допомогою SMS покупець надсилає підтвердження транзакції («ТАК») або скасовує її («НІ»).