- •Часть 5.1.

- •Часть 5.2.

- •Часть 6.1.

- •Назначение комплекса

- •Часть 6.2.

- •КриптоПро tsp Общие сведения

- •Назначение комплекса

- •КриптоПро ocsp Общие сведения

- •Назначение комплекса

- •КриптоПро svs 2.0 Общие сведения

- •Назначение

- •Использование КриптоПро ocsp

- •КриптоПро ocsp Server

- •КриптоПро ocsp Client

- •КриптоПро Revocation Provider

- •Операционная платформа компонент пак "КриптоПро ocsp"

- •КриптоПро эцп Усовершенствованная подпись крипто-про. Новое средство обеспечения юридической значимости электронных документов

- •Доказательство момента подписи документа и действительности сертификата ключа подписи на этот момент

- •Проверка подлинности эцп без сетевых обращений

- •Архивное хранение

- •КриптоПро эцп Browser plug-in

- •КриптоПро ssf

- •КриптоПро dss

- •Поддерживаемые форматы электронной подписи

- •Требования к программному обеспечению

- •Безопасность

- •Способы аутентификации

- •КриптоПро dss Lite

- •Ключевые возможности

- •Дополнения сертификата

Содержание разделов дисциплины

Лекция №1

Вводные положения. Основные термины и определения.

Программа, цели и задачи курса.

Программа курса рассчитана на 18 академических часов лекционных занятий, 36 академических часов практических и лабораторных занятий и предполагает 54 академических часа самостоятельной работы слушателей с рекомендованной литературой (всего 108 академических часов).

Целью преподавания дисциплины «Практические аспекты применения электронной подписи» является формирование знаний, умений и навыков, позволяющих слушателям проводить анализ сетей различных технологий, использующих современные протоколы, производить оценку возможностей, накладываемых ограничений и областей применений данных инфокоммуникационных сетей. В результате изучения настоящей дисциплины слушатели должны получить знания, имеющие не только самостоятельное значение, но и обеспечивающие написание квалификационной работы.

Задачи курса:

-

Изучение понятия «электронная подпись», его места в законодательстве Российской Федерации и практике его применения в органах государственной власти и организациях независимо от формы собственности;

-

Изучение показателей назначения электронной подписи (ЭП) и архитектур подсистем ее реализующих в системах электронного документооборота; основных участников правоотношений в сфере организации работы с электронными документами;

-

Изучение принципов функционирования единого пространства доверия ЭП и технических условий признания ЭП аналогом собственноручной;

-

Изучение особенностей построения и эксплуатации комплексов средств автоматизации сервисов подсистем обеспечения юридической значимости информационно-коммуникационных систем используемых для нужд электронного документооборота.

-

Изучение особенностей реализации сервисов удостоверяющих центров и средств ЭП в продукции ведущих отечественных производителей.

В результате освоения дисциплины слушатель должен:

Знать:

-

законодательное регулирование вопросов применения ЭП;

-

принципы действующего в РФ единого пространства доверия;

-

типовые наборы сервисов электронной подписи для сервис-ориентированных систем электронного документооборота;

-

процедуры создания ключей, запроса на выпуска сертификатов, разбора конфликтных ситуаций;

-

жизненный цикл ключей и сертификатов;

-

требования Федеральных регуляторов к средствам ЭП;

-

порядок создания модели нарушителя и угроз для средств ЭП;

-

возможности технических средств ЭП.

Уметь:

-

разрабатывать требования по показателям назначения подсистемы обеспечения юридически значимого документооборота

-

организовывать внедрение ЭП в соответствие с нормативно-законодательными требованиями РФ с учетом современных подходов в ИТ;

-

разбирать конфликтные ситуации связанные с ЭП в системах электронного документооборота;

-

оценивать актуальность угроз безопасности при работе с ЭП;

-

разрабатывать требования к средствам реализующим ЭП для использования ее в составе системы электронного документооборота.

Владеть:

-

навыками использования ЭП как средства защиты целостности и подтверждения авторства электронных документов;

-

принципами организации сервисов ЭП и создания систем юридически значимых электронных документов;

-

принципами и условиями обработки электронных документов;

-

основами криптографической защиты электронных документов в информационных системах;

основами применения ЭП, готовностью к организации работ по практическому использованию и внедрению электронного документооборота.

Основные понятия, термины и определения.

Документ - материальный носитель с зафиксированной на нём в любой форме информацией в виде текста, звукозаписи, изображения и (или) их сочетания, который имеет реквизиты, позволяющие его идентифицировать, и предназначен для передачи во времени и в пространстве в целях общественного использования и хранения (Федеральный закон № 77-ФЗ «Об обязательном экземпляре документов). Официальный документ состоит из ряда составляющих его обязательных элементов, часть из которых называются реквизитами.

Реквизиты документа - «обязательный элемент оформления официального документа» (ГОСТ 351141-98 на термины и определения). Это могут быть наименование документа (вид), автор, адресат, текст, дата, подпись, резолюция, гриф согласования, утверждения и т.д. — это реквизиты документов.

Различные документы состоят из разного набора реквизитов. Число реквизитов, характеризующих документы, определяется целями создания документа, его назначением, требованиями к содержанию и форме данного документа, способом документирования.

Многие документы имеют строго ограниченное число реквизитов. Отсутствие или неправильное указание какого-либо реквизита в служебном документе делает документ недействительным.

Для унификации (единообразия) документов в Российской Федерации обязательные реквизиты первичных документов должны соответствовать Государственному стандарту - ГОСТ Р 6.30-2003 «Унифицированные системы документации. Унифицированная система организационно-распорядительной документации. Требования к оформлению документов».

В настоящее время стандарт ГОСТ Р 6.30-2003 включает 30 реквизитов.

Хотя положения ГОСТа имеют рекомендательный характер, отдельные элементы являются обязательными для официальных документов. Разные виды организационно-распорядительных документов обязаны оформляться в соответствии с государственными правилами.

Документ в электронном виде – в настоящее время законодатель не дал точного определения термину «документ в электронном виде», но на конференции в РСПП, посвящённой электронному документообороту было предложено под термином «документ в электронном виде» понимать отсканированное с определённой степенью разрешения изображение бумажного документа, удостоверенного надлежащим образом. В качестве частного примера документа в электронном виде можно привести факс.

Электронный документ это:

-

Документ, зафиксированный на электронном носителе (в виде набора символов, звукозаписи или изображения) и предназначенный для передачи во времени и пространстве с использованием средств вычислительной техники электросвязи с целью хранения и общественного использования (Федеральный закон от 10 января 2002 года № 1-ФЗ «Об электронной цифровой подписи»).

-

Форма представления информации в целях её подготовки, отправления, получения или хранения с помощью электронных технических средств, зафиксированная на магнитном диске, магнитной ленте, лазерном диске и ином электронном материальном носителе (Проект "Федеральный закон об электронном документе". Глава 1. Общие положения).

-

Документированная информация, представленная в электронной форме, то есть в виде, пригодном для восприятия человеком с использованием электронных вычислительных машин, а также для передачи по информационно-телекоммуникационным сетям или обработки в информационных системах (Пункт 11.1 статьи 2 Федерального закона от 27 июля 2006 года № 149-ФЗ «Об информации, информационных технологиях и о защите информации»).

Электронная подпись (ЭП), Электро́нная цифровая по́дпись (ЭЦП) — реквизит электронного документа, полученный в результате криптографического преобразования информации с использованием закрытого ключа подписи и позволяющий проверить отсутствие искажения информации в электронном документе с момента формирования подписи (целостность), принадлежность подписи владельцу сертификата ключа подписи (авторство), а в случае успешной проверки подтвердить факт подписания электронного документа (неотказуемость).

Информационные риски при работе с электронными документами.

Подделка документа (коллизия первого рода)

Злоумышленник может попытаться подобрать документ к данной подписи, чтобы подпись к нему подходила. Однако в подавляющем большинстве случаев такой документ может быть только один. Причина в следующем:

-

Документ представляет из себя осмысленный текст.

-

Текст документа оформлен по установленной форме.

-

Документы редко оформляют в виде Plain Text-файла, чаще всего в формате DOC или HTML.

Если у фальшивого набора байт и произойдет коллизия с хэшем исходного документа, то должны выполниться 3 следующих условия:

-

Случайный набор байт должен подойти под сложно структурированный формат файла.

-

То, что текстовый редактор прочитает в случайном наборе байт, должно образовывать текст, оформленный по установленной форме.

-

Текст должен быть осмысленным, грамотным и соответствующим теме документа.

Впрочем, во многих структурированных наборах данных можно вставить произвольные данные в некоторые служебные поля, не изменив вид документа для пользователя. Именно этим пользуются злоумышленники, подделывая документы. Некоторые форматы подписи даже защищают целостность текста, но не служебных полей.

Вероятность подобного происшествия также ничтожно мала. Можно считать, что на практике такого случиться не может даже с ненадёжными хэш-функциями, так как документы обычно большого объёма — килобайты.

Получение двух документов с одинаковой подписью (коллизия второго рода)

Куда более вероятна атака второго рода. В этом случае злоумышленник фабрикует два документа с одинаковой подписью, и в нужный момент подменяет один другим. При использовании надёжной хэш-функции такая атака должна быть также вычислительно сложной. Однако эти угрозы могут реализоваться из-за слабостей конкретных алгоритмов хэширования, подписи, или ошибок в их реализациях. В частности, таким образом можно провести атаку на SSL-сертификаты и алгоритм хэширования MD5.

Социальные атаки

Социальные атаки направлены не на взлом алгоритмов цифровой подписи, а на манипуляции с открытым и закрытым ключами.

-

Злоумышленник, укравший закрытый ключ, может подписать любой документ от имени владельца ключа.

-

Злоумышленник может обманом заставить владельца подписать какой-либо документ, например, используя протокол слепой подписи.

-

Злоумышленник может подменить открытый ключ владельца на свой собственный, выдавая себя за него.

Использование протоколов обмена ключами и защита закрытого ключа от несанкционированного доступа позволяет снизить опасность социальных атак.

Нормативное регулирование электронного документооборота.

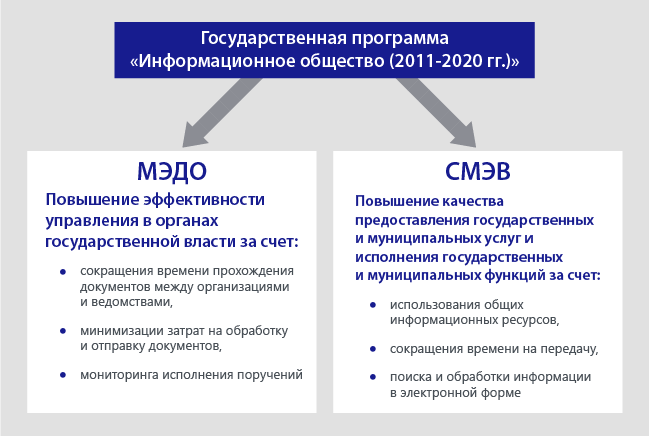

Государственная программа Российской Федерации «Информационное общество (2011 - 2020 годы)». Электронное правительство. Технологии межведомственного электронного документооборота (МЭДО; СМЭВ). Федеральный закон «Об архивном деле в Российской Федерации». ГОСТ Р ИСО 15489-1-2007 «Управление документами». Методические рекомендации ЦАДЭНМ по работе с документами на электронных носителях. ГОСТ Р 53898-2010 «Системы электронного документооборота. Взаимодействие систем управления документами. Требования к электронному сообщению». Федеральный закон от 6 апреля 2011 года № 63-ФЗ «Об электронной подписи». ГОСТ 6.10.4-84 «Унифицированные системы документации. Придание юридической силы документам на машинном носителе и машинограмме, создаваемые средствами вычислительной техники».

Основные государственные стандарты, посвящённые криптографической защите электронного документооборота (ГОСТ Р 34.10-94 «Информационная технология. Криптографическая защита информации. Процедуры выработки и проверки электронной цифровой подписи на базе асимметричного криптографического алгоритма», ГОСТ Р 34.10-2001, ГОСТ Р 34.10-2012 «Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи.»)

ГОСТ Р 34.10-2012 (полное название: «ГОСТ Р 34.10-2012. Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи») — российский стандарт, описывающий алгоритмы формирования и проверки электронной цифровой подписи. Принят и введён в действие Приказом Федерального агентства по техническому регулированию и метрологии от 7 августа 2012 года № 215-ст вместо ГОСТ Р 34.10-2001. До ГОСТ Р 34.10-2001 действовал стандарт ГОСТ Р 34.10-94.

Данный алгоритм разработан главным управлением безопасности связи Федерального агентства правительственной связи и информации при Президенте Российской Федерации при участии Всероссийского научно-исследовательского института стандартизации. Разрабатывался взамен ГОСТ Р 34.10-94 для обеспечения большей стойкости алгоритма.

ГОСТ Р 34.10-2012 и ГОСТ Р 34.10-2001 основаны на эллиптических кривых. Стойкость этих алгоритмов основывается на сложности вычисления дискретного логарифма в группе точек эллиптической кривой, а также на стойкости хэш-функции. Для ГОСТ Р 34.10-2012 используется хэш-функция по ГОСТ Р 34.11-2012. Для ГОСТ Р 34.10-2001 - ГОСТ Р 34.11-94.

Стандарт ГОСТ Р 34.10-2012 использует ту же схему формирования электронной цифровой подписи, что и ГОСТ Р 34.10-2001. Новый стандарт отличается наличием дополнительного варианта параметров схем (соответствующего длине секретного ключа порядка 512 бит) и требованием использования функций хэширования ГОСТ Р 34.11-2012: первый вариант требований к параметрам (такой же, как в ГОСТ Р 34.10-2001, соответствующий длине секретного ключа порядка 256 бит) предусматривает использование хэш-функции с длиной хэш-кода 256 бит, дополнительный вариант требований к параметрам предусматривает использование хэш-функции с длиной хэш-кода 512 бит.

После подписывания сообщения М к нему дописывается цифровая подпись размером 512 или 1024 бит и текстовое поле. В текстовом поле могут содержаться, например, дата и время отправки или различные данные об отправителе:

|

Сообщение М |

+ |

Цифровая подпись |

Текст |

|

Дополнение |

|||

Данный алгоритм не описывает механизм генерации параметров, необходимых для формирования подписи, а только определяет, каким образом на основании таких параметров получить цифровую подпись. Механизм генерации параметров определяется на месте в зависимости от разрабатываемой системы.

Вероятность

взлома хэш-функции по ГОСТ 34.11-94

составляет ![]() при

подборе коллизии на фиксированное

сообщение и

при

подборе коллизии на фиксированное

сообщение и ![]() при

подборе любой коллизии.[1] Стойкость

алгоритма шифрования основывается на

проблеме дискретного логарифмирования

в группе точек эллиптической кривой.

На данный момент нет метода решения

данной проблемы хотя бы с субэкспоненциальной

сложностью.

при

подборе любой коллизии.[1] Стойкость

алгоритма шифрования основывается на

проблеме дискретного логарифмирования

в группе точек эллиптической кривой.

На данный момент нет метода решения

данной проблемы хотя бы с субэкспоненциальной

сложностью.

Один

из самых быстрых алгоритмов, на данный

момент, при правильном выборе

параметров — ![]() -метод

и

-метод

и ![]() -метод

Полларда.

-метод

Полларда.

Для

оптимизированного ![]() -метода

Полларда вычислительная сложность

оценивается как

-метода

Полларда вычислительная сложность

оценивается как ![]() .

Таким образом для обеспечения

криптостойкости

.

Таким образом для обеспечения

криптостойкости ![]() операций

необходимо использовать 256-разрядное

операций

необходимо использовать 256-разрядное ![]() .

.

Отличия от ГОСТ 34.10-94 (стандарт 1994-2001гг)

Новый

и старый ГОСТы цифровой подписи очень

похожи друг на друга. Основное отличие —

в старом стандарте часть операций

проводится над полем ![]() ,

а в новом — над группой точек

эллиптической кривой, поэтому требования

налагаемые на простое число

,

а в новом — над группой точек

эллиптической кривой, поэтому требования

налагаемые на простое число ![]() в

старом стандарте(

в

старом стандарте(![]() или

или ![]() )

более жёсткие, чем в новом.

)

более жёсткие, чем в новом.

Алгоритм

формирования подписи

отличается только в пункте

4. В старом стандарте

в этом пункте вычисляются ![]() и

и ![]() и,

если

и,

если ![]() ,

возвращаемся к пункту 3. Где

,

возвращаемся к пункту 3. Где ![]() и

и ![]() .

.

Алгоритм

проверки подписи

отличается только в пункте

6. В старом стандарте

в этом пункте вычисляется ![]() ,

где

,

где ![]() —

открытый ключ для проверки подписи,

—

открытый ключ для проверки подписи, ![]() .

Если

.

Если ![]() ,

подпись правильная, иначе неправильная.

Здесь

,

подпись правильная, иначе неправильная.

Здесь ![]() —

простое число,

—

простое число, ![]() и

и ![]() является

делителем р-1.

является

делителем р-1.

Использование математического аппарата группы точек эллиптической кривой, позволяет существенно сократить порядок модуля р, без потери криптостойкости.

Также старый стандарт описывает механизмы получения чисел р, q и a.

Федеральное законодательство об электронной подписи (Федеральный Закон от 10 января 2002 года №1 «Об электронной цифровой подписи», Федеральный закон от 6 апреля 2011 года №63-ФЗ «Об электронной подписи»).

Лекция №2

Понятие «электронные документы»

«Электронные документы» и «документы в электронном виде» общее и различия.

Как уже говорилось в предыдущей лекции, в специальной литературе встречается два понятия или два термина: «электронные документы» и «документы в электронном виде». Для одних авторов это одно и тоже, для других – это два различных термина. Давайте рассмотрим, что можно выделить в качестве общего для этих дефиниций (дефини́ция (лат. definitio — предел, граница) — логическая процедура придания строго фиксированного смысла терминам языка) и что в качестве различного.

На прошлой лекции Вам были даны два определения. Напомню их:

Электронный документ это:

-

Документ, зафиксированный на электронном носителе (в виде набора символов, звукозаписи или изображения) и предназначенный для передачи во времени и пространстве с использованием средств вычислительной техникии электросвязи с целью хранения и общественного использования (Федеральный закон от 10 января 2002 года № 1-ФЗ «Об электронной цифровой подписи»).

-

Форма представления информации в целях её подготовки, отправления, получения или хранения с помощью электронных технических средств, зафиксированная на магнитном диске, магнитной ленте, лазерном диске и ином электронном материальном носителе (Проект "Федеральный закон об электронном документе". Глава 1. Общие положения).

-

Документированная информация, представленная в электронной форме, то есть в виде, пригодном для восприятия человеком с использованием электронных вычислительных машин, а также для передачи по информационно-телекоммуникационным сетям или обработки в информационных системах (Пункт 11.1 статьи 2 Федерального закона от 27 июля 2006 года № 149-ФЗ «Об информации, информационных технологиях и о защите информации»).

Юридическую значимость, т.е. свойство выступать в качестве подтверждения деловой деятельности либо событий личного характера электронному документу придаёт электронная цифровая подпись, которая на территории Российской Федерации равнозначна собственноручной подписи в документе на бумажном носителе при одновременном соблюдении следующих условий (Федеральный закон от 06.04.2011 г. № 63-ФЗ «Об электронной подписи»):

-

сертификат ключа подписи, относящийся к этой электронной цифровой подписи, не утратил силу (действует) на момент проверки или на момент подписания электронного документа;

-

при наличии доказательств, определяющих момент подписания;

-

подтверждена подлинность электронной цифровой подписи в электронном документе;

-

электронная цифровая подпись используется в соответствии со сведениями, указанными в сертификате ключа подписи.

Документ в электронном виде это представленная в графическом формате с достаточным разрешением, защищённая от противоправного воздействия и заверенная электронной цифровой подписью электронная копия документа.

Общее:

«Электронные документы» и «документы в электронном виде» это запись, зафиксированная на магнитном диске, магнитной ленте, лазерном диске и ином электронном материальном носителе, они могут передаваться по линиям связи и обладают юридической силой при выполнении условий, определённых законодателем.

Различия:

«Электронные документы» это файлы текстового формата, «документы в электронном виде» это файлы графического формата. Законодатель определяет уровень разрешения при сканировании бумажного документа для перевода его в форму «документы в электронном виде». Документ в электронном виде всегда является копией исходного документа. Электронный документ может являться оригиналом документа (хотя возникает коллизия – оригинал в общепринятом смысле этого слова может быть в единственном числе и конечном количестве экземпляров).

Приведённое выше общие и различное между «Электронные документы» и «документы в электронном виде» не является законченным перечнем и может быть продолжено слушателями.

«Электронные документы» как отдельная категория информации конфиденциального характера.

Прежде всего, необходимо сказать, что понимается под информацией конфиденциального характера. Понятие «конфиденциальная информация» стало неотъемлемой частью российской юридической лексики. В настоящий момент оно используется в нескольких сотнях нормативных правовых актов Российской Федерации. Не отстают от законодателя и правоприменители: все чаще в различных договорах можно встретить целые разделы или даже отдельные соглашения о конфиденциальности. Широкое распространение получило включение положений о запрете на распространение сведений конфиденциального характера в трудовых договорах.

Тем не менее, до сих пор в законодательстве не содержится четкого определения понятия «конфиденциальная информация». Ранее такое определение содержалось в ст. 2 утратившего силу ФЗ «Об информации, информатизации и защите информации». Согласно этому закону «конфиденциальная информация — документированная информация, доступ к которой ограничивается в соответствии с законодательством Российской Федерации». Данное определение в несколько измененном виде по-прежнему находит свое применение в актах органов государственной власти Российской Федерации.

Действующий ФЗ «Об информации, информационных технологиях и защите информации» (далее — ФЗ «Об информации») определение понятия «конфиденциальная информация» не содержит. Однако данное определение может быть получено на основании анализа его норм.

Согласно п. 1 ст. 2 указанного закона информация — это сведения (сообщения, данные) независимо от формы их представления.

В п. 7 той же статьи сказано, что конфиденциальность информации — обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия ее обладателя.

Таким образом, конфиденциальная информация — это сведения, независимо от формы их предоставления, которые не могут быть переданы лицом, получившим доступ к данным сведениям, третьим лицам без согласия их правообладателя. Из этого следует, что ряд электронных документов является одной из категорий информации конфиденциального характера.

Для тог, чтобы определить относится электронный документ к данной категории или нет следует обратиться к Перечню сведений конфиденциального характера, который содержится в Указе Президента Российской Федерации от 06.03.1997 г. №188 «Об утверждении перечня сведений конфиденциального характера». Согласно данному Указу к сведениям конфиденциального характера относятся:

-

персональные данные;

-

сведения, составляющие тайну следствия и судопроизводства, а также сведения о защищаемых лицах и мерах государственной защиты, осуществляемой в соответствии с Федеральным законом от 20 августа 2004 г. № 119-ФЗ «О государственной защите потерпевших, свидетелей и иных участников уголовного судопроизводства» и другими нормативными правовыми актами Российской Федерации;

-

служебная тайна;

-

врачебная, нотариальная, адвокатская тайна, тайна переписки, телефонных переговоров, почтовых отправлений, телеграфных или иных сообщений;

-

коммерческая тайна;

-

сведения о сущности изобретения, полезной модели или промышленного образца до официальной публикации информации о них.

Следует обратить внимание на то обстоятельство, что данный перечень не может рассматриваться как закрытый. Действующий ФЗ «Об информации» не требует принятия нормативных актов Президента или правительства для дальнейшего развития понятия «конфиденциальная информация». Более того, закон позволяет обладателю информации самостоятельно решать вопрос о наделении ее статусом конфиденциальной. Поэтому перечень следует рассматривать как примерный.

Данный вывод имеет очень важное практическое значение. Возможность самостоятельного определения статуса информации позволяет ее обладателю вырабатывать способы ее защиты от несанкционированного доступа, использования и распространения, а также предусматривать меры гражданско-правовой ответственности в случае совершения указанных действий.

Учитывая, что электронные документы обрабатываются на средствах автоматизации и передаются, зачастую, по открытым каналам электросвязи и циркулируют в различных системах электронного документооборота, это накладывает определённые ограничения на разграничение доступа к электронным документам.

Практика применения понятия «электронные документы» в органах государственной власти и организациях независимо от формы собственности.

Особое значение вышеназванный вывод имеет для хозяйственных обществ. Как известно, в соответствии с п. 2 ст. 67 Гражданского кодекса РФ участники хозяйственных обществ обязаны не разглашать конфиденциальную информацию.

К сожалению, данная норма не получила своего развития в ФЗ «Об акционерных обществах», который вообще не упоминает о такой обязанности акционеров. Поэтому до сих пор в науке нет единого мнения о том, о какой конфиденциальной информации идет речь. Ряд авторов полагают, что обязанность не разглашать конфиденциальную информацию распространяется только на конфиденциальные сведения, подпадающие под режим коммерческой тайны.

Каким же образом осуществляется защита сведений, составляющих коммерческую тайну?

Прежде всего, отметим, что не всегда можно согласиться с высказанной в предыдущем абзаце позицией. Режим коммерческой тайны распространяется на конфиденциальную информацию, позволяющую ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду. Несмотря на кажущуюся широту данного определения, оно в действительности затрагивает лишь информацию, составляющую секрет производства (ноу-хау).

Из-под режима коммерческой тайны выпадает значительный пласт информации, которая может прямо или косвенно влиять на экономическую ситуацию в акционерном обществе и, главное, на стоимость его акций. Часть информации, на которую не распространяется режим коммерческой тайны указана в перечне в ст. 5 ФЗ «О коммерческой тайне». Но из всего данного перечня признаками конфиденциальности могут обладать лишь следующие сведения:

-

о численности и о составе работников, о системе оплаты труда, об условиях труда, в том числе об охране труда, о показателях производственного травматизма и профессиональной заболеваемости, о наличии свободных рабочих мест;

-

о задолженности работодателей по выплате заработной платы и по иным социальным выплатам;

-

о нарушениях законодательства Российской Федерации и фактах привлечения к ответственности за совершение этих нарушений.

Иные содержащиеся в ст. 5 ФЗ «О коммерческой тайне» сведения вообще не могут быть признаны конфиденциальными в силу закона.

Хотя режим коммерческой тайны распространяется на очень узкий круг информации, он обеспечивает ее весьма эффективной правовой защитой. Так, согласно п. 1 ст. 1472 Гражданского кодекса РФ нарушитель исключительного права на секрет производства, в том числе лицо, которое неправомерно получило сведения, составляющие секрет производства, и разгласило или использовало эти сведения, а также лицо, обязанное сохранять конфиденциальность секрета производства, обязано возместить убытки, причиненные нарушением исключительного права на секрет производства, если иная ответственность не предусмотрена законом или договором с этим лицом.

В качестве иной ответственности можно привести административную ответственность в виде штрафа в размере от пятисот до одной тысячи рублей для граждан и от четырех тысяч до пяти тысяч рублей для должностных лиц за разглашение информации с ограниченным доступом (ст. 13.14 Кодекса об административных правонарушениях РФ).

Статья 183 Уголовного кодекса РФ предусматривает уголовную ответственность за собирание, использование и распространение сведений, составляющих коммерческую тайну. Особое значение имеет п. 2 данной статьи, так как он предусматривает возможность привлечения к уголовной ответственности за использование и распространение сведений, относящихся к режиму коммерческой тайны, лиц, которым эти сведения были доверены или стали известны по службе или работе. При этом пп. 3 и 4 указанной статьи содержат квалифицирующие признаки (корыстная заинтересованность и тяжкие последствия), увеличивающие срок наказания до 10 лет лишения свободы.

Таким образом, закон предусматривает довольно существенные меры юридической ответственности за сбор, использование и разглашение сведений, составляющих коммерческую тайну.

ФЗ «О коммерческой тайне» также содержит ряд важных положений, которые могут быть использованы и используются на практике руководством акционерного общества для защиты любой конфиденциальной информации. В частности, п. 1 ст. 10 Закона устанавливает перечень обязательных мер по охране конфиденциальности информации, которые должны приниматься ее обладателем:

-

определение перечня информации, составляющей коммерческую тайну;

-

ограничение доступа к информации, составляющей коммерческую тайну, путем установления порядка обращения с этой информацией и контроля за соблюдением такого порядка;

-

учет лиц, получивших доступ к информации, составляющей коммерческую тайну, и (или) лиц, которым такая информация была предоставлена или передана;

-

регулирование отношений по использованию информации, составляющей коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

-

нанесение на материальные носители (документы), содержащие информацию, составляющую коммерческую тайну, грифа «Коммерческая тайна» с указанием обладателя этой информации (для юридических лиц — полное наименование и место нахождения).

Статья 11 того же Федерального закона предусматривает меры защиты конфиденциальной информации в трудовых отношениях. В частности, к ним следует отнести обязанность работодателя по ознакомлению под расписку работника с перечнем информации, составляющей коммерческую тайну, ее режимом и возможными мерами ответственности за нарушения данного режима, а также по созданию условий для соблюдения работником режима коммерческой тайны.

Работник, в свою очередь, обязан выполнять установленный работодателем режим коммерческой тайны, не разглашать информацию, составляющую коммерческую тайну, обладателями которой являются работодатель и его контрагенты, и без их согласия не использовать эту информацию в личных целях. Также работник обязан передать работодателю при прекращении или расторжении трудового договора имеющиеся в пользовании работника материальные носители информации, содержащие информацию, составляющую коммерческую тайну.

При защите служебной информации в акционерном обществе, как уже не раз отмечалось, режим коммерческой тайны не может охватить весь объем информации, доступ к которой может быть ограничен руководством акционерного общества. Одним из видов такой информации, имеющей особую важность для акционерного общества, является служебная информация.

Как указано в ст. 31 ФЗ «О рынке ценных бумаг», служебной информацией признается любая не являющаяся общедоступной информация об эмитенте и выпущенных им эмиссионных ценных бумагах, которая ставит лиц, обладающих в силу своего служебного положения, трудовых обязанностей или договора, заключенного с эмитентом, такой информацией, в преимущественное положение по сравнению с другими субъектами рынка ценных бумаг.

В юридической литературе иногда можно встретить мнение о том, что служебная информация не может рассматриваться как конфиденциальная. Данное мнение основано на анализе положений Федерального закона «О государственной гражданской службе Российской Федерации» и уже упоминавшегося «Перечня сведений конфиденциального характера», утвержденного Указом Президента Российской Федерации от 06.03.1997 г. № 188. Признавая несомненную логику данных рассуждений, следует учитывать, что служебная информация для целей ее использования на рынке ценных бумаг является конфиденциальной, а потому может быть обеспечена мерами защиты.

Это мнение основано на таком общем признаке конфиденциальной информации, как отсутствие доступа к ней со стороны третьих лиц. Именно наличие данного признака позволяет отнести информацию, указанную в ст. 31 ФЗ «О рынке ценных бумаг» к конфиденциальной.

Служебная информация не может быть использована для совершения сделок на рынке ценных бумаг, она также не может быть передана для совершения сделок третьим лицам. Статья 15.21 Кодекса об административных правонарушениях РФ предусматривает ответственность в виде административного штрафа или дисквалификации (для должностных лиц) за указанные действия. Однако размеры штрафа в сравнении с возможной прибылью настолько незначительны (для граждан — до пяти тысяч рублей, для должностных лиц — до пятидесяти тысяч рублей), что не могут рассматриваться как реальная мера, направленная на предупреждения данного правонарушения.

Значительную сложность представляет и то обстоятельство, что содержащийся в ст. 32 ФЗ «О рынке ценных бумаг» перечень лиц, которые могут быть привлечены к ответственности за использование служебной информации, крайне узок. К таким лицам относятся члены органов управления эмитента или профессионального участника рынка ценных бумаг, связанного с этим эмитентом договором, аудиторы эмитента или профессионального участника рынка ценных бумаг, связанного с этим эмитентом договором, и служащие государственных органов, имеющие в силу контрольных, надзорных и иных полномочий доступ к указанной информации.

Прежде всего, бросается в глаза отсутствие в данном перечне работников эмитента. Часто именно данным лицам первоначально становятся известны обстоятельства, которые могут существенно повлиять на цену акций. В качестве хрестоматийного примера можно привести известный судебный процесс против компании «TEXAS GULF SULFUR» в США в 1965-1966 гг. В рамках данного процесса было установлено, что работники компании обнаружили крупное месторождение руды на принадлежащем ей участке. Информация об этом в виде электронных документов (электронных карт) была доведена до некоторых представителей руководства компании, которые приобрели крупные пакеты ее акций. От большинства акционеров компании информация об открытии данного месторождения была сознательно скрыта, чтобы не допустить увеличения стоимости акций. Таким образом, покупатели смогли приобрести акции по низкой цене и получить значительную прибыль, которая, однако, была конфискована Комиссией по ценным бумагам.

Полагаем, что отсутствие в перечне лиц, обязанных воздержаться от использования служебной информации, работников акционерного общества вызвано положением ст. 57 Трудового кодекса РФ. В соответствии с данной статьей в трудовом договоре может быть предусмотрено дополнительное требование о неразглашении служебной тайны, но не служебной информации. Режим служебной тайны, по смыслу, придаваемому ей Указом Президента Российской Федерации от 06.03.1997 г. № 188, распространяется только на государственных служащих.

Именно поэтому такая мера дисциплинарной ответственности, как увольнение в соответствии с пп. «в» п. 6 ст. 81 Трудового кодекса РФ, не может быть применена к работнику эмитента в случае, если он передал служебную информацию третьим лицам. По этой же причине работники эмитента не несут административной ответственности.

Кроме того, действующий ФЗ «О рынке ценных бумаг» не позволяет привлечь к ответственности лиц, которым служебная информация была передана и которые, руководствуясь ею, совершили сделки на рынке ценных бумаг.

Что касается акционеров, то они не имеют права лишь разглашать служебную информацию, так как она является конфиденциальной. Иные ограничения главы 8 ФЗ «О рынке ценных бумаг» на владельцев акций не распространяются.

Не добавляет оптимизма и то обстоятельство, что помимо крайне мягких мер административной ответственности, ни ФЗ «О рынке ценных бумаг», ни какой-либо иной нормативный правовой акт не устанавливает надежных организационно-правовых мер защиты служебной информации. И лишь с принятием закона, регламентирующего порядок работы с инсайдерской информацией и устанавливающего ответственность за совершение сделок с использованием такой информации, стало возможно в определенной степени переломить ситуацию.

Изменить ситуацию может применение института инсайдерской информации как альтернативы служебной. ридическая ущербность положений об использовании служебной информации настолько очевидна, что они неоднократно подвергались обоснованной критике. Практическое применение данных положений не обеспечивает главной задачи института служебной информации — защиты прав акционеров и иных участников сделок на рынке ценных бумаг, которые не обладают служебной информацией.

Поэтому на практике советы директоров акционерных обществ, руководствуясь ст. 4 главы 7 Кодекса корпоративного поведения, все чаще прибегают к утверждению положений об инсайдерской информации и образуют специальные контрольно-ревизионные органы, которые следят за соблюдением такого положения не только руководством компании, но также ее акционерами и работниками.

При этом под инсайдерской информацией согласно п. 4.2.1 Кодекса корпоративного поведения понимается существенная информация о деятельности общества, акциях и других ценных бумагах общества и сделках с ними, которая не является общедоступной и раскрытие которой может оказать существенное влияние на рыночную стоимость акций и других ценных бумаг общества.

При этом конкретные перечни такой информации могут быть весьма обширными. ФЗ «Об акционерных обществах» требует лишь соблюдения прав акционеров на получение информации, указанной в п. 1 ст. 89 данного федерального закона, а также норм ФЗ «Об акционерных обществах» и «О рынке ценных бумаг» в отношении информации, которая подлежит обязательному раскрытию.

В первом случае следует говорить о режиме ограниченного доступа — то есть право на получение и использование информации принадлежит акционерам, но может быть ограничено для других лиц. Во втором случае информация в принципе перестает быть конфиденциальной с момента ее раскрытия, что, однако, не исключает наличия статуса конфиденциальности до момента раскрытия.

Защита инсайдерской информации достигается путем установления конкретных мер по ее охране, которые во многом схожи с вышеописанными мерами по охране коммерческой тайны. Кроме того, утверждение таких положений позволяет применять к исполнительным органам акционерного общества и членам его совета директоров меры ответственности за неправомерное использование и распространение инсайдерской информации.

«Электронные документы» в международном законодательстве, национальном законодательстве зарубежных стран, в российском законодательстве.

Не секрет, что электронный документооборот (ЭДО) в современном мире занимает все более основательные позиции: с каждым днем растет число вовлеченных в него предприятий. В судебной практике все чаще встречаются процессы, объектом которых являются документы с электронной цифровой подписью. Системы документооборота можно разделить на два класса:

корпоративные, в которых факт подлинности ЭЦП на электронном документе с юридической точки зрения недоказуем;

глобальные, предусматривающие возможность юридической доказуемости факта постановки ЭЦП.

Первый тип систем является вырожденным и не представляет большого интереса, второй – в последнее десятилетие является предметом множества дискуссий и целого ряда научных работ.

Развитие систем ЭЦП нашло продолжение в международном или трансграничном документообороте (ТЭДО). Документооборот в рамках РФ регламентирован законодательством, носящим отчасти формальный характер, но, выходя за рамки государства, документ, юридически значимый на территории РФ, теряет свои свойства на территории других государств.

На сегодняшний день правовая база, регламентирующая ТЭДО, находится на начальной стадии формирования. Очевидно, что это должны быть международные нормативные документы, описывающие весь процесс документооборота, – от понятия «электронный документ» и при каких условиях он становится международным до определения доверенного механизма удостоверяющих центров.

В российском законодательстве отсутствуют единые стандарты, требования к системам электронного документооборота, которыми можно было бы руководствоваться при выборе системы. При этом на западе уже давно созданы и действуют данные стандарты, содержащие в себе требования к подобным системам. Например, это стандарт США DoD 5015.2-STD (Design Criteria Standard for Electronic Records Management Software Applications), стандарт Евросоюза MoReq и др. Мы рассмотрим европейский стандарт MoReq (Model requirements for the management of electronic records), который, на наш взгляд, наиболее подходит для нашего документооборота. Именно его можно было бы посоветовать как рекомендации при выборе системы электронного документооборота.

Система электронного документооборота может быть представлена как специализированный пакет разработки, несколько отдельных интегрированных пакетов, заказную разработку или комбинацию их Что выбрать решает каждая организация самостоятельно. В стандарте не указываются конкретные требования к характеру системы.

Стандарт может использоваться:

● разработчиками систем электронного документооборота: как рекомендации при разработке программного продукта и его совершенствованию;

● текущими клиентами системы: как основа для проведения аудита использования системы;

● потенциальными заказчиками: как основа для написания технического задания;

● специализированными учебными заведениями: как методический материал для написания учебных курсов по электронному делопроизводству.

В общем, стандарт - несомненные рекомендации для выбора системы электронного документооборота, а также составления технического задания. В настоящее время на рынке представлено огромное множество различных систем электронного документооборота, непохожих между собой по функциональным возможностям, но близких по описанию. Это достаточно усложняет выбор системы. Следование рекомендациям MoReq позволяет организации составить свой список требований к системе электронного документооборота, отвечать каким критериям, и выбрать систему, которая будет наиболее оптимальна для конкретно взятой организации.

Применение международных стандартов в РФ не является обязательным, тем не менее, необходимо учитывать, что в настоящее время стандартизация работы с документами переходит на международный уровень. Поэтому при использовании СЭД и ЭД в нашей стране желательно ориентироваться на положения и международных стандартов в области электронного документооборота.

Стандарт ИСО 15489 «Информация и документация. Управление документами» разработан подкомитетом № 11 «Управление архивами (документами)», действующим в структуре технического комитета № 46 «Информация и документация» Международной организации по стандартизации. Это «первый международный стандарт по организации делопроизводства и документооборота, содержащий общие требования и методологию управления документами на всех видах носителей и во всех форматах, а также процедуры разработки и внедрения систем документооборота». Более того, «стандарт ISO 15489 использует современный функциональный подход к организации документооборота, позволяющий связывать нормативные требования (например, статус «документа», сроки хранения и т.п.), с деловыми функциями, в результате выполнения которых возникает данный информационный материал».

Таким образом, «в условиях, когда нормативно-методическая база отечественного делопроизводства сократилась в силу разных причин до минимума, а государственное регулирование вопросов управления документацией практически отсутствует, этот стандарт может стать неплохой методической базой для служб документационного обеспечения управления в российских организациях».

Международный стандарт ИСО 23081 «Информация и документация. Процессы управления записями. Метаданные для записей» посвящен делопроизводственным метаданным в управленческой деятельности, их типам, функциям по обеспечению управленческих и делопроизводственных процессов, а также управлению метаданными.

Требования к хранению документов в архивах и библиотеках устанавливает ИСО 11799:2003 «Информация и документация. Требования к хранению архивных и библиотечных документальных материалов».

Особенности управления документами и нормативного регулирования электронного документооборота в США. Система управления документацией в современных США – это результат длительного исторического развития, на ход которого оказывали влияние различные факторы.

Первым из таких факторов являлось влияние многих культур.

Вторым фактором являлся постоянный рост количества документов и затрат, связанных с их обработкой. Эта тенденция сохраняется до настоящего времени. По данным ВНИИДАД, только на начало 90-х годов федеральное правительство США ежегодно составляло около 1 млрд. писем.

Последним фактором, определяющим развитие системы документации, является высокий уровень автоматизации информационных процессов. Определенное влияние на развитие процессов работы с документами оказал и тот факт, что в США позднее, чем в других странах, была создана архивная служба. Только в 1934 году, когда Национальный архив США стал специальным учреждением, ответственным за сбор и хранение документов правительственных органов, встал вопрос об уничтожении документов.

Под документами в США понимаются записи на любых носителях независимо от физической формы и содержания, созданные или полученные любым ведомством США в порядке исполнения федерального закона или в связи с совершенствованием деловых операций и передаваемые на хранение ведомством или его юридическим законным приемником в качестве свидетельства организационной структуры, функций, политики, процессов работы или в силу информационной ценности, заключающейся в них.

Национальный архив и службы документации представлял собой сложный комплекс, в который входили:

- национальный архив;

- отдел управления документацией;

- отдел президентских библиотек;

- отдел федеральных центров документации;

- отдел федерального регистра.

Закон «О федеральных документах» 1950 года обязал ведомства разрабатывать специальные программы управления документацией.

Основными элементами таких систем являлись:

- создание документов (составление форм документов и их обработка, создание информационных систем и применение современной информационной технологии);

- хранение и использование информации (формирование дел, создание систем поиска документов, управление файлами и телекоммуникациями, выбор копировальной техники, развитие программ работы с ценными документами);

- передача документов в архив;

- управление архивами.

Проблема управления документами будет оставаться актуальной еще длительное время. При этом в условиях широкого внедрения новых информационных технологий требуются и новые подходы к данной проблеме. Перспективным считается создание интегрированных систем управления информационными ресурсами, в которых управление документацией в качестве составной части системы реализовано на высоком техническом уровне.

США в данное время, является одной из стран, которая наиболее активно трансформирующая свою систему для управления информационным обществом и экономикой.

Интересен переход США на электронный документооборот. Согласно Закону «О ликвидации бумажного документооборота в государственных органах» 1998 года федеральные органы должны перейти на электронный документооборот и обеспечить доступ граждан к электронным документам.

На основе Закона были разработаны правила, которые помогают государственным органам перестроить работу. Государственные органы должны проанализировать документацию с позиций требований, предъявляемых к ней законодательством, решить вопрос о возможности замены бумажных документов электронными. В ряде случаев допускается, что отдельные виды документов могут быть только на бумажных носителях. Возник вопрос о регистрации, хранении электронных документов.

Следует коснуться проблемы информационной безопасности. В США создана наиболее завершенная система взаимодействия государственных органов по обеспечению информационной безопасности. Вопросы информационной безопасности и защиты личной информации, прежде всего решаются на уровне агентств, которые разрабатывают соответствующие программы.

В США в 2000 году был принят Федеральный закон «Об электронных подписях в международной и внутренней торговле». Он посвящен общим принципам регулирования электронной торговли, в том числе, правовому признанию электронных сделок, а также включает большое число норм, регламентирующих применение электронных документов и электронных подписей. Стоит отметить, что Федеральный закон США отвечает тем же основным принципам, что и названная выше Директива Европарламента.

Закон применяется тогда, когда электронные подписи используются для совершения коммерческих операций. Он закрепляет правило, в соответствии с которым электронные документы и подписи приравниваются к документам и подписям в письменной форме. Исключением является ограниченное число случаев. Например, федеральные органы власти могут потребовать предъявить документ в письменной форме в случаях, диктуемых службой национальной безопасности.

Особенности нормативного регулирования электронного документооборота во Франции.В 2000 году французское правительство приняло Закон, вносящий изменения в главу VI Гражданского кодекса, которая главным образом касалась формы и доказательственной силы договоров. Основной упор сделанных изменений направлен на создание общих правил, позволяющих уравнять юридическую силу электронных документов и подписей с собственноручной формой во всех сферах правоотношений.

Для большей определенности статья 1316-1 определяет условия допустимости доказательств в электронной форме: можно с достаточной долей уверенности определить лицо, от которого исходят данные, и способ их создания гарантирует целостность.

Статья 1316-2 указывает, что в случае возникновения расхождений между электронной и бумажной копией, суд определяет, какая из них имеет большую доказательственную силу, основываясь на тщательном изучении всех обстоятельств и на непредвзятом отношении к используемому носителю.

Данная глава ГК гарантирует, что электронные документы имеют юридическую силу и возможна оценка их надежности судом без обращения к технологической природе самого документа и связанной с ним электронной подписи.

Можно сказать, что степень безопасности и надежности поднята до уровня, который соответствует технологии цифровой подписи. Однако важно заметить, что другие технологии и средства обработки документов не исключаются. Шифрование открытым ключом используется только в качестве примера, и, до тех пор, пока не будут найден похожие стандарты, необходимо будет использовать защищенную подпись. Согласно статье 2 Декрета существует презумпция надежность такой подписи в случае, когда она проверена с помощью «квалифицированного электронного сертификата». Поэтому, хоть и кажется, что только технология цифровой подписи в настоящее время удовлетворяет требованиям Декрета, иные способы подписания не исключаются, при условии, что они могут гарантировать такой же уровень безопасности и используют услуги независимых сертифицирующих органов, выдающих квалифицированные сертификаты.

Таким образом, можно сказать, что позиция Франции является либеральной, поскольку она предоставляет электронным документам такой же уровень признания их юридической силы без привязки к конкретным технологическим средствам. Несмотря на то, что в настоящее время правилам, выдвигаемым к электронным подписям, удовлетворяет только технология цифровой подписи, они (правила) не ограничиваются только данным видом аутентификации. В настоящее время нет готовых к использованию технологически нейтральных средств аутентификации, однако возможно принятие таковых в будущем, если они будут соответствовать требованиям ГК и Декрета и будут использовать квалифицированные сертификаты. В любом случае место для нововведений и их конкуренции существует. Статья 8 Декрета устанавливает, что сертифицирующие организации государств не членов ЕС признаются законом, если они выполняют требования Директивы об электронных подписях. Это означает, что они должны соответствовать требованиям французского закона и должны пройти аккредитацию как того требует Директива, или что за их сертификаты поручается аккредитованный сертифицирующий орган государства-члена ЕС, или что они действуют в соответствии с международным договором.

Особенности нормативного регулирования электронного документооборота в Германии. В Германии правовой режим электронных документов, подписанных электронными подписями, установлен Законом «О подписях» 2001 года и некоторыми другими нормативными актами.

Закон обеспечивает правовое признание электронных подписей, а также юридическую силу и допустимость электронных записей в качестве судебных доказательств. Кроме специального закона, юридическое признание электронных подписей прописано и в общем законодательстве Германии (например, Германском гражданском уложении, процессуальном законодательстве). В общих законах также прописаны и исключения из правил. Например, не могут быть представлены в электронном виде и, соответственно, подписаны электронными подписями завещания, векселя, и т.д.

Немецкий подход к приданию юридической силы договорам в электронной форме в части требования собственноручной подписи состоит в построении жесткого режима. В 1997 году вступил в силу названный выше Закон «О цифровой подписи», который является статьей 3 Закона «О регулировании основных условий предоставления информационных и коммуникационных услуг». Недавно аннулированный, данный акт придавал юридическую силу электронным подписям в электронной коммерции. Дополнительные технические требования были закреплены в том же году в Постановлении «О цифровой подписи». Данные нормативные акты совместно формировали правовую основу для создания и подтверждения цифровых подписей сертифицирующими органами, которые имеют государственную лицензию.

В соответствии с требованиями Директивы Евросоюза, законодательство Германии предусматривает использование, как цифровых подписей, так и электронных подписей в других формах, включая биометрию (принцип технологической нейтральности).

В Законе «О подписях» устанавливаются различные виды электронных подписей: простая, усовершенствованная и квалифицированная. Квалифицированная является полным юридическим эквивалентом физической подписи, хотя первые две также могут применяться в судебных процедурах. В Германии обязательная аккредитация удостоверяющих центров не предусмотрена. Тем не менее, центры могут пройти добровольную аккредитацию в качестве так называемых квалифицированных поставщиков сертификационных услуг, или центров доверия. Только те сертификаты, которые выпущены аккредитованными удостоверяющими центрами, признаются квалифицированными.

В связи с тем, что официальное признание юридической силы электронно-цифровых документов равной бумажным не гарантируется законом, то возникает проблемы гармонизации законодательства.

В данный момент существует большое количество законодательных требований, которым электронные или цифровые подписи не удовлетворяют. Таким образом, определение сделок, могущих заключаться в электронном виде, требует анализа законодательства и, как следствие, увеличение стоимости сделки.

В стандартах есть недостатки, которые в свою очередь содержащихся в законодательных инициативах 1997 года, противоречили требованиям двух Директив ЕС. Поэтому правительство Германии разработало дополнительное акты для замены существующего закона. Это Германское предложение по основам Закона «О цифровых подписях» от 2000 года, принятое Бундесратом в 2001 году и вступившее в силу в 2001 году.

В данное время происходит процесс подготовки к изменению к статье 126(a) Гражданского кодекса, которые гарантировали бы законный статус квалифицированного сертификата. Признание иностранных сертификатов возможно при условии, что выдавшие их сертифицирующие органы прошли аккредитацию и могут обеспечить соответствующий уровень безопасности. Допустим, если изменения будут сделаны, то это даст нам гарантии использования электронно-цифровых подписей во всех сферах хозяйственной деятельности, которые не зависят от того, как используются подписи.

Новый и усовершенствованный SigG в определенной степени смягчил позицию Германии в отношении электронных подписей, но не достиг цели создания эффективного законодательства, касающегося законного признания договоров в электронной форме.

В соответствии с действующим федеральным законодательством основополагающим законодательным актом, который регулирует отношения, возникающие при использовании информационных технологий (в том числе систем электронного документооборота), а также обеспечении защиты информации, является Федеральный закон «Об информации, информационных технологиях и о защите информации» от 27.07.2006 г. №149-ФЗ. В ст.11 говорится, что электронное сообщение, подписанное электронной подписью или иным аналогом собственноручной подписи, признается электронным документом, равнозначным документу, подписанному собственноручной подписью. Также устанавливается, что обмен электронными сообщениями, каждое из которых подписано ЭП или иным аналогом собственноручной подписи отправителя такого сообщения, в порядке, установленном федеральными законами, иными нормативными правовыми актами или соглашением сторон, рассматривается как обмен документами.

Следующим не менее важным законодательным актом в области электронного документооборота является Федеральный закон «Об электронной подписи» от 06.04.2011 г. №63-ФЗ, который обеспечивает правовые условия использования электронной подписи в электронных документах в качестве аналога собственноручной подписи в документе на бумажном носителе. Иными словами ЭП как реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки, идентификации владельца сертификата ключа подписи применяется для удостоверения электронных документов, в том числе при использовании СЭД и ЭД. В данном законе также дается понятие «электронного документа» как документа, в котором информация представлена в электронной форме. Подробнее данный закон, а также его отличия от предыдущего закона об электронно-цифровой подписи, рассмотрим в следующем пункте.

Следует также отметить Федеральный закон «О персональных данных» от 27.07.2006 г. № 152-ФЗ. Этот закон регулирует отношения, возникающие при обработке персональных данных, в том числе с использованием средств автоматизации. Руководствоваться положениями данного закона в организации необходимо, прежде всего, при работе с документами по личному составу.

«Вопросы работы с электронными документами также затрагивается в нормативных правовых актах, посвященных отдельным предметным сферам правового регулирования: гражданскому, административному, уголовному, уголовно-процессуальному, трудовому, налоговому и другому законодательству РФ».

Приказ ФСБ РФ «Об утверждении требований к форме квалифицированного сертификата ключа проверки электронной подписи» от 27.12.2011 г. № 795 устанавливает требования к совокупности и порядку расположения полей квалифицированного сертификата электронной подписи.

Приказ Министерства финансов РФ от 25.04.2011 № 50н «Об утверждении Порядка выставления и получения счетов-фактур в электронном виде по телекоммуникационным каналам связи с применением электронной цифровой подписи» устанавливает процедуры взаимодействия участников электронного документооборота в рамках выставления и получения счетов-фактур в электронном виде по телекоммуникационным каналам связи с применением электронной подписи.

Гражданский кодекс РФ (ГК РФ). В данном законе прописано, что документ является основой гражданских правоотношений и содержит основополагающие понятия, такие как «сделка» и «договор». Закреплена возможность подписания документов электронной подписью (п.2 ст. 160) и обмена документами с помощью электронной связи (п.2 ст. 434).

Кодекс РФ об административных правонарушениях РФ в п. 2 ст. 26.7 содержит положение о том, документы могут содержать сведения, зафиксированные как в письменной, так и в иной форме. К документам могут быть отнесены материалы фото - и киносъемки, звуко- и видеозаписи, информационных баз и банков данных и иные носители информации.

Уголовный кодекс РФ предусматривает в ст. 272-274 ответственность за неправомерный доступ к информации; создание, использование и распространение вредоносных программ для персональных компьютеров; нарушение правил эксплуатации техники, систем ЭВМ или их сетей.

Арбитражный процессуальный кодекс РФ (в ст. 75), Уголовно-процессуальный кодекс РФ (в ст. 74), Гражданский процессуальный кодекс РФ (в ст. 71) содержат положения, позволяющие рассматривать электронные документы в качестве вещественных доказательств, при этом обязательным условием удостоверения таких документов является наличие ЭЦП.

Отраслевые кодексы также содержат положения, касающиеся работы с электронными документами в соответствующих сферах деятельности. В частности, Налоговый кодекс РФ в ст. 80 содержит разрешение представлять налоговую отчетность в электронном виде. Таможенный кодекс РФ в п. 8 ст.63 также закрепляет, что документы, необходимые для таможенного оформления могут быть представлены в электронной форме. Трудовой кодекс РФ в главе 49.1 предусмотрено взаимодействие дистанционного работника или лица, поступающего на дистанционную работу, и работодателя путем обмена электронными документами, используются усиленные квалифицированные электронные подписи дистанционного работника (данные изменения в ТК РФ были внесены введением в силу ФЗ № 60 от 05.04.2013 г. «О внесении изменений в отдельные законодательные акты Российской Федерации»).

Федеральный закон «О бухгалтерском учете» от 06.12.2011 № 402-ФЗ. Закон устанавливает единые требования к бухгалтерскому учету. В ст. 9 обозначены обязательные реквизиты первичного учетного документа, а также общие процедуры, связанные с ним, такие как подписание и исправление. Кроме того, п. 5 ст. 9 разрешает составлять первичный учетный документ в электронном виде с электронной подписью.

Естественно, СЭД должна поддерживать весь жизненный цикл документов, включая организацию архивного хранения документов с доступом к электронным архивам. В свою очередь, отношения, возникающие в сфере организации хранения, комплектования, учета и использования архивных документов регулирует Федеральный закон «Об архивном деле в РФ» от 22.10.2004 № 125-ФЗ. В ст. 5 закона говорится, что в состав Архивного фонда входят находящиеся на территории РФ архивные документы независимо от источника их происхождения, времени и способа создания, вида носителя, формы собственности и места хранения, в том числе электронные и телеметрические документы.

При использовании СЭД и ЭД появляется острая необходимость в обеспечении информационной безопасности и защиты обрабатываемой и хранящейся информации. Кроме ФЗ «Об информации, информационных технологиях и защите информации», в этой связи необходимо знать положения Федерального закона «О государственной тайне» от 21.07.1993 г. № 5485-1 и Федерального закона «О коммерческой тайне» от 29.07.2004 г. № 98-ФЗ (если в деятельности организации создается информация, составляющая данные виды тайн).

Лекция №3

Основные участники правоотношений в сфере организации работы с электронными документами

Жизненный цикл электронного документа: создание, передача, получение, исполнение, хранение, уничтожение.

Жизненный цикл документа в СЭД

Создание

В СЭД документ не может возникнуть, если у него нет «паспорта» — карточки учета, которая может быть разной для различных типов документов: документ нельзя просто так удалить, переименовать или переписать поверх. Все эти действия протоколируются, их следы останутся. В случае необходимости, система сохранит все предыдущие варианты и даже удаленные документы. Все действия, которые могут быть проделаны над документами, определяются правами, которые даны пользователям, что позволяет задать стратегию работы с документами.

Редактирование

Любой документ непременно проходит этап своей жизни, который называется «черновиком». В СЭД для организации коллективной работы над документом применяется техника блокировки редактируемых документов («check-out, check-in»). Система берет на себя заботу о том, чтобы в каждый момент документ мог редактировать только один человек. Благодаря этому механизму исключается возможность того, что два сотрудника создадут у себя две локальные копии документа и одновременно внесут в него изменения. Когда в СЭД один из сотрудников забирает документ для редактирования, остальные увидят это и не смогут изменить документ до тех пор, пока первый не вернул его обратно. При этом возвращенному документу автоматически присваивается новый номер подверсии. Прежняя подверсия документа сохраняется, ее можно открыть, посмотреть и редактировать. Все действия всех участников процесса документируются, поэтому никакой путаницы не возникнет.

Публикация

Благодаря наличию механизма публикации пользователь может быть уверен, что всегда будет иметь в электронном виде в точности то же самое, что было, например, подписано, или отправлено в печать, или выслано партнеру.

Архивирование

После публикации документ отправляется в электронный архив, где ему предстоит храниться столько времени, сколько это предусмотрено распорядком вашей организации. Есть документы, которые хранятся вечно. Есть документы, которые нужно хранить несколько дней.

Все СЭД содержат обязательные типовые компоненты: хранилище карточек (атрибутов) документов; хранилище документов; компоненты, осуществляющие бизнес-логику системы.

Субъекты жизненного цикла электронного документа.

С одной стороны, субъектами управления жизненного цикла электронного документа являются:

- уполномоченные ФОИВ;

- органы управления программой (головной разработчик/головной исполнитель электронного документа);

- головной исполнитель (разработчик) электронного документа в целом;

- головной изготовитель (если он не входит в состав головного исполнителя);

- исполнители (субподрядные организации).

Распределение функций управления ЖЦ между субъектами управления определяется программой работ по созданию электронного документа и может варьироваться в зависимости от его вида.

С другой стороны, субъектами жизненного цикла электронного документа являются:

автор документа – организация, должностное лицо или физическое лицо, создавшее документ;

отправитель – им может быть как сам автор документа, так и лицо (либо подразделение или специальная служба доставки), уполномоченное организовать и осуществить передачу документа;

адресат – организация, должностное лицо или физическое лицо, которым предназначен передаваемый документ;

получатель – им может быть сам адресат и/или лицо (либо подразделение), уполномоченное осуществить прием переданного документа.

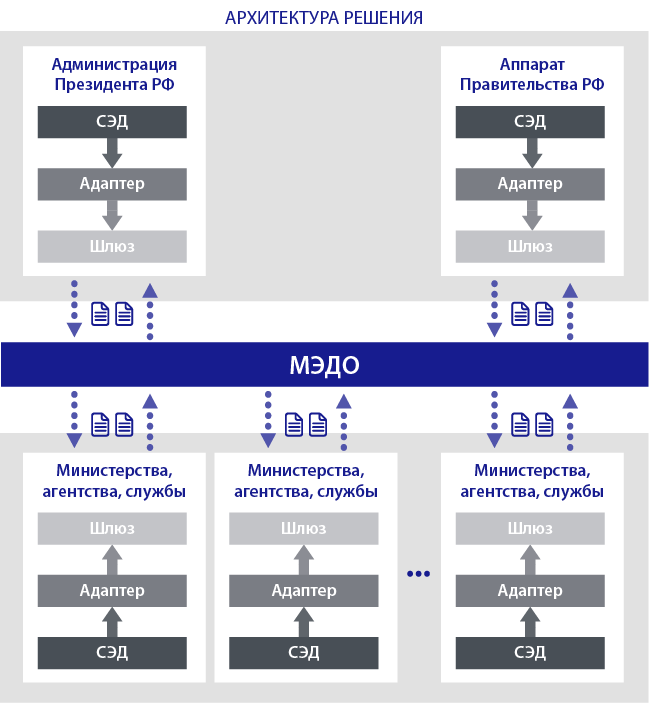

МЭДО, СМЭВ.

Основным документом, определяющим само понятие МЭДО, цели и участников этой системы, является Положение о системе межведомственного электронного документооборота, утв. постановлением Правительства РФ от 22.09.2009 № 754. В соответствии с этим документом система межведомственного электронного документооборота (МЭДО) – это федеральная информационная система, предназначенная для организации взаимодействия систем электронного документооборота (СЭД) участников межведомственного электронного документооборота. Под взаимодействием СЭД в данном случае понимается обмен между участниками МЭДО электронными сообщениями в виде:

- электронных документов;

- уведомлений (информации) о ходе рассмотрения и исполнения документов, передаваемых по МЭДО.

Целью создания МЭДО является повышение эффективности управления в органах государственной власти за счет сокращения времени прохождения документов между организациями и ведомствами, минимизации затрат на обработку и отправку документов, мониторинга исполнения поручений. Выигрыш организации, подключенной к МЭДО в качестве участника, состоит в возможности оперативного получения направляемых в ее адрес документов, в минимизации времени и трудозатрат на их ввод и последующую обработку в СЭД, на подготовку исходящих документов к отправке, а также в возможности получения оперативной информации о состоянии работы с отправленными по МЭДО документами у их получателя (разумеется, если этот получатель также входит в число участников МЭДО).

Основным документом, определяющим само понятие СМЭВ, цели и участников этой системы, является Положение о единой системе межведомственного электронного взаимодействия, утв. постановлением Правительства РФ от 08.09.2010 № 697. В соответствии с этим документом единая система межведомственного электронного взаимодействия (СМЭВ) – это федеральная государственная информационная система, предназначенная для организации информационного взаимодействия между информационными системами участников СМЭВ в целях предоставления государственных и муниципальных услуг и исполнения государственных и муниципальных функций в электронной форме. Целью создания СМЭВ является повышение качества предоставления государственных и муниципальных услуг и исполнения государственных и муниципальных функций за счет использования общих информационных ресурсов, уменьшения времени на поиск, обработку и представление информации в электронной форме. СМЭВ предназначена для решения следующих задач:

- обеспечение исполнения государственных и муниципальных функций в электронной форме;

- обеспечение предоставления государственных и муниципальных услуг в электронной форме, в том числе с использованием универсальной электронной карты и с использованием единого портала (Федеральной государственной информационной системы «Единый портал государственных и муниципальных услуг (функций)»);

- обеспечение информационного взаимодействия в электронной форме при предоставлении государственных и муниципальных услуг и исполнении государственных и муниципальных функций.

Целевые участники МЭДО.

В соответствии с Положением о системе межведомственного электронного документооборота участниками межведомственного электронного документооборота (участниками МЭДО) являются: Администрация Президента РФ; Аппарат Правительства РФ; федеральные органы исполнительной власти (ФОИВ); иные федеральные органы государственной власти. Несмотря на то, что основными участниками МЭДО определены федеральные органы власти, уже в настоящее время есть опыт подключения к МЭДО в качестве абонентов ряда органов власти субъектов РФ. Интерес к МЭДО со стороны таких органов, а также органов местного самоуправления неуклонно растет. Таким образом, можно сказать, что федеральные ораны власти являются обязательными (в соответствии с решением правительства) участниками МЭДО, а органы власти субъектов РФ и органы местного самоуправления могут стать участниками МЭДО по собственной инициативе и на добровольной основе. Организатором системы межведомственного электронного документооборота (оператором МЭДО) Положение о системе межведомственного электронного документооборота определяет Федеральную службу охраны Российской Федерации (ФСО). В функции ФСО в рамках создания и развития МЭДО входит: организационное и методическое обеспечение, ведение адресных справочников, создание и обеспечение эксплуатации технико-технологической инфраструктуры МЭДО, а также поддержание ее в рабочем состоянии, обеспечение информационной безопасности МЭДО.

Чтобы стать участником МЭДО, организации или ведомству необходимо:

1. Быть включенным в список участников МЭДО и обеспечить наличие технико-технологической инфраструктуры для подключения используемой СЭД к МЭДО. Под технико-технологической инфраструктурой в данном случае понимается установленный и настроенный узел участника МЭДО и каналы связи от этого узла до головного узла МЭДО. Оконечное оборудование (DTE – англ. Data Terminal Equipment) – оборудование, преобразующее пользовательскую информацию в данные для передачи по линии связи и осуществляющее обратное преобразование. Для реализации вышеуказанных требований нужно официально обратиться к оператору МЭДО – в ФСО – с просьбой о включении в состав участников МЭДО и создании необходимой технико-технологической инфраструктуры.

2. Обеспечить сопряжение используемой СЭД с МЭДО – реализовать возможность обработки в СЭД сообщений, поступающих по МЭДО в едином формате обмена, а также возможность подготовки к отправке исходящих сообщений в этом формате. Для реализации данного требования нужно получить у ФСО информацию по формату обмена документами и уведомлениями, по составу передаваемых сообщений, а также требования к реализации взаимодействия СЭД с МЭДО. После этого необходимо обратиться к поставщику или разработчику используемой СЭД и предоставить ему полученную в ФСО информацию для выполнения им работ по реализации сопряжения СЭД с МЭДО (т. е. по разработке адаптера). По состоянию на июнь текущего года, по данным ФСО, оконечное оборудование МЭДО установлено и подключено к транспортной инфраструктуре МЭДО в 90 органах государственной власти и организациях, в том числе в 36 органах выполнены работы по реализации сопряжения ведомственных СЭД с МЭДО.

В соответствии с утвержденными Правительством РФ планами переход к электронному документообороту между участниками МЭДО осуществляется поэтапно. На начальном этапе подключения организаций к МЭДО обмен электронными документами осуществляется с их дублированием на бумажном носителе. По мере отработки технологии обмена электронными сообщениями предполагается отказ от направления документов на бумажных носителях при передаче этих документов по МЭДО.

Положение о системе межведомственного электронного документооборота.

Постановление Правительства Российской Федерации от 22 сентября 2009 г. №754 г. Москва "Об утверждении Положения о системе межведомственного электронного документооборота"

Дата подписания 22 сентября 2009 г.

Опубликован 30 сентября 2009 г.

Правительство Российской Федерации постановляет:

Утвердить прилагаемое Положение о системе межведомственного электронного документооборота.

Председатель Правительства Российской Федерации В. Путин

Положение о системе межведомственного электронного документооборота

1. Межведомственный электронный документооборот представляет собой взаимодействие федеральных информационных систем электронного документооборота.

2. Организатором межведомственного электронного документооборота является Федеральная служба охраны Российской Федерации.

3. Участниками межведомственного электронного документооборота являются федеральные органы государственной власти, Администрация Президента Российской Федерации и Аппарат Правительства Российской Федерации.

4. Под взаимодействием федеральных информационных систем электронного документооборота в настоящем Положении понимается обмен электронными сообщениями (ведение служебной переписки в электронной форме) между участниками межведомственного электронного документооборота, в том числе:

а) направление и получение в электронной форме решений и поручений Президента Российской Федерации и Правительства Российской Федерации;

б) получение информации о ходе рассмотрения федеральными органами исполнительной власти электронных сообщений, в том числе поручений Президента Российской Федерации и Правительства Российской Федерации;

в) направление в электронной форме докладов Президенту Российской Федерации и Правительству Российской Федерации;

г) внесение в Правительство Российской Федерации федеральными органами исполнительной власти проектов нормативных правовых актов, в том числе в электронной форме;

д) осуществление федеральными органами исполнительной власти согласительных процедур по проектам нормативных правовых актов в электронной форме.

5. При осуществлении межведомственного электронного документооборота допускается обмен информационными сообщениями, содержащими общедоступную информацию и информацию, отнесенную к сведениям, составляющим служебную тайну.

6. Основными принципами межведомственного электронного документооборота являются:

а) обеспечение технологической возможности использования межведомственного электронного документооборота переменным числом его участников;