- •Введение. Общая характеристика курса Теория информационной безопасности и методология защиты информации: Основные разделы курса:

- •Последующие курсы:

- •Список литературы:

- •Периодическая литература:

- •1 Математические основы теории информации.

- •Основные свойства вероятностей:

- •Случайные величины.

- •2 Научная терминология (базовые понятия)

- •Необходимыми признаками теории являются:

- •Структура теории:

- •3 Ценность информации.

- •Решетка подмножеств X.

- •Mls решетка

- •4 Роль и место информационных ресурсов в современной жизни

- •Литература:

- •5 Информационные ресурсы. Новые технологии

- •Особенности информационных ресурсов:

- •Новые информационные технологии

- •6 Безопасность информации. Информационная безопасность

- •Литература:

- •Требования к информации с точки зрения ее безопасности

- •Литература:

- •7 Концепция информационной безопасности России

- •8 Этапы развития концепции обеспечения безопасности информации

- •Классификация защищаемой информации по характеру сохраняемой тайны Литература:

- •Литература:

- •Конфиденциальная информация.

- •10 Угрозы безопасности информации. Обобщенная модель нарушения защищенности информации. Примеры конкретных видов угроз. Требования к информации с точки зрения её безопасности (доступа к ней)

- •Угрозы безопасности информации (опасности).

- •Общая модель процесса нарушения защищенности информации:

- •Классификация угроз безопасности данных

- •Характеристика конкретного вида опасности (угрозы)

- •Угрозы информации

- •Угрозы Секретности

- •Угрозы Целостности

- •Модели общей оценки угроз информации

- •Методика вычисления показателей защищённости информации.

- •Анализ опасностей

- •Ряд других нерешенных проблем в dea, обнаруженных gao:

- •13 Компьютерные преступления

- •Литература:

- •14 Цели и особенности моделирования процессов и систем защиты информации Особенности проблем зи:

- •Классификация моделей процессов и систем зи:

- •15 Модель наиболее опасного поведения потенциального нарушителя (злоумышленника)

- •Основные задачи злоумышленника в информационной борьбе:

- •Модели защиты информации от несанкционированного доступа

- •Модели систем разграничения доступа к ресурсам асод

- •Литература:

- •16 Определение базовых показателей уязвимости (защищенности) информации:

- •Определение обобщенных показателей уязвимости:

- •Анализ показателей защиты (уязвимости) многоуровневой сзи

- •19 Политика безопасности

- •Определение политики безопасности

- •19,23,25 Язык описания политик безопасности

- •Модель Белла и Лападулла

- •20 Дискреционная политика

- •21 Матричная модель

- •22 Многоуровневые политики. Метка безопасности. Разрешенные информационные потоки. Политика mls

- •24 Модель Диона Субъекты в модели Диона

- •Объекты в модели Диона

- •Условия образования информационных каналов

- •Литература

- •25 Политика целостности Biba

- •1. Вступление

- •2 Причины возникновения

- •3. Роли и соответствующие понятия

- •4. Семейство базовых моделей

- •4.1 Базовая модель

- •4.2 Иерархии ролей

- •4.3. Ограничения

- •4.4 Сводная модель

- •5. Модели управления

- •6. Заключение

- •Литература

- •29 Анализ и управление риском Понятие риска. Принципы управления риском

- •Определение системных ценностей (assets)

- •Ожидаемые годовые потери (Annual Loss Expectancy)

- •Управление риском (risk management)

- •Выбор мер обеспечения безопасности (safeguard selection)

- •Вычисление показателя степени риска

- •Анализ опасностей

- •Элементы анализа степени риска:

- •Управление риском: Риск. Устойчивое развитие

- •Введение

- •Некоторые принципы управления риском.

- •Дополнительные принципы.

- •Литература:

- •Формальные средства защиты

- •Неформальные средства защиты

- •32 Оптимальные задачи зи. Постановка задачи. Классификация методов принятия решения в зи

- •Аналитические методы :

- •Доп. Литература:

- •Оптимальные задачи защиты информации

- •33 Формальные методы принятия решений. Многокритериальная оптимизация. Многокритериальные задачи оптимизации.

- •Безусловный критерий предпочтения (бчп) —

- •34 Неформальные методы принятия решений в сзи. Метод экспертных оценок. Нечеткая логика Формальные и неформальные методы анализа сзи

- •Последовательность решения задачи с помощью метода экспертных оценок

- •6.Нечеткие алгоритмы

- •Нечеткие алгоритмы принятия решений в системах зи

- •1.Классические алгоритмы принятия решений основаны на правилах “если–то”

- •3.Нечеткое множество

- •4 Лингвистическая переменная

- •5 Операции с нечеткими множествами

- •6 Нечеткий алгоритм

- •Другой метод построения функции принадлежности выходного нечеткого множества:

- •Литература:

- •9 Система принятия решений на основе нечеткой логики:

- •8 Правила принятия решений в динамических ситуациях.

- •7 Механизм логического вывода. Метод max — min.

- •Информационное оружие. Информационные войны

- •Литература:

- •Мнение официальных лиц:

- •Модели общей оценки угроз информации

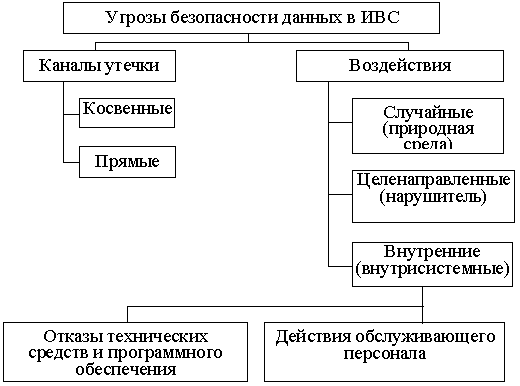

Классификация угроз безопасности данных

Рисунок — Классификация угроз безопасности данных

[Д. Стенг, С. Мун “Секреты безопасности сетей” стр. 13]

В таблице показано, каким из главных требований защиты угрожают конкретные виды угроз (опасностей) .

Угроза |

Конфиденци-альность |

Целостность |

Доступность |

Законность/ Этические нормы |

Аппаратные сбои |

Х |

Х |

Х |

|

Вирусы |

|

Х |

Х |

|

Диверсии |

|

Х |

Х |

|

Излучение |

Х |

|

|

|

Искажение |

Х |

|

|

Х |

Кража |

Х |

Х |

Х |

|

Логические бомбы |

Х |

Х |

Х |

|

Мошенничество |

|

Х |

|

|

Небрежность |

Х |

Х |

Х |

|

Неправильная маршрутизация |

Х |

|

|

|

Неточная или устаревшая информация |

|

Х |

|

Х |

Ошибки программирования |

Х |

Х |

Х |

|

Перегрузка |

|

|

Х |

|

Перехват |

Х |

|

|

|

Пиггибекинг |

Х |

Х |

Х |

|

Пиратство |

|

|

|

Х |

Подлог |

|

Х |

|

|

Пожары и другие стихийные бедствия |

|

Х |

Х |

|

Потайные ходы и лазейки |

Х |

Х |

Х |

|

Препятствие использованию |

|

|

Х |

|

Различные версии |

|

Х |

|

|

Самозванство |

Х |

Х |

Х |

|

Сбор мусора |

Х |

|

|

|

Сетевые анализаторы |

Х |

|

|

|

Суперзаппинг |

Х |

Х |

Х |

|

Троянские кони |

Х |

Х |

Х |

|

Умышленное повреждение данных или программ |

|

Х |

|

|

Хищение |

|

Х |

|

|

1. Логическая бомба (logic bomb) — модификация компьютерной программы, в результате которой данная программа может выполняться несколькими способами в зависимости от определенных обстоятельств. При проверке в обычных условиях бомба никак не проявляется, но при определенном событии программа работает по алгоритму, отличному от заданного.

Логическая бомба может использоваться для хищений. Например, программист может прибавить к программе начисления заработной платы код, слегка повышающий его жалование (IF сотрудник = Я THEN зарплата = часы * ставка * 1,01 ELSE зарплата = часы * ставка). Такое изменение кода может оставаться незамеченным в течение многих лет.

Задача по написанию логических бомб не сложнее любой другой задачи в программировании. Но обнаружение таких бомб это очень трудоемкий процесс.

2. Небрежность (bumbling) — именуется также ошибкой человека (human error), случайностью (accident), оплошностью (error of omission), проявлением некомпетентности (error of commission).

“Неумелые пальцы” являются самым распространенным источником несчастий в любой компьютерной системе (до 50 — 60% ежегодных компьютерных потерь).

3. Перехват (wiretapping) — может выполняться с применением элементарных зажимов типа “крокодил”, а также путем наблюдения за излучением или спутниковыми передачами с помощью антенн. Пассивный перехват (passive tapping) индуцируемых волн может происходить с использованием кассетного магнитофона, микрофона, коротковолновой радиостанции, модема и принтера.