- •Оглавление

- •История становления электронного банкинга

- •Основные определения интернет-банкинга

- •Основные услуги, предоставляемые посредством интернет-банкинга

- •Преимущества интернет банкинга по сравнению с обычным банковским обслуживанием

- •Интернет-банкинг корпораций

- •Основные определения электронных платежных систем

- •Участники электронных платежей

- •Классификация моделей электронных платежей

- •Механизмы поддержки проведения электронных платежей

- •Требования к платежным системам организации, занимающиеся наблюдением за соблюдением законности в области информационной безог

- •Руководящие документы в области информационной безопасности

- •Основные понятия криптографии

- •Криптографические алгоритмы

- •Шифрование с закрытым ключом

- •Шифрование с открытым ключом

- •Модель osi, место протокола ssl

- •Основные сведения о протоколе ssl

- •Алгоритм работы ssl

- •Использование сертификатов в протоколе ssl

- •Основные сведения о протоколе set

- •Архитектура системы центров сертификации протокола set

- •Процедуры генерации, обновления и отзыва сертификатов по протоколу set

- •Реализация транзакций в протоколе set

- •Модель трех доменов

- •Модель 3d secure

- •Интернет-кредитование

- •Тенденции развития интернет-банкинга

- •Мобильная коммерция, устройства и технологии

- •Мобильная коммерция, сети передачи данных

- •Смарт-карты

- •Виртуальные платежные карты

- •Электронный маркетинг

- •Интернет-магазины с точки зрения электронной коммерции

- •Архитектура интернет-магазинов

- •История европейского валютного союза

- •Первый этап Европейской интеграции

- •Второй этап европейской интеграции

- •Третий этап Европейской интеграции

- •Четвертый этап Европейской интеграции

- •Новейшая история Европейской интеграции

- •Электронные системы межбанковских операций, основные понятия

- •Система электронных банковских расчетов Saggitattarie

- •Система электронных банковских расчетов chips

- •Система электронных банковских расчетов chaps

- •Система электронных банковских расчетов цб рф

- •Система электронных банковских расчетов FedWire

- •Платежная система есцб Target

- •Правовые основы функционирования европейских платежных систем

- •Система клиринговых расчетов ева

- •Локальные rtgs системы

- •Всемирная межбанковская система swift, цели создания и история

- •Всемирная межбанковская система swift, архитектура

- •Всемирная межбанковская система swift, сообщения

- •Определение swot анализа, пример

- •Матрица стратегий использования swoTaHariH3a

- •Цифровые водяные знаки

- •Система сетевых денег

- •Система Yandex Деньги

- •Система WebMoney Transfer

- •Примеры платежных систем

Определение swot анализа, пример

«SWOT – анализ» - классический метод анализа риска и выработки вариантов стратеги проекта. SWOT - это аббревиатура английских слов Strength (сила), Weakness (слабость), Opportunity (возможность), Threat (угроза).

Как

видно уже из названия, смысл анализа

состоит из противопоставления

(«взвешивания») противоположных качеств

проекта:

* Какими сильными сторонами

обладает проект? Какие составляющие

проекта являются более сильными,

развитыми, продвинутыми по сравнению

с другими проектами?

* Какие

составляющие, элементы проекта являются

слабыми, неразвитыми, недостаточными?

*

Какие дополнительные возможности

возникают при и после реализации

проекта.

* Какие факторы могут

поставить под удар реализацию всего

проекта? Без чего осуществление проекта

невозможно или теряет всякий смысл?

Пример

SWOT – анализа

Матрица стратегий использования swoTaHariH3a

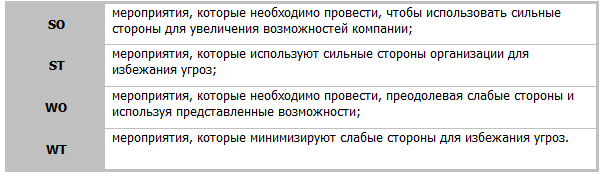

Матрица стратегий использования результатов SWOT-анализа.

Анализируя расположенные в таблице данные составляется список возможных действий для нейтрализации слабых сторон компании, в том числе за счет сильных. Так же, разрабатываются возможные варианты развития компании при изменении внешних факторов, способы использования сильных сторон для уменьшения рисков и т.д.

Все данные, сводятся в одну таблицу состоящую из 4 основных полей: сила, слабость, возможности и угрозы. Такую таблицу, так же называют матрицей SWOT-анализа.

Анализируя расположенные в таблице данные составляется список возможных действий для нейтрализации слабых сторон компании, в том числе за счет сильных. Так же, разрабатываются возможные варианты развития компании при изменении внешних факторов, способы использования сильных сторон для уменьшения рисков и т.д.

Цифровые водяные знаки

Чтобы компьютерный файл, представляющий собой объект авторского права, не мог быть изменен без ведома автора, чтобы он содержал всю необходимую информацию о правомерном использовании, применяются стеганографические вставки, или цифровые водяные знаки (ЦВЗ). Если произведение подвергается какому-то изменению, то вместе с ним изменяется и видимый водяной знак.

ЦВЗ получили свое название по аналогии с водяными знаками, применяемыми в денежных банкнотах и других ценных бумагах. Они представляют собой специальные метки, внедряемые в файл, в цифровое изображение или цифровой сигнал в целях контроля их правомочного использования. ЦВЗ делятся на два типа — видимые и невидимые.

Видимые ЦВЗ довольно просто удалить или заменить. Для этого могут быть использованы графические или текстовые редакторы. Невидимые ЦВЗ представляют собой встраиваемые в компьютерные файлы вставки, не воспринимаемые человеческим глазом или ухом. Поэтому ЦВЗ должны отвечать следующим требованиям:

— незаметность для пользователей;

— индивидуальность алгоритма нанесения (достигается с помощью стеганографического алгоритма с использованием ключа);

— возможность для автора обнаружить несанкционированное использование файла;

— невозможность удаления неуполномоченными лицами;

— устойчивость к изменениям носителя-контейнера (к изменению его формата и размеров, к масштабированию, сжатию, повороту, фильтрации, введению спецэффектов, монтажу, аналоговым и цифровым преобразованиям).

Перечисленным требованиям удовлетворяет метод обратимого сокрытия данных (Reversible Data Hiding, RDH) в файлах, хранящих изображения. Суть его заключается в том, что в файл встраиваются незаметные контрольные данные, содержащие информацию о его изменяемой части, т. е. обо всём файле за исключением ЦВЗ. Способ хранения подобных данных внутри контролируемого файла, предлагаемый RDH, представляется весьма удобным. При извлечении из файла ЦВЗ его можно привести к первоначальному виду. Кроме того, всегда можно убедиться, проводились ли с защищаемым изображением какие-либо изменения после вставки данных.

Жизненный цикл цифровых водяных знаков