- •1.Основные термины и определения

- •2. Концепция защиты свт и ас от нсд к информации

- •3.Основные направления обеспечения защиты от нсд

- •4.Классы защищенности свт

- •5.Требования к показателям (3) третьего класса защищенности

- •6.Требования к показателям (2) второго класса защищенности

- •7.Требования к показателям (1) первого класса защищенности

- •8.Требования по защите информации от нсд для ас.

- •9.Требования к классу защищенности 3а:

- •10.Требования к ас второй группы

- •11.Требования к ас первой группы

- •12. Временное положение по организации и разработке, изготовления и эксплуатации сзи нсд в ас и свт.

- •13.Потенциальные угрозы информации, обрабатываемой в пк.

- •14.Наиболее популярные методы идентификации:

- •15.Сравнительный анализ различных биометрических методов.

- •36,37.Partition Boot Sector (Boot Record)

- •39.Data Secure

- •16.Идентификация по клавиатурному почерку

- •19.Идентификация по росписи мышью

- •17.Идентификация по голосу

- •18.Распознавание по лицу

- •20.Идентификация с помощью электронных таблеток iButton (Touch Memory до 1997)

- •44,45.Система защиты от нсд Dallas Lock

- •21.Контактный серийный номер ds1990a

- •22.Контактный ключ ds 1991

- •23.Семейство эл. Таблеток с энергонезав. Озу ds 1992 - 1996

- •24.Таблетка ds 1994

- •25.Эл. Таблетка с электрически однократно программируемым пзу ds 1982, 85, 86 Не требует внутреннего ист-ка питания. Стр-ра памяти ds 1982:

- •26.Эт ds 1920

- •28.Ds 2404s-co1

- •30, 31.Временные параметры сетей MicroLan.

- •47,48.Защита от нск

- •49.Рассмотрим методы построения защиты от копирования (вопрос по методичке).

- •32.Сеть MicroLan.

- •40.Комплекс сзи от нсд “Аккорд”.

- •42.Основные версии аппаратного обеспечения комплекса:

- •43.Следующие версии по:

- •51. Защита от нск (продолжение)

- •54.Электронные ключи

- •55.Достоинства эк:

- •57.Способ построения систем защиты на базе hasp- ключей.

- •58.Семейство ключей hardlock.

39.Data Secure

Возм-ть автоматич. шифр-я и дешифр-я защищ. данных в реальном времени в фоновом режиме без вмеш-ва польз-ля и без заметного сниж-я произв-ти. Имеется реж. защиты без шифр-я - режим защ. папок - они невидимы даже в окне DOS или в сети. Дост-во также - полное управл-е доступом. Имеется возм-ть отслеж-я действий польз-ля, при кот. запис-ся все попытки входа в сис-му и вых. из нее, запис-ся все все уст-ки защ. папок и все изм-я, сделанные в них. Обеспеч-ет преотвращ-е таких опас-тей, как случ. форматир-е винчестера, изм-е секторов нач. загруз-ки, м.б. предотвращен доступ по изм-юsetup’а (при загрузке)3 вида областей опр-й:1) польз-ли, кот. разрешено обращ-ся к защю папкам;2) именованныегруппы защ. папок, кот. м. назн-ся польз-лем;3) именованныенаборы прав доступа, кот. м.б. связаны с папками, назн. опр. польз-лям.

Эта программа поддерж-ет 3 способа шифр-я: DES и 2 самодельных. Шифр-ть необх-мо лишь очень важ. инф-цию и даже защита без шифр-я обеспеч-ет выс. ур-нь защ.

Она обладает 2-мя доп-ями: модулем Email Lock, кот. позв-ет быстро и легко шифр-ть и расшифр-тьe-mail и текст. док-ты. И модульInternet Defender & Virus Protection - обеспеч-ет защ. сис-мы от НСД при работе с Интернет и обеспеч-ет предотвращ-е зараж-я вирусом файлов в опред. областях.Secure Win ~аналогично ф-ции, интерфейс лучше. Обеспеч-ет прозрач. шифр-е с пом. алг-мовRC5, RC2, DES, расшир.DES, Triple DES. 5 ур-ней польз-лей: 1) суперпольз-ль - созд-ся во время уст-ки в ед. числе. Обладает безгранич. правами и доступом ко всем защ. папкам; 2) сист. оператор - имеет доступ ко всем прилож-ям и ф-циям защиты, не огранич. суперпольз-лем. М. созд-ть все нижележащие эл-ты и м. получать доступ к защ. папкам всех более низкоприоритет. польз-лей; 3) администратор - аналогич сисопу, но на своем ур-не; 4) польз-ли права те же на своем ур-не; 5) гости - м. обращ-ся только к незащищ. файлам и программам и по умолч-ю не м. вып-ть каких-л. ф-ций защиты. Имеется возм-ть аварийн. доступа. Возм-ть самоуничтож-я, кот. обеспеч-ет полное удал-е указанных дан-х либо в тайном режиме, либо в явном. М. запускаться либо спец. кодом, либо при попытке НСД к данному файлу. Наличие модуля хр-ля пароля - простой способ запомин-я разл. паролей. Методы идентификации (продолж-е) В наст. время разраб. неско-ко интерфейсов прикл. програм-я (API), кот. претендуют на роль стандартов для биометрич. сис-м, напр.:IBM API, HA API (National Registry), BAPI (biometric API - IO Software), SV API (speaker verification API). HA API - по заказу мин-ва обороны США. Особ-ть - исп-е ф-ций выс. ур-ня, что облегчает разраб-ку сис-мы, но созд-ет массу слож-тей при замене оборуд-я.IBM API - исп-ся многоур. вызов ф-ций, что облегчает замену оборуд-я. Обл. совмест-ю сHA API. BAPI (made in Japan)- не обеспеч-ет совмест-ть с др.API в целях ув-я защиты.

16.Идентификация по клавиатурному почерку

М. осущ-ся либо по набору ключ. фразы, либо по наб. свободного текста. 2-й способ более удобен, т.к. позв-ет получ-ть хар-ку почерка - цифр. зав-ти от текста. 2 реж. раб. - настройка и ид-ция. В реж. настройки рассчит-ся и запомин-ся эталонные хар-ки набора польз-лем ключ. фразы, а в реж. ид-ции произв-ся сравн-е эталонных и получ. хар-рик.

При

ид-ции м. учит-ся след. хар-ки клав. почерка

(кп): 1) темп набора тест. мат-ла Тт=Т/n

(T - время набора,n - число

символов); 2) Темп набора каждого слова

тест. примера, сод-щего термины из разных

сфер деят-тиTsi=Ti/ki

(Ti -

вр. набораi-го слова,ki

- число симв. вi-м

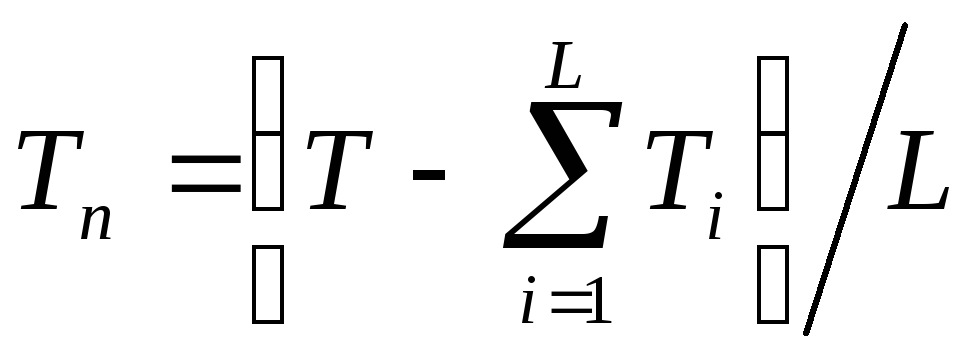

слове); 3) Средний промежуток м/у

словами

,

(L - число слов);

4) Степень связности набора (дисперсия)

,

(L - число слов);

4) Степень связности набора (дисперсия)

![]() ,

(tj -

время м/у наборомj-го

и(j+1)-го символов текста,

М - матожидание); 5) Матожидание

временных интервалов м/у набором сосед.

символов

,

(tj -

время м/у наборомj-го

и(j+1)-го символов текста,

М - матожидание); 5) Матожидание

временных интервалов м/у набором сосед.

символов

![]() ;

6) Общий рисунок почерка - послед-ть

значений, предст. собой разность м/у

2-мя соседними временными интервалами

(~производная по почерку)dxi=ti-ti-1.

РП показывает относ-ное замедл-е

или ускорение при наборе ключ. фразы

или отд. слов.

;

6) Общий рисунок почерка - послед-ть

значений, предст. собой разность м/у

2-мя соседними временными интервалами

(~производная по почерку)dxi=ti-ti-1.

РП показывает относ-ное замедл-е

или ускорение при наборе ключ. фразы

или отд. слов.

Алг-м настройки обычно вкл-ет след. этапы: 1) Выбор ключ. фразы - буквы слов фразы д.б. равномерно раскиданы по клавиатуре; 2) Набор польз-лем ключ фразы неск. раз; 3) исключ-е из набора грубых ошибок; 4) расчет оценки мат. ожидания и дисперсии для времени м/у наборами сосед. букв для случ n повторов набора ключ. фразы без грубых ошибок; 5) Запомин-е рассчитанных величин в кач-ве эталона. При наборе свободного текста выд-ся ключ. фраза из слов, случ-но взятых из опред. множ-ва. При этом рассчит-ся мат. ожид-е, дисперсия клавищ, принадлежащим разным полям клавиатур (~то же самое с разным расст-ем м/у клавишами). Есть промышл. образцы данного метода, напр.,Net Nanny Software International разработало продуктBio Password, кот. расширяет защ. св-ва обыч. паролей сис-мы. Она отслеживает скор-ть ввода пароля и интервал м/у нажатиями клавиш. Т.о., даже знать прав. пароль недост-но, т.к. необх-мо ввести его за соотв. время. Др. фирма,Pepop, проверяет рукописные подписи, исп-я спец. панель оцифровки введенной подписи.