- •Основные функции ос:

- •Дополнительные функции:

- •Состав операционной системы

- •4. Классификация ос

- •Особенности алгоритмов управления ресурсами

- •Особенности аппаратных платформ

- •Особенности областей использования

- •Особенности методов построения

- •Примеры архитектуры реальных операционных систем Архитектура операционной системы unix

- •Архитектура операционной системы Windows

- •2.1.1 Понятие процесса

- •2.1.2 Модель процесса

- •2.1.3 Создание процесса

- •2.1.4 Завершение процесса

- •2.1.5 Иерархия процессов

- •2.1.6 Состояние процессов

- •2.2 Потоки (нити, облегченный процесс)

- •2.2.1 Понятие потока

- •2.2.2 Модель потока

- •2.2.3 Преимущества использования потоков

- •2.2.4 Реализация потоков в пространстве пользователя, ядра и смешанное

- •2.2.5 Особенности реализации Windows

- •16. Состояния потоков

- •19. Синхронизирующие объекты ос: системные семафоры, мьютексы, события, сигналы.

- •25. Устройство ввода-вывода

- •[Править]Устройства ввода/вывода

- •Задачи файловой системы

- •29. 5. Организация файлов и доступ к ним

- •Последовательный файл

- •Файл прямого доступа

- •Другие формы организации файлов

- •Операции над файлами

- •32. Терминология компьютерной сети

- •[Править]Уровни модели osi

- •[Править]Прикладной уровень

- •[Править]Представительский уровень

- •[Править]Сеансовый уровень

- •[Править]Транспортный уровень

- •[Править]Сетевой уровень

- •[Править]Канальный уровень

- •[Править]Физический уровень

- •[Править]Соответствие модели osi и других моделей сетевого взаимодействия

- •[Править]Семейство tcp/ip

- •[Править]Семейство ipx/spx

- •[Править]Основное назначение

- •38. Тема 3.3 Сетевые службы и сетевые сервисы.

- •Понятие сетевой службы и сетевого сервиса

- •Клиент-серверная организация сетевых служб. Согласование протоколов

- •39. Одноранговые и серверные сетевые операционные системы

- •Ос в одноранговых сетях

- •Ос в сетях с выделенными серверами

- •40. Служба каталогов

- •[Править]Историческая справка

- •[Править]Реализация

- •42. 5.6. Сетевые файловые системы

- •5.6.2. Сетевая файловая система (nfs)

- •43. Информационная безопасность

- •[Править]Сущность понятия «информационная безопасность» [править]Содержание понятия

- •[Править]Стандартизированные определения

- •[Править]Существенные признаки понятия

- •[Править]Рекомендации по использованию терминов

- •[Править]Объём (реализация) понятия «информационная безопасность»

- •[Править]Нормативные документы в области информационной безопасности

- •[Править]Органы (подразделения), обеспечивающие информационную безопасность

- •[Править]Организационно-технические и режимные меры и методы

- •[Править]Программно-технические способы и средства обеспечения информационной безопасности

- •[Править]Организационная защита объектов информатизации

- •[Править]Исторические аспекты возникновения и развития информационной безопасности

- •47. Шифрование

- •49. Технология защищенного канала

- •50. Элементы системы аутентификации

- •[Править]Факторы аутентификации

- •[Править]Способы аутентификации [править]Аутентификация по многоразовым паролям

- •[Править]Защищенность

- •[Править]Базы учетных записей

- •[Править]Аутентификация по одноразовым паролям

- •[Править]Многофакторная аутентификация

- •[Править]Протоколы аутентификации

- •Cубъект расшифровывает полученое число на основе своего уникального ключа и сравнивает результат с n1. Идентичность означает, что система обладает тем же уникальным ключом, что и субъект

- •[Править]Причина появления

- •[Править]Развитие протокола [править]Ранние версии

- •[Править]Kerberos 4

- •[Править]Kerberos 5

- •[Править]Использование и распространение

- •[Править]Принцип работы [править]Kerberos 4

- •[Править]Kerberos 5

- •[Править]Формальное описание

- •[Править]Подробное описание

- •[Править]pkinit

- •52. Человеко-машинный интерфейс

[Править]Подробное описание

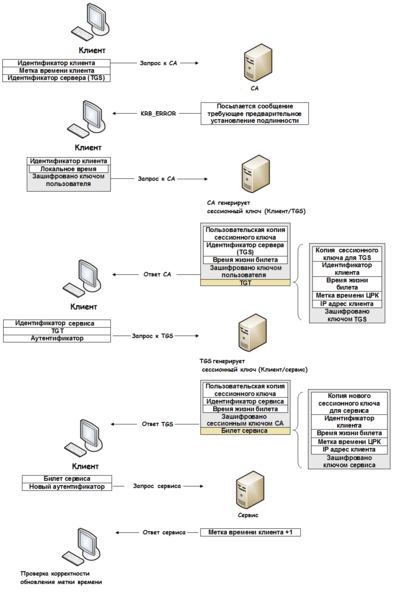

Схема работы Kerberos 5

Схема работы Kerberos 5 в настоящее время происходит следующим образом:

Вход пользователя в систему:

Пользователь вводит имя и пароль на клиентской машине.

Клиентская машина выполняет над паролем одностороннюю функцию (обычно хэш), и результат становится секретным ключом клиента/пользователя.

Аутентификация клиента:

Клиент отсылает запрос (AS_REQ) на СА для получения аутентификационных верительных данных и последующего их предоставления TGS серверу (впоследствии он будет их использовать для получения билетов без дополнительных запросов на применение секретного ключа пользователя.) Данный запрос содержит:

Идентификатор клиента, его метка времени и идентификатор сервера.

Если политика ЦРК требует предварительной аутентификации, то пользователь получает сообщение KRB_ERROR, в ответ на которое посылает повторный запрос, но с уже данными для установления подлинности.

СА проверяет, есть ли такой клиент в базе. Если есть, то назад СА отправляет сообщение (AS_REP) включающее:

Сессионный ключ клиент/TGS, идентификатор TGS и время жизни билета зашифрованные секретным ключом клиента.

TGT (который включает идентификатор и сетевой адрес клиента, метку времени ЦРК, период действия билета и сессионный ключ Клиент/TGS), зашифрованный секретным ключом TGS.

Если же нет, то клиент получает новое сообщение, говорящее о произошедшей ошибке.

Получив сообщение, клиент расшифровывает свою часть для получения Сессионного Ключа Клиент/TGS. Этот сессионный ключ используется для дальнейшего обмена с сервером TGS. (Важно: Клиент не может расшифровать TGT, так как оно зашифровано секретным ключом TGS) В этот момент у пользователя достаточно данных, чтобы авторизоваться на TGS.

Авторизация клиента на TGS:

Для запроса сервиса клиент формирует запрос на TGS (TGS_REQ) содержащий следующие данные:

TGT, полученный ранее и идентификатор сервиса.

Аутентификатор (составленный из ID клиента и временного штампа), зашифрованный на Сессионном Ключе Клиент/TGS.

После получения TGS_REQ, TGS извлекает из него TGT и расшифровывает его используя секретный ключ TGS. Это дает ему Сессионный Ключ Клиент/TGS. Им он расшифровывает аунтетификатор. Затем он генерирует сессионный ключ клиент/сервис и посылает ответ (TGS_REP) включающий:

Билет сервиса (который содержит ID клиента, сетевой адрес клиента, метку времени ЦРК, время действия билета и Сессионный Ключ клиент/сервис) зашифрованный секретным ключом сервиса.

Сессионный ключ клиент/сервис, идентификатор сервиса и время жизни билета, зашифрованные на Сессионном Ключе Client/TGS.

Запрос сервиса клиентом:

После получения TGS_REP, у клиента достаточно информации для авторизации на сервисе. Клиент соединяется с ним и посылает сообщение содержащее:

Зашифрованный билет сервиса полученный ранее.

Новый аутентификатор, зашифрованный на сессионном ключе клиент/сервис, и включающий ID клиента и метку времени.

Сервис расшифровывает билет используя свой секретный ключ и получает сессионный ключ клиент/сервис. Используя новый ключ, он расшифровывает аутентификатор и посылает клиенту следующее сообщение для подтверждения готовности обслужить клиента и показать, что сервер действительно является тем, за кого себя выдает:

Метку времени, указанную клиентом + 1, зашифрованную на сессионном ключе клиент/сервис.

Клиент расшифровывает подтверждение, используя сессионный ключ клиент/сервис и проверяет, действительно ли метка времени корректно обновлена. Если это так, то клиент может доверять серверу и может начать посылать запросы на сервер.

Сервер предоставляет клиенту требуемый сервис.