- •1, 8. Физическая защита информационных систем.

- •2. Защита процессов, процедур и программ.

- •3)Защита каналов связи

- •4. Защита от пэмин

- •5. Этапы создания систем защиты информации.

- •6. Угрозы, виды угроз и дифференциация угроз

- •7. Методы проведения оценки уязвимости и рисков информационных систем.

- •9. Разрушение информационных систем с помощью вредоносных программ.

- •Файловые вирусы

- •Загрузочные вирусы

- •Макровирусы

- •Скрипт-вирусы

- •Особенности алгоритмов работы вирусов

- •Резидентные вирусы

- •Стелс-вирусы

- •Полиморфик-вирусы

- •10. Признаки комплексных преступлений и злоупотреблений

- •Информационная безопасность

- •13,Безопасность глобальных сетевых технологий и методы информационного воздействия на глобальные информационные сети.

- •14. Методы несанкционированного доступа в локальные сети

- •15. Троянские кони, люки и технология салями

- •16. Положение о защите информации

- •17. Аутентификаторы и системы аутентификации.

- •Сервер аутентификации Kerberos

- •Идентификация/аутентификация с помощью биометрических данных

- •18. Положение по парольной защите

- •19. Системные журналы и ведение системных журналов

- •20. Комплекс документации на информационные системы

- •21. Пожароохранные системы

- •22. Охранное телевидение, охранное освещение, ограждение и физическая изоляция.

- •23. Аппаратные средства защиты информации

- •24. Программные средства защиты информации

- •25. Сканеры сети

- •26. Технология работы электронной подписи. Контрольные суммы

- •Контроль crc

- •Алгоритмы хэширования

- •Цифровая подпись и криптосистемы с ключом общего пользования

- •27. Биометрия. Технологии создания защищенных систем с помощью биометрии.

- •28. Требования по защите ис и классы защиты ис

- •29. Аутентификаторы и методы аутентификации

- •30. Межсетевые экраны и методы создания защищенных систем включающих межсетевые экраны. Классы защищенности мсэ.

- •31. Электронная почта и методы защиты почтовых сообщений

- •32. Методы и средства защиты от несанкционированного доступа

- •33. Организация безопасного удаленного доступа

- •34. Протоколы ppp, smtp, ftp и методы создания защищенного обмена

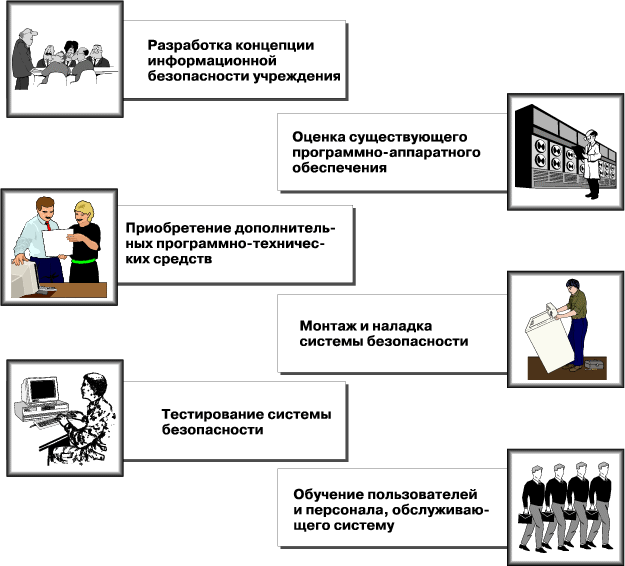

5. Этапы создания систем защиты информации.

Приступая к составлению плана практических мероприятий, необходимо, прежде всего, на основе оценки уже имеющейся технической базы и исследования применяемого программного обеспечения решить вопрос об оснащении или, может быть, переоснащении учреждения специальными средствами безопасности, защищенными техническими средствами, средствами защиты и контроля. Цель этих действий — определить методы и способы включения в уже существующую информационную систему средств защиты информации. Уязвимые точки этой системы определены в концепции, так что осталось "только" подобрать такие средства, которые удовлетворили бы Вас по стоимости и эффективности.

Не вызывает сомнений, что для эффективной защиты информации нужны средства, которые соответствуют определенным требованиям. Законом "Об информации, информатизации и защите информации" вводится обязательная государственная сертификация средств обработки информации и ее защиты. Наличие сертифицированных средств дает Вам преимущества при проведении страхования информации.

На защиту интересов владельцев информации — основных потребителей товаров и услуг в области ее защиты — нацелены "Система сертификации средств защиты информации по требованиям безопасности информации" (РОСС RU 0001. 01БИ00) и "Система сертификации средств криптографической защиты информации (СКЗИ)" (РОСС RU 0001.03001).

С ертифицируются

защищенные технические, программно-технические,

программные средства, системы, сети

вычислительной техники и связи, средства

защиты и средства контроля эффективности

защиты. Если Вы в своей работе используете

информацию с ограниченным доступом, то

Ваши средства, в том числе и иностранного

производства, должны пройти обязательную

сертификацию. В остальных случаях

сертификация носит добровольный

характер.

ертифицируются

защищенные технические, программно-технические,

программные средства, системы, сети

вычислительной техники и связи, средства

защиты и средства контроля эффективности

защиты. Если Вы в своей работе используете

информацию с ограниченным доступом, то

Ваши средства, в том числе и иностранного

производства, должны пройти обязательную

сертификацию. В остальных случаях

сертификация носит добровольный

характер.

Совет 5 . Применяйте для обработки информации ограниченного доступа только аппаратные и программные продукты, имеющие сертификат, выданный Гостехкомиссией России, для программных и технических средств защиты информации, не использующих методы криптографии, и сертификат ФАПСИ — для средств защиты с применением криптографии.

Система сертификации средств защиты по требованиям безопасности информации создана недавно. Сейчас идет активный процесс сертификации. Многие производители, понимая рыночные преимущества сертифицированных продуктов, подали заявки на проведение испытаний. Вместе с тем, на сегодня уже имеется много программных и технических средств, прошедших сертификацию. В их числе есть и специальные программы, обеспечивающие защиту от несанкционированного доступа, и защищенные технические средства зарубежных и отечественных производителей, и специальные средства защиты от перехвата побочных электромагнитных излучений и наводок и многое другое.

Перечни средств защиты, прошедших сертификацию, постоянно обновляются и рассылаются Гостехкомиссией России во все администрации регионов и заинтересованные министерства. Есть эта информация и в Госстандарте России, который ведет сводный перечень средств, имеющих различные сертификаты. Кроме того, за консультацией можно обратиться непосредственно в Гостехкомиссию России.

Помните, что выставить продукцию на сертификацию может не только производитель, но и потребитель. Для этого необходимо подготовить заявку в федеральный орган по сертификации, каковым для программных и технических средств защиты информации, не использующих методы криптографии, является Гостехкомиссия России. Эта заявка будет рассмотрена и передана в одну из испытательных лабораторий, аккредитованную в Системе сертификации. Дальше все ясно — испытания, отчет, рассмотрение результатов экспертной комиссией и, при положительном заключении, получение сертификата от федерального органа. Правда, в этом случае сертификат выдается на единичный образец продукции. Но иногда, особенно если Вы в своей работе используете уникальный программный или технический продукт, расходы на сертификацию будут оправданы.

После того, как выбраны и закуплены все необходимые технические и программные средства защиты, завершены работы по их монтажу и наладке, необходимо провести комплексную проверку эффективности принятых мер. Такая проверка проводится по известным методикам и предусматривает моделирование различных реальных ситуаций и оценку возможности несанкционированного получения информации. Для проведения проверки лучще всего воспользоваться услугами организации, располагающей соответствующей лицензией.

Совет 6 . Убедитесь в достаточности принятых мер, проведя проверку эффективности средств защиты.

Информационная безопасность организации зависит не только от технических средств, но и от людей, их использующих. Если дать самый лучший инструмент в руки неопытного человека, можно только навредить делу. Следует, во-первых, научить сотрудников пользоваться защитными средствами. На каждом рабочем месте должны быть инструкции и памятки, в доступной форме информирующие персонал об обязательных мерах по поддержанию информационной безопасности.

Во-вторых, Вам необходимы специалисты, способные грамотно обслуживать систему защиты. Чтобы подготовить таких специалистов, отберите нескольких наиболее подготовленных сотрудников и направьте их на дополнительное обучение в один из учебных центров Гостехкомиссии России. Такое обучение может длиться от 2 недель до 3 месяцев.

Если Вы только набираете сотрудников, обратите внимание на выпускников МИФИ, МГТУ им. Н.Э. Баумана. Эти ВУЗы готовят специалистов нужного Вам профиля. Не надо забывать и о старых кадрах. Вопросами защиты информации профессионально занимались и занимаются специалисты спецподразделений предприятий оборонного комплекса, военных и некоторых других организаций.

Совет 7 . Организуйте подготовку персонала по вопросам защиты информации. Разработайте и доведите до каждого правила информационной безопасности.