- •Ко Номер вопроса в списке, номер темы. Номер вопроса в теме.

- •1,1.1 Системы бд и их характеристики. Бд, банк бд, субд, ипс.

- •2,1.2 Субд (определение, функции)

- •3,1.3 Уровни классификации пользователей систем баз данных.

- •4,1.4 Определение данных в базах данных.

- •5,1.5 Языки запросов субд.

- •6,1.6 Манипулирование данными в субд.

- •7,1.7 Модификация баз данных.

- •Добавить новую запись в таблицу:

- •Модификация записей:

- •Удаление записей

- •8,1.8 Реструктуризация баз данных.

- •9,1.9 Понятие целостности баз данных.

- •11,1.11 Модели данных. Классификация моделей.

- •12,1.12 Объекты и отношения. Er-диаграммы, концептуальное проектирование.

- •13,1.13 Этапы проектирования баз данных.

- •14,1.14 Архитектура (общая схема) систем баз данных.

- •15,1.15 Сравнение реляционного, иерархического и сетевого подхода к форме моделей данных.

- •18. Сетевая модель баз данных

- •19,1.19 Логические структуры данных. (элемент, группа (кортеж), отношение, представление).

- •20,1.20 Организация физических записей. Способы выделения элементов в физической записи.

- •21,1.21 Последовательный файл, файл с указателем, индексирование по одному элементу.

- •22,1.22 Инвертированная организация файлов.

- •23,1.23 Списковые структуры (списки).

- •24,1.24 Хэш-адресация.

- •25,1.25 Иерархическая организация (структура хранения).

- •26,1.26 Бинарные деревья и их использование в субд.

- •28,2.1 Создание форм в субд Visual Foxpro

- •29,2.2 Создание меню в субд Visual Foxpro.

- •30,2.3 Создание отчетов в субд Visual Foxpro

- •7.3. Итоговые значения отчета

- •31,2.4 Создание этикеток (label) в субд Visual Foxpro

- •32,2.5 Создание форм "один-ко-многим" в субд Visual Foxpro. Установление отношения в форме.

- •33,2.6 Определение данных в системе Visual foxpro.

- •34,2.7 Объектно-ориентированное визуальное проектирование форм в субд Visual Foxpro

- •35,2.8 Характеристика субд Visual foxpro

- •36,2.9 Создание и ведение бд в Visual foxpro (основные команды).

- •37,2.10 Программирование в субд Visual foxpro.

- •38,2.11 Операторы доступа и поиска командного языка системы Visual foxpro.

- •39,2.12 Установление отношения в базе данных в субд Visual FoxPro.

- •45,3.3 Булевы операции над отношениями. Дополнение, активное дополнение, выбор, проекция, соединение.

- •46,3.4 Оператор деления. Постоянные отношения. Переименование атрибутов, эквисоединение. Деление

- •Постоянные отношения. Переименование атрибутов

- •Эквисоединение, естественное и -соединение

- •47,3.5 Расширение для сравнения на доменах. Расширение оператора выбора. Оператор о - соединения.

- •48,3.6 Оператор расщепления.

- •49,3.7 Оператор фактор.

- •50,3.8 Функциональные зависимости. Алгоритм проверки функциональной зависимости satisfies.

- •52,3.10 2-Ая нормальная форма. Примеры.

- •53,3.11 Транзитивная зависимость. 3-я нормальная форма. Примеры

- •54,3.12 Назначение языка баз данных sql. Основные принципы языка

- •55,3.13 Sql.: Управление таблицами: создание, удаление. Типы данных в таблицах.

- •56,3.14 Sql: Управление данными: добавление, удаление записей.

- •57,3.15 Sql: Команда select. Общая структура команды (блоки from, where и т.П.)

- •58,3.16 Sql: Команда select. Выборка из нескольких связанных таблиц.

- •59,3.17 Sql: Команда select. Вложенные запросы к таблицам.

- •60,3.18 Sql: Объединение таблиц (команда join). Общая структура команды.

- •61,3.19 Sql: Объединение таблиц (команда union). Общая структура команды. Отличие от команды join.

- •62,3.20 Sql: Представления (view). Создание, удаление, использование.

- •64,3.22 Аксиомы вывода. Аксиомы вывода

- •65,3.23 Нормализация.

- •66,2.31 Однородные и неоднородные системы распределенных бд. Архитектура распределенных систем бд.

- •67,2.32 Обработка запроса в распределенной системе бд.

- •68,2.33 Сетевая субд. Типы функциональных узлов в распределенной системе бд.

- •69,2.34 Справочники бд. Их распределение.

- •70,2.35 Стратегии распределения данных в распределенных бд.

- •71,2.36 Целостность распределенных бд.

- •72,2.37 Организация ввода и коррекции информации в распределенных бд. Журнализация изменений в бд.

- •73,2.38 Дифференцальные файлы.

- •74,2.39 Понятие транзакции.

- •75,2.40 Сериализация транзакций в распределенных субд. Двухфазная фиксация изменений. Многоверсионный вариант двухфазного протокола синхронизации

- •76,2.41 Сериализация транзакций в распределенных субд на основе временных меток. Временные метки

- •77,2.42 Уровни изоляции при чтении данных.

- •78,2.43 Многопользовательская система с файл-сервером(на примере субд foxpro).

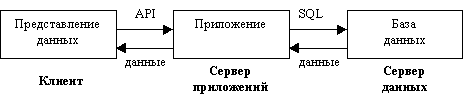

- •79,2.44 Архитектура "клиент-сервер" для распределенных систем баз данных.

- •7.1.2.Модели взаимодействия клиент-сервер.

- •80,2.45 Безопасность распределенных бд.

- •81,2.29 Управление доступом, привилегии доступа.

- •82,2.30 Управление доступом, привилегии безопасности.

7.1.2.Модели взаимодействия клиент-сервер.

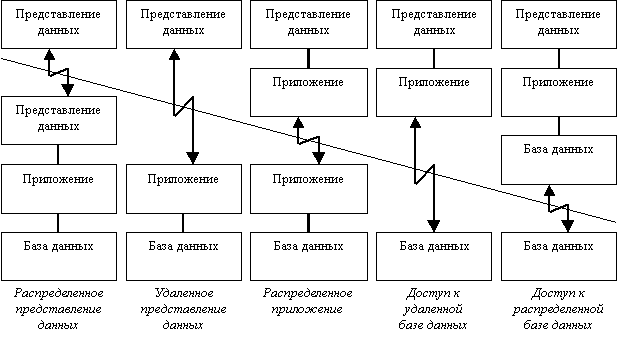

Компанией Gartner Group, специализирующейся в области исследования информационных технологий, предложена следующая классификация двухзвенных моделей взаимодействия клиент-сервер (двухзвенными эти модели называются потому, что три компонента приложения различным образом распределяются между двумя узлами):

На практике сейчас обычно используются смешанный подход:

простейшие прикладные функции выполняются хранимыми процедурами на сервере

более сложные реализуются на клиенте непосредственно в прикладной программе

Сейчас ряд поставщиков коммерческих СУБД объявило о планах реализации механизмов выполнения хранимых процедур с использованием языка Java. Это соответствует концепции "тонкого клиента", функцией которого остается только отображение данных (модель удаленного представления данных).

В последнее время также наблюдается тенденция ко все большему использованию модели распределенного приложения. Характерной чертой таких приложений является логическое разделение приложения на две и более частей, каждая из которых может выполняться на отдельном компьютере. Выделенные части приложения взаимодействуют друг с другом, обмениваясь сообщениями в заранее согласованном формате. В этом случае двухзвенная архитектура клиент-сервер становится трехзвенной, а к некоторых случаях, она может включать и больше звеньев.

80,2.45 Безопасность распределенных бд.

Защита обеспечивается подсистемой защитой СУБД.

Существует 2 подхода к защите данных

1.избирательная схема

2. мандатная схема

Мандатный способ

Данные – уровень секретности

Сошествуют уровсни:

Совершенно секретно

Документы служебного пользования\открытый доступ

Тогда пользователь и может выполнить выборку данных объекта т только в том случае, если его уровень допуска больше классификационного уровня объекта т или равен ему.

Пользователь и может модифицировать объект т только в том случае, если его уровень допуска равен классификационному уровню объекта т

Ибирательный способ

Пользователь- права на каждый объект

Authority sa3

Grant retrieve {s#, sname, city}, delete

On s

To jim

81,2.29 Управление доступом, привилегии доступа.