- •Оглавление

- •От редактора перевода

- •Введение

- •Использовать

- •Аргументировано обсуждать

- •IV. Применять знания

- •Модуль 1. Компьютерные системы

- •Обзор компьютерных систем

- •1.1.1. Компоненты компьютерных систем

- •Эволюция компьютерных систем

- •1.2.1. Краткая историческая справка

- •Закон Мура

- •1.2.2. Применение компьютерных систем

- •Представление данных в компьютерных системах

- •1.3.1. Биты и байты

- •1.3.2. Системы счисления

- •Модуль 2. Системы аппаратного обеспечения

- •2.1 Процессор и память

- •2.1.1 Процессор. Основы.

- •2.1.2 Типы памяти

- •2.1.3 Лабораторная работа: Эталонное тестирование (необязательная)

- •2.2 Внешние устройства

- •2.2.1 Присоединяемые внешние устройства

- •2.2.2 Шины

- •2.2.3 Входные/выходные устройства

- •2.3 Запоминающие устройства

- •2.3.1 Интерфейсы дисковых контроллеров

- •2.3.2 Накопитель (запоминающее устройство большой ёмкости)

- •2.4 Соединение компонентов аппаратного обеспечения

- •2.4.1 Как компоненты компьютера работают вместе

- •2.4.2 Лабораторная работа: Изучение компьютерных систем

- •2.4.3 Лабораторная работа: Конфигурация online

- •2.5 Повышение производительности компьютера

- •2.5.1 Закон Мура

- •2.5.2 “Узкие” места (Bottlenecks)

- •2.5.3 Производительность и время ожидания

- •Модуль 1 и Модуль 2 Обзорные материалы

- •Закон Мура

- •Модуль 3. Программное обеспечение операционных систем

- •Структура

- •3.1.1 Уровни программного обеспечения

- •3.1.2 Bios: Жизнь снизу

- •3.1.3 Управление процессами

- •3.1.4 Лабораторная работа: диспетчер задач (Task Manager)

- •3.2 Управление устройствами и конфигурация

- •3.2.1 Управление прерываниями

- •3.2.2 Характеристики аппаратного обеспечения

- •3.2.3 Конфигурация

- •3.2.4 Лабораторная работа: Управление устройствами

- •3.3. Распределение ресурсов

- •3.3.1 Виртуальная память

- •3.3.2 Совместное использование файлов и принтеров

- •3.4. Файловые системы

- •3.4.1 Организация файлов

- •3.4.2 Таблица размещения файлов (File Allocation Table) и файловая система nt

- •Модуль 4. Прикладное программное обеспечение

- •4.1 Основы программного обеспечения

- •4.2 Использование систем программного обеспечения

- •4.2.1 Лабораторная работа: Команды dos

- •4.2.2 Лабораторная работа: Макросы

- •4.2.3 Лабораторная работа: Встроенные объект-приложения

- •4.3 Пакетные файлы сценариев

- •4.3.1 Расширенные функции командной строки

- •4.3.2 Команды пакетного файла

- •4.3.3 Лабораторная работа: Создание пакетного файла

- •4.4 Базы данных

- •4.4.1 Лабораторная работа: Поиск в библиотеке Конгресса

- •4.5 Проектирование программного обеспечения

- •4.5.1 Введение в разработку крупномасштабных программных систем (Large-Scale Software).

- •4.5.2 Модель открытого кода

- •4.5.3 Средства для создания и управления программным обеспечением

- •Модуль 3 и Модуль 4 - Материалы для проверки

- •Базы данных

- •Виртуальная память

- •Модуль 5. Сетевые системы

- •5.1 Основы Интернета

- •5.1.1 Типы mime

- •5.1.2 Языки Интернет

- •5.2 Локальные и глобальные сети

- •5.3 Стратегии коммуникации

- •5.3.1 Структура клиент-сервер (Client-Server Framework)

- •5.3.2 Равноправное соединение

- •5.4 Технологии передачи данных

- •5.5 Архитектура Интернет

- •5.5.1 Роутеры и tcp/ip

- •5.5.2 Сервис доменных имен (Domain Name Service)

- •5.5.3 Способность к подключению

- •5.5.4 Провайдеры Интернет-сервиса (Internet Service Providers)

- •Модуль 6. Безопасность компьютера

- •6.1 Угрозы безопасности

- •6.1.1 Злоумышленники: кто, зачем и как?

- •6.1.2 Кража личности и нарушение конфиденциальности (Identity Theft and Privacy Violation)

- •6.1.3 Вредоносные программные средства

- •6.1.4 Отказ от обслуживания

- •6.2 Технологии безопасности

- •6.2.1 Шифрование

- •6.2.2 Применение шифрования

- •6.2.3 Идентификация

- •6.3 Предотвращение, определение и восстановление

- •6.3.1 Система сетевой защиты (Firewall)

- •6.3.2 Средства определения вторжения

- •6.3.3 Восстановление данных

- •6.3.4 Обзор типов безопасности

- •Модуль 5 и Модуль 6 Обзорный материал

- •Шифрование

- •Приложение а. Выполнение файла Visual Basic

- •Приложение в. Загрузка приложения WinZip

- •Рекомендации по чтению ssd2

6.1.4 Отказ от обслуживания

-

Сетевая связанность

-

Пропускная способность сети

-

Другие атаки использования ресурсов

-

Распределённая атака «отказ в обслуживании»

-

Предотвращение

В феврале 2000, по пяти популярным сайтам мира прошли атаки DoS [отказ обслуживания], включая Amazon, Yahoo! и eBay. Yankee Group оценила, что эти атаки стоили индустрии 1.2 миллиарда долларов. [InfoWorld, NETstatistica]

В атаке отказа обслуживания (DoS) целью атакующего было исчерпать системные ресурсы, такие как сетевая связанность и пропускная способность сети, для того чтобы воспрепятствовать передаче данных и обработке. Эта атака характеризовалась следующим:

-

Сбой сетевой связанности и Интернет-сервисов

-

Сбой сервисов конкретных систем или пользователей

-

Расход (непроизводительный) других ресурсов компьютерных систем.

Сетевая связанность

Чтобы ограничить сетевую связанность атакуемой машины, злоумышленник может инициализировать полиприсоединение к целевой машине. Атакуемая машина начинает процесс соединения и ждет, пока будет завершено фальшивое подключение злоумышленника. Пока она ждет, блокируются другие законные подключения. Это нападение может быть запущено и через dial-up-модемное соединение против высокоскоростной сетевой системы.

Пример этого вида атаки Лавинная атака SYN.

Пропускная способность сети

Одним из общих нападений, целью которых является ограничение пропускной способности системы, является генерация чрезмерного количества трафика в этой сети. Это нападение также известно как сетевое наводнение (network flooding). Пример такого нападения – Smurf attack. Нападение Smurf выполняется, используя команду Ping. (Вы можете выполнить запрос Ping, обращаясь к консоли (Command console) и набирая "ping [IP-адрес или имя хоста]". Машина, которую вы запинговали, отвечает, посылая эхо сообщение обратно на ваш компьютер).

В нападении Smurf, злоумышленник посылает ping команды неоднократно, используя адрес жертвы в качестве адреса возврата. Когда команда Ping выходит на множество узлов в локальной сети целевой системы, все машины, получающие запрос, будут отвечать жертве на каждую команду Ping. Это вызывает затопление сети целевой системы пинг ответами. При определенном количестве пакетов, сеть «затопляется», атакуемый узел становится недоступным для получения или отбора траффика. Его услуги становятся недоступными.

Схема внизу иллюстрирует Smurf атаку

Схема 1. Smurf-атака

Другой источник атаки использования ресурсов

Злоумышленник, возможно, также пытается остановить систему, атакуя другие компоненты, в том числе циклы ЦП, память и дисковое пространство, используя вредоносные программы. Вызовы вирусов, червей и Троянских коней – это программы. Выполнение этих программ потребляет циклы ЦП, память и дисковое пространство. Эти вредные программы могут копировать себя неоднократно, чтобы исчерпать ваши циклы ЦП, память и дисковое пространство.

Другой способ захватить дисковое пространство - Рассылка спама (spam) на почтовый сервер, генерация чрезмерного количества почтовых сообщений. Например, когда 80% памяти почтовой системы заполнены спамом с навязчивой рекламой, дисковое пространство для запоминания законной электронной почты будет ограничено. Самозванец может также изобрести пути заставить систему генерировать сообщения об ошибке, которые нужно периодически записывать на диск. Когда данные беспрерывно и без ограничений записываются на диск, система в конечном счете заполнит все дисковое пространство и станет не в состоянии выполнять другие функции.

Есть множество способов, которые может использовать злоумышленник, чтобы исчерпать системные ресурсы. Скорость и влияние атак может возрастать экспоненциально, когда используется множество компьютеров для атаки.

Распределённая атака типа «отказ в обслуживании» (Distributed Denial of Service Attack - DDoS )

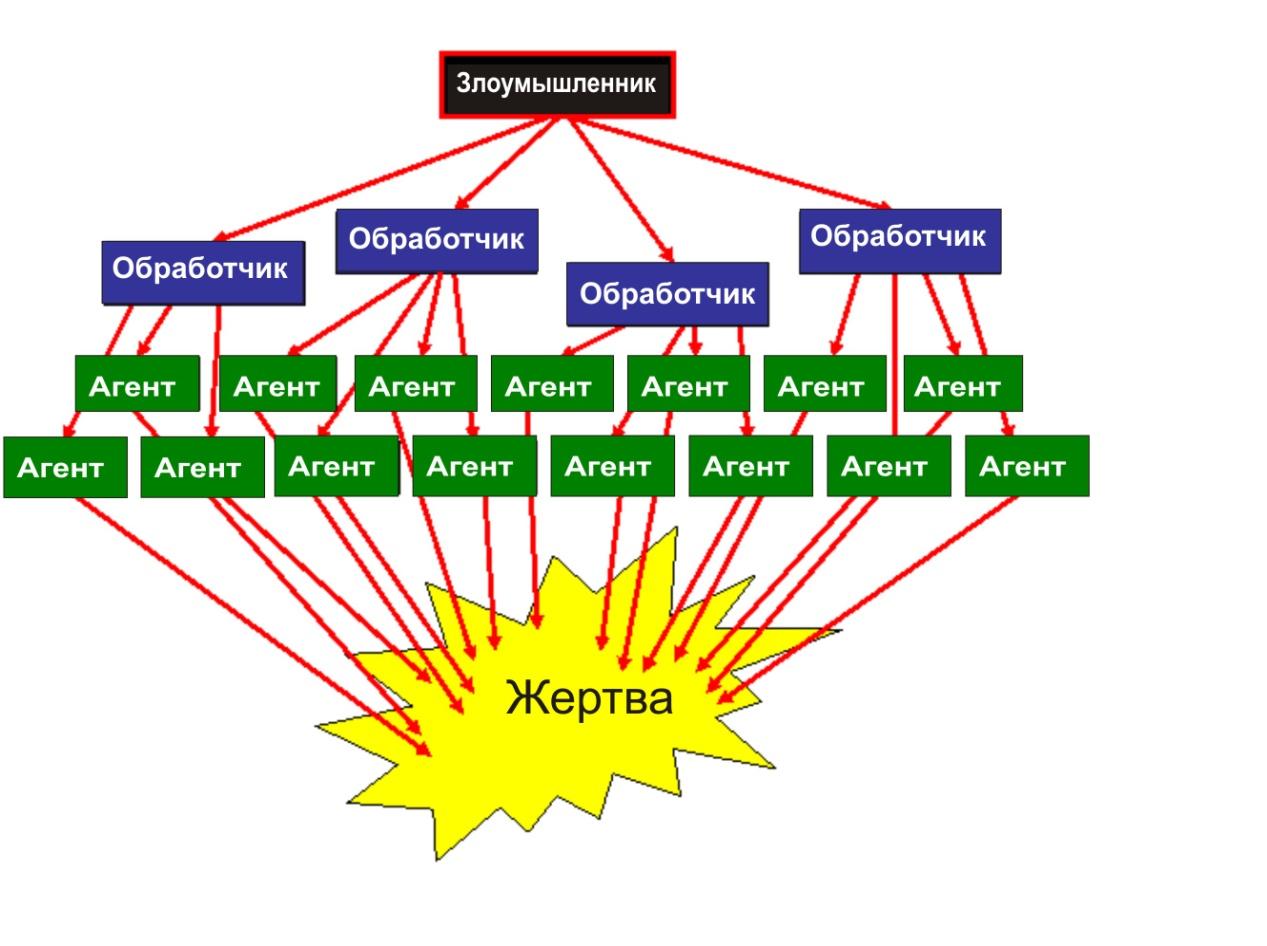

Распределённая атака типа «отказ в обслуживании» (DDoS) может быть более разрушительной чем DoS атака. DoS атака обычно запускается, используя множество компьютеров для атаки на компьютер-жертву. При атаке DdoS злоумышленник использует несколько «захваченных» компьютеров для работы в качестве центров управления, называемых "handlers" ("манипуляторы") или "masters" ("мастера"). Он также устанавливает "агентов" ("agents" ), часто посредством Троянской программы, которые выполняются на других захваченных компьютерах. Эти агенты также называются "зомби" или "рабы." ("zombies" or "slaves." ) Каждый компьютер-обработчик управляет группой компьютеров-агентов. Злоумышленников, использующих DdoS атаки, определить труднее, потому что при этом вовлечено больше компьютеров и тактика агента-обработчика добавляет увеличивает сложности при отслеживании злоумышленника, инициализировавшего нападение.

Для инициализации DdoS-нападения, каждый компьютер-обработчик управляет компьютерами-агентами, для того чтобы «затопить» целевую систему, одновременно посылая пакеты данных к атакуемой системе. Когда сетевая пропускная способность целевой системы исчерпана, законный сетевой траффик перестанет проходить, делая сеть быть недоступной. При соединении с сетью для нападения на другие компьютерные системы ваш компьютер может использоваться или как компьютер-обработчик или как компьютер-агент. Эти нападения могут быть использованы на главных сайтах электронной коммерции, например Yahoo.com и eBay.com.

Прочитайте историю "Cyber assaults hit Buy.com, eBay, CNN and Amazon".

Внизу – иллюстрация DdoS атаки.

Рисунок 2. DDoS атака.

Предотвращение

-

Отключить или заблокировать все неиспользуемые сетевые сервисы.

-

Отследить деятельность вашей системы и установить базовые линии для обычной деятельности. Использовать базовую линию для оценки необычных уровней активности диска, процессора и сетевого трафика.

-

Повседневно проверять физическую безопасность по отношению к текущим нуждам (например, серверы, роутеры, необслуживаемые терминалы, сетевые точки доступа).