МИНИСТЕРСТВО ОБРАЗОВАНИЯ РОССИЙСКОЙ ФЕДЕРАЦИИ

КАЗАНСКИЙ ГОСУДАРСТВЕННЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ

ИМ. А.Н. ТУПОЛЕВА

ФАКУЛЬТЕТ ТЕХНИЧЕСКОЙ КИБЕРНЕТИКИ И ИНФОРМАТИКИ

КАФЕДРА СИСТЕМ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

МЕТОДИЧЕСКИЕ УКАЗАНИЯ

К ВЫПОЛНЕНИЮ ЛАБОРАТОРНОЙ РАБОТЫ № 3

ПО ДИСЦИПЛИНЕ

«Защита информационных процессов в компьютерных системах»

На тему

«Построение VPN»

Составители:

доцент кафедры СИБ

Аникин И.В.

ассистент кафедры СИБ

Гильмуллин Т.М.

Казань, 2007

ЛАБОРАТОРНАЯ РАБОТА № 3

Название работы

Построение VPN.

Цель

Познакомиться на практике с технологией VPN и созданием криптозащищенных туннелей.

Программно-аппаратные средства

Компьютерная лаборатория с ЛВС, Kerio WinRoute Firewall 6.3.1, ЗАСТАВА-Персональный клиент 2.5 для Windows, VPN ЗАСТАВА 2.5.

Теоретический материал

ОБЩИЕ СВЕДЕНИЯ

Под VPN (Virtual Private Network) – виртуальными частными сетями – понимают объединение локальных сетей и отдельных ПК, через открытую внешнюю среду передачи информации, в единую виртуальную сеть, обеспечивающую безопасность циркулирующих данных.

Виртуальная сеть формируется на основе каналов связи открытой сети. Термин «виртуальная» подчеркивает, что каналы связи виртуальной сети моделируются с помощью каналов связи реальных сетей. Открытая сеть может служить основой для одновременного сосуществования множества виртуальных сетей, количество которых определяется пропускной способностью реальных каналов связи.

Как правило, в качестве открытой среды передачи данных используется сеть Internet.

Конфиденциальность и целостность информации при ее передаче по открытому каналу основана на построении криптозащищенных туннелей, или туннелей VPN. Каждый такой туннель представляет собой соединение, осуществляемое через открытую сеть, по которому передаются криптографически защищенные данные. Кроме этого, при организации VPN осуществляется защита от повтора, удаления и задержки сообщений путем внедрения в сообщения дополнительной информации. Возможно осуществлять идентификацию отправителя по его ЭЦП.

В структуре туннеля VPN должны присутствовать как минимум два компонента – инициатор туннеля и терминатор туннеля.

Инициатор туннеля – встраивает открытые пакеты в новые, защищенные пакеты (стадия инкапсуляции), которые передаются как обычно. Защищенные пакеты, как правило, имеют новый заголовок для сокрытия структуры сети.

Терминатор туннеля – выполняет процесс, обратный инкапсуляции, то есть удаляет новые заголовки и извлекает исходные данные из защищенного пакета.

Конфиденциальность инкапсулированных пакетов обеспечивается путем их шифрования, а подлинность – путем постановки ЭЦП.

Среди протоколов, наиболее часто используемых при организации туннелей VPN, можно указать следующие.

-

На канальном уровне – PPTP, L2F, L2TP.

-

На сетевом уровне – IPSec, SKIP.

-

На сеансовом уровне – SSL, SOCKS.

Чем ниже уровень, тем прозрачнее работа протокола для приложений, а также более незаметно для пользователей. Однако, при этом меньше возможностей реализации функций безопасности в протоколе и возникает сложность организации управления безопасностью.

KERIO VPN CLIENT

Далее рассмотрим возможности по созданию и настройке туннелей VPN с помощью программного продукта Kerio WinRoute Firewall 6.3.1.

VPN-клиент, входящий в состав Kerio WinRoute Firewall, позволяет организовать безопасные транзакции между двумя серверами, а также клиентом и сервером. Помимо шифрования пакетов, Kerio VPN обеспечивает работу SSL-соединений с аутентификацией по сертификатам.

Д иалог

«Kerio VPN Client» позволяет задать имя (адрес)

сервера, имя пользователя и пароль для

безопасного соединения. Можно также

сделать свое соединение постоянным,

поставив галочку в пункте «Постоянное

соединение» (Persistent connection).

иалог

«Kerio VPN Client» позволяет задать имя (адрес)

сервера, имя пользователя и пароль для

безопасного соединения. Можно также

сделать свое соединение постоянным,

поставив галочку в пункте «Постоянное

соединение» (Persistent connection).

Введите IP-адрес сервера для тестового соединения или просто IP-адрес компьютера. Щелкните на «Усовершенствованный режим…» (To advanced mode…), чтобы открыть дополнительные настройки.

Нажмите на кнопке «Add…», чтобы добавить больше безопасных соединений с VPN-сервером. Здесь также можно посмотреть состояние сети VPN – соединена она или разъединена.

Можно проверить состояние VPN-клиента в разделе «Состояние – VPN-клиенты» (Status – VPN Clients) в Административной консоли (Administration Console). В этом разделе доступны сведения об имени пользователя, имени хоста, IP-адресе клиента, времени входа и состоянии для каждого VPN-клиента.

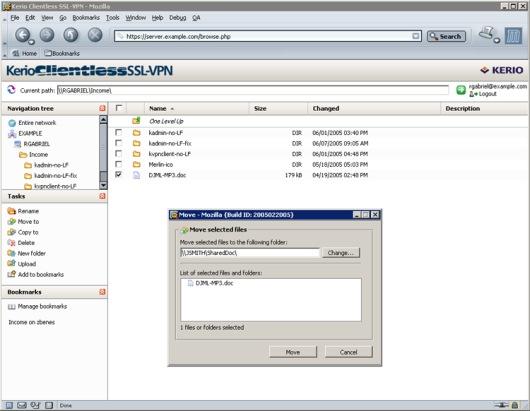

Другая VPN-технология, интегрированная в Kerio WinRoute Firewall – Kerio Clientless SSL VPN.

Эта служба позволяет удаленным клиентам получить доступ к общим файлам на серверах локальной сети. Сам доступ осуществляется с помощью обычного WEB-браузера. Никакого специального клиентского ПО не требуется. Заметьте: В отличие от Kerio VPN-клиента, эта возможность не позволяет осуществить доступ к WEB-серверам и другим службам в удаленной сети.

Естественно, Kerio ведет журнал статистики использования VPN, обратившись к которому можно получить исчерпывающую информацию обо всех виртуальных подключениях.