- •Основы работы с Internet (комплексов протоколов tcp/ip)

- •Оглавление

- •Содержательная постановка задачи

- •Структура решения

- •Типы адресов: физический (mac-адрес), сетевой (ip-адрес), символьный (dns-имя)

- •Подсети

- •Сетевые протоколы

- •Служба dns

- •Межсетевой экран

- •Обзор и анализ методов решения

- •Просмотр текущих параметров

- •Структура университетской сети

- •Сбор информации о сети вручную

- •Сбор информации о сети при помощи самостоятельно написанной программы

- •Ввод и генерация диапазона адресов

- •Определение работоспособности узла и его доменного имени

- •Анализ информации о сети

- •Построение карты сети

- •Параметры настройки межсетевого экрана

- •Обзор межсетевых экранов

- •Настройка межсетевого экрана

- •Сбор информации о сети

- •Анализ сети

- •Руководство программиста

- •Интерфейс

- •Специфика применяемых методов

- •Руководство пользователя

- •Результат анализа сети

- •Параметры настройки межсетевого экрана

- •Загрузка и установка

- •Создание правила

Построение карты сети

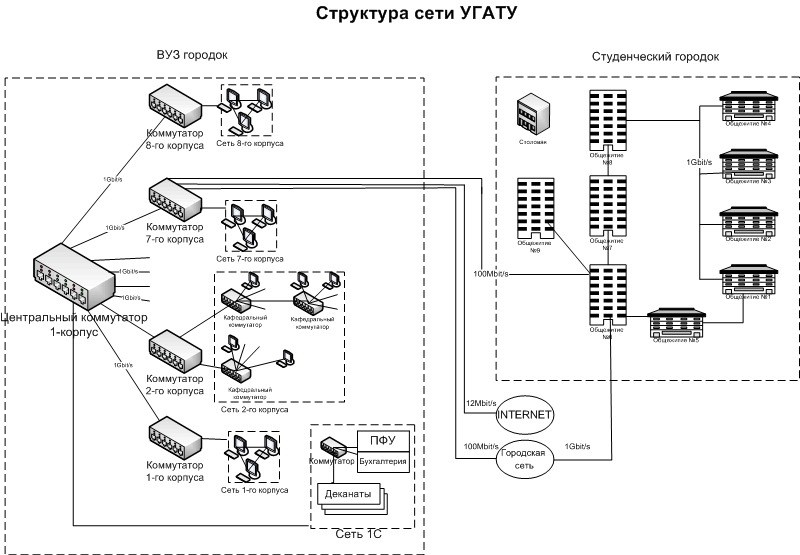

Основной сети университета является оптоволоконное кольцо. К нему присоединены сетевые коммутаторы, обеспечивающие переход на витую пару. К коммутаторам подсоединены кафедральные сервера, которые в свою очередь являются маршрутизаторами. К серверам через хабы или напрямую подключены остальные компьютеры.

Рисунок 12. Структура сети УГАТУ

Источник: http://it.ugatu.su/index.php?id=5

Параметры настройки межсетевого экрана

Обзор межсетевых экранов

Ниже представлена сравнительная диаграмма файрволов на июль 2013. По оси абсцисс представлено количество удачно пройденных тестов (больше – лучше), по оси ординат – название продукта. Тестирование производилось на двух типах настроек: рекомендуемых производителем стандартных (настройки по умолчания) и максимальных. В первом случае использовались рекомендуемые производителей настройки по умолчанию и производились все рекомендуемые программой действия. Во втором случае в дополнение все настройки, которые были отключены в режиме «по умолчанию», но при этом могли повлиять на исход тестирования, включались и/или приводились в максимальное положение (наиболее строгие настройки). Другими словами – под выставлением максимальных настроек понимается перевод всех доступных из графического интерфейса пользователя настроек всех модулей, связанных с детектированием вредоносной файловой или сетевой активности, к наиболее строгому варианту.

Рисунок 13. Сравнительная диаграмма файрволов на июль 2013

Источник: https://www.anti-malware.ru/firewall_test_outbound_protection_2013

Лучшим в обоих режимах работы оказался Comodo FireWall. Программа совместима сWindows10, бесплатна, последняя версия была выпущена в июле 2016.

Возможности программы:

Защита от интернет-атак

Защита от переполнения буфера

Защита от несанкционированного доступа

Защита важных системных файлов и записей реестра от внутренних атак

Обнаружение переполнения буфера, которое происходит в HEAP памяти

Обнаружение нападений ret2libc

Обнаружение разрушенных/плохих SEH цепочек

Предустановленным в ОС Windows10 являетсяБрандмауэр Windows. Предоставляет базовые возможности файрвола. Поддерживает логирование.

Kaspersky Internet Security– пакет программ для комплексной защиты персонального компьютера.

Возможности программы:

Антивирусная защита;

Защита от сетевых атак;

Защита от спама;

Защита от неизвестных угроз;

Защита интернет – мошенничества;

Контроль доступа пользователей компьютера к интернету.

Сравнительная таблица

|

|

Платное ПО |

Защита от шпионского ПО |

Обнаружение сетевых атак |

Фильтрация входящего трафика |

Фильтрация исходящего трафика |

|

Брандмауэр Windows |

Нет |

Да |

Да |

Да |

Да |

|

KasperskyIS |

Да |

Да |

Да |

Да |

Да |

|

Comodo Firewall |

Нет |

Да |

Да |

Да |

Да |

Настройка межсетевого экрана

Обобщенный алгоритм:

Определить порты, по которым приложение посылает\принимает запросы

Определить Ip-адрес, необходимый приложению

Разрешить\Запретить

Установить параметры логирования

Создать правило

Описание и реализация применяемых методов

ОписаниеTCP\IPпараметров настройки компьютера

Выполним ручную настройку компьютера в домашней сети. Для этого проделаем операции, описанные выше. В качестве DNS-сервера выберемGooglePublicDNS(8.8.8.8).

Рисунок 14. Пример ручной конфигурации TCP\IP

Результат выполнения ipconfigпредставлен ниже (Рисунок 15).

Рисунок 15. Результат выполнения ipconfig

Структура локальной (кафедральной), факультетской и университетской сетей с указанием IP и доменных адресов

Сбор информации о сети с помощью специально написанного приложения

Приложение написано на C# с использованием .NETFramework. Пользовательский интерфейс построен наWindowsForms.

Ввод и генерация диапазона адресов

Ввод границ рассматриваемого диапазона осуществляется при помощи 8и элементов NumericUpDown, каждый используется для ввода соответствующего октета. В рамках данной задачи нас интересуют свойстваminimumиmaximum. Они установлены в 0 и 255 соответственно. СвойствоValueвозвращает текущее значение.

При изменении значения любого из numericUpDownвызывается методNumericUpDownChanged, который записывает значение контрола в соответствующую переменнуюbyte ip.

Byteip11,ip12,ip13,ip14 используются для хранения информации о первом адресе диапазона.

Byteip21,ip22,ip23,ip24 используются хранении информации о последнем адресе диапазона.

Класс CustomIpперегружает оператор ++, возвращая следующее значение.

|

NumericUpDown |

|

|

Minimum |

Возвращает минимальное значение |

|

Maximum |

Возвращает максимальное значение |

|

Value |

Возвращает текущее значение |

|

CustomIp |

Класс, представляющий собой ip-адрес с набором методов |

|

CustomIp ++ |

Возвращает объект CustomIp, увеличенный на 1 |

|

CustomIp (byte ip1, byte ip2, byte ip3, byte ip4) |

Конструктор от 4 чисел типа byte |

|

CustomIp <= CustomIp |

Сравнивает 2 CustomIp. Возвращаетbool. |

Укрупненный алгоритм для ввода:

При изменении значения компоненты ввода:

Задать соответствующую переменную равной значению компоненты ввода

Укрупненный алгоритм генерации:

Считать начальный адрес диапазона с соответствующих переменных

Считать конечный адрес диапазона с соответствующих переменных

Пока начальный адрес диапазона меньше или равен конечному:

Добавить адрес в список

Увеличить начальный адрес

Детализированный алгоритм ввода диапазона адресов:

Для каждой компоненты ввода

ip11 = numericUpDown11.Value

Детализированный алгоритм генерации:

Создаем переменную начального адреса диапазона класса CustomIpиз переменныхip11,ip12,ip13, ip14

ipStart = new CustomIp (ip11, ip12, ip13, ip14)

Создаем переменную конечного адреса диапазона из ip21,ip22,ip23,ip24

ipEnd = new CustomIp (ip21, ip22, ip23, ip24)

Пока ipStart <= ipEnd

Add(ipStart)

ipStart++