- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

- •Практическое занятие № 3. Избирательное разграничение доступа к устройствам

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

Цель: научиться разграничивать права доступа к устройствам.

Начать показ слайдов

По заказу ФГУ ГНИИ ИТТ «Информика»

Северо-Кавказский государственный технический университет  Кафедра защиты информации, zik@ncstu.ru

Кафедра защиты информации, zik@ncstu.ru

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

Теоретическая часть

Для настройки механизма разграничение доступа к устройствам необходимо:

1.Создать политику разграничения доступа и назначить права доступа пользователей к устройствам.

2.Настроить регистрацию событий и аудита.

3.Включить нужный режим работы механизма.

После настройки функции администратора безопасности сводятся к поддержке работы механизма:

•корректировке прав доступа в соответствии с изменениями в политике безопасности и с добавлением в систему новых устройств и новых пользователей;

•настройке регистрации событий и анализу нарушений;

•Поуправлениюзак зу ФГУ ГНИИ ИТТрежимом«Инфор ика»работыСеверо-Кавказскиймеханизмагосударственный. технический университет, кафедра защиты

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

Создание политики разграничения доступа к устройствам

Политика разграничения к устройствам создается с помощью оснастки "Групповая политика". При этом следует учитывать

— в рамках какой групповой политики она создается (доменная политика по умолчанию, политика организационного подразделения и т.д.). Ниже приводится процедура создания политики разграничения доступа в рамках политики домена по умолчанию.

По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет, кафедра защиты

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

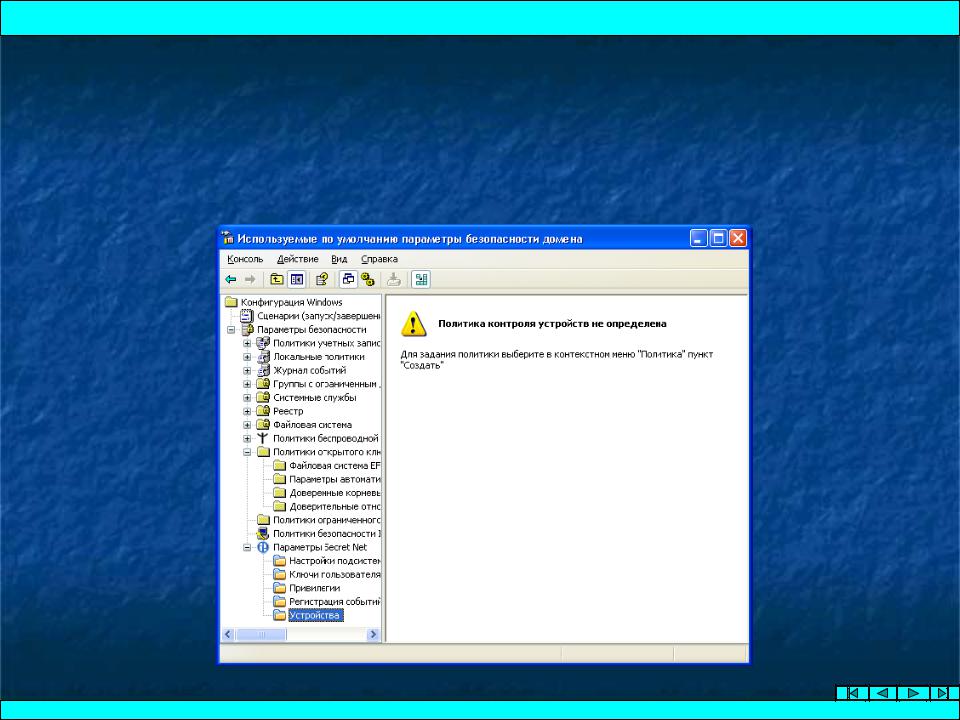

Для создания политики:

1. Вызовите оснастку "Групповая политика", раскройте узел "Параметры Secret Net" и выберите папку "Устройства". В правой части окна появится сообщение, что политика не определена:

По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет, кафедра защиты

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

2. Вызовите контекстное меню папки "Устройства" и активируйте в нем команду "Политика | Создать".

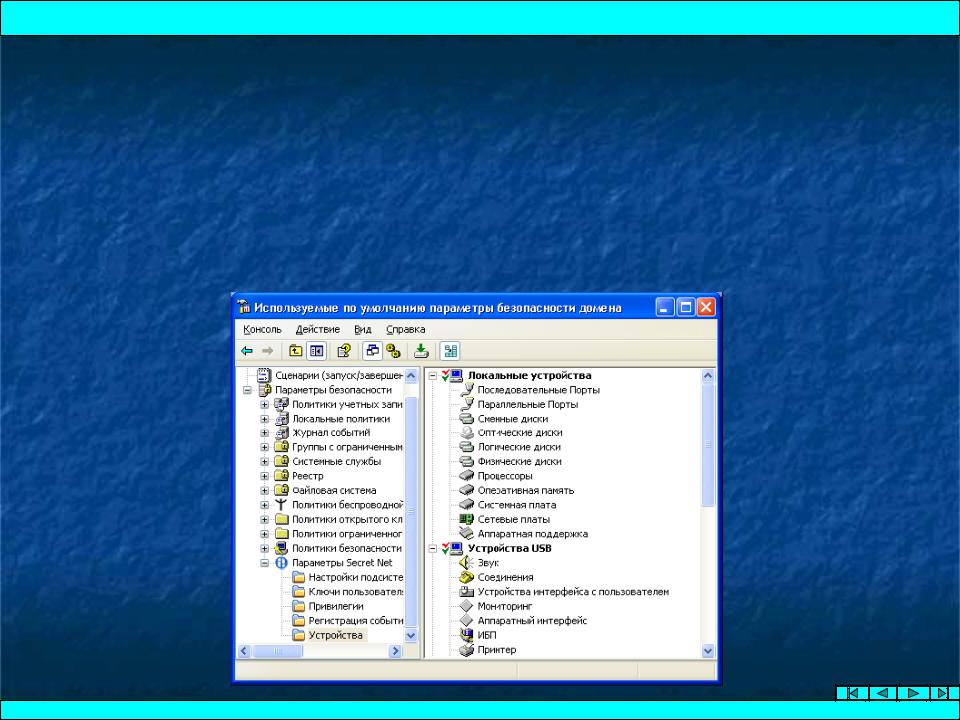

3. Нажмите на панели инструментов кнопку переключения режимов просмотра. Для переключения режимов просмотра можно использовать команду меню "Вид | Показывать все группы устройств". В правой части консоли появится список групп и классов устройств, к которым можно разграничить доступ пользователей:

По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет, кафедра защиты

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

Все устройства, как было сказано выше, разделены на 3 группы. Внутри каждой группы устройства разделены на классы. Для каждой группы (класса) заданы права доступа пользователей и параметры контроля, установленные по умолчанию.

4. Для сохранения вновь созданной политики нажмите кнопку на панели инструментов.

Просмотр списка устройств Для настройки прав доступа (как централизованными средствами управления, так и локальными) используется список устройств. Для того чтобы установить права доступа к отдельному устройству, устройство должно быть включено в список.

По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет, кафедра защиты

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

Для просмотра списка устройств:

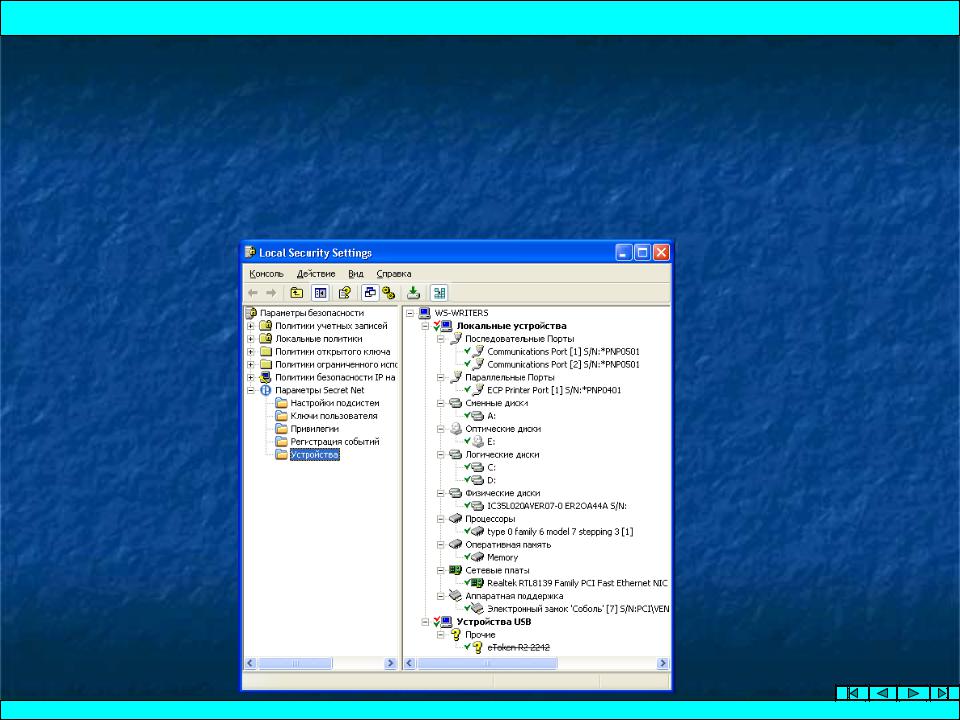

• Вызовите оснастку "Групповая политика" (при локальном управлении используется оснастка "Локальная политика безопасности", см. стр. 17). Раскройте узел "Параметры Secret Net" и выберите папку "Устройства".

По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет, кафедра защиты

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

Как в локальном, так и централизованном управлении при просмотре списка устройств предусмотрено 2 режима отображения:

•просмотр полного списка элементов — выводятся все возможные группы, классы и устройства (в централизованном управлении — только группы и классы), независимо от наличия включенных в них устройств;

•просмотр актуального списка элементов — выводятся только те группы и классы, в состав которых входят использующиеся устройства. При открытии папки "Устройства" действует режим просмотра актуального списка элементов. Если список не содержит отдельных устройств, то он будет пуст. В этом случае для просмотра списка классов

игрупп нажмите кнопку переключения режимов просмотра.

По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет, кафедра защиты

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

На рисунке (см. рис. выше) представлен список всех групп и входящих в них классов устройств, сформированный при создании политики. Как упоминалось ранее, при формировании списка автоматически устанавливаются права доступа 3-х групп пользователей к группам устройств. По умолчанию для всех групп устройств устанавливаются разрешения на все операции (полный доступ), запреты — не определены. Права доступа для групп устройств заданы явно. В списке это отображается отметкой красного цвета, стоящей перед наименованием группы (отметки зеленого цвета используются в механизме контроля аппаратной конфигурации). В системе поддерживается механизм наследования разрешений. Для всех классов устройств по умолчанию включен признак наследования разрешений. Поэтому пользователям, входящим в 3 указанные группы, по умолчанию разрешен полный доступ ко всем классам устройств. Если изменить права доступа для класса, перед его наименованием в списке появится отметка красного цвета.

По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет, кафедра защиты

Практическое занятие № 3. Избирательное разграничение доступа к устройствам

В списке представлены только те устройства, которые были обнаружены системой при формировании списка и зафиксированы в локальной базе данных. Если какое-либо устройство в данный момент отключено, его наименование будет зачеркнуто (см. рисунок). Из рисунка видно, что в локальной базе данных зафиксированы устройства, входящие в группу "Локальные устройства", и идентификатор eToken, входящий в группу "Устройства USB".

По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет, кафедра защиты