Крипто / Практика

.docxПрактика, епты

1) Вычислить хеш строки “сообщение нельзя подделать”. Алгоритм – SHA1.

Ответ: 997e181d5c79ae0f10eb815f68be83a7c86fbf16

Чем пользовался: http://sha1-hash-online.waraxe.us/

2) Вычислить:

768493 mod 75863

Ответ: 9863

Чем пользовался: калькулятор

3) Вычислить:

Ответ: бесконечность))))))

4)

Реализовать программно линейный

конгруэнтный генератор

с

параметрами: a

= 3877, b

= 29573, m

= 139968.

с

параметрами: a

= 3877, b

= 29573, m

= 139968.

Ответ:Я хуй знает че это такое

5) Реализовать сдвиговый регистр на основе примитивного полинома (8, 4, 3, 2, 0). Нарисовать схему регистра.

6) Сгенерировать 64 байта криптографически стойких случайных чисел. Использовать генератор платформы .NET класса RNGCryptoServiceProvider.

Ответ: оооо, палмолив мой нежный гель. Он это не объяснял

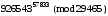

7) Решить сравнение:

8)

Реализовать программно линейный

конгруэнтный генератор

с

параметрами: a

= 421, b

= 54773, m

= 259200.

с

параметрами: a

= 421, b

= 54773, m

= 259200.

9) Провести криптоанализ сообщения. Использована однократная перестановка столбцов по 5 символов: ИЬЖЗНСД_ТДН_ЕТ_НУВЕУРЫГОЫ

Ответ: ЖИЗНЬ_СТУДЕНТА_ВНЕ_УГРОЗЫ

Чем пользовался: Паучьим чутьем и Crypto6.exe

10) Вычислить хеш массива y = {5 9 12 34 32 45 67 79 101}. Алгоритм – MD5.

Ответ: Придумает что-то еще, ибо мы это не проходили

11) Используя генератор .NET класса RNGCryptoServiceProvider сгенерировать 16 байтов

Ответ: См. выше

12) Реализовать криптоанализ сообщения частотным методом:

20 43 40 13 15 91 31 54 75 31 91 12. 88 56, 88 40 29 15 71 31 13 15 91 12 49 91 15 – 91 15 29 31 54 40 91 12… 17 15 61 69 31 44, 20 75 15 36 31 54 62 75 25 15 29 84 65 31 25 56. 90 44 15 62 40 43 40 54 65 20 88 31 17 58 65 15 62 90 26 90, 75 15-17 90 29 90 44 15 44 56, 88 31 29 40 54 31 62 90 26 49 31 54 15 17 31 62 17 91 31 44 88 58 13 15 49 62 40 13 90 17 25 15 43 15 17 15 44 36 40 25 34 90 62 31 88 40 36 31 31. 15 88 62 56 25 90 54 49 91 15-91 15 15 49 31 88 12 75 25 15 91 90 17 88 15 75 40 13 88 56 69 31 31. 29 40 71 31 17 15 88 20 84 69 31 31. 56 17 90 29 31 17 44 31 88 20, 75 25 15 29 84 65 31 25 88 31 65 62 15 54 12 62 15 44 90 88 56 91 75 15 44 56 49 40 54 65 20, 17 65 91 40 17 54 20 20 15 91 17 90 65 36 56 84 49 31 54 84 65 91 12 88 40 44 31 65 91 15, 88 15 17 65 31 71 31 17 43 20 54 65 31 61 20 17 25 56 62 90, 43 40 91 56 36 90 54 65 90 52 40 25 31 91 56 90 43 40 52 15 17 15 25 90 54.

Ответ: я з а х о т е л п е т ь. н у, н а д о ж е х о т ь ч т о – т о д е л а т ь… в о б щ е м, я п о ш е л к п р о д ю с е р у. и м о к а з а л с я н е в ы с о к и й и, п о-в и д и м о м у, н е д а л е к и й ч е л о в е к в т е м н ы х о ч к а х и в р о з о в о м ш а р ф и к е н а ш е е. о н к у р и л ч т о-т о о ч е н ь п р о т и в н о п а х н у щ е е. д а ж е в о н я ю щ е е. у в и д е в м е н я, п р о д ю с е р н е с к о л ь к о м и н у т п о м у ч а л с я, в с т а в л я я о т в и с ш у ю ч е л ю с т ь н а м е с т о, н о в с е ж е в з я л с е б я в р у к и, з а т у ш и л с и г а р е т у и з а г о в о р и л.

Что использовал: Словарь Ожегова и женскую интуицию

13) Реализовать регистр на основе полинома (8, 4, 3, 2, 0). Нарисовать схему регистра.

14) Реализовать шифрование фразы «БЕЗОПАСНОСТЬ – ЭТО ПРОФЕССИЯ» шифром Виженера. Ключ – «СЕЙФ».

Ответ: тйсгбеывацьр – очш двующгцту

Чем пользовался: http://planetcalc.ru/2463/

15) Провести криптоанализ сообщения. Использована однократная перестановка столбцов по 5 символов: ЯАМРИТ_ДЖЕХ_СВЕД_ТСУВЕТНО

Ответ: АРМИЯ_ЖДЕТ_ВСЕХ_СТУДЕНТОВ

Чем пользовался: Паучьим чутьем и Crypto6.exe

16) Реализовать криптоанализ сообщения частотным методом:

56 27 54 54 27 56 51 32 82 16 63 49 27 63 11 30 73 35 23 54 89 70 27 63 27 49 32 70 35 16 97 82 16 67 73 27 51 30 56 32 63 70 29 63 27 49 32 73 29 54 73 27 48 29 13 29 82 56 82 27 95 54 27 35 27 18 51 29, 97 56 27 70 29 63 30 51 51 35 15 63 89 48 16. 16 63 15 11 51 30 82 29 49 65 27 54 32 63 30 49 29 61 27 63 32 48 30 - 27 56 51 35 15 56 30 23 32 27 11 70 27 35 27 18 32 56 29 63 89 82 30 23, 27 82 30 51 30 51 11 15 73 35 29 54 70 27 49 65 32 38 30 63 30 73 35 32 23 56 82 16 67 70 49 56 35 29 97 16. 82 27 49 51 27 13 51 29 54 30 27 82 27 73 16 49 56 32 63 70 29 63 27 49 32 73 29 54 82 15 95 16 73 27 35 32 70 15 56 30 38 32 63 32 92-73 27 54 11 30 61 30 18 82 32 51 30 49 63 27 18 29 82 82 16 67 61 30 92 29 56 16. 27 82 49 16 82 16 63 61 30 92 29 56 16 73 27 54 13 15 24 51 16 32 70 92 27 24 29 63 73 27 49 56 16 73 29 82 89 51 30 13.

Ответ: т о д д о т к и н у л с о л б а п р я д ь в о л о с и в р у ч н у ю п о к а т и л в е л о с и п е д п о ц е м е н т н о й д о р о ж к е, ч т о в е л а к к р ы л ь ц у. у л ы б к а н е с х о д и л а с е г о л и ц а - о т к р ы т а я и о б в о р о ж и т е л ь н а я, о н а к а к б ы п р е д в о с х и щ а л а п р и я т н у ю в с т р е ч у. н о с к о м к е д а о н о п у с т и л в е л о с и п е д н ы й у п о р и в ы т а щ и л и з-п о д б а г а ж н и к а с л о ж е н н у ю г а з е т у. о н с у н у л г а з е т у п о д м ы ш к у и в з о ш е л п о с т у п е н ь к а м.

Что использовал: Словарь Ожегова и женскую интуицию

17) Реализовать сдвиговый регистр на основе примитивного полинома (9, 4, 0). Нарисовать схему регистра.

18) Реализовать шифрование фразы «МЫ ИЗУЧАЕМ ШИФР» шифром Кардано.

19) Вычислить:

20) Реализовать простую ЭЦП без контроля целостности с использованием алгоритма RSA.