- •5. Общая характеристика методов и средств защиты информации.

- •6. Компьютерная система как объект информационного воздействия. Методы нарушения конфиденциальности, целостности и доступности информации.

- •7.Основные направления обеспечения информационной безопасности объектов информационной сферы государства в условиях информационной войны.

- •8.Анализ современных подходов к построению систем защиты информации.

- •9.Организационно-правовые, программно-аппаратные и инженерно-технические методы защиты информации.

- •10. Технические каналы утечки информации.

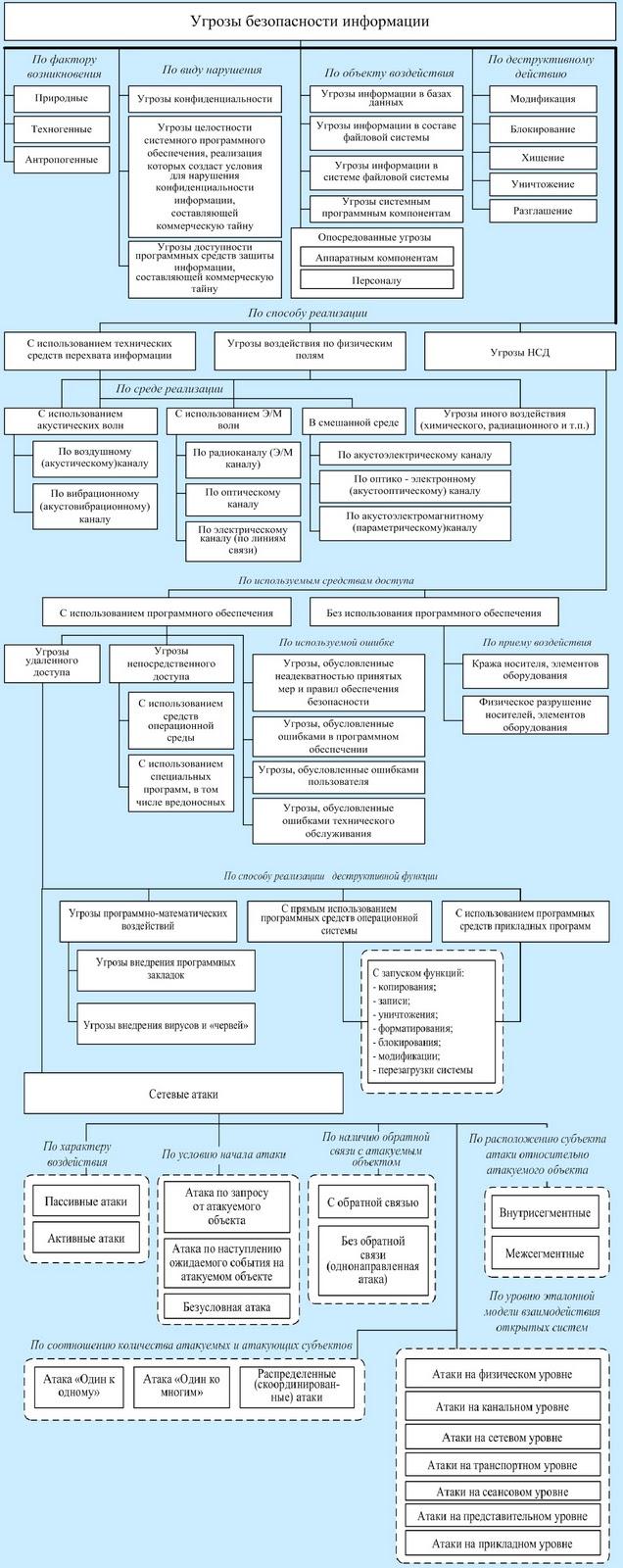

- •11. Угрозы информационной безопасности объекта. Классификация угроз. Источники угрозы

- •12. Проблемы региональной информационной безопасности

- •13. Модель компьютерного нарушителя. Типы нарушителей.

- •14. Вредоносные программы. Антивирусная защита

- •15. Информационное оружие, его классификация и возможности. Объекты информационной войны в военное и мирное время

- •Организационное и правовое обеспечение информационной безопасности

- •16. Защита персональных данных в организации

- •17. Понятие компьютерных преступлений и их классификация

- •18.Классификация информационных систем персональных данных

- •Требования к защите персональных данных при их обработке в информационных системах персональных данных

- •19. Основные методы и способы защиты информации в испДн для различных классов этих систем.

- •II Состав и содержание мер по обеспечению безопасности персональных данных

- •Состав и содержание мер по, обеспечению безопасности персональных данных, необходимых для обеспечения каждого из уровней защищенности персональных данных

- •20. Порядок сертификации средств защиты информации и правовое регулирование лицензионной деятельности в области защиты информации.

- •21. Государственная тайна как особый вид защищаемой информации и её характерные признаки.

- •Вопрос 2. Характерные признаки государственной тайны

- •22. Организация подготовки и проведения совещаний и переговоров по конфиденциальным вопросам.

- •23. Коммерческая тайна и ее защита. Организация режима коммерческой тайны на предприятии.

- •24. Место организационной защиты информации в системе комплексной защиты информации

- •25. Принципы, методы и формы организационной защиты информации. Соотношение организационных и правовых, организационных и технических методов защиты информации

- •26. Структура сил и средств организационной защиты на объекте.

- •27. Служба безопасности объекта. Типовая структура службы безопасности.

- •28. Организация пропускного и внутри объектового режимов.

- •29. Работа с персоналом, имеющим допуск к конфиденциальной информации. Особенности подбора персонала на должности, связанные с работой с конфиденциальными документами.

- •30. Организация системы доступа к защищаемой информации.

11. Угрозы информационной безопасности объекта. Классификация угроз. Источники угрозы

Угроза информационной безопасности -совокупность условий и факторов, создающих опасность информационной безопасности

По аспекту информационной безопасности, на который направлены угрозы, выделяют:

Угрозы конфиденциальности. Они заключаются в неправомерном доступе к конфиденциальной информации.

Угрозы целостности. Эти угрозы означают любое преднамеренное преобразование данных, содержащихся в информационной системы.

Угрозы доступности. Их осуществление приводит к полной или временной невозможности получения доступа к ресурсам информационной системы.

По степени преднамеренности действий угрозы делят на:

Случайные. Эти угрозы не связаны с умышленными действиями правонарушителей; осуществляются они в случайные моменты времени. Источниками этих угроз могут служить стихийные бедствия и аварии, ошибки при разработке информационной системы, сбои и отказы систем, ошибки пользователей и обслуживающего персонала. Согласно статистическим данным, эти угрозы наносят до 80 % от всего ущерба, наносимого различными видами угроз. Однако следует отметить, что этот тип угроз довольно хорошо изучен, и имеется весомый опыт борьбы с ними. Снизить потери от реализации угроз данного класса помогут такие меры, как: использование современных технологий для разработки технических и программных средств, эффективная эксплуатация информационных систем, создание резервных копий информации.

Преднамеренные. Они, как правило, связаны с действиями какого-либо человека, недовольного своим материальным положением или желающего самоутвердиться путём реализации такой угрозы. Эти угрозы можно разделить на пять групп: шпионаж и диверсии, несанкционированный доступ к информации, электромагнитные излучения и наводки, модификация структуры информационных систем, вредительские программы. В отличие от случайных, преднамеренные угрозы являются менее изученными за счет их высокой динамичности и постоянного пополнения новыми угрозами, что затрудняет борьбу с ними.

По расположению источника угроз :

Внутренние . Источники этих угроз располагаются внутри системы.

Внешние . Источники данных угроз находятся вне системы.

По степени зависимости от активности информационной системы:

Угрозы, реализация которых не зависит от активности информационной системы.

Угрозы, осуществление которых возможно только при автоматизированной обработке данных.

По размерам наносимого ущерба:

Общие. Эти угрозы наносят ущерб объекту безопасности в целом, причиняя значительное отрицательное влияние на условия его деятельности.

Локальные. . Угрозы этого типа воздействуют на условия существования отдельных частей объекта безопасности.

Частные. Они причиняют вред отдельным свойствам элементов объекта или отдельным направлениям его деятельности.

По степени воздействия на информационную систему:

Пассивные. При реализации данных угроз структура и содержание системы не изменяются.

Активные. При их осуществлении структура и содержание системы подвергается изменениям.

Класс 1. Источники угроз ИБ, связанные с неблагоприятными событиями природного, техногенного и социального характера

Класс 2. Источники угроз ИБ, связанные с деятельностью террористов и лиц, совершающих преступления и правонарушения

Класс 3. Источники угроз ИБ, связанные с деятельностью поставщиков/провайдеров/партнеров

Класс 4. Источники угроз ИБ, связанные со сбоями, отказами, разрушениями/повреждениями программных и технических средств

Класс 5. Источники угроз ИБ, связанные с деятельностью нарушителейИБ

Класс 6. Источники угроз ИБ, связанные с деятельностью внешнихнарушителейИБ

Класс 7. Источники угроз ИБ, связанные с несоответствием требованиям надзорных и регулирующих органов, действующему законодательству