- •Эталонная модель взаимодействия открытых систем. Основные службы и протоколы вычислительных сетей.

- •Общие вопросы построения сетей

- •Проблемы распределенной обработки данных; классификация сетей по различным признакам. Сравнительная характеристика сетей различных типов.

- •Основы организации и функционирования сетей. Основные сетевые стандарты и стандартизирующие организации. Топологии сетей; иерархические модели сетей.

- •Функционирование локальных сетей. Способы передачи информации.

- •Уровни и методы кодирования информации. Методы получения доступа к среде; сравнение эффективности различных методов получения доступа к среде.

- •Сети Ethernet (10/100/1000 Mbps), TokenRing, fddi, atm; беспроводные сети Wi-Fi и Bluetooth

- •Безопасность вычислительных сетей. Проблемы безопасности при взаимодействии в сети; методы и протоколы аутентификации пользователей и узлов сети.

- •Достоинства и недостатки основных технологий межсетевых экранов

- •Сравнительный анализ сетевых и хостовых систем обнаружения вторжений.

- •Протоколы и алгоритмы построения виртуальных сетей. Защитные функции туннельного и транспортного режимов при построении vpn.

- •Защита классов связи в сети Интернет.

- •Защита электронного документооборота.

- •Юридически-значимый электронный документооборот

-

Уровни и методы кодирования информации. Методы получения доступа к среде; сравнение эффективности различных методов получения доступа к среде.

Уровни и методы кодирования информации

(кодирование осуществляется на физическом уровне модели OSI)

Физический уровень (Physical ) - это самый нижний уровень модели, который отвечает за кодирование передаваемой информации в уровни сигналов, принятые в среде передачи, и обратное декодирование. Здесь же определяются требования к соединителям, разъемам, электрическому согласованию, заземлению, защите от помех и т.д.

Преобразование дискретного сообщения в сигнал обычно осуществляется в виде двух операций - кодирования и модуляции. Кодирование представляет собой преобразование сообщения в последовательность кодовых символов.

Методы кодирования данных в системах телекоммуникаций

В современных высокоскоростных системах передачи данных синхронизация передатчика и приемника достигается за счет использования самосинхронизирующих кодов (СК). Кодирование передаваемых данных с помощью СК заключается в том, чтобы обеспечить регулярные изменения (переходы) уровней сигнала в канале. Каждый переход уровня сигнала от высокого к низкому уровню или наоборот используется для подстройки приемника. Лучшими считаются такие СК, которые обеспечивают переход уровня сигнала не менее одного раза в течение интервала времени, необходимого на прием одного информационного бита. Чем чаще переходы уровня сигнала, тем надежнее осуществляется синхронизация приемника и увереннее производится идентификация принимаемых битов данных.

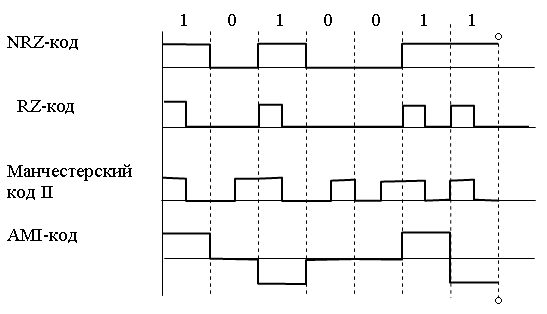

Наиболее распространенными являются следующие самосинхронизирующие коды:

NRZ-код (Non Return to Zero без возврата к нулю);

RZ-код (Return to Zero код с возвращением к нулю);

PE-код (Phase Encode фазовое кодирование) или манчестерский код;

AMI (Alternate Mark Inversion) биполярный код с поочередной инверсией уровня.

Возможность кодирования сообщения 1010011 с помощью перечисленных кодов иллюстрируется с помощью рис 1.

Рис. 1 Иллюстрация самосинхронизирующих кодов.

NRZ-код использует следующее представление битов:

биты 0 представляются нулевым напряжением (0 В);

биты 1 представляются напряжением +U В.

Этот способ кодирования является наиболее простым и служит базой для построения более совершенных алгоритмов кодирования. Однако при передаче длинных серий одноименных битов (единиц или нулей) уровень сигнала остается неизменным для каждой серии, что существенно снижает качество синхронизации и надежность распознавания принимаемых битов (может произойти рассогласование таймера приемника по отношению к поступающему сигналу и несвоевременный опрос линии).

RZ -код . Цифровые данные в этом коде представляются следующим образом:

биты 0 представляются нулевым напряжением (0 В);

биты 1 представляются значением +U В в первой половине бита и нулевым напряжением (0 В) во второй половине бита.

Этот способ имеет два преимущества по сравнению с кодированием NRZ:

-

вдвое меньший средний уровень напряжения в линии (1/4U вместо 1/2U)

для последовательности с равным числом 1 и 0;

-

при передаче непрерывной последовательности 1 сигнал в линии не остается постоянным.

Как видно из рис. 7.1, даже такой простой линейный код как RZ использует большее число переходов уровня сигнала, чем исходный информационный сигнал в соответствующем коде NRZ. Для информационной последовательности, представленной на рис. 7.1, в коде NRZ имеется всего 4 перехода, в то время как в RZ уже насчитывается 7 переходов уровня сигнала.

При фазовом кодировании ( PE-код ) используется следующее представление битов:

биты 1 представляются значением +U в первой половине и напряжением U во второй половине;

биты 0 представляются значением U в первой половине и напряжением +U во второй половине.

Аналогичный код, в котором символ 1 передается двоичной парой 10, а символ 0 парой 01, называется кодом Манчестер II . Таким образом, манчестерский код обеспечивает изменение уровня сигнала при представлении каждого бита, а при передаче серий одноименных битов двойное изменение. Обладает хорошими синхронизирующими свойствами. Применяется в технике записи информации на магнитных лентах, при передаче по коаксиальным и оптоволоконным линиям.

AMI-код использует следующие представления битов:

биты 0 представляются нулевым напряжением (0 В);

биты 1 представляются поочередно значениями U или +U (В).

AMI-код обладает хорошими синхронизирующими свойствами при передаче серий единиц и сравнительно прост в реализации. Недостатком кода является ограничение на плотность нулей в потоке данных, поскольку длинные последовательности нулей ведут к потере синхронизации.

Основные способы доступа к среде передачи

(управление доступом к сети осуществляется на канальном уровне)

Канальный уровень , или уровень управления линией передачи (Data link), отвечает за формирование пакетов стандартного вида, включающих начальное и конечное управляющие поля. Здесь же производится управление доступом к сети, обнаруживаются ошибки передачи и производится повторная пересылка приемнику ошибочных пакетов.

Типичная среда передачи данных в ЛВС - отрезок (сегмент) коаксиального кабеля. К нему через аппаратуру окончания канала данных подключаются узлы - компьютеры и возможно общее периферийное оборудование. Поскольку среда передачи данных общая, а запросы на сетевые обмены у узлов появляются асинхронно, то возникает проблема разделения общей среды между многими узлами, другими словами, проблема обеспечения доступа к сети.

Доступом к сети называют взаимодействие станции (узла сети) со средой передачи данных для обмена информацией с другими станциями. Управление доступом к среде - это установление последовательности, в которой станции получают доступ к среде передачи данных.

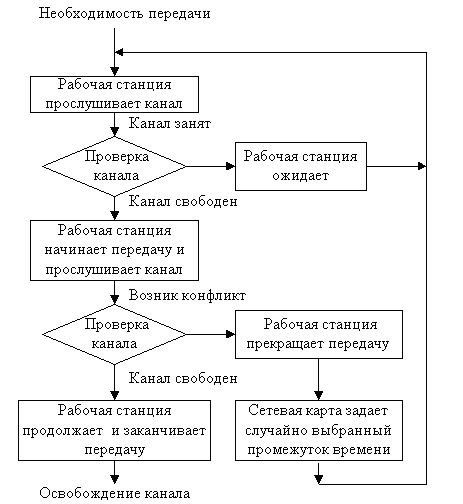

Различают случайные и детерминированные методы доступа. Среди случайных методов наиболее известен метод множественного доступа с контролем несущей и обнаружением конфликтов (МДКН/ОК). Англоязычноеназваниеметода - Carrier Sense Multiple Access /Collision Detection (CSMA/CD). Этот метод основан на контроле несущей в линии передачи данных и устранении конфликтов, возникающих из-за попыток одновременного начала передачи двумя или более станциями, путем повторения попыток захвата линии через случайный отрезок времени.

МДКН/ОК является широковещательным (broadcasting) методом. Все станции при применении МДКН/ОК равноправны по доступу к сети. Если линия передачи данных свободна, то в ней отсутствуют электрические колебания, что легко распознается любой станцией, желающей начать передачу. Такая станция захватывает линию. Любая другая станция, желающая начать передачу в некоторый момент времени t, если обнаруживает электрические колебания в линии, то откладывает передачу до момента t + td, где td - задержка.

Различают настойчивый и ненастойчивый МДКН/ОК в зависимости от того, как определяется td. В первом случае попытка захвата канала происходит сразу после его освобождения, что допустимо при слабой загрузке сети. При заметной загрузке велика вероятность того, что несколько станций будут претендовать на доступ к сети сразу после ее освобождения, и, следовательно, конфликты станут частыми. В ненастойчивом МДКН/ОК задержка td является случайной величиной.

При работе сети

каждая станция анализирует адресную

часть передаваемых по сети кадров с

целью обнаружения и приема кадров,

предназначенных для нее.

Рис. 2. Алгоритмы доступа по методу МДКН/ОК

На рис. 4.1 представлены алгоритмы приема и передачи данных в одном из узлов при МДКН/ОК.

Конфликтом называется ситуация, при которой две или более станции одновременно пытаются захватить линию. Понятие одновременность событий в связи с конечностью скорости распространения сигналов по линии конкретизируется как отстояние событий во времени не более чем на величину 2*d, называемую окном столкновений , где d - время прохождения сигналов по линии между конфликтующими станциями. Если какие-либо станции начали передачу в окне столкновений, то по сети распространяются искаженные данные. Это искажение и используется для обнаружения конфликта либо сравнением в передатчике данных, передаваемых в линию (неискаженных) и получаемых из нее (искаженных), либо по появлению постоянной составляющей напряжения в линии, что обусловлено искажением используемого для представления данных манчестерского кода. Обнаружив конфликт, станция должна оповестить об этом партнера по конфликту, послав дополнительный сигнал затора, после чего станции должны отложить попытки выхода в линию на время td. Очевидно, что значения td должны быть различными для станций, участвующих в столкновении (конфликте); поэтому td- случайная величина. Ее математическое ожидание должно иметь тенденцию к росту по мере увеличения числа идущих подряд неудачных попыток захвата линии.

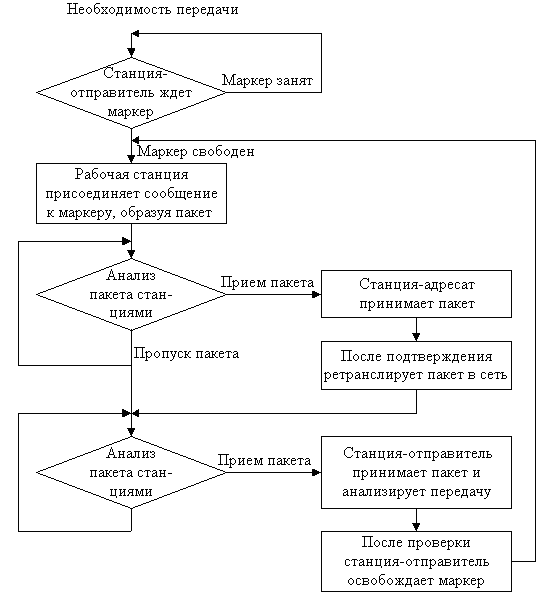

Среди

детерминированных методов преобладают

маркерные методы доступа. Маркерный

метод - метод доступа к среде передачи

данных в ЛВС, основанный на передаче

полномочий передающей станции с помощью

специального информационного объекта,

называемого маркером. Под полномочием

понимается право инициировать определенные

действия, динамически предоставляемые

объекту, например станции данных в

информационной сети.

рис 3. Алгоритм множественного доступа с передачей полномочия, или маркера

Применяется ряд разновидностей маркерных методов доступа. Например, в эстафетном методе передача маркера выполняется в порядке очередности; в способе селекторного опроса (квантированной передачи) сервер опрашивает станции и передает полномочие одной из тех станций, которые готовы к передаче. В кольцевых одноранговых сетях широко применяется тактируемый маркерный доступ, при котором маркер циркулирует по кольцу и используется станциями для передачи своих данных.

Сравнение

Большая часть современных локальных сетей базируется на алгоритме доступа CSMA/CD (Carrier Sensitive Multiple Access with Collision Detection), где все узлы имеют равные возможности доступа к сетевой среде, а при одновременной попытке фиксируется столкновение и сеанс передачи повторяется позднее.

Следующим по популярности после CSMA/CD является маркерный доступ (Token Ring, IEEE-802.4, ArcNet и FDDI), который более гибок и обеспечивает приоритетную иерархию обслуживания. Массовому его внедрению препятствует сложность и дороговизна. Хотя региональные сети имеют самую разнообразную топологию,

Базовыми характеристиками алгоритмов доступа являются задержка при малых загрузках и эффективность канала при загрузках больших.