2.2.5 Proximity карты

Наиболее широкое распространение получили идентификаторы с установленной внутри интегральной микросхемой, которая представляет собой достаточно сложное электрическое устройство, содержащие в общем случае приемник, передатчик и процессор с памятью, в котором храниться идентификационный код. Внутри идентификатора расположена также антенна, с помощью которой происходит обмен данными между карточкой и считывателем в радиочастотном диапазоне электромагнитных волн.

Карточка работает на базе радиоволн и позволяет осуществлять бесконтактную идентификацию карточек и запрограммированных в них кодовых номеров.

Большинство Proximity систем работают в диапазоне низких частот(66- 156 кГц). Это позволяет считать через такие материалы как одежда, сумки и даже стены. Однако существую системы, работающие на более высоких частотах, например, карточки фирмы CheckPoint, работающие на частоте 13 МГц.

Бесконтактный способ идентификации системы Tiris.

Tiris – это система радиочастотной идентификации, основанная на передаче частотно модулированного сигнала низкой частоты и ориентированного основном на автоматизацию учета контроля доступа.

Первые 16 бит – код страны, далее 16 бит код клиента, 32 бит – код пользователя, 1 бит – признак статуса контроля карточки.

Дешевые карточки работают на расстоянии 10-20 см от считывателя, более дорогие 90-100 см.

Большинство систем Proximiti реализуют передачу кода только от карты к считывателю. Но существующая система позволяет считывателю изменять код в карте или обмениваться с ней информацией.

Для питание электрической схемы в идентификаторе применяются 2 вида источников.

Химический источник (Литиевая батарея). Карта с батарей питание называется активными и обеспечивают считывания на большие расстояния. Недостаток батареи: высокая стоимость, увелечение толщины карты.

Электромагнитное поле, создаваемое антенной считывателя. Такие карты называются пассивными, и этот способ электрического питания получил широкое распространение.

Кодировка пассивной части происходит на территории фирмы изготовителя, а активные карты могут быть перепрограммированы на специальном устройстве, которая идет в комплекте с оборудованием.

Если карточка теряется, то действительность сразу аннулируется. Таким образом, исключается возможность несанкционированного доступа с помощью кражи карточки. Сотрудник получает карточку.

Считывателя оснащенными световыми и звуковыми идентификаторами, который показывает состояние доступа, наличие работоспособности и прием кода. Для передачи данных со считывателя на контроллер система использует различные стандарты собственной системы интерфейсов, наиболее широко применяется RS485.

Достоинтсво Proximity. Более высокая секретность кода карты по сравнению с магнитными картами

Неавтоматизированное изменение кода весьма затруднительно

По точности, надежности и удобству считывание кода Proximity карт значительно превосходит магнитные

Долговечность карты Proximity является 100%, поскольку практически отсутствует их износ.

Для применения в уличных условиях считыватель Proximity является герметичным, что значительно надежней любой контактной щели с использование карт. Нет износа магнитной головки, т.к. она отсутствует.

Для защиты от вандализма, считыватели могут быть скрыты в толще стен, вмонтировано в гипсокартон сооруженияпо сравнению со всеми контактными системами Proximity обеспечивают большую пропускную способность.

Снижение цен на электрические микросхемы приводит к тому, что стоимость системы Proximity перестала быть неприемлемой для массового применения

Недостатки.

Более высокая начальная цена приобретения системы, в 2-3 раза больше чем магнитная. Начальная стоимость системы Proximity может не считаться существенным недостатком, т.к. система на магнитных карт потребует регулярной замены изношенных карт, магнитных головок и т.д.

Наличие электрических схем, встроенных в карту, делают ее чувствительной к некоторым внешним условиям. В частности мощные электромагнитные поля и температура. Однако их параметры для применения карт во всех условиях, в которых допускается присутствие человека.

Технология Proximity не предоставляет конечному пользователю возможности управление кода карты. Код указывается при заказе карт.

Поскольку Proximity карты относительно дорогие, то процедура изъятия ненужных карт и увольнение сотрудников имеет стоимость. Поскольку повторное использование карты невозможно в связи с тем, что необходимо произвести запись на карту о новом сотруднике.

Стоимость пассивной карты 2-10$, активной 3-5$, считыватели 800-3400$.

Срок службы пассивной карты не ограничен, заряда активной хватает на 5 лет.

Биометрические считыватели.

|

Биометрические |

Реализуются, как |

Являются наиболее |

Используют |

|

считыватели |

правило, на |

дорогими, отличаются |

наиболее надежны |

|

(ВС) |

высокопроизводительн |

малым |

методы |

|

|

ом |

быстродействием |

идентификации для |

|

|

компьютере |

и низкой |

особо важных |

|

|

программным образом |

пропускной |

объектов |

|

|

|

способностью |

|

Идентификация автомобилей.

Бесконтактная технология при использовании в промышленных и охранных системах представляет новые возможности для дистанционного контроля и фиксации движения потока транспорта на въезд/выезд в охраняемую зону и может эффективно применяться в системах контроля доступа автомобилей.

Специальные карточки на них могут крепиться на определенных автомобилях. Смонтированы карточки могут на днище автомобиля. Происходит автоматическое считывание при пересечении в заложенной в полотно дороги петли считывателя.

Производители: Indala, Motorola, HID ( USA), Tag Master( Швеция).

Автомобильные идентификаторы обладают различной конструкцией, могут быть активными и пассивными, активные с батарейкой имеют расстояние считывания примерно 2 метра, пассивные около 10-20 см.

Компания HID выпускает гибкие пассивные идентификаторы для наклеивания на лобовое стекло, увеличение размера на расстояний считывание приблизительно 1 метр. Для машины любого типа подходит считыватель Smart-Pass, работает в стандартном диапазоне высоких частот 2400 МГц, позволяет идентифицировать движущиеся автомобили. На считыватель абсолютно не влияют атмосферные условия, и он может считывать предоставленную карточку на расстоянии до 6 метров.

Ценовой предел: карточка приблизительно 10$(монтаж карточки не входит). Самая простая система от 1000$.

Электронные ключи Touch memory.

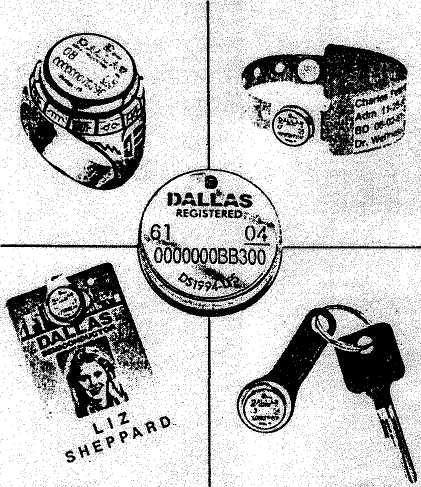

Выполнены в виде брелков. Основной производитель Dullas Semicunductor. Впервые начали выпуск в 1991 году на основе идентификаторов DS199ex.

Применяется чаще всего в системах контроля офисного типа, когда необходимо поставить под контроль много дверей при небольшом количестве пользователей.

Главный недостаток: наличие контакта с гальвонической связью с микроконтроллером – система не имеет считывателя, поэтому у нее низкая стойкость к вандализму и негативное влияние статического электричества.

Touch Memory представляет собой энергонезависимую память размещенную в металлическом корпусе с одним сигнальным контактом и одним контактом земли.

Диск состоит из 2х электрически изолированных половинок, внутри между ними он полый. В герметическую полость заключена электрическая схема на кремниевом кристалле. Выход схемы соединен с половинками диска с 2-мя проводниками однопроводного последовательного порта. При этом через центральную часть идет линия данных, внешняя оболочка их будет земля.

В энергонезависимой памяти ключа хранится его персональный код, представляющий собой 48 разрядов идентификационного номера, 8 бит – номер типа изделия, 8 бит – код для контроля.

Рисунок 5 – Энергозависимая память ключа

Идентификационный номер записывается при помощи лазера во время изготовления карты. Он не может быть изменен в течение всего срока службы данного вида ключей. Ключ очень надежен в работе, устойчив к механически и электромагнитным воздействиям.

Цена ключа 20-25$, цена считывателя 1000 -1500$.

Широкое распространение в настоящее время получили электронные ключи Touch Memory (TM) (прикоснись память). В 1991 году компания Dallas Semiconductor впервые выпустила эти ключи. В 1997 году компания сменила название всех своих ключей на iButton (Information Button - таблетка с информацией), как более общее и охватывающее весь ряд изделий в настоящем и будущем. Все электронные ключи идентификаторы сделаны из нержавеющей стали. Диаметр диска около 17 мм, толщина 3,1 мм или 5,89 мм. Полый внутри диск состоит из двух электрически разъединённых частей. В герметичную полость заключена электронная схема на кремниевом кристалле. Выход схемы соединён с частями диска двумя проводниками. Части диска образуют контактную поверхность однопроводного последовательного порта. Причём через центральную часть идёт линия данных, внешняя оболочка - земля. Для того чтобы прошёл обмен информацией iButton с внешним устройством, необходимо прикоснуться обеими поверхностями половинок металлического диска к контактному устройству (зонду) также состоящему из двух электрически не связанных, проводящих электрический ток частей. Обычно контакты зонда изготавливают из нержавеющей стали или медного сплава с защитным токопроводящим покрытием.

Устройства семейства iButton наиболее распространены в качестве идентификационных карточек персонала для систем ограничения доступа в здания или отдельные помещения. Особенно они популярны там, где традиционные карточки или устройства для считывания с них информации могут быстро выйти из строя. При этом в зависимости от категории защищенности объекта применяются различные типы iButton. Так, для ограничения доступа в подъезды жилых домов, где не предъявляются повышенные требования к системам ограничения доступа, используют самые дешевые iButton DS1990, которые стоят около 2 долларов. В подъезды iButton устанавливают обычно в единой системе с домофоном - переговорной и управляющей дверным электромагнитным замком системой. Жильцам выдаются iButton DS1990 в качестве ключей для подъездного замка. iButton можно ронять на землю или бетонный пол, они не боятся воды, низких температур, кислот, масел, бензина, электромагнитных полей. Корпус рассчитан на 1 млн. касаний к зонду. Системы контроля управления доступом (СКУД) достаточно сложны, нередко они составляют основу интегрированных систем обеспечения безопасности. Металлический зонд также хорошо вписывается в жесткие эксплуатационные нагрузки общих входных дверей подъезда.

Широко используются iButton также в качестве идентификационных карточек ограничения доступа в офисные помещения и на промышленные предприятия.

В этих вариантах использования диск iButton часто закрепляют на личной пластиковой карточке персонала, где может быть размещена фотография и другие данные о специалисте. Дополнительные возможности по повышению степени ограничения доступа в помещения позволяют реализовывать iButton с защищенной паролем энергонезависимой памятью, а также новые iButton DS1954 с микропроцессором-шифратором с длиной кода ключа 1024 бит, энергонезависимой памятью и часами-календарем. Последняя модель имеет высокую степень защиты информации. Такие системы обычно используются в банках и на предприятиях с повышенными требованиями безопасности.

IButton может служить также идентификационной меткой оборудования и аппаратуры. Специальное приспособление закрепляет диск iButton на плате оборудования или в его корпусе. Уникальный номер позволяет производителю идентифицировать свое оборудование и тем самым защитить его от подделок. IButton с энергонезависимой памятью могут дополнительно хранить параметры эксплуатации, гарантийные обязательства и другие служебные характеристики изделий.

IButton, как аппаратный ключ в системах защиты информации, используется для защиты программного обеспечения компьютеров. Защищаемая программа имеет встроенную процедуру обращения через один из портов компьютера к идентификационному номеру или энергонезависимой памяти iButton. Сам идентификатор закрепляют в специальном адаптере к порту. Хозяин программы распределяет по ней защитные метки с номерами конкретной iButton или с содержимым его энергонезависимойпамяти. В случае несоответствия номера или содержимого энергонезависимой памяти идентификатора этим записям программа не сработает.

Концепция безопасности СКУД.

Формирование концепции безопасности объекта

Для успешного формирования концепции безопасности всего объекта необходимо:

сформировать общую стратегию системы безопасности необходимую на данном объекте

оценить угрозу действий на объекте (вооруженное нападение)

сделать ориентированный состав системы безопасности объекта

провести предварительную оценку стоимости систем безопасности

подготовить исходные данные для проведения тендера

определить круг участвующих в тендере компаний

Рекомендации по оформлению концепции.

Определить, что является обязательным для концепции безопасности, а что нет. Для этого заказчик должен четко представлять, что требуется для обеспечения безопасности и сравнить свои представления с имеющимися техническими возможностями предложенной системы. Должен так же четко поставить задачу для поставщика системы.

Определить, что и в какой степени требуется защищать. Для этого необходимо проанализировать действия мнимого злоумышленника и понять, что он будет делать, и что нужно предпринять, чтобы обеспечить безопасность.

Разработать концепцию защиты объекта, в частности определить для каждой выделенной зоны степень защищенности. Степень защищенности одной двери зависит от числа и вида клавиатур и считывателей, навешанных на дверь.

В особо опасных местах, особенно на входе в банк, устанавливаются тамбуры безопасности, детекторы металла. Необходимо нужен ли на предприятии режим AntiPassBack, который исключает режим прохода по одной карточке.

Проведение тендера. Обследование объекта.

Для того, что бы построить эффективную СКУД требуется достаточно глубокие знания и опыт, полученных при проектировании подобных систем. Для открытости проектируемого проекта необходимо провести открытый конкурс, тендер среди компаний, которые работают в области технических устройств охраны. В процессе проведения тендера необходимо получить максимальную информацию о компаниях:

Какого сфера деятельности, каким вопросами кроме построения систем занимается, какие лицензии

Продукции, каких фирм-производителей будет предлагать фирма

Каков опыт работы, на каких объектах работают, каковы отзывы заказчиков

Кто составляет костяк фирмы, из каких организаций вышли эти люди, какие есть связи

как компания форимурет цены, насколько они отличаются от цен конкурентов