- •Основные направления инженерно-технической защиты информации

- •2. Принципы инженерно-технической защиты информации

- •3. Основные методы защиты информации техническими средствами

- •4. Способы и средства инженерной защиты и технической охраны объектов

- •4.1. Подсистема инженерной защиты

- •4.2. Подсистема оповещения. Способы и средства обнаружения злоумышленников и пожара

- •4.3. Подсистема наблюдения

- •4.4. Средства нейтрализации угроз

- •4.5. Средства управления системой охраны

2. Принципы инженерно-технической защиты информации

Так как органам безопасности, занимающимся защитой информации, противостоит разведка с мощным аппаратом и средствами, находящимися на острие научно-технического прогресса, то возможности способов и средств защиты не должны, по крайней мере, уступать возможностям разведки.

Исходя их этих исходных положений в основу защиты должны быть положены следующие принципы, аналогичные принципам добывания, а именно:

- непрерывность защиты информации, характеризующая постоянную готовность системы защиты к отражению угроз безопасности информации в любое время;

- активность, предусматривающая прогнозирование действий злоумышленника, разработку и реализацию опережающих мер по защите;

- скрытность, исключающая ознакомление посторонних лиц со средствами и технологией защиты информации;

- целеустремленность, предполагающая сосредоточение усилий по предотвращению угроз наиболее ценной информации;

- комплексное использование различных способов и средств защиты информации, позволяющая компенсировать недостатки одних достоинствами других.

Эти принципы хотя и не содержат конкретных рекомендаций, однако определяют общие требования к способам и средствам защиты информации.

Следующая группа принципов характеризует основные профессиональные подходы к организации защиты информации, обеспечивает рациональный уровень ее защиты и позволяет сократить затраты.

Эта группа включает следующие принципы:

- соответствие уровня защиты ценности информации;

- гибкость защиты;

- многозональность защиты, предусматривающая размещение источников информации в зонах с контролируемым уровнем ее безопасности;

- многорубежность защиты информации на пути движения злоумышленника или распространения носителя.

Первый принцип определяет экономическую целесообразность применения тех или иных мер защиты. Он заключается в том, что затраты на защиту не должны превышать цену защищаемой информации. В противном случае защита нерентабельна.

Так как цена информации — величина переменная, зависящая как от источника информации, так и времени, то во избежание неоправданных расходов защита должна быть гибкой. Гибкость защиты проявляется в возможности изменении степени защищенности в соответствии с изменившимися требованиями к безопасности информации. Степень защищенности информации определяет уровень безопасности информации.

Требуемый уровень безопасности информации достигается многозональностью и многорубежностью защиты.

Принципы многозональности и многорубежности иллюстрируются на рис. 1.

Рис. 1. Принципы многозональности и многорубежности защиты информации

Многозональность обеспечивает дифференцированный санкционированный доступ различных категорий сотрудников и посетителей к источникам информации и реализуется путем разделения пространства, занимаемого объектом защиты (организацией, предприятием, фирмой или любой другой государственной и коммерческой структурой) на так как называемые контролируемые зоны.

Типовыми зонами являются:

- территория, занимаемая организацией и ограничиваемая забором или условной внешней границей;

- здание на территории;

- коридор или его часть;

- помещение (служебное, кабинет, комната, зал, техническое помещение, склад и др.);

- шкаф, сейф. хранилище.

Зоны могут быть независимыми (здания организации, помещения зданий), пересекающимися и вложенными (сейф внутри комнаты, комнаты внутри здания, здания на территории организации).

С целью воспрепятствования проникновению злоумышленника в зону на ее границе создаются, как правило, один или несколько рубежей защиты. Особенностью защиты границы зоны является требование равной прочности рубежей на границе и наличие контрольно-пропускных пунктов или постов, обеспечивающих управление доступом в зону людей и автотранспорта.

Рубежи защиты создаются и внутри зоны на пути возможного движения злоумышленника или распространения иных носителей, прежде всего, электромагнитных и акустических полей. Например, для защиты акустической информации от подслушивания в помещении может быть установлен рубеж защиты в виде акустического экрана.

Каждая зона характеризуется уровнем безопасности находящейся в ней информации.

Безопасность информации в зоне зависит от:

- расстояния от источника информации (сигнала) до злоумышленника или его средства добывания информации;

- количества и уровня защиты рубежей на пути движения злоумышленника или распространения иного носителя информации (например, поля);

- эффективности способов и средств управления допуском людей и автотранспорта в зону;

- мер по защите информации внутри зоны.

Чем больше удаленность источника информации от места нахождения злоумышленника или его средства добывания и чем больше рубежей защиты, тем больше время движения злоумышленника к источнику и ослабление энергии носителя в виде поля или электрического тока.

Количество и пространственное расположение зон и рубежей выбираются таким образом, чтобы обеспечить требуемый уровень безопасности защищаемой информации как от внешних (находящихся вне территории организации), так и внутренних (проникших на территорию злоумышленников и сотрудников). Чем более ценной является защищаемая информация, тем большим количеством рубежей и зон целесообразно окружать ее источник и тем сложнее злоумышленнику обеспечить разведывательный контакт с ее носителями. Вариант классификация зон по степени защищенности приведен в табл.1

Таблица 1.

|

Катего- рия зоны

|

Наименование зоны

|

Функциональное назначение зоны

|

Условия доступа сотрудников

|

Условия доступа посетителей

|

|

0

|

Свободная

|

Места свободного посещения

|

Свободный

|

Свободный

|

|

I

|

Наблюдаемая

|

Комнаты приема посетителей

|

Свободный

|

Свободный

|

|

II

|

Регистрационная

|

Кабинеты сотрудников

|

Свободный

|

С регистрацией по удостоверению личности

|

|

III

|

Режимная

|

Секретариат, компьютерные залы, архивы

|

По идентификацион ным картам

|

По разовая м пропускам

|

|

IV

|

Усиленной защиты

|

Кассовые операционные залы, материальные склады

|

По спецдокументам

|

По спецпропускам

|

|

V

|

Высшей защиты

|

Кабинеты высших руководителей, комнаты для ведения переговоров, специальные хранилища

|

По спецдокументам

|

По спецпропускам

|

Безопасность информации в i-й зоне оценивается вероятностью Qi(τ) обеспечения заданного уровня безопасности информации в течение определенного времени т. Для независимых зон значения этих вероятностей независимые, для вложенных (территория-здание-этаж-помещение-сейф) –

Q1(τ)<Q2(τ)<Q3(τ)<Q4(τ)<Q5(τ) (см. рис. 2.).

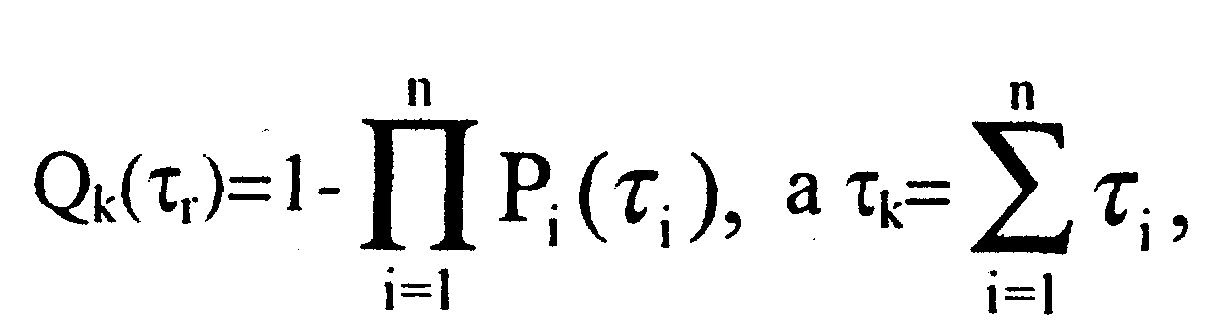

Если безопасность информации в каждой зоне обеспечивается только рубежом на ее границе, то для доступа злоумышленника, например, к документу, хранящемуся в сейфе, ему необходимо преодолеть 5 рубежей: границу территории, войти в здание, в коридор нужного этажа, в помещение и открыть сейф. В этом случае безопасность информации в k-ой зоне Qk оценивается величиной

где Pi(τi) - вероятность преодоления злоумышленником 1-го рубежа за время τi.

Например, если для всех i вероятность Рi=0.2 за τi= 5 мин., то Q5=0.99968 обеспечивается в течение 25 мин. За большее время значение вероятности Q5 снизится, так как увеличится вероятность преодоления злоумышленником рубежей защиты.

Рассмотренные выше принципы относятся к защите в целом. При построении системы защиты целесообразно учитывать также следующие принципы:

- минимизация дополнительных задач и требований к сотрудникам организации, вызванных мерами по защите информации;

- надёжность в работе технических средств системы, исключающая как не реагирование на угрозы безопасности (пропуски угроз) информации, так и ложные реакции при их отсутствии;

- ограниченный и контролируемый доступ к элементам системы обеспечения безопасности информации;

- непрерывность работы системы в любых условиях функционирования объекта защиты, в том числе при, например, кратковременном выключении электроэнергии;

- адаптируемость (приспособляемость) системы к изменениям окружающей среды;

Смысл указанных принципов очевиден, но следует остановиться подробнее на последнем. Дело в том, что закрытая информация о способах и средствах ее защиты в конкретной организации со временем становится известной все большему количеству людей, в результате чего увеличивается вероятность попадания этой информации к злоумышленнику. Поэтому целесообразно производить изменения в структуре системы защиты периодически или при появлении достаточно реальной возможности утечки информации о системе защиты, например, при внезапном увольнении информированного сотрудника службы безопасности.

Реализация указанных принципов в системе защиты позволит приблизить ее к абсолютной, которая определена как система, обладающая всеми возможными способами защиты и способная в любой момент своего существования прогнозировать наступление угрожающего события за время, достаточное для приведения в действие адекватных мер.