- •Угрозы информационной безопасности ас. План

- •1. Основные понятия информационной безопасности компьютерных систем.

- •2. Анализ угроз информационной безопасности

- •3. Классификация угроз

- •2.2. Угрозы преднамеренного действия (например, угрозы действий злоумышленника для хищения информации).

- •3. По непосредственному источнику угроз.

- •3.2. Угрозы, непосредственным источником которых является человек. Например:

- •3.3. Угрозы, непосредственным источником которых являются санкционированные программно-аппаратные средства.

- •4. По положению источника угроз.

- •4.2. Угрозы, источник которых расположен в пределах контролируемой зоны территории (помещения), на которой находится ас.

- •7. По этапам доступа пользователей или программ к ресурсам ас.

- •8. По способу доступа к ресурсам ас.

- •8.1. Угрозы, направленные на использование прямого стандартного пути доступа к ресурсам ас.

- •8.2. Угрозы, направленные на использование скрытого нестандартного пути доступа к ресурсам ас.

- •9. По текущему месту расположения информации, хранимой и обрабатываемой в ас.

- •9.2. Угрозы доступа к информации в оперативной памяти.

- •9.3. Угрозы доступа к информации, циркулирующей в линиях связи.

- •9.4. Угрозы доступа к информации, отображаемой на терминале или печатаемой на принтере (например, угроза записи отображаемой информации на скрытую видеокамеру).

- •4. Основные виды угроз для ас

- •5. Анализ наиболее распространённых угроз ас

- •6. Угрозы информационной системе хозяйствующего субъекта. Возможный ущерб

- •7. Угрозы защищенности в глобальных сетях

- •Привязка угроз к различным участкам глобальной сети

- •8. Концептуальная модель защиты информации

- •9. Общая модель угроз и модель нарушителя

- •10. Основные методы реализации угроз информационной безопасности

- •Методика оценки эффективности сзи

6. Угрозы информационной системе хозяйствующего субъекта. Возможный ущерб

Только понимание всего спектра угроз ИС позволит построить эффективную систему защиты.

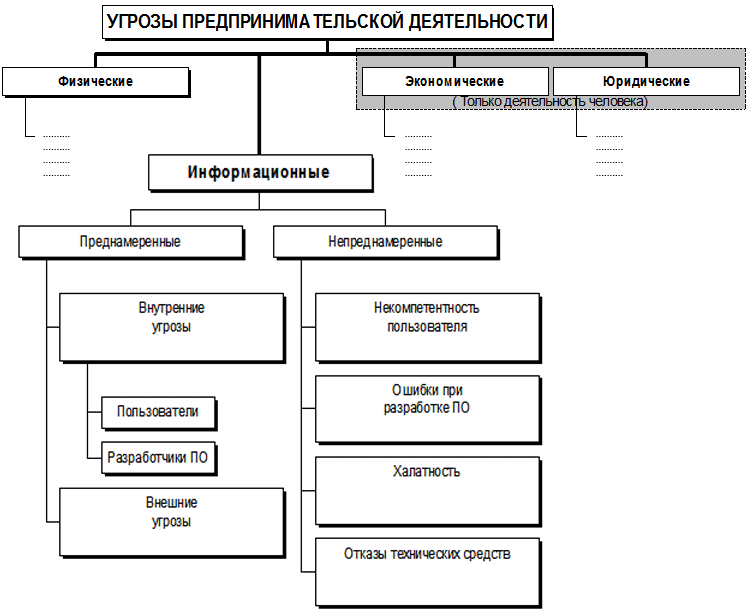

На рис.2 представлена схема упрощённой классификации угроз предпринимательской деятельности

Рис. 1. Классификация угроз предпринимательской деятельности

По отношению к предприятию угрозы делятся на:

- внутренние - - занесение вируса в сеть сотрудниками, кража информации сотрудниками

- внешние - хакерская атака на компьютеры компании

По намеренности угрозы могут быть:

- преднамеренными - вредоносное ПО или человек, угрожающие компании;

- непреднамеренными. - случайное удаление данных сотрудником.

По цели можно выделить угрозы, направленные на:

- получение, уничтожение или изменение данных;

- нарушение работы или контроль над работой ПО и прочие.

Одной из наиболее частых хакерских атак на компьютеры предприятий является получение закрытых сведений для дальнейшего их незаконного использования (пароли к интернет-банкам, учётным записям электронной почты, финансовой и личной информации и т.д.). Такую угрозу можно классифицировать как внешнюю преднамеренную угрозу, направленную на получение данных.

При нарушении защищенности ИС предприятия, как и любого хозяйствующего субъекта, злоумышленник имеет возможность получить доступ к информации, содержащей сведения:

характеризующие финансовое состояние и планы организации (финансовые отчеты, различная бухгалтерская документация, бизнес-планы, договоры и др.);

персональные данные клиентов и сотрудников организации;

технологические и конструкторские разработки, ноу-хау компании и т. п.;

внутренние (служебные записки, аудиозаписи совещаний, презентации «только для сотрудников» и т. д.);

технические сведения, необходимые для несанкционированного доступа в сеть либо на сайт организации третьих лиц (логины и пароли, сведения об используемых средствах защиты и т. п.).

Хищение информации такого рода принесет компании как прямой, так и косвенный ущерб.

Можно выделить три основных вида прямого ущерба:

потеря конкурентного преимущества;

иски от потерпевших в результате утечек клиентов и партнеров;

штрафы со стороны правоохранительных или надзорных органов.

Потеря конкурентного преимущества – наиболее существенный вид ущерба, поскольку она может привести к самым большим убыткам, для компании. Например, на устранение несанкционированных изменений в информации или коде сайта компании могут потребоваться внушительные материальные и временные затраты.

Прямой ущерб от хищения информации определяется стоимостью конструкторских разработок, реализации бизнес-планов и многого другого, которые просто посчитать, т.к. она обычно уже заранее известна.

Размеры косвенного ущерба оценить гораздо труднее, а иногда о нем можно и никогда не узнать, но именно он приносит наибольшие убытки , т.к. выражается в потере деловой репутации компании.

Однако имеет смысл оценивать его в год, когда произошла утечка, суммой, равной удвоенной величине самого крупного из заключенного в этот период контракта (для B2B-сектора) или месячному обороту компании (для B2C), поскольку, как показывает практика, именно такие показатели характерны для известных в России случаев реализации репутационных рисков.