- •Лабораторные работы по курсу Сети эвм

- •Основы моделей сетевой безопасности осWindows

- •Введение

- •Учетные записи

- •Аутентификация и авторизация

- •Модель рабочих группWindows

- •Доменная модельWindows

- •Службы каталога ntds и Active Directory

- •Основы работы с системой безопасностиWindows

- •Задание на лабораторную работу

- •Контрольные вопросы

- •Администрирование пользователей и групп в сетях Windows

- •Введение

- •Локальные пользователи и группы

- •Встроенные локальные пользователи

- •Встроенные локальные группы

- •Глобальные пользователи и группы

- •Встроенные глобальные пользователи

- •Встроенные глобальные группы

- •Стратегия администрирования домена с использованием глобальных групп

- •Средства администрирования пользователей и групп. Программа «Управление компьютером»

- •Задание на лабораторную работу

- •Контрольные вопросы

- •Организация совместного использования каталогов и файлов

- •Введение

- •Предоставление файлов в общий доступ средствами интерфейса осWindows

- •Разрешения на сетевые ресурсы

- •Комбинирование разрешений на сетевые ресурсы

- •Порядок выполнения работы

- •Контрольные вопросы

- •Работа с сетевым окружением при помощи утилитыNet.Exe

- •Введение

- •Порядок выполнения работы

- •Контрольные вопросы

- •ИспользованиеNtfs– разрешений для разграничения доступа к файлам и папкам

- •Введение

- •Разрешения на файлы

- •Разрешения на папки

- •Наследование разрешений от родительской папки

- •Владелец файла или папки

- •Специальные разрешения на файлы и папки

- •Лабораторное задание

- •Контрольные вопросы

- •Работа с программойMicrosoftNetworkMonitor

- •Введение

- •Работа с программойNetwork Monitor Запуск программы

- •Захват пакетов

- •Просмотр захваченных пакетов

- •Установка фильтров на захват пакетов (Capturefilter)

- •Порядок выполнения работы

- •Контрольные вопросы

- •Состав стека протоколовTcp/ip. Изучение протоколовArp,ip, icmp.

- •Введение

- •Общая характеристика стека протоколовTcp/ip

- •Уровень межсетевого взаимодействия

- •Основной уровень

- •Прикладной уровень

- •Уровень сетевых интерфейсов

- •Соответствие уровней стека tcp/ip семиуровневой модели iso/osi

- •Реализация компонентов стека tcp/ip

- •Терминология единиц передаваемой информации в стеке tcp/ip

- •Типы адресов стека tcp/ip

- •Локальные адреса (mac-адреса)

- •Ip-адреса

- •Символьные доменные имена

- •Ip-адреса

- •Классы ip-адресов

- •Особые ip-адреса

- •Использование масок в ip-адресации

- •Протокол межсетевого взаимодействияIp

- •Структура ip-пакета

- •Протокол разрешения адресаArp

- •Arp-таблица

- •Запросы и ответы arp

- •Протокол управляющих сообщенийInternetIcmp

- •Поддержка таблиц маршрутизации

- •Определение максимального размера передаваемого блока по маршруту (pmtu)

- •Использование icmp для диагностики проблем

- •Управление потоком с использованием icmp

- •Порядок выполнения работы

- •Контрольные вопросы

- •Изучение протоколовDhcp, dns

- •Введение

- •Протоколы стекаTcp/ip

- •Основной транспортный протокол tcp

- •Сегменты и потоки

- •Соединения

- •ПротоколDhcp. Автоматизация назначенияIp-адресов

- •Система доменных именDns. Разрешение доменных имен.

- •Сетевая архитектура реализации стекаTcp/iPв осWindows

- •Имена NetBios

- •Регистрация и распознавание имен NetBios

- •Служба dhcPв сетяхWindows

- •Служба dnSв сетяхWindows

- •Порядок выполнения работы

- •Контрольные вопросы

ИспользованиеNtfs– разрешений для разграничения доступа к файлам и папкам

Введение

Для разграничения доступа к файлам и папкам, хранящимся на жестких дисках компьютера существуют NTFS-разрешения. К основным свойствам NTFS-разрешений следует отнести следующие:

NTFS-разрешения являются свойством файловой системы NTFS, то есть их использование возможно только на томах (разделах жесткого диска), отформатированных для использования файловой системы NTFS.

NTFS-разрешения действуют как при доступе к файлу или папке локально, так и при доступе через сеть.

NTFS-разрешения не имеют отношения к разрешениям, устанавливаемым на доступ к сетевым ресурсам (общим папкам) компьютера, которые были предметом изучения в лабораторной работе №3, однако при доступе к файлу или папке через сеть эти два типа разрешений будут комбинироваться.

NTFS-разрешения могут быть назначены как локальным пользователям и группам, так и глобальным.

NTFS-разрешения носят накопительный (кумулятивный) характер, то есть если пользователь получает несколько разрешений, например персонально и посредством разрешений для группы, членом которой он является, то результирующий уровень разрешения будет комбинацией этих разрешений.

Как для файлов, так и .для папок существует два типа NTFS-разрешений. Стандартные разрешения– используются в обычной практике администрирования, испециальные разрешения– позволяют более детально производить настройку. Между этими двумя типами разрешений существует жесткая связь. Любое стандартное разрешение является логической комбинацией определенных специальных разрешений.

Разрешения на файлы

Существуют пять стандартных разрешений на файлы: «Полный доступ», «Изменение», «Чтение и выполнение», «Чтение» и «Запись». Пользователю или группе можно предоставить эти разрешения через вкладку «Безопасность» окна свойств файла. Пункт «особые разрешения» устанавливается автоматически при установке специальных разрешений. См. рисунок.

Разрешения на папки

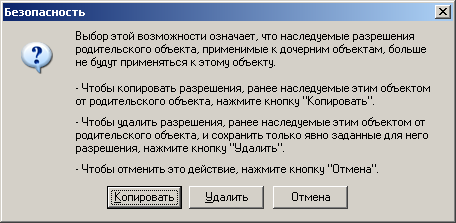

Существуют следующие стандартные разрешения на доступ к папкам: «Полный доступ», «Изменение», «Чтение и выполнение», «Список содержимого папки», «Чтение» и «Запись». Пользователю или группе можно предоставить эти разрешения через вкладку «Безопасность» окна свойств папки. Пункт «особые разрешения» устанавливается автоматически при установке специальных разрешений. См. рисунок.

Наследование разрешений от родительской папки

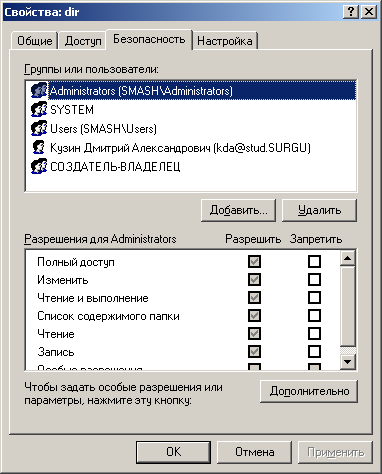

Создаваемые вновь файлы и папки по умолчанию наследуютразрешения от родительской папки, то есть папки своего местонахождения. В этом случае смена разрешений для файла или папки будет невозможна и флажки разрешений будут затенены. При изменении разрешений на родительскую папку наследуемые разрешения для объектов так же будут наследоваться. Для того чтобы отключить наследование для файла или папки, необходимо нажать кнопку «Дополнительно» на вкладке «Безопасность» окна свойств файла и снять отметку с флажка «Наследовать от родительского объекта применимые к дочерним объектам разрешения, добавляя их к явно заданным в этом окне» на вкладке «Разрешения» окна «Дополнительные параметры безопасности». См. рисунок.

При этом появляется диалоговое окно, которое позволяет либо очистить список разрешений, либо скопировать разрешения с родительской папки. См. рисунок.